Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cyber-sicurezza-violazione-delle-informazioni-online-o-furto-di-identita-telefono-hacked-hacker-e-cellulare-con-dati-ologramma-image349410683.html

Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cyber-sicurezza-violazione-delle-informazioni-online-o-furto-di-identita-telefono-hacked-hacker-e-cellulare-con-dati-ologramma-image349410683.htmlRF2B8D0TY–Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma.

RF2A9CJPA–La rete Internet il concetto di sicurezza con le icone di accesso sicuro, biometria tecnologia password, la protezione dei dati contro cyber attacco, alla sicurezza informatica

Business online per la sicurezza dei dati e la rete internet security e la tecnologia del sistema. Elemento di questa immagine sono arredate dalla NASA Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-online-per-la-sicurezza-dei-dati-e-la-rete-internet-security-e-la-tecnologia-del-sistema-elemento-di-questa-immagine-sono-arredate-dalla-nasa-image259500028.html

Business online per la sicurezza dei dati e la rete internet security e la tecnologia del sistema. Elemento di questa immagine sono arredate dalla NASA Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-online-per-la-sicurezza-dei-dati-e-la-rete-internet-security-e-la-tecnologia-del-sistema-elemento-di-questa-immagine-sono-arredate-dalla-nasa-image259500028.htmlRFW256X4–Business online per la sicurezza dei dati e la rete internet security e la tecnologia del sistema. Elemento di questa immagine sono arredate dalla NASA

La protezione Internet telefono cellulare smartphone è protetto da attacchi di hacker, Firewall imprenditori premere il telefono protetta su internet. spazio messo messag Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-internet-telefono-cellulare-smartphone-e-protetto-da-attacchi-di-hacker-firewall-imprenditori-premere-il-telefono-protetta-su-internet-spazio-messo-messag-image337341331.html

La protezione Internet telefono cellulare smartphone è protetto da attacchi di hacker, Firewall imprenditori premere il telefono protetta su internet. spazio messo messag Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-internet-telefono-cellulare-smartphone-e-protetto-da-attacchi-di-hacker-firewall-imprenditori-premere-il-telefono-protetta-su-internet-spazio-messo-messag-image337341331.htmlRF2AGR68K–La protezione Internet telefono cellulare smartphone è protetto da attacchi di hacker, Firewall imprenditori premere il telefono protetta su internet. spazio messo messag

Imprenditore nel suit utilizza lo smartphone con lucchetto ologramma. Cyber security e protezione del computer simbolo concetto astratto. La tecnologia avveniristica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-nel-suit-utilizza-lo-smartphone-con-lucchetto-ologramma-cyber-security-e-protezione-del-computer-simbolo-concetto-astratto-la-tecnologia-avveniristica-image242980462.html

Imprenditore nel suit utilizza lo smartphone con lucchetto ologramma. Cyber security e protezione del computer simbolo concetto astratto. La tecnologia avveniristica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-nel-suit-utilizza-lo-smartphone-con-lucchetto-ologramma-cyber-security-e-protezione-del-computer-simbolo-concetto-astratto-la-tecnologia-avveniristica-image242980462.htmlRFT38M1J–Imprenditore nel suit utilizza lo smartphone con lucchetto ologramma. Cyber security e protezione del computer simbolo concetto astratto. La tecnologia avveniristica.

La composizione della sicurezza informatica. Protezione con codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-composizione-della-sicurezza-informatica-protezione-con-codice-binario-169648234.html

La composizione della sicurezza informatica. Protezione con codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-composizione-della-sicurezza-informatica-protezione-con-codice-binario-169648234.htmlRFKT041E–La composizione della sicurezza informatica. Protezione con codice binario

E-mail online Phishing Cyber Security. Sicurezza dei dati online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-online-phishing-cyber-security-sicurezza-dei-dati-online-image383062509.html

E-mail online Phishing Cyber Security. Sicurezza dei dati online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-online-phishing-cyber-security-sicurezza-dei-dati-online-image383062509.htmlRF2D7603W–E-mail online Phishing Cyber Security. Sicurezza dei dati online

Sicurezza dei dati concetto, l'applicazione mobile access, login e password Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-sicurezza-dei-dati-concetto-l-applicazione-mobile-access-login-e-password-165639844.html

Sicurezza dei dati concetto, l'applicazione mobile access, login e password Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-sicurezza-dei-dati-concetto-l-applicazione-mobile-access-login-e-password-165639844.htmlRFKHDF8M–Sicurezza dei dati concetto, l'applicazione mobile access, login e password

Toccare mano compressa con cyber security e il moderno concetto di tecnologia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/toccare-mano-compressa-con-cyber-security-e-il-moderno-concetto-di-tecnologia-image224131052.html

Toccare mano compressa con cyber security e il moderno concetto di tecnologia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/toccare-mano-compressa-con-cyber-security-e-il-moderno-concetto-di-tecnologia-image224131052.htmlRFR0J1CC–Toccare mano compressa con cyber security e il moderno concetto di tecnologia

Concetto di cyber sicurezza dei telefoni cellulari, primo piano delle mani maschili utilizzando l'app per smartphone per proteggere le attività online, attenzione selettiva Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cyber-sicurezza-dei-telefoni-cellulari-primo-piano-delle-mani-maschili-utilizzando-l-app-per-smartphone-per-proteggere-le-attivita-online-attenzione-selettiva-image599632425.html

Concetto di cyber sicurezza dei telefoni cellulari, primo piano delle mani maschili utilizzando l'app per smartphone per proteggere le attività online, attenzione selettiva Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cyber-sicurezza-dei-telefoni-cellulari-primo-piano-delle-mani-maschili-utilizzando-l-app-per-smartphone-per-proteggere-le-attivita-online-attenzione-selettiva-image599632425.htmlRF2WRFH7N–Concetto di cyber sicurezza dei telefoni cellulari, primo piano delle mani maschili utilizzando l'app per smartphone per proteggere le attività online, attenzione selettiva

Close-up di un Hacker la mano utilizzando tavoletta digitale per rubare dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-un-hacker-la-mano-utilizzando-tavoletta-digitale-per-rubare-dati-176098486.html

Close-up di un Hacker la mano utilizzando tavoletta digitale per rubare dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-un-hacker-la-mano-utilizzando-tavoletta-digitale-per-rubare-dati-176098486.htmlRFM6DYBJ–Close-up di un Hacker la mano utilizzando tavoletta digitale per rubare dati

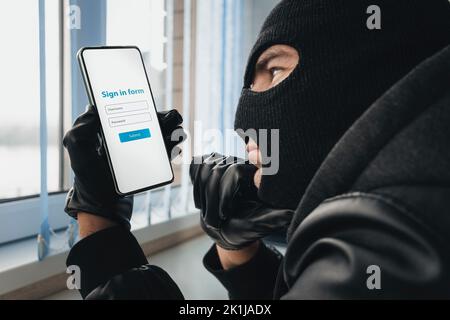

Sicurezza informatica nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Hacker di dati online. App di accesso di sicurezza per proteggere il perso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-nel-telefono-cellulare-contro-truffe-hack-e-frodi-smartphone-crittografato-blocco-password-hacker-di-dati-online-app-di-accesso-di-sicurezza-per-proteggere-il-perso-image482908326.html

Sicurezza informatica nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Hacker di dati online. App di accesso di sicurezza per proteggere il perso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-nel-telefono-cellulare-contro-truffe-hack-e-frodi-smartphone-crittografato-blocco-password-hacker-di-dati-online-app-di-accesso-di-sicurezza-per-proteggere-il-perso-image482908326.htmlRF2K1JADX–Sicurezza informatica nel telefono cellulare contro truffe, hack e frodi. Smartphone crittografato. Blocco password. Hacker di dati online. App di accesso di sicurezza per proteggere il perso

Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nome-utente-e-password-per-la-sicurezza-informatica-un-uomo-utilizza-un-codice-di-accesso-sul-telefono-per-proteggere-e-concedere-l-accesso-ai-propri-dati-personali-e-alla-sicurezza-informatica-sicuro-image612153686.html

Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nome-utente-e-password-per-la-sicurezza-informatica-un-uomo-utilizza-un-codice-di-accesso-sul-telefono-per-proteggere-e-concedere-l-accesso-ai-propri-dati-personali-e-alla-sicurezza-informatica-sicuro-image612153686.htmlRF2XFX07J–Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro