Accesso e mail Immagini Stock

(24,014)Filtri rapidi:

Accesso e mail Immagini Stock

Accesso sicuro con serratura sul set di adesivi isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sicuro-con-serratura-sul-set-di-adesivi-isolato-su-bianco-96199423.html

Accesso sicuro con serratura sul set di adesivi isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sicuro-con-serratura-sul-set-di-adesivi-isolato-su-bianco-96199423.htmlRFFGE79K–Accesso sicuro con serratura sul set di adesivi isolato su bianco

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Sportello imbullonato su un podere capannone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-sportello-imbullonato-su-un-podere-capannone-78099117.html

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Sportello imbullonato su un podere capannone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-sportello-imbullonato-su-un-podere-capannone-78099117.htmlRFEF1M65–Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Sportello imbullonato su un podere capannone.

Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-uomo-che-lavora-con-il-computer-portatile-tutto-su-sfondo-bianco-41391686.html

Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-uomo-che-lavora-con-il-computer-portatile-tutto-su-sfondo-bianco-41391686.htmlRFCB9FEE–Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco.

Spoofing e-mail scrittura testo. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550359539.html

Spoofing e-mail scrittura testo. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550359539.htmlRF2PYB15R–Spoofing e-mail scrittura testo. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica

Spoofing di e-mail con didascalia concettuale. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-business-showcase-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547469156.html

Spoofing di e-mail con didascalia concettuale. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-business-showcase-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547469156.htmlRM2PPKADT–Spoofing di e-mail con didascalia concettuale. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio

Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su internet per e-mail, carta di credito. Crittografia dei dati con password. Dito su Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-e-protezione-dei-dati-online-privacy-dei-dati-e-sicurezza-informatica-su-internet-per-e-mail-carta-di-credito-crittografia-dei-dati-con-password-dito-su-image503071384.html

Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su internet per e-mail, carta di credito. Crittografia dei dati con password. Dito su Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-e-protezione-dei-dati-online-privacy-dei-dati-e-sicurezza-informatica-su-internet-per-e-mail-carta-di-credito-crittografia-dei-dati-con-password-dito-su-image503071384.htmlRF2M6CTK4–Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su internet per e-mail, carta di credito. Crittografia dei dati con password. Dito su

Accesso a Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-a-internet-116271139.html

Accesso a Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-a-internet-116271139.htmlRFGN4H0K–Accesso a Internet

Login Conto in un messaggio di posta elettronica la busta e la pesca di finanziarie private le informazioni dell'account. Concetto di vettore di attacco di phishing, attacchi di hacker e web sec Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/login-conto-in-un-messaggio-di-posta-elettronica-la-busta-e-la-pesca-di-finanziarie-private-le-informazioni-dell-account-concetto-di-vettore-di-attacco-di-phishing-attacchi-di-hacker-e-web-sec-image221280432.html

Login Conto in un messaggio di posta elettronica la busta e la pesca di finanziarie private le informazioni dell'account. Concetto di vettore di attacco di phishing, attacchi di hacker e web sec Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/login-conto-in-un-messaggio-di-posta-elettronica-la-busta-e-la-pesca-di-finanziarie-private-le-informazioni-dell-account-concetto-di-vettore-di-attacco-di-phishing-attacchi-di-hacker-e-web-sec-image221280432.htmlRFPT05CG–Login Conto in un messaggio di posta elettronica la busta e la pesca di finanziarie private le informazioni dell'account. Concetto di vettore di attacco di phishing, attacchi di hacker e web sec

La protezione della posta elettronica Internet per la protezione dei dati come una lettera con il codice binario messaggio intrappolato in un recinto di filo spinato con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-protezione-della-posta-elettronica-internet-per-la-protezione-dei-dati-come-una-lettera-con-il-codice-binario-messaggio-intrappolato-in-un-recinto-di-filo-spinato-con-3d-illustrazione-degli-elementi-117442311.html

La protezione della posta elettronica Internet per la protezione dei dati come una lettera con il codice binario messaggio intrappolato in un recinto di filo spinato con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-protezione-della-posta-elettronica-internet-per-la-protezione-dei-dati-come-una-lettera-con-il-codice-binario-messaggio-intrappolato-in-un-recinto-di-filo-spinato-con-3d-illustrazione-degli-elementi-117442311.htmlRFGR1XT7–La protezione della posta elettronica Internet per la protezione dei dati come una lettera con il codice binario messaggio intrappolato in un recinto di filo spinato con 3D'illustrazione degli elementi.

E-mail busta catturato con gancio da pesca sul telefono cellulare - Phishing e il concetto di sicurezza del telefono cellulare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-busta-catturato-con-gancio-da-pesca-sul-telefono-cellulare-phishing-e-il-concetto-di-sicurezza-del-telefono-cellulare-image466863188.html

E-mail busta catturato con gancio da pesca sul telefono cellulare - Phishing e il concetto di sicurezza del telefono cellulare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-busta-catturato-con-gancio-da-pesca-sul-telefono-cellulare-phishing-e-il-concetto-di-sicurezza-del-telefono-cellulare-image466863188.htmlRF2J3FCN8–E-mail busta catturato con gancio da pesca sul telefono cellulare - Phishing e il concetto di sicurezza del telefono cellulare

Nuovo avviso di notifica spam tramite e-mail con avviso di attenzione, sicurezza informatica su Internet, protezione di sicurezza su lettere, posta indesiderata e spazzatura e compromessa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nuovo-avviso-di-notifica-spam-tramite-e-mail-con-avviso-di-attenzione-sicurezza-informatica-su-internet-protezione-di-sicurezza-su-lettere-posta-indesiderata-e-spazzatura-e-compromessa-image617379651.html

Nuovo avviso di notifica spam tramite e-mail con avviso di attenzione, sicurezza informatica su Internet, protezione di sicurezza su lettere, posta indesiderata e spazzatura e compromessa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nuovo-avviso-di-notifica-spam-tramite-e-mail-con-avviso-di-attenzione-sicurezza-informatica-su-internet-protezione-di-sicurezza-su-lettere-posta-indesiderata-e-spazzatura-e-compromessa-image617379651.htmlRF2XTC217–Nuovo avviso di notifica spam tramite e-mail con avviso di attenzione, sicurezza informatica su Internet, protezione di sicurezza su lettere, posta indesiderata e spazzatura e compromessa

Il Marocco, Marrakech - Cyberparc Arsat Moulay Abdeslam, parco pubblico con terminali internet, wifi zone e touch screen access. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-marocco-marrakech-cyberparc-arsat-moulay-abdeslam-parco-pubblico-con-terminali-internet-wifi-zone-e-touch-screen-access-56023566.html

Il Marocco, Marrakech - Cyberparc Arsat Moulay Abdeslam, parco pubblico con terminali internet, wifi zone e touch screen access. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-marocco-marrakech-cyberparc-arsat-moulay-abdeslam-parco-pubblico-con-terminali-internet-wifi-zone-e-touch-screen-access-56023566.htmlRFD742HJ–Il Marocco, Marrakech - Cyberparc Arsat Moulay Abdeslam, parco pubblico con terminali internet, wifi zone e touch screen access.

Immagine 3d problemi di accesso a parola di concetto Sfondo nuvola Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-3d-problemi-di-accesso-a-parola-di-concetto-sfondo-nuvola-82702451.html

Immagine 3d problemi di accesso a parola di concetto Sfondo nuvola Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-3d-problemi-di-accesso-a-parola-di-concetto-sfondo-nuvola-82702451.htmlRFEPFBPY–Immagine 3d problemi di accesso a parola di concetto Sfondo nuvola

Lato interagente con una moderna interfaccia grafica. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lato-interagente-con-una-moderna-interfaccia-grafica-3d-illustrazione-image212266291.html

Lato interagente con una moderna interfaccia grafica. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lato-interagente-con-una-moderna-interfaccia-grafica-3d-illustrazione-image212266291.htmlRFP99FPY–Lato interagente con una moderna interfaccia grafica. 3D'illustrazione.

Mano di un uomo d'affari che apre una nuvola con il dito indice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mano-di-un-uomo-d-affari-che-apre-una-nuvola-con-il-dito-indice-image630845499.html

Mano di un uomo d'affari che apre una nuvola con il dito indice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mano-di-un-uomo-d-affari-che-apre-una-nuvola-con-il-dito-indice-image630845499.htmlRF2YJ9DTB–Mano di un uomo d'affari che apre una nuvola con il dito indice

Computer portatile con schermata di accesso arancione sul desktop blu - illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-portatile-con-schermata-di-accesso-arancione-sul-desktop-blu-illustrazione-3d-image483701491.html

Computer portatile con schermata di accesso arancione sul desktop blu - illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-portatile-con-schermata-di-accesso-arancione-sul-desktop-blu-illustrazione-3d-image483701491.htmlRF2K2XE57–Computer portatile con schermata di accesso arancione sul desktop blu - illustrazione 3D

Elenco posta, email marketing concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-elenco-posta-email-marketing-concept-81756462.html

Elenco posta, email marketing concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-elenco-posta-email-marketing-concept-81756462.htmlRFEN095J–Elenco posta, email marketing concept

Concetto di protezione dei dati. Crittografia del database di posta elettronica, protezione del computer, delle informazioni e dello storage. Illustrazione di antivirus e vettoriali vpn. Immagine della protezione e-mail del computer portatile, antivirus dei dati di protezione Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-dei-dati-crittografia-del-database-di-posta-elettronica-protezione-del-computer-delle-informazioni-e-dello-storage-illustrazione-di-antivirus-e-vettoriali-vpn-immagine-della-protezione-e-mail-del-computer-portatile-antivirus-dei-dati-di-protezione-image357378786.html

Concetto di protezione dei dati. Crittografia del database di posta elettronica, protezione del computer, delle informazioni e dello storage. Illustrazione di antivirus e vettoriali vpn. Immagine della protezione e-mail del computer portatile, antivirus dei dati di protezione Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-dei-dati-crittografia-del-database-di-posta-elettronica-protezione-del-computer-delle-informazioni-e-dello-storage-illustrazione-di-antivirus-e-vettoriali-vpn-immagine-della-protezione-e-mail-del-computer-portatile-antivirus-dei-dati-di-protezione-image357378786.htmlRF2BNC082–Concetto di protezione dei dati. Crittografia del database di posta elettronica, protezione del computer, delle informazioni e dello storage. Illustrazione di antivirus e vettoriali vpn. Immagine della protezione e-mail del computer portatile, antivirus dei dati di protezione

Verde posta a segno con serratura e chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/verde-posta-a-segno-con-serratura-e-chiave-image238199860.html

Verde posta a segno con serratura e chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/verde-posta-a-segno-con-serratura-e-chiave-image238199860.htmlRFRREX9T–Verde posta a segno con serratura e chiave

Camp parola sulla nuvola blu, carta busta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-camp-parola-sulla-nuvola-blu-carta-busta-96082705.html

Camp parola sulla nuvola blu, carta busta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-camp-parola-sulla-nuvola-blu-carta-busta-96082705.htmlRFFG8XD5–Camp parola sulla nuvola blu, carta busta

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Dipinto di blu porta ingresso con vecchia serratura. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-dipinto-di-blu-porta-ingresso-con-vecchia-serratura-89367624.html

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Dipinto di blu porta ingresso con vecchia serratura. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-dipinto-di-blu-porta-ingresso-con-vecchia-serratura-89367624.htmlRFF5B18T–Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Dipinto di blu porta ingresso con vecchia serratura.

Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-uomo-che-lavora-con-il-computer-portatile-tutto-su-sfondo-bianco-41391692.html

Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-uomo-che-lavora-con-il-computer-portatile-tutto-su-sfondo-bianco-41391692.htmlRFCB9FEM–Giovane uomo che lavora con il computer portatile. Tutto su sfondo bianco.

Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550238446.html

Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550238446.htmlRF2PY5EN2–Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica

Spoofing e-mail scrittura testo. Business Concept protegge l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-business-concept-protegge-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image547447453.html

Spoofing e-mail scrittura testo. Business Concept protegge l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-business-concept-protegge-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image547447453.htmlRM2PPJAPN–Spoofing e-mail scrittura testo. Business Concept protegge l'accesso e il contenuto di un account o di un servizio di posta elettronica

Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su Internet per e-mail e carte di credito. Crittografia dei dati con password. Persona noi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-e-protezione-dei-dati-online-privacy-dei-dati-e-sicurezza-informatica-su-internet-per-e-mail-e-carte-di-credito-crittografia-dei-dati-con-password-persona-noi-image608929493.html

Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su Internet per e-mail e carte di credito. Crittografia dei dati con password. Persona noi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-e-protezione-dei-dati-online-privacy-dei-dati-e-sicurezza-informatica-su-internet-per-e-mail-e-carte-di-credito-crittografia-dei-dati-con-password-persona-noi-image608929493.htmlRF2XAK3NW–Accesso sicuro e protezione dei dati online. Privacy dei dati e sicurezza informatica su Internet per e-mail e carte di credito. Crittografia dei dati con password. Persona noi

Simbolo di Web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-simbolo-di-web-116274542.html

Simbolo di Web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-simbolo-di-web-116274542.htmlRFGN4NA6–Simbolo di Web

E-mail e protezione su sfondo bianco (fatto in 3d) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-e-mail-e-protezione-su-sfondo-bianco-fatto-in-3d-88429516.html

E-mail e protezione su sfondo bianco (fatto in 3d) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-e-mail-e-protezione-su-sfondo-bianco-fatto-in-3d-88429516.htmlRFF3T8N0–E-mail e protezione su sfondo bianco (fatto in 3d)

RFH9EAR7–E-mail e internet ricerca concetto tecnologico come una lente di ingrandimento conformata come un messaggio di posta elettronica o simbolo simbolo icona come cyber e l'indirizzo del sito metafora

Accesso sulla tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sulla-tastiera-48688372.html

Accesso sulla tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sulla-tastiera-48688372.htmlRFCR5XEC–Accesso sulla tastiera

Isometrica, 3D portatile login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-portatile-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566426.html

Isometrica, 3D portatile login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-portatile-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566426.htmlRFPD29JJ–Isometrica, 3D portatile login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale

Giallo 3d simbolo della posta elettronica nella sabbia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/giallo-3d-simbolo-della-posta-elettronica-nella-sabbia-image68413727.html

Giallo 3d simbolo della posta elettronica nella sabbia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/giallo-3d-simbolo-della-posta-elettronica-nella-sabbia-image68413727.htmlRFDY8EBB–Giallo 3d simbolo della posta elettronica nella sabbia

Desktop con visualizzazione dall'alto con Concept Contattaci. Le persone della hotline dell'assistenza clienti si connettono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/desktop-con-visualizzazione-dall-alto-con-concept-contattaci-le-persone-della-hotline-dell-assistenza-clienti-si-connettono-image607516763.html

Desktop con visualizzazione dall'alto con Concept Contattaci. Le persone della hotline dell'assistenza clienti si connettono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/desktop-con-visualizzazione-dall-alto-con-concept-contattaci-le-persone-della-hotline-dell-assistenza-clienti-si-connettono-image607516763.htmlRF2X8ANR7–Desktop con visualizzazione dall'alto con Concept Contattaci. Le persone della hotline dell'assistenza clienti si connettono.

busta e lucchetto su sfondo bianco. Illustrazione 3D isolata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/busta-e-lucchetto-su-sfondo-bianco-illustrazione-3d-isolata-image504088368.html

busta e lucchetto su sfondo bianco. Illustrazione 3D isolata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/busta-e-lucchetto-su-sfondo-bianco-illustrazione-3d-isolata-image504088368.htmlRF2M835T0–busta e lucchetto su sfondo bianco. Illustrazione 3D isolata

Modulo di registrazione isometrica o interfaccia utente di accesso. Un uomo si trova davanti ai dati protetti immessi. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modulo-di-registrazione-isometrica-o-interfaccia-utente-di-accesso-un-uomo-si-trova-davanti-ai-dati-protetti-immessi-image354383368.html

Modulo di registrazione isometrica o interfaccia utente di accesso. Un uomo si trova davanti ai dati protetti immessi. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modulo-di-registrazione-isometrica-o-interfaccia-utente-di-accesso-un-uomo-si-trova-davanti-ai-dati-protetti-immessi-image354383368.htmlRF2BGFFGT–Modulo di registrazione isometrica o interfaccia utente di accesso. Un uomo si trova davanti ai dati protetti immessi.

Download sicuro Preview Cyber security concetto man mano la rete di protezione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-download-sicuro-preview-cyber-security-concetto-man-mano-la-rete-di-protezione-172007690.html

Download sicuro Preview Cyber security concetto man mano la rete di protezione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-download-sicuro-preview-cyber-security-concetto-man-mano-la-rete-di-protezione-172007690.htmlRFKYRHFP–Download sicuro Preview Cyber security concetto man mano la rete di protezione

Concetto FTP con tre cartelle Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-ftp-con-tre-cartelle-image352433582.html

Concetto FTP con tre cartelle Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-ftp-con-tre-cartelle-image352433582.htmlRF2BDAMHJ–Concetto FTP con tre cartelle

Crittografia e-mail. Protezione dei dati Internet, sistema di sicurezza delle risorse aziendali. Informazioni sul vettore del servizio di backup online e crittografato tramite posta elettronica. Protezione e protezione del computer, illustrazione della posta elettronica di rete Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crittografia-e-mail-protezione-dei-dati-internet-sistema-di-sicurezza-delle-risorse-aziendali-informazioni-sul-vettore-del-servizio-di-backup-online-e-crittografato-tramite-posta-elettronica-protezione-e-protezione-del-computer-illustrazione-della-posta-elettronica-di-rete-image357376793.html

Crittografia e-mail. Protezione dei dati Internet, sistema di sicurezza delle risorse aziendali. Informazioni sul vettore del servizio di backup online e crittografato tramite posta elettronica. Protezione e protezione del computer, illustrazione della posta elettronica di rete Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crittografia-e-mail-protezione-dei-dati-internet-sistema-di-sicurezza-delle-risorse-aziendali-informazioni-sul-vettore-del-servizio-di-backup-online-e-crittografato-tramite-posta-elettronica-protezione-e-protezione-del-computer-illustrazione-della-posta-elettronica-di-rete-image357376793.htmlRF2BNBWMW–Crittografia e-mail. Protezione dei dati Internet, sistema di sicurezza delle risorse aziendali. Informazioni sul vettore del servizio di backup online e crittografato tramite posta elettronica. Protezione e protezione del computer, illustrazione della posta elettronica di rete

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920504.html

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920504.htmlRFEN7PC8–Immagine composita di rosso e-mail nella casella postale

Parola di base sulla nuvola blu, carta busta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-parola-di-base-sulla-nuvola-blu-carta-busta-96082151.html

Parola di base sulla nuvola blu, carta busta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-parola-di-base-sulla-nuvola-blu-carta-busta-96082151.htmlRFFG8WNB–Parola di base sulla nuvola blu, carta busta

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Giardino in legno porta con lamiera maniglia. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-giardino-in-legno-porta-con-lamiera-maniglia-44007120.html

Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Giardino in legno porta con lamiera maniglia. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-diniego-di-accesso-i-messaggi-di-posta-elettronica-bloccati-concetto-di-barriera-giardino-in-legno-porta-con-lamiera-maniglia-44007120.htmlRFCFGKET–Accesso negato, diniego di accesso, i messaggi di posta elettronica bloccati, concetto di barriera. Giardino in legno porta con lamiera maniglia.

Una bella mano umana tenendo un simbolo di web. Tutti gli isolati su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-bella-mano-umana-tenendo-un-simbolo-di-web-tutti-gli-isolati-su-sfondo-bianco-28199313.html

Una bella mano umana tenendo un simbolo di web. Tutti gli isolati su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-bella-mano-umana-tenendo-un-simbolo-di-web-tutti-gli-isolati-su-sfondo-bianco-28199313.htmlRFBHTGE9–Una bella mano umana tenendo un simbolo di web. Tutti gli isolati su sfondo bianco.

Firma che visualizza lo spoofing della posta elettronica. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-lo-spoofing-della-posta-elettronica-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550427783.html

Firma che visualizza lo spoofing della posta elettronica. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-lo-spoofing-della-posta-elettronica-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550427783.htmlRF2PYE473–Firma che visualizza lo spoofing della posta elettronica. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica

Spoofing di e-mail con didascalia concettuale. La foto concettuale protegge l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-la-foto-concettuale-protegge-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547433395.html

Spoofing di e-mail con didascalia concettuale. La foto concettuale protegge l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-la-foto-concettuale-protegge-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547433395.htmlRM2PPHMTK–Spoofing di e-mail con didascalia concettuale. La foto concettuale protegge l'accesso e il contenuto di un account e-mail o di un servizio

Simbolo di blocco del concetto di sicurezza e cybersicurezza. Protezione contro ladri, attacchi informatici, frodi, violazioni dei dati. Accesso sicuro alla rete, a Internet e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/simbolo-di-blocco-del-concetto-di-sicurezza-e-cybersicurezza-protezione-contro-ladri-attacchi-informatici-frodi-violazioni-dei-dati-accesso-sicuro-alla-rete-a-internet-e-image491441372.html

Simbolo di blocco del concetto di sicurezza e cybersicurezza. Protezione contro ladri, attacchi informatici, frodi, violazioni dei dati. Accesso sicuro alla rete, a Internet e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/simbolo-di-blocco-del-concetto-di-sicurezza-e-cybersicurezza-protezione-contro-ladri-attacchi-informatici-frodi-violazioni-dei-dati-accesso-sicuro-alla-rete-a-internet-e-image491441372.htmlRF2KFF2DG–Simbolo di blocco del concetto di sicurezza e cybersicurezza. Protezione contro ladri, attacchi informatici, frodi, violazioni dei dati. Accesso sicuro alla rete, a Internet e.

Svuotare tavolini in cafe con accesso gratuito a Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-svuotare-tavolini-in-cafe-con-accesso-gratuito-a-internet-124454266.html

Svuotare tavolini in cafe con accesso gratuito a Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-svuotare-tavolini-in-cafe-con-accesso-gratuito-a-internet-124454266.htmlRFH6DAK6–Svuotare tavolini in cafe con accesso gratuito a Internet

E-mail e protezione su sfondo bianco (fatto in 3d) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-e-mail-e-protezione-su-sfondo-bianco-fatto-in-3d-79637897.html

E-mail e protezione su sfondo bianco (fatto in 3d) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-e-mail-e-protezione-su-sfondo-bianco-fatto-in-3d-79637897.htmlRFEHFPXH–E-mail e protezione su sfondo bianco (fatto in 3d)

RFF99X3C–La posta elettronica internet security technology nozione come un simbolo icona essendo criptato per il trasferimento dei dati protezione con codice binario come sfondo online una icona di sicurezza per proteggere la password e il nome utente o la lettura di contenuti personali.

Premendo il tasto di accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/premendo-il-tasto-di-accesso-image61671557.html

Premendo il tasto di accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/premendo-il-tasto-di-accesso-image61671557.htmlRFDG9AKH–Premendo il tasto di accesso

Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-smartphone-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566486.html

Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-smartphone-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566486.htmlRFPD29MP–Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale

Mano con un simbolo come un messaggio di posta elettronica e il concetto di internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-con-un-simbolo-come-un-messaggio-di-posta-elettronica-e-il-concetto-di-internet-114375256.html

Mano con un simbolo come un messaggio di posta elettronica e il concetto di internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-con-un-simbolo-come-un-messaggio-di-posta-elettronica-e-il-concetto-di-internet-114375256.htmlRFGJ26PG–Mano con un simbolo come un messaggio di posta elettronica e il concetto di internet

RFDNNY97–Comunicazione e-mail Globe e cartella Internet, rete Cloud Icona del concetto

Cartello di testo che mostra Proteggi la tua identità. Foto concettuale che abilita la privacy sui tuoi account di social media digitando Program Functional Descriptions, creando un nuovo indirizzo e-mail Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-proteggi-la-tua-identita-foto-concettuale-che-abilita-la-privacy-sui-tuoi-account-di-social-media-digitando-program-functional-descriptions-creando-un-nuovo-indirizzo-e-mail-image483446608.html

Cartello di testo che mostra Proteggi la tua identità. Foto concettuale che abilita la privacy sui tuoi account di social media digitando Program Functional Descriptions, creando un nuovo indirizzo e-mail Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-proteggi-la-tua-identita-foto-concettuale-che-abilita-la-privacy-sui-tuoi-account-di-social-media-digitando-program-functional-descriptions-creando-un-nuovo-indirizzo-e-mail-image483446608.htmlRF2K2EW28–Cartello di testo che mostra Proteggi la tua identità. Foto concettuale che abilita la privacy sui tuoi account di social media digitando Program Functional Descriptions, creando un nuovo indirizzo e-mail

La donna in un wifi cafe Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-donna-in-un-wifi-cafe-19356809.html

La donna in un wifi cafe Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-donna-in-un-wifi-cafe-19356809.htmlRMB3DNPH–La donna in un wifi cafe

Pulsante blu di accesso sullo schermo LCD, pagina Web di accesso, due collegamenti per e-mail e password dimenticate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pulsante-blu-di-accesso-sullo-schermo-lcd-pagina-web-di-accesso-due-collegamenti-per-e-mail-e-password-dimenticate-image402845210.html

Pulsante blu di accesso sullo schermo LCD, pagina Web di accesso, due collegamenti per e-mail e password dimenticate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pulsante-blu-di-accesso-sullo-schermo-lcd-pagina-web-di-accesso-due-collegamenti-per-e-mail-e-password-dimenticate-image402845210.htmlRF2EBB54X–Pulsante blu di accesso sullo schermo LCD, pagina Web di accesso, due collegamenti per e-mail e password dimenticate

Accesso online a Internet connessione pulsante di connessione tastiera del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-a-internet-connessione-pulsante-di-connessione-tastiera-del-computer-image398881765.html

Accesso online a Internet connessione pulsante di connessione tastiera del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-a-internet-connessione-pulsante-di-connessione-tastiera-del-computer-image398881765.htmlRF2E4XHN9–Accesso online a Internet connessione pulsante di connessione tastiera del computer

Close-up di un imprenditore firma in account di posta elettronica mediante lo smartphone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-un-imprenditore-firma-in-account-di-posta-elettronica-mediante-lo-smartphone-161365508.html

Close-up di un imprenditore firma in account di posta elettronica mediante lo smartphone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-un-imprenditore-firma-in-account-di-posta-elettronica-mediante-lo-smartphone-161365508.htmlRFKAER9T–Close-up di un imprenditore firma in account di posta elettronica mediante lo smartphone

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920503.html

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920503.htmlRFEN7PC7–Immagine composita di rosso e-mail nella casella postale

Lo stetoscopio sulla tastiera del notebook con messa a terra su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-lo-stetoscopio-sulla-tastiera-del-notebook-con-messa-a-terra-su-bianco-103331086.html

Lo stetoscopio sulla tastiera del notebook con messa a terra su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-lo-stetoscopio-sulla-tastiera-del-notebook-con-messa-a-terra-su-bianco-103331086.htmlRMG033RX–Lo stetoscopio sulla tastiera del notebook con messa a terra su bianco

Unità disco rigido - disco superiore piatto e lettura-scrittura armatura della testa illustrata. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-disco-superiore-piatto-e-lettura-scrittura-armatura-della-testa-illustrata-71483452.html

Unità disco rigido - disco superiore piatto e lettura-scrittura armatura della testa illustrata. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-disco-superiore-piatto-e-lettura-scrittura-armatura-della-testa-illustrata-71483452.htmlRME489TC–Unità disco rigido - disco superiore piatto e lettura-scrittura armatura della testa illustrata.

Razza mista donna staring al simbolo di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-razza-mista-donna-staring-al-simbolo-di-posta-elettronica-23976157.html

Razza mista donna staring al simbolo di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-razza-mista-donna-staring-al-simbolo-di-posta-elettronica-23976157.htmlRFBB05R9–Razza mista donna staring al simbolo di posta elettronica

Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550425473.html

Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-word-per-proteggere-l-accesso-e-il-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image550425473.htmlRF2PYE18H–Spoofing di e-mail con didascalia concettuale. Word per proteggere l'accesso e il contenuto di un account o di un servizio di posta elettronica

Spoofing e-mail scrittura testo. Parola scritta su proteggere l'accesso e il contenuto di un account di posta elettronica o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-parola-scritta-su-proteggere-l-accesso-e-il-contenuto-di-un-account-di-posta-elettronica-o-di-un-servizio-image547496377.html

Spoofing e-mail scrittura testo. Parola scritta su proteggere l'accesso e il contenuto di un account di posta elettronica o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-e-mail-scrittura-testo-parola-scritta-su-proteggere-l-accesso-e-il-contenuto-di-un-account-di-posta-elettronica-o-di-un-servizio-image547496377.htmlRM2PPMH61–Spoofing e-mail scrittura testo. Parola scritta su proteggere l'accesso e il contenuto di un account di posta elettronica o di un servizio

Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-sicuro-con-password-e-pagina-di-accesso-per-gestire-l-account-del-profilo-personale-connessione-sicura-e-sicurezza-dei-dati-su-internet-sicurezza-informatica-image466246816.html

Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-sicuro-con-password-e-pagina-di-accesso-per-gestire-l-account-del-profilo-personale-connessione-sicura-e-sicurezza-dei-dati-su-internet-sicurezza-informatica-image466246816.htmlRF2J2FAG0–Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica

Accetta tutti i cookie, i messaggi sullo schermo di un computer portatile, la vista primo piano. Accetta modifiche, indirizzi e-mail. Concetto di accettazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accetta-tutti-i-cookie-i-messaggi-sullo-schermo-di-un-computer-portatile-la-vista-primo-piano-accetta-modifiche-indirizzi-e-mail-concetto-di-accettazione-image459285902.html

Accetta tutti i cookie, i messaggi sullo schermo di un computer portatile, la vista primo piano. Accetta modifiche, indirizzi e-mail. Concetto di accettazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accetta-tutti-i-cookie-i-messaggi-sullo-schermo-di-un-computer-portatile-la-vista-primo-piano-accetta-modifiche-indirizzi-e-mail-concetto-di-accettazione-image459285902.htmlRF2HK67RX–Accetta tutti i cookie, i messaggi sullo schermo di un computer portatile, la vista primo piano. Accetta modifiche, indirizzi e-mail. Concetto di accettazione

Apple iphone utilizzato per collegarsi a internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-apple-iphone-utilizzato-per-collegarsi-a-internet-22282358.html

Apple iphone utilizzato per collegarsi a internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-apple-iphone-utilizzato-per-collegarsi-a-internet-22282358.htmlRMB871AE–Apple iphone utilizzato per collegarsi a internet

RFK25WFF–Posta elettronica Internet security technology nozione come un simbolo icona essendo criptato per il trasferimento dei dati protezione con codice binario sfondo.

Log-in con la posta elettronica e la password Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-log-in-con-la-posta-elettronica-e-la-password-52123067.html

Log-in con la posta elettronica e la password Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-log-in-con-la-posta-elettronica-e-la-password-52123067.htmlRFD0PBE3–Log-in con la posta elettronica e la password

Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-smartphone-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566450.html

Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-smartphone-login-password-phishing-informazioni-personali-e-mail-account-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566450.htmlRFPD29KE–Isometrica, 3D smartphone login password phishing. Informazioni personali e-mail account hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale

Mano che tiene a segno come simbolo per la posta elettronica e internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-tiene-a-segno-come-simbolo-per-la-posta-elettronica-e-internet-85849441.html

Mano che tiene a segno come simbolo per la posta elettronica e internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-tiene-a-segno-come-simbolo-per-la-posta-elettronica-e-internet-85849441.htmlRFEYJNRD–Mano che tiene a segno come simbolo per la posta elettronica e internet

Messaggi di testo SMS e-mail inviata e proveniente da un computer portatile - Mailing il mondo di connessione a internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggi-di-testo-sms-e-mail-inviata-e-proveniente-da-un-computer-portatile-mailing-il-mondo-di-connessione-a-internet-image65022589.html

Messaggi di testo SMS e-mail inviata e proveniente da un computer portatile - Mailing il mondo di connessione a internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggi-di-testo-sms-e-mail-inviata-e-proveniente-da-un-computer-portatile-mailing-il-mondo-di-connessione-a-internet-image65022589.htmlRFDNP0Y9–Messaggi di testo SMS e-mail inviata e proveniente da un computer portatile - Mailing il mondo di connessione a internet

La donna il controllo della posta elettronica in aeroporto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-donna-il-controllo-della-posta-elettronica-in-aeroporto-27044366.html

La donna il controllo della posta elettronica in aeroporto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-donna-il-controllo-della-posta-elettronica-in-aeroporto-27044366.htmlRFBFYYA6–La donna il controllo della posta elettronica in aeroporto

Una donna al di fuori di kick cafe usando il wifi Shoreditch Londra Centrale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-donna-al-di-fuori-di-kick-cafe-usando-il-wifi-shoreditch-londra-centrale-20017033.html

Una donna al di fuori di kick cafe usando il wifi Shoreditch Londra Centrale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-donna-al-di-fuori-di-kick-cafe-usando-il-wifi-shoreditch-londra-centrale-20017033.htmlRMB4FRX1–Una donna al di fuori di kick cafe usando il wifi Shoreditch Londra Centrale

Lo smartphone in mano con L'iscrizione È chiuso accanto ai materiali di consumo dell'ufficio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-smartphone-in-mano-con-l-iscrizione-e-chiuso-accanto-ai-materiali-di-consumo-dell-ufficio-image527445166.html

Lo smartphone in mano con L'iscrizione È chiuso accanto ai materiali di consumo dell'ufficio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-smartphone-in-mano-con-l-iscrizione-e-chiuso-accanto-ai-materiali-di-consumo-dell-ufficio-image527445166.htmlRF2NJ35KA–Lo smartphone in mano con L'iscrizione È chiuso accanto ai materiali di consumo dell'ufficio

Avviso di posta elettronica di promemoria a comparsa Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-avviso-di-posta-elettronica-di-promemoria-a-comparsa-concept-129395095.html

Avviso di posta elettronica di promemoria a comparsa Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-avviso-di-posta-elettronica-di-promemoria-a-comparsa-concept-129395095.htmlRFHEECNB–Avviso di posta elettronica di promemoria a comparsa Concept

RFKFGN4R–Imprenditore tenendo un - a - segno o internet icona raffigurante un nome di dominio la connettività Web e l'e-mail

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920499.html

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920499.htmlRFEN7PC3–Immagine composita di rosso e-mail nella casella postale

E-mail aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-aziendale-image364005236.html

E-mail aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-aziendale-image364005236.htmlRM2C45TB0–E-mail aziendale

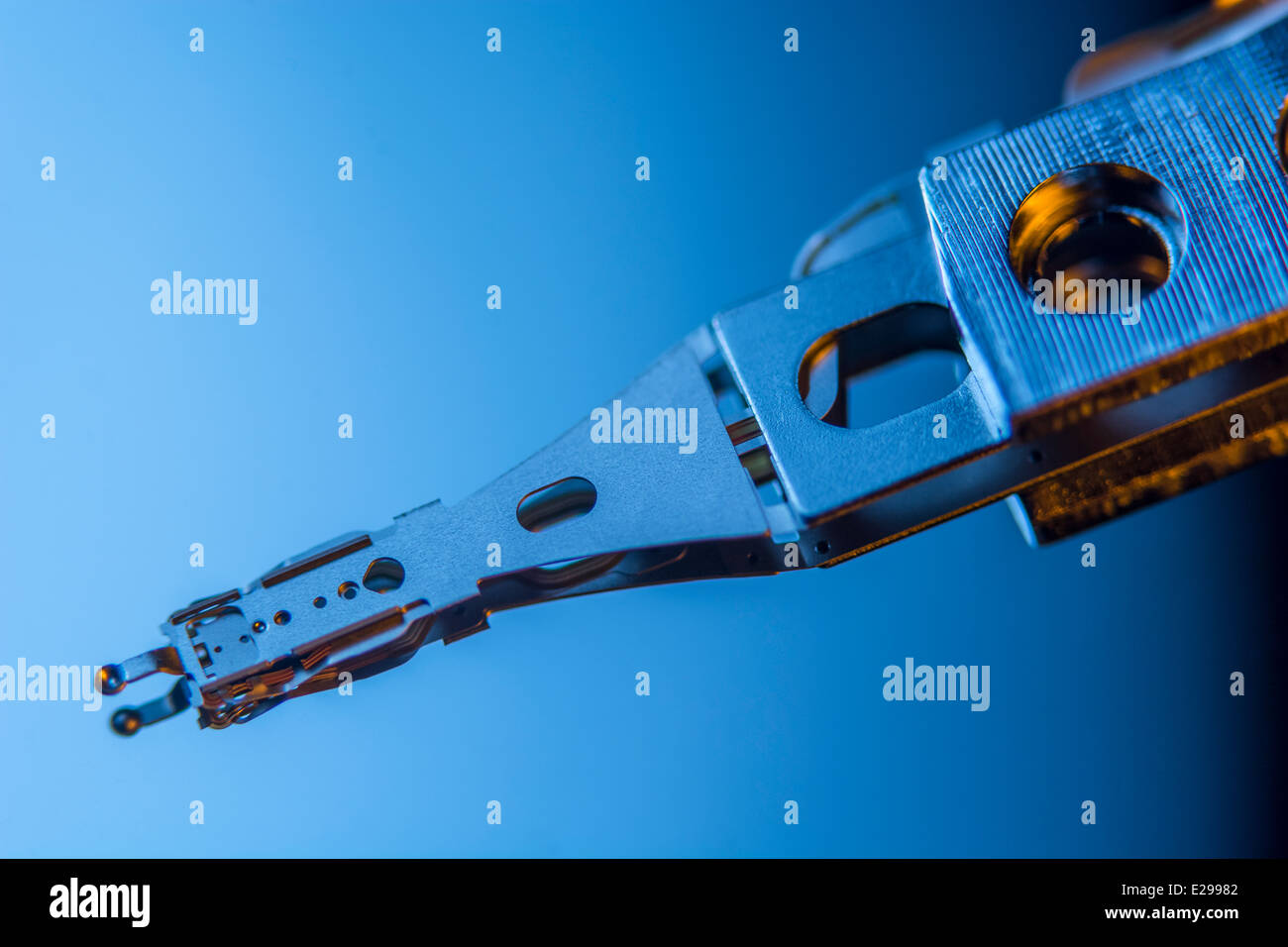

Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-foto-macro-di-un-hdd-read-write-testa-e-braccio-appoggiato-al-di-sopra-del-disco-piatto-metafora-visiva-per-il-concetto-di-sicurezza-dei-dati-e-lo-storage-di-file-dati-astratti-70275634.html

Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-foto-macro-di-un-hdd-read-write-testa-e-braccio-appoggiato-al-di-sopra-del-disco-piatto-metafora-visiva-per-il-concetto-di-sicurezza-dei-dati-e-lo-storage-di-file-dati-astratti-70275634.htmlRME29982–Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti.

Accesso sicuro con serratura sul set di adesivi isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-con-serratura-sul-set-di-adesivi-isolato-su-bianco-image357947443.html

Accesso sicuro con serratura sul set di adesivi isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-con-serratura-sul-set-di-adesivi-isolato-su-bianco-image357947443.htmlRF2BP9WH7–Accesso sicuro con serratura sul set di adesivi isolato su bianco

Firma che visualizza lo spoofing della posta elettronica. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-lo-spoofing-della-posta-elettronica-business-idea-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image550239722.html

Firma che visualizza lo spoofing della posta elettronica. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-lo-spoofing-della-posta-elettronica-business-idea-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image550239722.htmlRF2PY5GAJ–Firma che visualizza lo spoofing della posta elettronica. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio

Didascalia di testo che presenta lo spoofing della posta elettronica. Panoramica aziendale protezione dell'accesso e del contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-lo-spoofing-della-posta-elettronica-panoramica-aziendale-protezione-dell-accesso-e-del-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image547447612.html

Didascalia di testo che presenta lo spoofing della posta elettronica. Panoramica aziendale protezione dell'accesso e del contenuto di un account o di un servizio di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-lo-spoofing-della-posta-elettronica-panoramica-aziendale-protezione-dell-accesso-e-del-contenuto-di-un-account-o-di-un-servizio-di-posta-elettronica-image547447612.htmlRM2PPJB0C–Didascalia di testo che presenta lo spoofing della posta elettronica. Panoramica aziendale protezione dell'accesso e del contenuto di un account o di un servizio di posta elettronica

Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-sicuro-con-password-e-pagina-di-accesso-per-gestire-l-account-del-profilo-personale-connessione-sicura-e-sicurezza-dei-dati-su-internet-sicurezza-informatica-image466708127.html

Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-online-sicuro-con-password-e-pagina-di-accesso-per-gestire-l-account-del-profilo-personale-connessione-sicura-e-sicurezza-dei-dati-su-internet-sicurezza-informatica-image466708127.htmlRF2J38AYB–Accesso online sicuro con password e pagina di accesso per gestire l'account del profilo personale. Connessione sicura e sicurezza dei dati su internet. Sicurezza informatica

RF2JPD9KC–icona della linea di accesso alla borsa, simbolo di contorno, illustrazione vettoriale, cartello concettuale

Accesso negato testo inciso sul lucchetto con sfondo della tastiera. Concetto di password e utilizzo dell'accesso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-negato-testo-inciso-sul-lucchetto-con-sfondo-della-tastiera-concetto-di-password-e-utilizzo-dell-accesso-image621135480.html

Accesso negato testo inciso sul lucchetto con sfondo della tastiera. Concetto di password e utilizzo dell'accesso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-negato-testo-inciso-sul-lucchetto-con-sfondo-della-tastiera-concetto-di-password-e-utilizzo-dell-accesso-image621135480.htmlRF2Y2F4J0–Accesso negato testo inciso sul lucchetto con sfondo della tastiera. Concetto di password e utilizzo dell'accesso.

Dati personali di intermediazione in concetto di business e di acquisto e vendita di informazioni personali come una mano tenendo un dito di stampa e un'altra persona con un simbolo del dollaro come una metafora per una identificazione di protezione accesso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-dati-personali-di-intermediazione-in-concetto-di-business-e-di-acquisto-e-vendita-di-informazioni-personali-come-una-mano-tenendo-un-dito-di-stampa-e-un-altra-persona-con-un-simbolo-del-dollaro-come-una-metafora-per-una-identificazione-di-protezione-accesso-88187804.html

Dati personali di intermediazione in concetto di business e di acquisto e vendita di informazioni personali come una mano tenendo un dito di stampa e un'altra persona con un simbolo del dollaro come una metafora per una identificazione di protezione accesso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-dati-personali-di-intermediazione-in-concetto-di-business-e-di-acquisto-e-vendita-di-informazioni-personali-come-una-mano-tenendo-un-dito-di-stampa-e-un-altra-persona-con-un-simbolo-del-dollaro-come-una-metafora-per-una-identificazione-di-protezione-accesso-88187804.htmlRFF3D8CC–Dati personali di intermediazione in concetto di business e di acquisto e vendita di informazioni personali come una mano tenendo un dito di stampa e un'altra persona con un simbolo del dollaro come una metafora per una identificazione di protezione accesso.

Accesso sicuro log-in nella pagina web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sicuro-log-in-nella-pagina-web-52338149.html

Accesso sicuro log-in nella pagina web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-sicuro-log-in-nella-pagina-web-52338149.htmlRFD145RH–Accesso sicuro log-in nella pagina web

Isometrica, 3D portatile carta di credito cvv password phishing. Le informazioni personali dell'account di posta elettronica truffa online hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-portatile-carta-di-credito-cvv-password-phishing-le-informazioni-personali-dell-account-di-posta-elettronica-truffa-online-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566421.html

Isometrica, 3D portatile carta di credito cvv password phishing. Le informazioni personali dell'account di posta elettronica truffa online hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/isometrica-3d-portatile-carta-di-credito-cvv-password-phishing-le-informazioni-personali-dell-account-di-posta-elettronica-truffa-online-hacker-lo-spam-antivirus-internet-security-spam-concetto-modello-di-pagina-di-intestazione-della-scheda-illustrazione-vettoriale-image214566421.htmlRFPD29JD–Isometrica, 3D portatile carta di credito cvv password phishing. Le informazioni personali dell'account di posta elettronica truffa online hacker. Lo spam antivirus internet security spam concetto modello di pagina di intestazione della scheda illustrazione vettoriale

Mano che tiene un grande rosso a segno come simbolo di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-tiene-un-grande-rosso-a-segno-come-simbolo-di-posta-elettronica-77051231.html

Mano che tiene un grande rosso a segno come simbolo di posta elettronica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-tiene-un-grande-rosso-a-segno-come-simbolo-di-posta-elettronica-77051231.htmlRFED9YHK–Mano che tiene un grande rosso a segno come simbolo di posta elettronica

RF2RPGTB8–Icona di sicurezza e-mail. Privacy, protezione, comunicazione. Tratto modificabile. Icona vettore semplice

Uomo d'affari che usa il notebook (laptop). Contattaci o Assistenza clienti connessione tramite hotline (e-mail, chiamata, chat, messaggi) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-usa-il-notebook-laptop-contattaci-o-assistenza-clienti-connessione-tramite-hotline-e-mail-chiamata-chat-messaggi-image489724451.html

Uomo d'affari che usa il notebook (laptop). Contattaci o Assistenza clienti connessione tramite hotline (e-mail, chiamata, chat, messaggi) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-usa-il-notebook-laptop-contattaci-o-assistenza-clienti-connessione-tramite-hotline-e-mail-chiamata-chat-messaggi-image489724451.htmlRF2KCMTEY–Uomo d'affari che usa il notebook (laptop). Contattaci o Assistenza clienti connessione tramite hotline (e-mail, chiamata, chat, messaggi)

Una donna usando il wifi in un bar nel centro di Londra Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-donna-usando-il-wifi-in-un-bar-nel-centro-di-londra-19357335.html

Una donna usando il wifi in un bar nel centro di Londra Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-donna-usando-il-wifi-in-un-bar-nel-centro-di-londra-19357335.htmlRMB3DPDB–Una donna usando il wifi in un bar nel centro di Londra

Donna che utilizza uno smartphone con un'interfaccia VR che garantisce un accesso sicuro alle informazioni personali dell'utente. Accedi o registrati con nome utente e password. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-uno-smartphone-con-un-interfaccia-vr-che-garantisce-un-accesso-sicuro-alle-informazioni-personali-dell-utente-accedi-o-registrati-con-nome-utente-e-password-image570371842.html

Donna che utilizza uno smartphone con un'interfaccia VR che garantisce un accesso sicuro alle informazioni personali dell'utente. Accedi o registrati con nome utente e password. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-uno-smartphone-con-un-interfaccia-vr-che-garantisce-un-accesso-sicuro-alle-informazioni-personali-dell-utente-accedi-o-registrati-con-nome-utente-e-password-image570371842.htmlRF2T3XK2X–Donna che utilizza uno smartphone con un'interfaccia VR che garantisce un accesso sicuro alle informazioni personali dell'utente. Accedi o registrati con nome utente e password.

Avviso di posta elettronica di promemoria a comparsa Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-avviso-di-posta-elettronica-di-promemoria-a-comparsa-concept-130665890.html

Avviso di posta elettronica di promemoria a comparsa Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-avviso-di-posta-elettronica-di-promemoria-a-comparsa-concept-130665890.htmlRFHGG9JX–Avviso di posta elettronica di promemoria a comparsa Concept

Man touch fingerprint con tecnologia virtuale globale con sicurezza informatica, login, utente, informazioni di identificazione sicurezza informatica e crittografia, accesso sicuro a. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-touch-fingerprint-con-tecnologia-virtuale-globale-con-sicurezza-informatica-login-utente-informazioni-di-identificazione-sicurezza-informatica-e-crittografia-accesso-sicuro-a-image612486747.html

Man touch fingerprint con tecnologia virtuale globale con sicurezza informatica, login, utente, informazioni di identificazione sicurezza informatica e crittografia, accesso sicuro a. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-touch-fingerprint-con-tecnologia-virtuale-globale-con-sicurezza-informatica-login-utente-informazioni-di-identificazione-sicurezza-informatica-e-crittografia-accesso-sicuro-a-image612486747.htmlRF2XGD52K–Man touch fingerprint con tecnologia virtuale globale con sicurezza informatica, login, utente, informazioni di identificazione sicurezza informatica e crittografia, accesso sicuro a.

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920500.html

Immagine composita di rosso e-mail nella casella postale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-immagine-composita-di-rosso-e-mail-nella-casella-postale-81920500.htmlRFEN7PC4–Immagine composita di rosso e-mail nella casella postale

Accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-image343617406.html

Accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-image343617406.htmlRM2AY13E6–Accesso

Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-foto-macro-di-un-hdd-read-write-testa-e-braccio-appoggiato-al-di-sopra-del-disco-piatto-metafora-visiva-per-il-concetto-di-sicurezza-dei-dati-e-lo-storage-di-file-dati-astratti-71090429.html

Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-foto-macro-di-un-hdd-read-write-testa-e-braccio-appoggiato-al-di-sopra-del-disco-piatto-metafora-visiva-per-il-concetto-di-sicurezza-dei-dati-e-lo-storage-di-file-dati-astratti-71090429.htmlRME3JCFW–Foto macro di un HDD read-write testa e braccio appoggiato al di sopra del disco piatto. Metafora visiva per il concetto di sicurezza dei dati e lo storage di file. Dati astratti.

Modello di banner cartoon vettoriale per l'utilizzo con la gestione dell'e-mail e del computing su cloud. Landing page e siti web creativi modelli di design per le aziende. C Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modello-di-banner-cartoon-vettoriale-per-l-utilizzo-con-la-gestione-dell-e-mail-e-del-computing-su-cloud-landing-page-e-siti-web-creativi-modelli-di-design-per-le-aziende-c-image368200041.html

Modello di banner cartoon vettoriale per l'utilizzo con la gestione dell'e-mail e del computing su cloud. Landing page e siti web creativi modelli di design per le aziende. C Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modello-di-banner-cartoon-vettoriale-per-l-utilizzo-con-la-gestione-dell-e-mail-e-del-computing-su-cloud-landing-page-e-siti-web-creativi-modelli-di-design-per-le-aziende-c-image368200041.htmlRF2CB0XWD–Modello di banner cartoon vettoriale per l'utilizzo con la gestione dell'e-mail e del computing su cloud. Landing page e siti web creativi modelli di design per le aziende. C

Spoofing di e-mail con didascalia concettuale. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-business-idea-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image550429320.html

Spoofing di e-mail con didascalia concettuale. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spoofing-di-e-mail-con-didascalia-concettuale-business-idea-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image550429320.htmlRF2PYE660–Spoofing di e-mail con didascalia concettuale. Business idea proteggere l'accesso e il contenuto di un account e-mail o di un servizio

Didascalia di testo che presenta lo spoofing della posta elettronica. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-lo-spoofing-della-posta-elettronica-business-showcase-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547469522.html

Didascalia di testo che presenta lo spoofing della posta elettronica. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-lo-spoofing-della-posta-elettronica-business-showcase-proteggere-l-accesso-e-il-contenuto-di-un-account-e-mail-o-di-un-servizio-image547469522.htmlRM2PPKAXX–Didascalia di testo che presenta lo spoofing della posta elettronica. Business showcase proteggere l'accesso e il contenuto di un account e-mail o di un servizio