Cyber cyberattack Immagini Stock

(5,452)Filtri rapidi:

Cyber cyberattack Immagini Stock

Tenere a mano lo smartphone che il sistema è bloccato dal ransomware, mostrando sullo schermo - concetto di attacco cibernetico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tenere-a-mano-lo-smartphone-che-il-sistema-e-bloccato-dal-ransomware-mostrando-sullo-schermo-concetto-di-attacco-cibernetico-image387665825.html

Tenere a mano lo smartphone che il sistema è bloccato dal ransomware, mostrando sullo schermo - concetto di attacco cibernetico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tenere-a-mano-lo-smartphone-che-il-sistema-e-bloccato-dal-ransomware-mostrando-sullo-schermo-concetto-di-attacco-cibernetico-image387665825.htmlRF2DEKKM1–Tenere a mano lo smartphone che il sistema è bloccato dal ransomware, mostrando sullo schermo - concetto di attacco cibernetico

RF2A9CJRN–Global cyber attacco in tutto il mondo con il pianeta Terra visto dallo spazio e internet la comunicazione di rete sotto cyberattack con icone rosse, worldwid

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839282.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839282.htmlRF2JEW6RE–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Scrittura a mano testo Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-testo-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550458146.html

Scrittura a mano testo Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-testo-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550458146.htmlRF2PYFEYE–Scrittura a mano testo Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico

Segnale con Cyber Resilience. Business showcase misura di come un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-business-showcase-misura-di-come-un-azienda-puo-gestire-un-attacco-informatico-image547498758.html

Segnale con Cyber Resilience. Business showcase misura di come un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-business-showcase-misura-di-come-un-azienda-puo-gestire-un-attacco-informatico-image547498758.htmlRM2PPMM72–Segnale con Cyber Resilience. Business showcase misura di come un'azienda può gestire un attacco informatico

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002714.html

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002714.htmlRF2E6NKF6–concetto di attacco informatico hacker hooded

Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-il-logo-di-bloccaggio-sul-microprocessore-cyberattack-concetto-147285815.html

Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-il-logo-di-bloccaggio-sul-microprocessore-cyberattack-concetto-147285815.htmlRMJFHCFK–Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto)

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887225.html

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887225.htmlRFJGGRJH–Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive.

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image464859829.html

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image464859829.htmlRF2J085CN–concetto di cybercrimine e attacco cibernetico mortale

Concetto di sicurezza informatica, cyber security shield pulsante con lucchetti sul touch screen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-cyber-security-shield-pulsante-con-lucchetti-sul-touch-screen-image223666194.html

Concetto di sicurezza informatica, cyber security shield pulsante con lucchetti sul touch screen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-cyber-security-shield-pulsante-con-lucchetti-sul-touch-screen-image223666194.htmlRFPYTTEA–Concetto di sicurezza informatica, cyber security shield pulsante con lucchetti sul touch screen

Cyberattack occhio con matrix guarda al concetto del visualizzatore. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyberattack-occhio-con-matrix-guarda-al-concetto-del-visualizzatore-141504954.html

Cyberattack occhio con matrix guarda al concetto del visualizzatore. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyberattack-occhio-con-matrix-guarda-al-concetto-del-visualizzatore-141504954.htmlRFJ6630A–Cyberattack occhio con matrix guarda al concetto del visualizzatore.

Attacco di hacking di Cyber Warfare online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-di-hacking-di-cyber-warfare-online-image478494320.html

Attacco di hacking di Cyber Warfare online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-di-hacking-di-cyber-warfare-online-image478494320.htmlRF2JPD8AT–Attacco di hacking di Cyber Warfare online

notebook con un lucchetto, sicurezza informatica, blocco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/notebook-con-un-lucchetto-sicurezza-informatica-blocco-informatico-image594047062.html

notebook con un lucchetto, sicurezza informatica, blocco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/notebook-con-un-lucchetto-sicurezza-informatica-blocco-informatico-image594047062.htmlRF2WED52E–notebook con un lucchetto, sicurezza informatica, blocco informatico

Concetto di attacco informatico, hacker di computer che lavora su un notebook, effetto di blocco aggiunto nel post, fuoco selettivo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-di-computer-che-lavora-su-un-notebook-effetto-di-blocco-aggiunto-nel-post-fuoco-selettivo-image454588164.html

Concetto di attacco informatico, hacker di computer che lavora su un notebook, effetto di blocco aggiunto nel post, fuoco selettivo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-di-computer-che-lavora-su-un-notebook-effetto-di-blocco-aggiunto-nel-post-fuoco-selettivo-image454588164.htmlRF2HBG7RG–Concetto di attacco informatico, hacker di computer che lavora su un notebook, effetto di blocco aggiunto nel post, fuoco selettivo

Parola di guerra cibernetica sul piatto e figure di hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-guerra-cibernetica-sul-piatto-e-figure-di-hacker-image454700875.html

Parola di guerra cibernetica sul piatto e figure di hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-guerra-cibernetica-sul-piatto-e-figure-di-hacker-image454700875.htmlRF2HBNBGY–Parola di guerra cibernetica sul piatto e figure di hacker.

Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-ciberattacco-hacker-che-assalita-il-computer-con-martello-attacco-informatico-mirato-image466821213.html

Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-ciberattacco-hacker-che-assalita-il-computer-con-martello-attacco-informatico-mirato-image466821213.htmlRF2J3DF65–Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato

Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-avviso-di-sistema-violati-sullo-schermo-di-un-notebook-criminalita-informatica-virus-hacking-online-cyber-attacco-malware-dannoso-image596603545.html

Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-avviso-di-sistema-violati-sullo-schermo-di-un-notebook-criminalita-informatica-virus-hacking-online-cyber-attacco-malware-dannoso-image596603545.htmlRF2WJHHWD–Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso

Codificatore o hacker. Programmatore dati, sviluppatore o ingegnere in ufficio. Software di sicurezza per la criminalità informatica per frodi e furti online. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codificatore-o-hacker-programmatore-dati-sviluppatore-o-ingegnere-in-ufficio-software-di-sicurezza-per-la-criminalita-informatica-per-frodi-e-furti-online-image572579954.html

Codificatore o hacker. Programmatore dati, sviluppatore o ingegnere in ufficio. Software di sicurezza per la criminalità informatica per frodi e furti online. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codificatore-o-hacker-programmatore-dati-sviluppatore-o-ingegnere-in-ufficio-software-di-sicurezza-per-la-criminalita-informatica-per-frodi-e-furti-online-image572579954.htmlRF2T7F7G2–Codificatore o hacker. Programmatore dati, sviluppatore o ingegnere in ufficio. Software di sicurezza per la criminalità informatica per frodi e furti online.

Donna usa uno smartphone con interfaccia ologramma della finestra di attacco informatico. Concetto di criminalità informatica. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-usa-uno-smartphone-con-interfaccia-ologramma-della-finestra-di-attacco-informatico-concetto-di-criminalita-informatica-attacco-hacker-image592430243.html

Donna usa uno smartphone con interfaccia ologramma della finestra di attacco informatico. Concetto di criminalità informatica. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-usa-uno-smartphone-con-interfaccia-ologramma-della-finestra-di-attacco-informatico-concetto-di-criminalita-informatica-attacco-hacker-image592430243.htmlRF2WBREPY–Donna usa uno smartphone con interfaccia ologramma della finestra di attacco informatico. Concetto di criminalità informatica. Attacco hacker.

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686488.html

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686488.htmlRF2EEB1MT–E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack

Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della cybersicurezza, violazione dei dati, connessione illegale, conc. Di informazioni compromesse Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-dopo-cyber-attacco-sulla-rete-di-computer-vulnerabilita-della-cybersicurezza-violazione-dei-dati-connessione-illegale-conc-di-informazioni-compromesse-image456678211.html

Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della cybersicurezza, violazione dei dati, connessione illegale, conc. Di informazioni compromesse Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-dopo-cyber-attacco-sulla-rete-di-computer-vulnerabilita-della-cybersicurezza-violazione-dei-dati-connessione-illegale-conc-di-informazioni-compromesse-image456678211.htmlRF2HEYDM3–Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della cybersicurezza, violazione dei dati, connessione illegale, conc. Di informazioni compromesse

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839301.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839301.htmlRF2JEW6T5–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Segnale con Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550296489.html

Segnale con Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550296489.htmlRF2PY84P1–Segnale con Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico

Segnale con Cyber Resilience. Panoramica aziendale misurazione della capacità di un'azienda di gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-panoramica-aziendale-misurazione-della-capacita-di-un-azienda-di-gestire-un-attacco-informatico-image547458358.html

Segnale con Cyber Resilience. Panoramica aziendale misurazione della capacità di un'azienda di gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segnale-con-cyber-resilience-panoramica-aziendale-misurazione-della-capacita-di-un-azienda-di-gestire-un-attacco-informatico-image547458358.htmlRM2PPJTM6–Segnale con Cyber Resilience. Panoramica aziendale misurazione della capacità di un'azienda di gestire un attacco informatico

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002691.html

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002691.htmlRF2E6NKEB–concetto di attacco informatico hacker hooded

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285671.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285671.htmlRMJFHCAF–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887222.html

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887222.htmlRFJGGRJE–Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive.

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image464859831.html

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image464859831.htmlRF2J085CR–concetto di cybercrimine e attacco cibernetico mortale

La rete internet il concetto di sicurezza, uomo d affari toccando blocco su schermo virtuale, protezione contro cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-rete-internet-il-concetto-di-sicurezza-uomo-d-affari-toccando-blocco-su-schermo-virtuale-protezione-contro-cyberattack-image215192499.html

La rete internet il concetto di sicurezza, uomo d affari toccando blocco su schermo virtuale, protezione contro cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-rete-internet-il-concetto-di-sicurezza-uomo-d-affari-toccando-blocco-su-schermo-virtuale-protezione-contro-cyberattack-image215192499.htmlRFPE2T6B–La rete internet il concetto di sicurezza, uomo d affari toccando blocco su schermo virtuale, protezione contro cyberattack

Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-su-internet-il-pirata-informatico-puo-raggiungere-lo-schermo-del-notebook-per-rubare-i-dati-cyber-attacco-virus-malware-illegalmente-e-sicurezza-informatica-colorato-luminoso-image491630256.html

Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-su-internet-il-pirata-informatico-puo-raggiungere-lo-schermo-del-notebook-per-rubare-i-dati-cyber-attacco-virus-malware-illegalmente-e-sicurezza-informatica-colorato-luminoso-image491630256.htmlRF2KFRKBC–Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso

Cyberattack cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyberattack-cyber-attacco-image210321747.html

Cyberattack cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyberattack-cyber-attacco-image210321747.htmlRMP64YEY–Cyberattack cyber attacco

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830426.html

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830426.htmlRFM98TEJ–Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon.

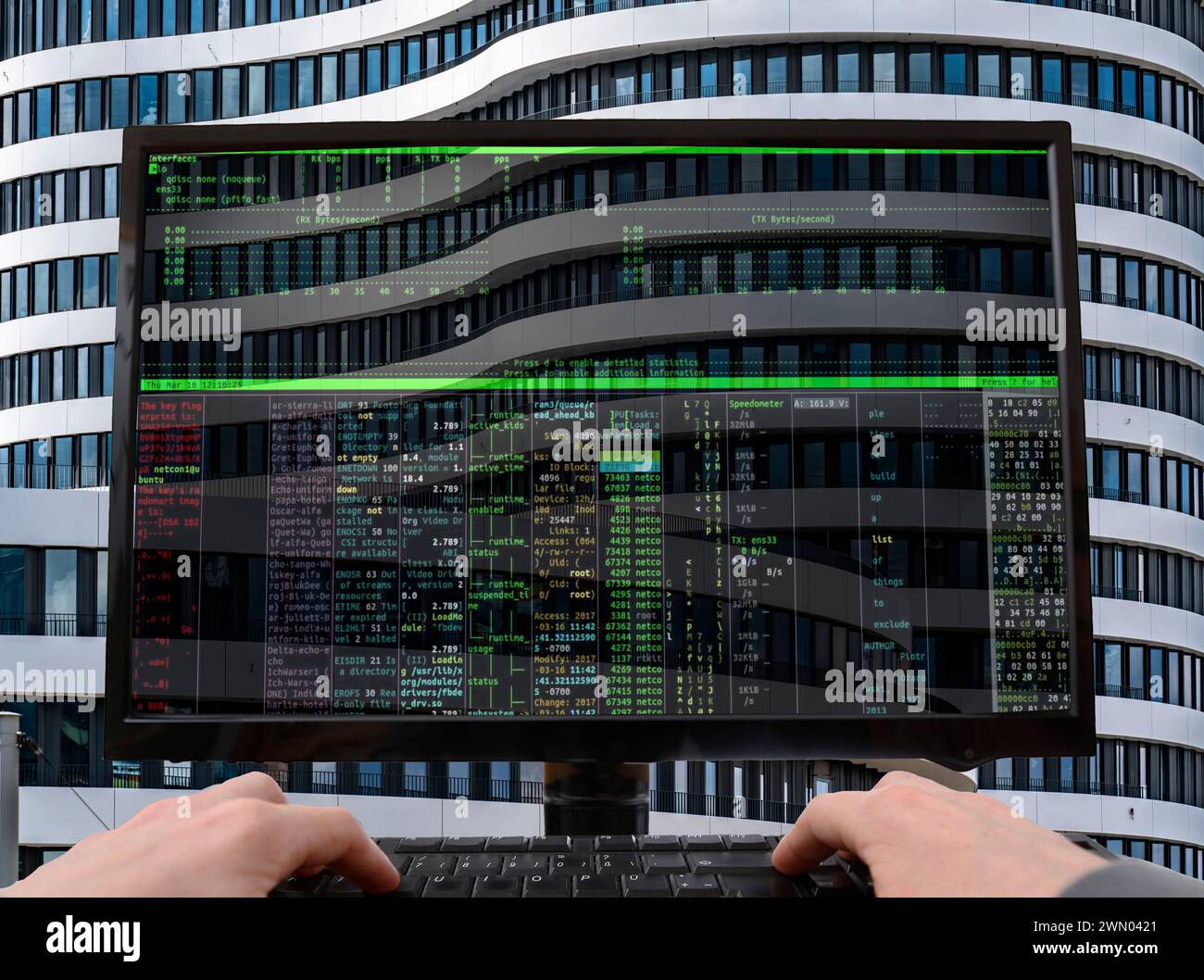

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-infrastrutture-di-trasporto-estorsione-digitale-furto-di-dati-o-image598063490.html

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-infrastrutture-di-trasporto-estorsione-digitale-furto-di-dati-o-image598063490.htmlRM2WN042A–Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o

RF2X16556–Immagine dell'icona di avvertimento attacco cibernetico sullo scudo su sfondo nero

Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-ciberattacco-hacker-che-assalita-il-computer-con-martello-attacco-informatico-mirato-image465879663.html

Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-ciberattacco-hacker-che-assalita-il-computer-con-martello-attacco-informatico-mirato-image465879663.htmlRF2J1XJ7B–Il ciberattacco. Hacker che assalita il computer con martello. Attacco informatico mirato

Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-avviso-di-sistema-violati-sullo-schermo-di-un-notebook-criminalita-informatica-virus-hacking-online-cyber-attacco-malware-dannoso-image596603551.html

Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-avviso-di-sistema-violati-sullo-schermo-di-un-notebook-criminalita-informatica-virus-hacking-online-cyber-attacco-malware-dannoso-image596603551.htmlRF2WJHHWK–Concetto di sicurezza informatica. Avvisi di avviso di sistema violati sullo schermo di un notebook. Criminalità informatica, virus, hacking online, cyber attacco, malware dannoso

Hacker con codice malware sullo schermo del computer. Sicurezza informatica, privacy o attacchi informatici. Programmatore o criminale di frode scrivendo software antivirus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codice-malware-sullo-schermo-del-computer-sicurezza-informatica-privacy-o-attacchi-informatici-programmatore-o-criminale-di-frode-scrivendo-software-antivirus-image569522467.html

Hacker con codice malware sullo schermo del computer. Sicurezza informatica, privacy o attacchi informatici. Programmatore o criminale di frode scrivendo software antivirus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codice-malware-sullo-schermo-del-computer-sicurezza-informatica-privacy-o-attacchi-informatici-programmatore-o-criminale-di-frode-scrivendo-software-antivirus-image569522467.htmlRF2T2FYM3–Hacker con codice malware sullo schermo del computer. Sicurezza informatica, privacy o attacchi informatici. Programmatore o criminale di frode scrivendo software antivirus.

Donna che utilizza un notebook con una finestra di avviso digitale di attacco informatico. Concetto di criminalità informatica. Sicurezza informatica tecnologia aziendale per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-notebook-con-una-finestra-di-avviso-digitale-di-attacco-informatico-concetto-di-criminalita-informatica-sicurezza-informatica-tecnologia-aziendale-per-la-protezione-dei-dati-image484659458.html

Donna che utilizza un notebook con una finestra di avviso digitale di attacco informatico. Concetto di criminalità informatica. Sicurezza informatica tecnologia aziendale per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-notebook-con-una-finestra-di-avviso-digitale-di-attacco-informatico-concetto-di-criminalita-informatica-sicurezza-informatica-tecnologia-aziendale-per-la-protezione-dei-dati-image484659458.htmlRF2K4E42A–Donna che utilizza un notebook con una finestra di avviso digitale di attacco informatico. Concetto di criminalità informatica. Sicurezza informatica tecnologia aziendale per la protezione dei dati.

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686495.html

E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/e-mail-di-notifica-di-spam-o-virus-avvisata-sullo-schermo-del-telefono-cellulare-concetto-di-cyberattack-image404686495.htmlRF2EEB1N3–E-mail di notifica di spam o virus avvisata sullo schermo del telefono cellulare - concetto di cyberattack

RFR1P10H–Violazione della sicurezza, system hacked, internet cyber attacco avviso con red rotto icona a forma di lucchetto che mostra dati non protette e vulnerabili, accesso compromesse passwo

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473838845.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473838845.htmlRF2JEW67W–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Didascalia concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550303510.html

Didascalia concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550303510.htmlRF2PY8DMP–Didascalia concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico

Didascalia concettuale Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-resilience-parola-scritta-sulla-misura-in-cui-un-azienda-puo-gestire-un-attacco-informatico-image547469667.html

Didascalia concettuale Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-resilience-parola-scritta-sulla-misura-in-cui-un-azienda-puo-gestire-un-attacco-informatico-image547469667.htmlRM2PPKB43–Didascalia concettuale Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002757.html

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002757.htmlRF2E6NKGN–concetto di attacco informatico hacker hooded

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285777.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285777.htmlRMJFHCE9–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887229.html

Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-fake-dizionario-definizione-della-parola-dal-dizionario-cyber-attacco-comprendente-i-principali-parole-descrittive-147887229.htmlRFJGGRJN–Fake Dizionario, definizione della parola dal dizionario cyber-attacco. comprendente i principali parole descrittive.

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image467476880.html

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image467476880.htmlRF2J4FBET–concetto di cybercrimine e attacco cibernetico mortale

Attacco hacker e violazioni dei dati, perdita di informazione concetto, futuristica Cyber sfondo con serratura rotta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-e-violazioni-dei-dati-perdita-di-informazione-concetto-futuristica-cyber-sfondo-con-serratura-rotta-image223666263.html

Attacco hacker e violazioni dei dati, perdita di informazione concetto, futuristica Cyber sfondo con serratura rotta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-e-violazioni-dei-dati-perdita-di-informazione-concetto-futuristica-cyber-sfondo-con-serratura-rotta-image223666263.htmlRFPYTTGR–Attacco hacker e violazioni dei dati, perdita di informazione concetto, futuristica Cyber sfondo con serratura rotta

Concetto di protezione della sicurezza di rete. Protezione contro i cyber attacchi. Lucchetto chiuso sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-della-sicurezza-di-rete-protezione-contro-i-cyber-attacchi-lucchetto-chiuso-sul-computer-portatile-image567673384.html

Concetto di protezione della sicurezza di rete. Protezione contro i cyber attacchi. Lucchetto chiuso sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-della-sicurezza-di-rete-protezione-contro-i-cyber-attacchi-lucchetto-chiuso-sul-computer-portatile-image567673384.htmlRF2RYFN5C–Concetto di protezione della sicurezza di rete. Protezione contro i cyber attacchi. Lucchetto chiuso sul computer portatile

Telefono cellulare con logo della società americana di sicurezza informatica CrowdStrike Holdings Inc. Sullo schermo davanti alla pagina web. Mettere a fuoco al centro-sinistra del display del telefono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-logo-della-societa-americana-di-sicurezza-informatica-crowdstrike-holdings-inc-sullo-schermo-davanti-alla-pagina-web-mettere-a-fuoco-al-centro-sinistra-del-display-del-telefono-image414084960.html

Telefono cellulare con logo della società americana di sicurezza informatica CrowdStrike Holdings Inc. Sullo schermo davanti alla pagina web. Mettere a fuoco al centro-sinistra del display del telefono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-logo-della-societa-americana-di-sicurezza-informatica-crowdstrike-holdings-inc-sullo-schermo-davanti-alla-pagina-web-mettere-a-fuoco-al-centro-sinistra-del-display-del-telefono-image414084960.htmlRF2F1K5GG–Telefono cellulare con logo della società americana di sicurezza informatica CrowdStrike Holdings Inc. Sullo schermo davanti alla pagina web. Mettere a fuoco al centro-sinistra del display del telefono.

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830430.html

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830430.htmlRFM98TEP–Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon.

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-infrastrutture-di-trasporto-estorsione-digitale-furto-di-dati-o-image598063492.html

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-infrastrutture-di-trasporto-estorsione-digitale-furto-di-dati-o-image598063492.htmlRM2WN042C–Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, infrastrutture di trasporto, estorsione digitale, furto di dati, o

RF2XEANG0–Immagine dell'elaborazione dei dati di sicurezza informatica su un'icona di protezione su sfondo nero

Cyberattack concetto con volto incappucciato persona maschio utilizzando computer tablet, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyberattack-concetto-con-volto-incappucciato-persona-maschio-utilizzando-computer-tablet-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image180214422.html

Cyberattack concetto con volto incappucciato persona maschio utilizzando computer tablet, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyberattack-concetto-con-volto-incappucciato-persona-maschio-utilizzando-computer-tablet-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image180214422.htmlRFMD5D9A–Cyberattack concetto con volto incappucciato persona maschio utilizzando computer tablet, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri

Concetto di sicurezza informatica. Avvisi di segnale di avvertimento rosso di sistema violato sullo schermo di un notebook del computer. Crimine informatico, virus, hacking online, attacco informatico, maliciou Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-segnale-di-avvertimento-rosso-di-sistema-violato-sullo-schermo-di-un-notebook-del-computer-crimine-informatico-virus-hacking-online-attacco-informatico-maliciou-image596603546.html

Concetto di sicurezza informatica. Avvisi di segnale di avvertimento rosso di sistema violato sullo schermo di un notebook del computer. Crimine informatico, virus, hacking online, attacco informatico, maliciou Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-avvisi-di-segnale-di-avvertimento-rosso-di-sistema-violato-sullo-schermo-di-un-notebook-del-computer-crimine-informatico-virus-hacking-online-attacco-informatico-maliciou-image596603546.htmlRF2WJHHWE–Concetto di sicurezza informatica. Avvisi di segnale di avvertimento rosso di sistema violato sullo schermo di un notebook del computer. Crimine informatico, virus, hacking online, attacco informatico, maliciou

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.html

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.htmlRF2T577T8–Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy.

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454661.html

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454661.htmlRFD4GHD9–Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare

Computer portatile con il sistema bloccato da ransomware cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-portatile-con-il-sistema-bloccato-da-ransomware-cyber-attacco-image404244504.html

Computer portatile con il sistema bloccato da ransomware cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-portatile-con-il-sistema-bloccato-da-ransomware-cyber-attacco-image404244504.htmlRF2EDJWYM–Computer portatile con il sistema bloccato da ransomware cyber attacco

RFR193PW–Violazione della sicurezza, system hacked avviso con red rotto icona a forma di lucchetto che mostra dati non sicuri sotto cyberattack, accesso vulnerabile, compromessa la password, vi

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839261.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839261.htmlRF2JEW6PN–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Visualizzazione concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550317135.html

Visualizzazione concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-resilience-parola-per-misura-di-quanto-un-azienda-puo-gestire-un-attacco-informatico-image550317135.htmlRF2PY933B–Visualizzazione concettuale Cyber Resilience. Parola per misura di quanto un'azienda può gestire un attacco informatico

Didascalia di testo che presenta Cyber Resilience. Approccio aziendale misura la capacità di un'azienda di gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-cyber-resilience-approccio-aziendale-misura-la-capacita-di-un-azienda-di-gestire-un-attacco-informatico-image547445995.html

Didascalia di testo che presenta Cyber Resilience. Approccio aziendale misura la capacità di un'azienda di gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-cyber-resilience-approccio-aziendale-misura-la-capacita-di-un-azienda-di-gestire-un-attacco-informatico-image547445995.htmlRM2PPJ8XK–Didascalia di testo che presenta Cyber Resilience. Approccio aziendale misura la capacità di un'azienda di gestire un attacco informatico

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002791.html

concetto di attacco informatico hacker hooded Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-attacco-informatico-hacker-hooded-image400002791.htmlRF2E6NKHY–concetto di attacco informatico hacker hooded

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285873.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285873.htmlRMJFHCHN–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Logo aziendale CrowdStrike visualizzato sullo smartphone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/logo-aziendale-crowdstrike-visualizzato-sullo-smartphone-image608104871.html

Logo aziendale CrowdStrike visualizzato sullo smartphone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/logo-aziendale-crowdstrike-visualizzato-sullo-smartphone-image608104871.htmlRM2X99FY3–Logo aziendale CrowdStrike visualizzato sullo smartphone

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image467476879.html

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image467476879.htmlRF2J4FBER–concetto di cybercrimine e attacco cibernetico mortale

Digitale il concetto di sicurezza con spazio per il testo. Serratura chiusa contro il background di chip Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitale-il-concetto-di-sicurezza-con-spazio-per-il-testo-serratura-chiusa-contro-il-background-di-chip-image178656763.html

Digitale il concetto di sicurezza con spazio per il testo. Serratura chiusa contro il background di chip Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitale-il-concetto-di-sicurezza-con-spazio-per-il-testo-serratura-chiusa-contro-il-background-di-chip-image178656763.htmlRFMAJEEK–Digitale il concetto di sicurezza con spazio per il testo. Serratura chiusa contro il background di chip

Testo per la scrittura di parole Cyber Warfare. Concetto di business per gli hacker di guerra virtuale attacchi di sistema ladro digitale Stalker tastiera bianca per pc Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-per-la-scrittura-di-parole-cyber-warfare-concetto-di-business-per-gli-hacker-di-guerra-virtuale-attacchi-di-sistema-ladro-digitale-stalker-tastiera-bianca-per-pc-image343860354.html

Testo per la scrittura di parole Cyber Warfare. Concetto di business per gli hacker di guerra virtuale attacchi di sistema ladro digitale Stalker tastiera bianca per pc Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-per-la-scrittura-di-parole-cyber-warfare-concetto-di-business-per-gli-hacker-di-guerra-virtuale-attacchi-di-sistema-ladro-digitale-stalker-tastiera-bianca-per-pc-image343860354.htmlRM2AYC5AX–Testo per la scrittura di parole Cyber Warfare. Concetto di business per gli hacker di guerra virtuale attacchi di sistema ladro digitale Stalker tastiera bianca per pc

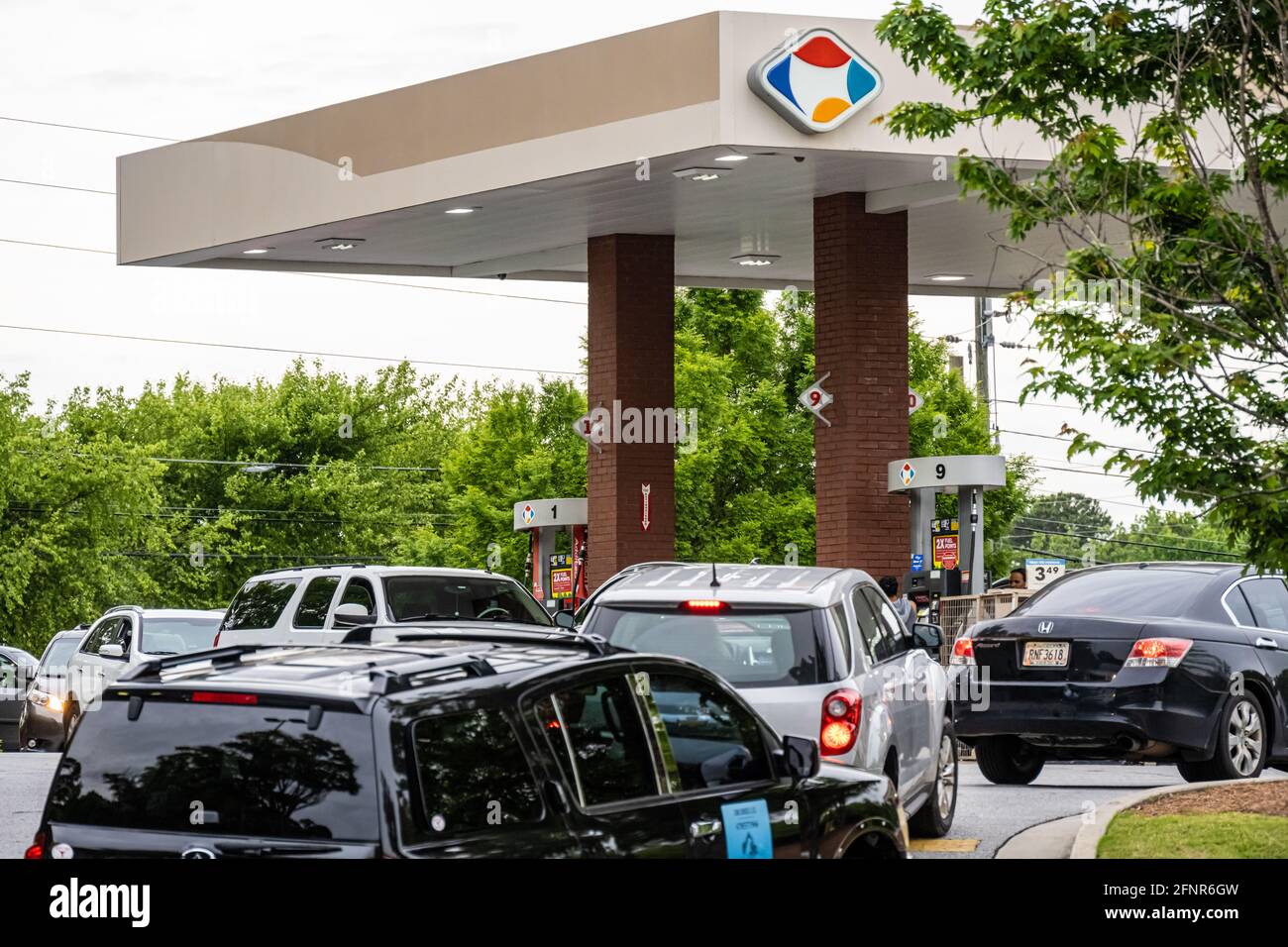

La carenza di carburante crea lunghe linee di snaking presso una stazione di servizio Kroger a Metro Atlanta, Georgia. (STATI UNITI) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-carenza-di-carburante-crea-lunghe-linee-di-snaking-presso-una-stazione-di-servizio-kroger-a-metro-atlanta-georgia-stati-uniti-image426466681.html

La carenza di carburante crea lunghe linee di snaking presso una stazione di servizio Kroger a Metro Atlanta, Georgia. (STATI UNITI) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-carenza-di-carburante-crea-lunghe-linee-di-snaking-presso-una-stazione-di-servizio-kroger-a-metro-atlanta-georgia-stati-uniti-image426466681.htmlRM2FNR6GW–La carenza di carburante crea lunghe linee di snaking presso una stazione di servizio Kroger a Metro Atlanta, Georgia. (STATI UNITI)

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830435.html

Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-war-delle-forze-speciali-completamente-soldato-armato-scopre-internazionalmente-voleva-hacker-nascondiglio-del-luogo-lair-e-piena-di-monitor-cavi-e-dispone-di-neon-image177830435.htmlRFM98TEY–Cyber War delle forze speciali completamente soldato armato scopre internazionalmente voleva Hacker nascondiglio del luogo. Lair è piena di monitor, cavi e dispone di Neon.

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-municipio-autorita-ricatto-digitale-furto-di-dati-online-c-image598063470.html

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-municipio-autorita-ricatto-digitale-furto-di-dati-online-c-image598063470.htmlRM2WN041J–Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c

Immagine di un avvertimento di attacco informatico sulla mappa del mondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-un-avvertimento-di-attacco-informatico-sulla-mappa-del-mondo-image606271326.html

Immagine di un avvertimento di attacco informatico sulla mappa del mondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-un-avvertimento-di-attacco-informatico-sulla-mappa-del-mondo-image606271326.htmlRF2X6A17A–Immagine di un avvertimento di attacco informatico sulla mappa del mondo

Immagine simbolica attacco informatico, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Essen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-informatico-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-essen-image614900974.html

Immagine simbolica attacco informatico, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Essen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-informatico-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-essen-image614900974.htmlRM2XMB4D2–Immagine simbolica attacco informatico, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Essen

Avviso di sistema avviso di violazione, vulnerabilità alla cibersicurezza, attacco cibernetico alla rete di computer. Connessione illegale, violazione dei dati, software dannoso, virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-sistema-avviso-di-violazione-vulnerabilita-alla-cibersicurezza-attacco-cibernetico-alla-rete-di-computer-connessione-illegale-violazione-dei-dati-software-dannoso-virus-image613021314.html

Avviso di sistema avviso di violazione, vulnerabilità alla cibersicurezza, attacco cibernetico alla rete di computer. Connessione illegale, violazione dei dati, software dannoso, virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-sistema-avviso-di-violazione-vulnerabilita-alla-cibersicurezza-attacco-cibernetico-alla-rete-di-computer-connessione-illegale-violazione-dei-dati-software-dannoso-virus-image613021314.htmlRF2XH9EXA–Avviso di sistema avviso di violazione, vulnerabilità alla cibersicurezza, attacco cibernetico alla rete di computer. Connessione illegale, violazione dei dati, software dannoso, virus

La Polonia ha violato la sicurezza dello Stato. Cyberattack sulla struttura finanziaria e bancaria. Furto di informazioni segrete. Sullo sfondo di un flag il codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-polonia-ha-violato-la-sicurezza-dello-stato-cyberattack-sulla-struttura-finanziaria-e-bancaria-furto-di-informazioni-segrete-sullo-sfondo-di-un-flag-il-codice-binario-image365889796.html

La Polonia ha violato la sicurezza dello Stato. Cyberattack sulla struttura finanziaria e bancaria. Furto di informazioni segrete. Sullo sfondo di un flag il codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-polonia-ha-violato-la-sicurezza-dello-stato-cyberattack-sulla-struttura-finanziaria-e-bancaria-furto-di-informazioni-segrete-sullo-sfondo-di-un-flag-il-codice-binario-image365889796.htmlRF2C77M4M–La Polonia ha violato la sicurezza dello Stato. Cyberattack sulla struttura finanziaria e bancaria. Furto di informazioni segrete. Sullo sfondo di un flag il codice binario.

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454694.html

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454694.htmlRFD4GHEE–Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare

Tenere a mano lo smartphone che il sistema è bloccato dal ransomware attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tenere-a-mano-lo-smartphone-che-il-sistema-e-bloccato-dal-ransomware-attacco-informatico-image404243090.html

Tenere a mano lo smartphone che il sistema è bloccato dal ransomware attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tenere-a-mano-lo-smartphone-che-il-sistema-e-bloccato-dal-ransomware-attacco-informatico-image404243090.htmlRF2EDJT56–Tenere a mano lo smartphone che il sistema è bloccato dal ransomware attacco informatico

Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della sicurezza informatica su Internet, virus, violazione dei dati, connessione dannosa. Occupate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-dopo-cyber-attacco-sulla-rete-di-computer-vulnerabilita-della-sicurezza-informatica-su-internet-virus-violazione-dei-dati-connessione-dannosa-occupate-image456678216.html

Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della sicurezza informatica su Internet, virus, violazione dei dati, connessione dannosa. Occupate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-dopo-cyber-attacco-sulla-rete-di-computer-vulnerabilita-della-sicurezza-informatica-su-internet-virus-violazione-dei-dati-connessione-dannosa-occupate-image456678216.htmlRF2HEYDM8–Sistema hacked avviso dopo cyber attacco sulla rete di computer. Vulnerabilità della sicurezza informatica su Internet, virus, violazione dei dati, connessione dannosa. Occupate

Cyberattack con scheda di circuito concetto dello sfondo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyberattack-con-scheda-di-circuito-concetto-dello-sfondo-177336839.html

Cyberattack con scheda di circuito concetto dello sfondo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyberattack-con-scheda-di-circuito-concetto-dello-sfondo-177336839.htmlRFM8EAXF–Cyberattack con scheda di circuito concetto dello sfondo.

Visualizzazione concettuale Cyber Resilience. Concetto che significa misura di come un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-resilience-concetto-che-significa-misura-di-come-un-azienda-puo-gestire-un-attacco-informatico-image550289609.html

Visualizzazione concettuale Cyber Resilience. Concetto che significa misura di come un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-resilience-concetto-che-significa-misura-di-come-un-azienda-puo-gestire-un-attacco-informatico-image550289609.htmlRF2PY7T09–Visualizzazione concettuale Cyber Resilience. Concetto che significa misura di come un'azienda può gestire un attacco informatico

Ispirazione che mostra il segno Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-il-segno-cyber-resilience-parola-scritta-sulla-misura-in-cui-un-azienda-puo-gestire-un-attacco-informatico-image547459049.html

Ispirazione che mostra il segno Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-il-segno-cyber-resilience-parola-scritta-sulla-misura-in-cui-un-azienda-puo-gestire-un-attacco-informatico-image547459049.htmlRM2PPJWGW–Ispirazione che mostra il segno Cyber Resilience. Parola scritta sulla misura in cui un'azienda può gestire un attacco informatico

Ministro polacco degli interni e dell'amministrazione Mariusz Blaszczak durante la conferenza stampa su ransomware Pétja cyberattack in Polonia, presso la cancelleria del Primo Ministro a Varsavia in Polonia il 28 giugno 2017 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ministro-polacco-degli-interni-e-dell-amministrazione-mariusz-blaszczak-durante-la-conferenza-stampa-su-ransomware-petja-cyberattack-in-polonia-presso-la-cancelleria-del-primo-ministro-a-varsavia-in-polonia-il-28-giugno-2017-image225409351.html

Ministro polacco degli interni e dell'amministrazione Mariusz Blaszczak durante la conferenza stampa su ransomware Pétja cyberattack in Polonia, presso la cancelleria del Primo Ministro a Varsavia in Polonia il 28 giugno 2017 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ministro-polacco-degli-interni-e-dell-amministrazione-mariusz-blaszczak-durante-la-conferenza-stampa-su-ransomware-petja-cyberattack-in-polonia-presso-la-cancelleria-del-primo-ministro-a-varsavia-in-polonia-il-28-giugno-2017-image225409351.htmlRMR2M7WY–Ministro polacco degli interni e dell'amministrazione Mariusz Blaszczak durante la conferenza stampa su ransomware Pétja cyberattack in Polonia, presso la cancelleria del Primo Ministro a Varsavia in Polonia il 28 giugno 2017

Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-giovane-pericoloso-hacker-con-cappuccio-in-felpa-con-cappuccio-nero-guardando-la-fotocamera-in-posa-con-il-codice-sui-monitor-a-sfondo-rubare-informazioni-cyber-se-image179743788.html

Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-giovane-pericoloso-hacker-con-cappuccio-in-felpa-con-cappuccio-nero-guardando-la-fotocamera-in-posa-con-il-codice-sui-monitor-a-sfondo-rubare-informazioni-cyber-se-image179743788.htmlRFMCC110–Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se

Cyber Attack, Cyberattack, Vintage Typewriter, Technology, Retrofuturismo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-attack-cyberattack-vintage-typewriter-technology-retrofuturismo-image449478240.html

Cyber Attack, Cyberattack, Vintage Typewriter, Technology, Retrofuturismo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-attack-cyberattack-vintage-typewriter-technology-retrofuturismo-image449478240.htmlRM2H37E28–Cyber Attack, Cyberattack, Vintage Typewriter, Technology, Retrofuturismo

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image465392265.html

concetto di cybercrimine e attacco cibernetico mortale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercrimine-e-attacco-cibernetico-mortale-image465392265.htmlRF2J14CG9–concetto di cybercrimine e attacco cibernetico mortale

Digitale il concetto di sicurezza con spazio per il testo. Aprire il dispositivo di bloccaggio contro lo sfondo di chip Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitale-il-concetto-di-sicurezza-con-spazio-per-il-testo-aprire-il-dispositivo-di-bloccaggio-contro-lo-sfondo-di-chip-image178656772.html

Digitale il concetto di sicurezza con spazio per il testo. Aprire il dispositivo di bloccaggio contro lo sfondo di chip Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitale-il-concetto-di-sicurezza-con-spazio-per-il-testo-aprire-il-dispositivo-di-bloccaggio-contro-lo-sfondo-di-chip-image178656772.htmlRFMAJEF0–Digitale il concetto di sicurezza con spazio per il testo. Aprire il dispositivo di bloccaggio contro lo sfondo di chip

Il pirata informatico utilizza notebook per cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-pirata-informatico-utilizza-notebook-per-cyber-attacco-image187031717.html

Il pirata informatico utilizza notebook per cyber attacco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-pirata-informatico-utilizza-notebook-per-cyber-attacco-image187031717.htmlRFMT80T5–Il pirata informatico utilizza notebook per cyber attacco

Tecnologia Cyber Security, protezione delle informazioni digitali online. Sicurezza dei dati online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tecnologia-cyber-security-protezione-delle-informazioni-digitali-online-sicurezza-dei-dati-online-image383063007.html

Tecnologia Cyber Security, protezione delle informazioni digitali online. Sicurezza dei dati online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tecnologia-cyber-security-protezione-delle-informazioni-digitali-online-sicurezza-dei-dati-online-image383063007.htmlRF2D760NK–Tecnologia Cyber Security, protezione delle informazioni digitali online. Sicurezza dei dati online

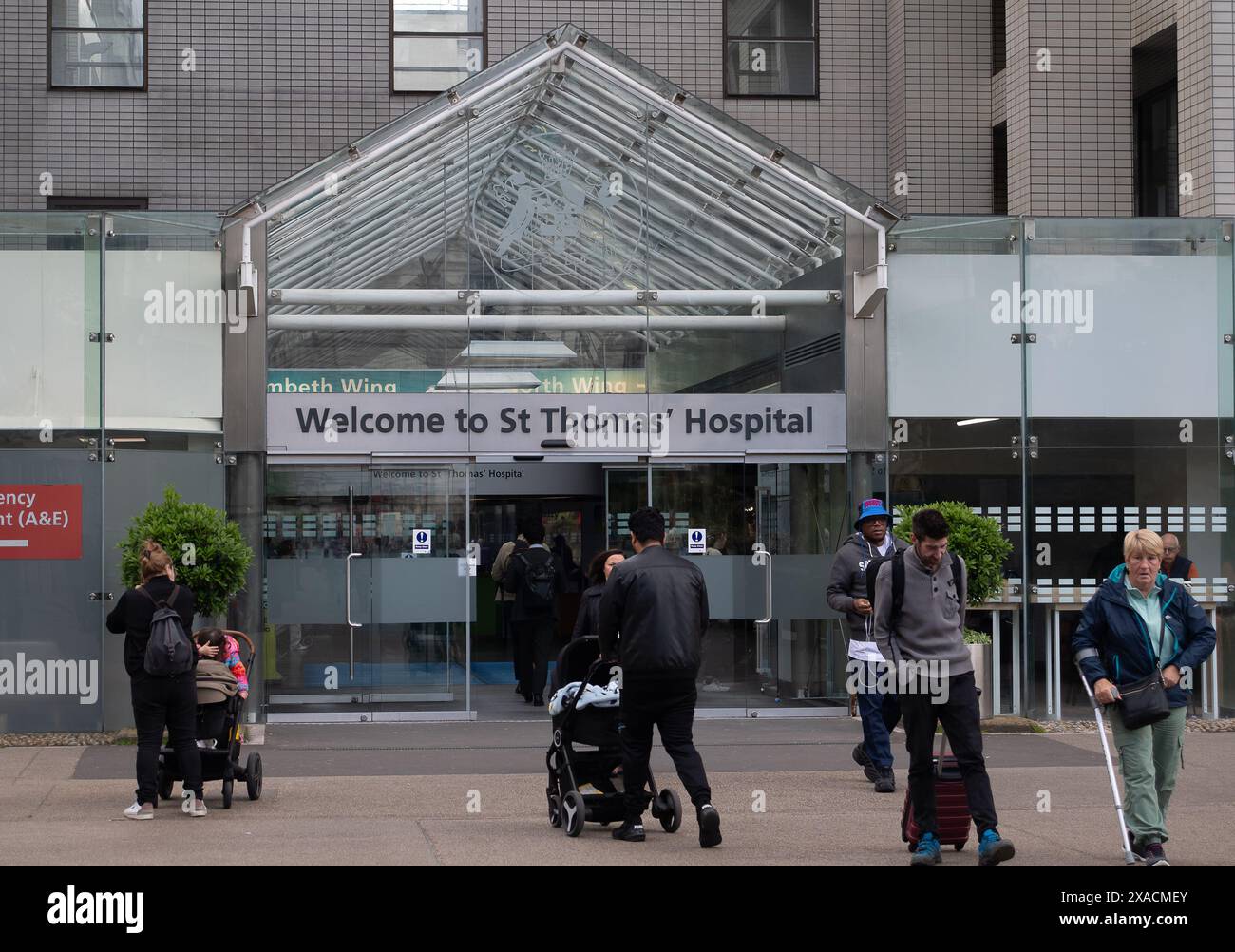

Londra, Regno Unito. 5 giugno 2024. St Thomas' Hospital di Londra. Le indagini continuano dopo che i principali ospedali di Londra sono stati colpiti da un attacco informatico all'inizio di questa settimana sul partner patologico Synnovis. Il King's College Hospital, Guy's e St Thomas', il Royal Brompton e l'Evelina London Children's Hospital sono stati colpiti da un attacco informatico ransomware al partner patologico Synnovis lunedì. È stato dichiarato un incidente critico con alcune procedure e operazioni annullate o trasferite in altri ospedali. Le trasfusioni di sangue in particolare sono state influenzate. Secondo quanto riferito, gli ospedali stanno ora tornando alla carta r Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-5-giugno-2024-st-thomas-hospital-di-londra-le-indagini-continuano-dopo-che-i-principali-ospedali-di-londra-sono-stati-colpiti-da-un-attacco-informatico-all-inizio-di-questa-settimana-sul-partner-patologico-synnovis-il-kings-college-hospital-guys-e-st-thomas-il-royal-brompton-e-l-evelina-london-childrens-hospital-sono-stati-colpiti-da-un-attacco-informatico-ransomware-al-partner-patologico-synnovis-lunedi-e-stato-dichiarato-un-incidente-critico-con-alcune-procedure-e-operazioni-annullate-o-trasferite-in-altri-ospedali-le-trasfusioni-di-sangue-in-particolare-sono-state-influenzate-secondo-quanto-riferito-gli-ospedali-stanno-ora-tornando-alla-carta-r-image608788963.html

Londra, Regno Unito. 5 giugno 2024. St Thomas' Hospital di Londra. Le indagini continuano dopo che i principali ospedali di Londra sono stati colpiti da un attacco informatico all'inizio di questa settimana sul partner patologico Synnovis. Il King's College Hospital, Guy's e St Thomas', il Royal Brompton e l'Evelina London Children's Hospital sono stati colpiti da un attacco informatico ransomware al partner patologico Synnovis lunedì. È stato dichiarato un incidente critico con alcune procedure e operazioni annullate o trasferite in altri ospedali. Le trasfusioni di sangue in particolare sono state influenzate. Secondo quanto riferito, gli ospedali stanno ora tornando alla carta r Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-5-giugno-2024-st-thomas-hospital-di-londra-le-indagini-continuano-dopo-che-i-principali-ospedali-di-londra-sono-stati-colpiti-da-un-attacco-informatico-all-inizio-di-questa-settimana-sul-partner-patologico-synnovis-il-kings-college-hospital-guys-e-st-thomas-il-royal-brompton-e-l-evelina-london-childrens-hospital-sono-stati-colpiti-da-un-attacco-informatico-ransomware-al-partner-patologico-synnovis-lunedi-e-stato-dichiarato-un-incidente-critico-con-alcune-procedure-e-operazioni-annullate-o-trasferite-in-altri-ospedali-le-trasfusioni-di-sangue-in-particolare-sono-state-influenzate-secondo-quanto-riferito-gli-ospedali-stanno-ora-tornando-alla-carta-r-image608788963.htmlRM2XACMEY–Londra, Regno Unito. 5 giugno 2024. St Thomas' Hospital di Londra. Le indagini continuano dopo che i principali ospedali di Londra sono stati colpiti da un attacco informatico all'inizio di questa settimana sul partner patologico Synnovis. Il King's College Hospital, Guy's e St Thomas', il Royal Brompton e l'Evelina London Children's Hospital sono stati colpiti da un attacco informatico ransomware al partner patologico Synnovis lunedì. È stato dichiarato un incidente critico con alcune procedure e operazioni annullate o trasferite in altri ospedali. Le trasfusioni di sangue in particolare sono state influenzate. Secondo quanto riferito, gli ospedali stanno ora tornando alla carta r

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-municipio-autorita-ricatto-digitale-furto-di-dati-online-c-image598063481.html

Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-di-immagini-simboliche-attacco-informatico-a-edifici-pubblici-amministrazioni-istituzioni-municipio-autorita-ricatto-digitale-furto-di-dati-online-c-image598063481.htmlRM2WN0421–Hacker di immagini simboliche, attacco informatico a edifici pubblici, amministrazioni, istituzioni, municipio, autorità, ricatto digitale, furto di dati, online c

Immagine dell'avviso di attacco cibernetico e delle forme sul paesaggio urbano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-dell-avviso-di-attacco-cibernetico-e-delle-forme-sul-paesaggio-urbano-image605934252.html

Immagine dell'avviso di attacco cibernetico e delle forme sul paesaggio urbano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-dell-avviso-di-attacco-cibernetico-e-delle-forme-sul-paesaggio-urbano-image605934252.htmlRF2X5PK90–Immagine dell'avviso di attacco cibernetico e delle forme sul paesaggio urbano

Attacco informatico con immagine simbolica, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Colonia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-con-immagine-simbolica-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-colonia-image614900971.html

Attacco informatico con immagine simbolica, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Colonia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-con-immagine-simbolica-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-colonia-image614900971.htmlRM2XMB4CY–Attacco informatico con immagine simbolica, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Colonia

Risposta agli incidenti - approccio organizzato per affrontare e gestire le conseguenze di una violazione della sicurezza o di un attacco informatico, concetto di testo su blocco note Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/risposta-agli-incidenti-approccio-organizzato-per-affrontare-e-gestire-le-conseguenze-di-una-violazione-della-sicurezza-o-di-un-attacco-informatico-concetto-di-testo-su-blocco-note-image574805901.html

Risposta agli incidenti - approccio organizzato per affrontare e gestire le conseguenze di una violazione della sicurezza o di un attacco informatico, concetto di testo su blocco note Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/risposta-agli-incidenti-approccio-organizzato-per-affrontare-e-gestire-le-conseguenze-di-una-violazione-della-sicurezza-o-di-un-attacco-informatico-concetto-di-testo-su-blocco-note-image574805901.htmlRF2TB4JP5–Risposta agli incidenti - approccio organizzato per affrontare e gestire le conseguenze di una violazione della sicurezza o di un attacco informatico, concetto di testo su blocco note

Indonesia violato la sicurezza dello Stato. Cyberattack sulla finanziaria e struttura bancaria. Furto di informazioni segrete. Sullo sfondo di una bandiera il codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/indonesia-violato-la-sicurezza-dello-stato-cyberattack-sulla-finanziaria-e-struttura-bancaria-furto-di-informazioni-segrete-sullo-sfondo-di-una-bandiera-il-codice-binario-image328090176.html

Indonesia violato la sicurezza dello Stato. Cyberattack sulla finanziaria e struttura bancaria. Furto di informazioni segrete. Sullo sfondo di una bandiera il codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/indonesia-violato-la-sicurezza-dello-stato-cyberattack-sulla-finanziaria-e-struttura-bancaria-furto-di-informazioni-segrete-sullo-sfondo-di-una-bandiera-il-codice-binario-image328090176.htmlRF2A1NPA8–Indonesia violato la sicurezza dello Stato. Cyberattack sulla finanziaria e struttura bancaria. Furto di informazioni segrete. Sullo sfondo di una bandiera il codice binario.

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454689.html

Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chiudere-macro-focus-su-internet-lan-cavi-cat5-come-concetto-per-cyberwarfare-54454689.htmlRFD4GHE9–Chiudere macro focus su internet lan cavi CAT5 come concetto per cyberwarfare

Avviso di hackerato del sistema, rete di computer cyberattack, sicurezza informatica, manutenzione degli errori di notifica, cybercrime virus, furto di identità, Data Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-hackerato-del-sistema-rete-di-computer-cyberattack-sicurezza-informatica-manutenzione-degli-errori-di-notifica-cybercrime-virus-furto-di-identita-data-image591380729.html

Avviso di hackerato del sistema, rete di computer cyberattack, sicurezza informatica, manutenzione degli errori di notifica, cybercrime virus, furto di identità, Data Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-hackerato-del-sistema-rete-di-computer-cyberattack-sicurezza-informatica-manutenzione-degli-errori-di-notifica-cybercrime-virus-furto-di-identita-data-image591380729.htmlRF2WA3M49–Avviso di hackerato del sistema, rete di computer cyberattack, sicurezza informatica, manutenzione degli errori di notifica, cybercrime virus, furto di identità, Data

Sistema hacked avviso sullo schermo del computer dopo cyber attacco sulla rete. Vulnerabilità della cybersicurezza su Internet, virus, violazione dei dati, connessione dannosa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-sullo-schermo-del-computer-dopo-cyber-attacco-sulla-rete-vulnerabilita-della-cybersicurezza-su-internet-virus-violazione-dei-dati-connessione-dannosa-image460045829.html

Sistema hacked avviso sullo schermo del computer dopo cyber attacco sulla rete. Vulnerabilità della cybersicurezza su Internet, virus, violazione dei dati, connessione dannosa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-hacked-avviso-sullo-schermo-del-computer-dopo-cyber-attacco-sulla-rete-vulnerabilita-della-cybersicurezza-su-internet-virus-violazione-dei-dati-connessione-dannosa-image460045829.htmlRF2HMCW45–Sistema hacked avviso sullo schermo del computer dopo cyber attacco sulla rete. Vulnerabilità della cybersicurezza su Internet, virus, violazione dei dati, connessione dannosa