Dispositivo di accesso sicuro Immagini Stock

(19,413)Filtri rapidi:

Dispositivo di accesso sicuro Immagini Stock

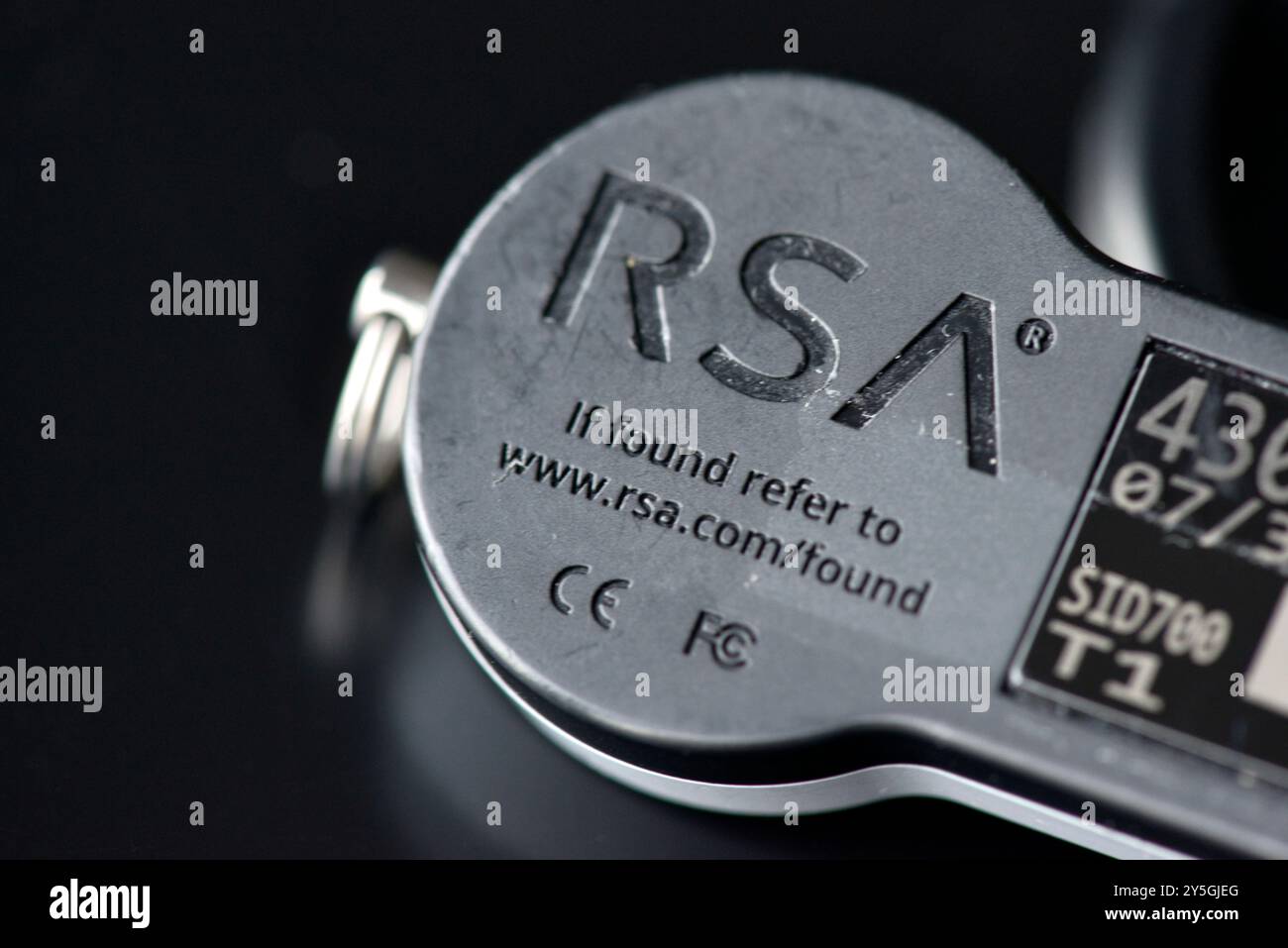

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-di-rete-e-la-tecnologia-di-gestione-con-crittografia-dell-identita-image623012268.html

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-di-rete-e-la-tecnologia-di-gestione-con-crittografia-dell-identita-image623012268.htmlRM2Y5GJE4–Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità

Cyber security sul concetto di internet con 3D Lucchetto e protezione, proteggere i dati personali e la privacy da cyberattack e hacker, accesso sicuro su digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-security-sul-concetto-di-internet-con-3d-lucchetto-e-protezione-proteggere-i-dati-personali-e-la-privacy-da-cyberattack-e-hacker-accesso-sicuro-su-digitale-image184784154.html

Cyber security sul concetto di internet con 3D Lucchetto e protezione, proteggere i dati personali e la privacy da cyberattack e hacker, accesso sicuro su digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-security-sul-concetto-di-internet-con-3d-lucchetto-e-protezione-proteggere-i-dati-personali-e-la-privacy-da-cyberattack-e-hacker-accesso-sicuro-su-digitale-image184784154.htmlRFMMHJ22–Cyber security sul concetto di internet con 3D Lucchetto e protezione, proteggere i dati personali e la privacy da cyberattack e hacker, accesso sicuro su digitale

Pagamento sicuro notifica con serratura a chiave simbolo in un telefono intelligente schermo sul business man mano isolato sul gradiente dello sfondo blu. vector illustrat Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pagamento-sicuro-notifica-con-serratura-a-chiave-simbolo-in-un-telefono-intelligente-schermo-sul-business-man-mano-isolato-sul-gradiente-dello-sfondo-blu-vector-illustrat-image255615420.html

Pagamento sicuro notifica con serratura a chiave simbolo in un telefono intelligente schermo sul business man mano isolato sul gradiente dello sfondo blu. vector illustrat Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pagamento-sicuro-notifica-con-serratura-a-chiave-simbolo-in-un-telefono-intelligente-schermo-sul-business-man-mano-isolato-sul-gradiente-dello-sfondo-blu-vector-illustrat-image255615420.htmlRFTRT824–Pagamento sicuro notifica con serratura a chiave simbolo in un telefono intelligente schermo sul business man mano isolato sul gradiente dello sfondo blu. vector illustrat

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image483421543.html

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image483421543.htmlRF2K2DN33–Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu

Regno Unito. HSBC Secure Key giacente su HSBC carta intestata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/regno-unito-hsbc-secure-key-giacente-su-hsbc-carta-intestata-image259592304.html

Regno Unito. HSBC Secure Key giacente su HSBC carta intestata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/regno-unito-hsbc-secure-key-giacente-su-hsbc-carta-intestata-image259592304.htmlRMW29CHM–Regno Unito. HSBC Secure Key giacente su HSBC carta intestata

Pulsante su un Banco Santander porta di consigliare ai clienti di premere un pulsante per accedere. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-pulsante-su-un-banco-santander-porta-di-consigliare-ai-clienti-di-premere-un-pulsante-per-accedere-71465431.html

Pulsante su un Banco Santander porta di consigliare ai clienti di premere un pulsante per accedere. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-pulsante-su-un-banco-santander-porta-di-consigliare-ai-clienti-di-premere-un-pulsante-per-accedere-71465431.htmlRME47ETR–Pulsante su un Banco Santander porta di consigliare ai clienti di premere un pulsante per accedere.

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336934.html

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336934.htmlRFH6810P–Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image437905192.html

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image437905192.htmlRF2GCC8F4–Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu

Aprire il lucchetto e chiave sul tavolo marrone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-aprire-il-lucchetto-e-chiave-sul-tavolo-marrone-52281465.html

Aprire il lucchetto e chiave sul tavolo marrone Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-aprire-il-lucchetto-e-chiave-sul-tavolo-marrone-52281465.htmlRMD11HF5–Aprire il lucchetto e chiave sul tavolo marrone

Roma, Italia, Ottobre 2021: Donna che usa l'applicazione mobile TeamViewer per controllare in remoto il suo computer desktop. TeamViewer è un accesso remoto e rem Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/roma-italia-ottobre-2021-donna-che-usa-l-applicazione-mobile-teamviewer-per-controllare-in-remoto-il-suo-computer-desktop-teamviewer-e-un-accesso-remoto-e-rem-image450283196.html

Roma, Italia, Ottobre 2021: Donna che usa l'applicazione mobile TeamViewer per controllare in remoto il suo computer desktop. TeamViewer è un accesso remoto e rem Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/roma-italia-ottobre-2021-donna-che-usa-l-applicazione-mobile-teamviewer-per-controllare-in-remoto-il-suo-computer-desktop-teamviewer-e-un-accesso-remoto-e-rem-image450283196.htmlRF2H4G4PM–Roma, Italia, Ottobre 2021: Donna che usa l'applicazione mobile TeamViewer per controllare in remoto il suo computer desktop. TeamViewer è un accesso remoto e rem

Cloud computing. Backup online computer sicuro Internet hosting accesso applicazioni rete pagina vettoriale di destinazione 3d. Server cloud di dati isometrici, accesso all'illustrazione dello storage Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cloud-computing-backup-online-computer-sicuro-internet-hosting-accesso-applicazioni-rete-pagina-vettoriale-di-destinazione-3d-server-cloud-di-dati-isometrici-accesso-all-illustrazione-dello-storage-image383395018.html

Cloud computing. Backup online computer sicuro Internet hosting accesso applicazioni rete pagina vettoriale di destinazione 3d. Server cloud di dati isometrici, accesso all'illustrazione dello storage Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cloud-computing-backup-online-computer-sicuro-internet-hosting-accesso-applicazioni-rete-pagina-vettoriale-di-destinazione-3d-server-cloud-di-dati-isometrici-accesso-all-illustrazione-dello-storage-image383395018.htmlRF2D7N476–Cloud computing. Backup online computer sicuro Internet hosting accesso applicazioni rete pagina vettoriale di destinazione 3d. Server cloud di dati isometrici, accesso all'illustrazione dello storage

Controllo di accesso tramite tastiera vintage su sportello industriale con spazio di copia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/controllo-di-accesso-tramite-tastiera-vintage-su-sportello-industriale-con-spazio-di-copia-image613243951.html

Controllo di accesso tramite tastiera vintage su sportello industriale con spazio di copia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/controllo-di-accesso-tramite-tastiera-vintage-su-sportello-industriale-con-spazio-di-copia-image613243951.htmlRF2XHKJWK–Controllo di accesso tramite tastiera vintage su sportello industriale con spazio di copia

Un computer portatile o un notebook aziendale con opzioni di privacy sullo schermo che si trova su una sedia in vimini in un patio esterno. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-portatile-o-un-notebook-aziendale-con-opzioni-di-privacy-sullo-schermo-che-si-trova-su-una-sedia-in-vimini-in-un-patio-esterno-image357996513.html

Un computer portatile o un notebook aziendale con opzioni di privacy sullo schermo che si trova su una sedia in vimini in un patio esterno. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-portatile-o-un-notebook-aziendale-con-opzioni-di-privacy-sullo-schermo-che-si-trova-su-una-sedia-in-vimini-in-un-patio-esterno-image357996513.htmlRF2BPC45N–Un computer portatile o un notebook aziendale con opzioni di privacy sullo schermo che si trova su una sedia in vimini in un patio esterno.

Sicurezza; sbloccare; dati; password; accesso; cyber; blu; sicure; chiave; imprenditore; codice; break; ciberspazio; privato; hacking; computer; protezione; atta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-sbloccare-dati-password-accesso-cyber-blu-sicure-chiave-imprenditore-codice-break-ciberspazio-privato-hacking-computer-protezione-atta-image340485024.html

Sicurezza; sbloccare; dati; password; accesso; cyber; blu; sicure; chiave; imprenditore; codice; break; ciberspazio; privato; hacking; computer; protezione; atta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-sbloccare-dati-password-accesso-cyber-blu-sicure-chiave-imprenditore-codice-break-ciberspazio-privato-hacking-computer-protezione-atta-image340485024.htmlRM2ANXC3C–Sicurezza; sbloccare; dati; password; accesso; cyber; blu; sicure; chiave; imprenditore; codice; break; ciberspazio; privato; hacking; computer; protezione; atta

Avviso messaggio di protezione. Messaggio di notifica push digitale online protetto. Dispositivo protetto da firewall di sicurezza Internet. Vettore attivo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-messaggio-di-protezione-messaggio-di-notifica-push-digitale-online-protetto-dispositivo-protetto-da-firewall-di-sicurezza-internet-vettore-attivo-image385753944.html

Avviso messaggio di protezione. Messaggio di notifica push digitale online protetto. Dispositivo protetto da firewall di sicurezza Internet. Vettore attivo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-messaggio-di-protezione-messaggio-di-notifica-push-digitale-online-protetto-dispositivo-protetto-da-firewall-di-sicurezza-internet-vettore-attivo-image385753944.htmlRF2DBGH2G–Avviso messaggio di protezione. Messaggio di notifica push digitale online protetto. Dispositivo protetto da firewall di sicurezza Internet. Vettore attivo

Persone alla gestione di depositi isometrica set di caratteri. Le transazioni monetarie 3d illustrazioni vettoriali pack. Pagamenti Sicuri, rimessa, conto protezione, identificazione vocale, accesso riservato Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/persone-alla-gestione-di-depositi-isometrica-set-di-caratteri-le-transazioni-monetarie-3d-illustrazioni-vettoriali-pack-pagamenti-sicuri-rimessa-conto-protezione-identificazione-vocale-accesso-riservato-image329505060.html

Persone alla gestione di depositi isometrica set di caratteri. Le transazioni monetarie 3d illustrazioni vettoriali pack. Pagamenti Sicuri, rimessa, conto protezione, identificazione vocale, accesso riservato Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/persone-alla-gestione-di-depositi-isometrica-set-di-caratteri-le-transazioni-monetarie-3d-illustrazioni-vettoriali-pack-pagamenti-sicuri-rimessa-conto-protezione-identificazione-vocale-accesso-riservato-image329505060.htmlRF2A4271T–Persone alla gestione di depositi isometrica set di caratteri. Le transazioni monetarie 3d illustrazioni vettoriali pack. Pagamenti Sicuri, rimessa, conto protezione, identificazione vocale, accesso riservato

RF2HNDRCG–Accedere all'icona vettore semplice.

Logo di comunicazione WiFi protetta. Vettore modificabile. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/logo-di-comunicazione-wifi-protetta-vettore-modificabile-image463713510.html

Logo di comunicazione WiFi protetta. Vettore modificabile. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/logo-di-comunicazione-wifi-protetta-vettore-modificabile-image463713510.htmlRF2HXBY8P–Logo di comunicazione WiFi protetta. Vettore modificabile.

Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso negato. Immissione non riuscita. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scanner-biometrico-per-impronte-digitali-pollice-su-impronta-digitale-controllo-accesso-negato-immissione-non-riuscita-image440857218.html

Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso negato. Immissione non riuscita. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scanner-biometrico-per-impronte-digitali-pollice-su-impronta-digitale-controllo-accesso-negato-immissione-non-riuscita-image440857218.htmlRF2GH6NTJ–Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso negato. Immissione non riuscita.

SecurID RSA dispositivo di autenticazione e accesso sicuro per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità dettaglio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/securid-rsa-dispositivo-di-autenticazione-e-accesso-sicuro-per-la-sicurezza-di-rete-e-la-tecnologia-di-gestione-con-crittografia-dell-identita-dettaglio-image623012270.html

SecurID RSA dispositivo di autenticazione e accesso sicuro per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità dettaglio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/securid-rsa-dispositivo-di-autenticazione-e-accesso-sicuro-per-la-sicurezza-di-rete-e-la-tecnologia-di-gestione-con-crittografia-dell-identita-dettaglio-image623012270.htmlRM2Y5GJE6–SecurID RSA dispositivo di autenticazione e accesso sicuro per la sicurezza di rete e la tecnologia di gestione con crittografia dell'identità dettaglio

RF2A9CJPA–La rete Internet il concetto di sicurezza con le icone di accesso sicuro, biometria tecnologia password, la protezione dei dati contro cyber attacco, alla sicurezza informatica

RF2HJDX6P–Accedere all'icona vettore semplice. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image483244021.html

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image483244021.htmlRF2K25JK1–Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu

Regno Unito. HSBC Secure Key giacente su HSBC carta intestata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/regno-unito-hsbc-secure-key-giacente-su-hsbc-carta-intestata-image259592305.html

Regno Unito. HSBC Secure Key giacente su HSBC carta intestata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/regno-unito-hsbc-secure-key-giacente-su-hsbc-carta-intestata-image259592305.htmlRMW29CHN–Regno Unito. HSBC Secure Key giacente su HSBC carta intestata

Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nome-utente-e-password-per-la-sicurezza-informatica-un-uomo-utilizza-un-codice-di-accesso-sul-telefono-per-proteggere-e-concedere-l-accesso-ai-propri-dati-personali-e-alla-sicurezza-informatica-sicuro-image612153686.html

Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/nome-utente-e-password-per-la-sicurezza-informatica-un-uomo-utilizza-un-codice-di-accesso-sul-telefono-per-proteggere-e-concedere-l-accesso-ai-propri-dati-personali-e-alla-sicurezza-informatica-sicuro-image612153686.htmlRF2XFX07J–Nome utente e password per la sicurezza informatica. Un uomo utilizza un codice di accesso sul telefono per proteggere e concedere l'accesso ai propri dati personali e alla sicurezza informatica. Sicuro

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336993.html

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336993.htmlRFH6812W–Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image437904714.html

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image437904714.htmlRF2GCC7X2–Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu

RF2JNPTKG–Memorizzazione della parola di accesso e dell'icona Hacker nel telefono cellulare con numeri di codice digitali. Concetto per le nuove applicazioni avanzate raccogliere tutti i dati dal telefono degli utenti

Telefono cellulare con set di chiavi allegate. Fissare l'accesso di telefono o telefono lo sblocco. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-set-di-chiavi-allegate-fissare-l-accesso-di-telefono-o-telefono-lo-sblocco-image555624276.html

Telefono cellulare con set di chiavi allegate. Fissare l'accesso di telefono o telefono lo sblocco. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-set-di-chiavi-allegate-fissare-l-accesso-di-telefono-o-telefono-lo-sblocco-image555624276.htmlRF2R7XTC4–Telefono cellulare con set di chiavi allegate. Fissare l'accesso di telefono o telefono lo sblocco.

La tecnologia di accesso ai luoghi da chiave. Smartphone con chiave di casa. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tecnologia-di-accesso-ai-luoghi-da-chiave-smartphone-con-chiave-di-casa-image333549223.html

La tecnologia di accesso ai luoghi da chiave. Smartphone con chiave di casa. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tecnologia-di-accesso-ai-luoghi-da-chiave-smartphone-con-chiave-di-casa-image333549223.htmlRF2AAJDC7–La tecnologia di accesso ai luoghi da chiave. Smartphone con chiave di casa.

Tastiera HSBC. Viene immesso un PIN per generare un codice di sicurezza temporaneo e immesso sul dispositivo di elaborazione del titolare dell'account per accedere a Internet banking. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tastiera-hsbc-viene-immesso-un-pin-per-generare-un-codice-di-sicurezza-temporaneo-e-immesso-sul-dispositivo-di-elaborazione-del-titolare-dell-account-per-accedere-a-internet-banking-image367697223.html

Tastiera HSBC. Viene immesso un PIN per generare un codice di sicurezza temporaneo e immesso sul dispositivo di elaborazione del titolare dell'account per accedere a Internet banking. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tastiera-hsbc-viene-immesso-un-pin-per-generare-un-codice-di-sicurezza-temporaneo-e-immesso-sul-dispositivo-di-elaborazione-del-titolare-dell-account-per-accedere-a-internet-banking-image367697223.htmlRM2CA61FK–Tastiera HSBC. Viene immesso un PIN per generare un codice di sicurezza temporaneo e immesso sul dispositivo di elaborazione del titolare dell'account per accedere a Internet banking.

Codice di verifica nel messaggio Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-di-verifica-nel-messaggio-image545517554.html

Codice di verifica nel messaggio Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-di-verifica-nel-messaggio-image545517554.htmlRF2PKED5P–Codice di verifica nel messaggio

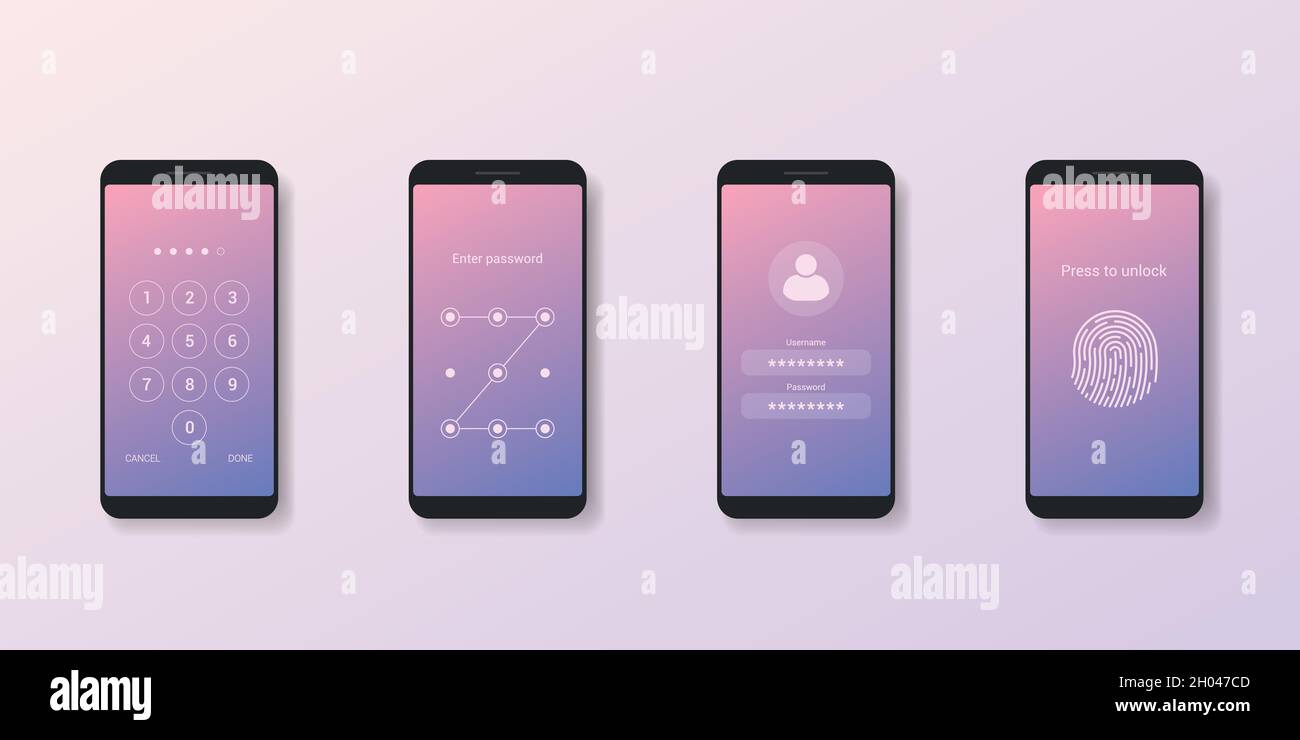

Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-schermate-di-sblocco-e-accesso-su-un-telefono-cellulare-codice-numerico-password-e-nome-utente-con-impronta-digitale-vettore-image447563213.html

Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-schermate-di-sblocco-e-accesso-su-un-telefono-cellulare-codice-numerico-password-e-nome-utente-con-impronta-digitale-vettore-image447563213.htmlRF2H047CD–Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore

Computer di accesso remoto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-di-accesso-remoto-image62277676.html

Computer di accesso remoto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-di-accesso-remoto-image62277676.htmlRMDH8YPM–Computer di accesso remoto

Un computer portatile con connessione wifi sicura alla rete domestica su una sedia in vimini per trasportare il lavoro fuori dall'ufficio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-portatile-con-connessione-wifi-sicura-alla-rete-domestica-su-una-sedia-in-vimini-per-trasportare-il-lavoro-fuori-dall-ufficio-image357996538.html

Un computer portatile con connessione wifi sicura alla rete domestica su una sedia in vimini per trasportare il lavoro fuori dall'ufficio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-portatile-con-connessione-wifi-sicura-alla-rete-domestica-su-una-sedia-in-vimini-per-trasportare-il-lavoro-fuori-dall-ufficio-image357996538.htmlRF2BPC46J–Un computer portatile con connessione wifi sicura alla rete domestica su una sedia in vimini per trasportare il lavoro fuori dall'ufficio.

RF2HN7W3B–Accedere all'icona vettore semplice.

L'uomo introduce il codice sul pannello di accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-l-uomo-introduce-il-codice-sul-pannello-di-accesso-80018076.html

L'uomo introduce il codice sul pannello di accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-l-uomo-introduce-il-codice-sul-pannello-di-accesso-80018076.htmlRMEJ53TC–L'uomo introduce il codice sul pannello di accesso

Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso verificato. Ingresso riuscito. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scanner-biometrico-per-impronte-digitali-pollice-su-impronta-digitale-controllo-accesso-verificato-ingresso-riuscito-image440857215.html

Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso verificato. Ingresso riuscito. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scanner-biometrico-per-impronte-digitali-pollice-su-impronta-digitale-controllo-accesso-verificato-ingresso-riuscito-image440857215.htmlRF2GH6NTF–Scanner biometrico per impronte digitali. Pollice su impronta digitale. Controllo accesso verificato. Ingresso riuscito.

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete isolato su nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-di-rete-isolato-su-nero-image623012273.html

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete isolato su nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-di-rete-isolato-su-nero-image623012273.htmlRM2Y5GJE9–Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza di rete isolato su nero

Accesso sicuro concessi dalla valida la scansione delle impronte digitali, cyber security su internet con autenticazione biometrica tecnologia su schermo di cellulare, persona h Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-concessi-dalla-valida-la-scansione-delle-impronte-digitali-cyber-security-su-internet-con-autenticazione-biometrica-tecnologia-su-schermo-di-cellulare-persona-h-image332807213.html

Accesso sicuro concessi dalla valida la scansione delle impronte digitali, cyber security su internet con autenticazione biometrica tecnologia su schermo di cellulare, persona h Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-sicuro-concessi-dalla-valida-la-scansione-delle-impronte-digitali-cyber-security-su-internet-con-autenticazione-biometrica-tecnologia-su-schermo-di-cellulare-persona-h-image332807213.htmlRF2A9CJYW–Accesso sicuro concessi dalla valida la scansione delle impronte digitali, cyber security su internet con autenticazione biometrica tecnologia su schermo di cellulare, persona h

RF2HJMB92–Accedere all'icona vettore semplice. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

Le mani di un uomo in possesso di un dispositivo la password su un area di lavoro in legno tavolo. Tutti i grafici dello schermo sono costituiti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-le-mani-di-un-uomo-in-possesso-di-un-dispositivo-la-password-su-un-area-di-lavoro-in-legno-tavolo-tutti-i-grafici-dello-schermo-sono-costituiti-103021628.html

Le mani di un uomo in possesso di un dispositivo la password su un area di lavoro in legno tavolo. Tutti i grafici dello schermo sono costituiti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-le-mani-di-un-uomo-in-possesso-di-un-dispositivo-la-password-su-un-area-di-lavoro-in-legno-tavolo-tutti-i-grafici-dello-schermo-sono-costituiti-103021628.htmlRFFYH13T–Le mani di un uomo in possesso di un dispositivo la password su un area di lavoro in legno tavolo. Tutti i grafici dello schermo sono costituiti.

Donna in possesso di un telefono cellulare che visualizza un modulo di accesso. Esplorate i concetti di connettività, sicurezza e accesso senza interruzioni in un mondo digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-in-possesso-di-un-telefono-cellulare-che-visualizza-un-modulo-di-accesso-esplorate-i-concetti-di-connettivita-sicurezza-e-accesso-senza-interruzioni-in-un-mondo-digitale-image573102010.html

Donna in possesso di un telefono cellulare che visualizza un modulo di accesso. Esplorate i concetti di connettività, sicurezza e accesso senza interruzioni in un mondo digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-in-possesso-di-un-telefono-cellulare-che-visualizza-un-modulo-di-accesso-esplorate-i-concetti-di-connettivita-sicurezza-e-accesso-senza-interruzioni-in-un-mondo-digitale-image573102010.htmlRF2T8B1CX–Donna in possesso di un telefono cellulare che visualizza un modulo di accesso. Esplorate i concetti di connettività, sicurezza e accesso senza interruzioni in un mondo digitale

Accesso con cordami formazione in Jakarta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-con-cordami-formazione-in-jakarta-81395816.html

Accesso con cordami formazione in Jakarta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-con-cordami-formazione-in-jakarta-81395816.htmlRMEMBW5C–Accesso con cordami formazione in Jakarta.

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336954.html

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336954.htmlRFH6811E–Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image456105953.html

Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schermo-di-protezione-del-dispositivo-it-estremamente-sicuro-sfondo-blu-image456105953.htmlRF2HE1BP9–Schermo DI protezione del dispositivo IT estremamente sicuro. Sfondo blu

RF2JNPTMK–Consenti accesso parola e icona Hacker nel telefono cellulare con numeri di codice digitali. Concetto per le nuove applicazioni avanzate raccogliere tutti i dati dal telefono degli utenti.

Illustrazione del telefono mobile con chiavi allegate. Concetto per un sicuro accesso al telefono o telefono lo sblocco. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-del-telefono-mobile-con-chiavi-allegate-concetto-per-un-sicuro-accesso-al-telefono-o-telefono-lo-sblocco-image555607459.html

Illustrazione del telefono mobile con chiavi allegate. Concetto per un sicuro accesso al telefono o telefono lo sblocco. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-del-telefono-mobile-con-chiavi-allegate-concetto-per-un-sicuro-accesso-al-telefono-o-telefono-lo-sblocco-image555607459.htmlRF2R7X2YF–Illustrazione del telefono mobile con chiavi allegate. Concetto per un sicuro accesso al telefono o telefono lo sblocco.

Una serratura è un dispositivo di fissaggio meccanico o elettronico che viene rilasciato da un oggetto fisico, o da una loro combinazione o che può essere solo a fune Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-serratura-e-un-dispositivo-di-fissaggio-meccanico-o-elettronico-che-viene-rilasciato-da-un-oggetto-fisico-o-da-una-loro-combinazione-o-che-puo-essere-solo-a-fune-image344960268.html

Una serratura è un dispositivo di fissaggio meccanico o elettronico che viene rilasciato da un oggetto fisico, o da una loro combinazione o che può essere solo a fune Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-serratura-e-un-dispositivo-di-fissaggio-meccanico-o-elettronico-che-viene-rilasciato-da-un-oggetto-fisico-o-da-una-loro-combinazione-o-che-puo-essere-solo-a-fune-image344960268.htmlRF2B1689G–Una serratura è un dispositivo di fissaggio meccanico o elettronico che viene rilasciato da un oggetto fisico, o da una loro combinazione o che può essere solo a fune

Avviso di truffa, errore di sistema, pagina rotta sul design del logo della finestra del browser. Messaggio di notifica sullo schermo del dispositivo. Concetto di truffa online per il phishing dei dati. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-truffa-errore-di-sistema-pagina-rotta-sul-design-del-logo-della-finestra-del-browser-messaggio-di-notifica-sullo-schermo-del-dispositivo-concetto-di-truffa-online-per-il-phishing-dei-dati-image499784523.html

Avviso di truffa, errore di sistema, pagina rotta sul design del logo della finestra del browser. Messaggio di notifica sullo schermo del dispositivo. Concetto di truffa online per il phishing dei dati. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-truffa-errore-di-sistema-pagina-rotta-sul-design-del-logo-della-finestra-del-browser-messaggio-di-notifica-sullo-schermo-del-dispositivo-concetto-di-truffa-online-per-il-phishing-dei-dati-image499784523.htmlRF2M13477–Avviso di truffa, errore di sistema, pagina rotta sul design del logo della finestra del browser. Messaggio di notifica sullo schermo del dispositivo. Concetto di truffa online per il phishing dei dati.

Chiave USB Bloccare accesso con impronta digitale biometrica Scanner per la futura tecnologia di sicurezza dati concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/chiave-usb-bloccare-accesso-con-impronta-digitale-biometrica-scanner-per-la-futura-tecnologia-di-sicurezza-dati-concetto-image336815622.html

Chiave USB Bloccare accesso con impronta digitale biometrica Scanner per la futura tecnologia di sicurezza dati concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/chiave-usb-bloccare-accesso-con-impronta-digitale-biometrica-scanner-per-la-futura-tecnologia-di-sicurezza-dati-concetto-image336815622.htmlRF2AFY7NA–Chiave USB Bloccare accesso con impronta digitale biometrica Scanner per la futura tecnologia di sicurezza dati concetto.

Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-schermate-di-sblocco-e-accesso-su-un-telefono-cellulare-codice-numerico-password-e-nome-utente-con-impronta-digitale-vettore-image448007642.html

Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-schermate-di-sblocco-e-accesso-su-un-telefono-cellulare-codice-numerico-password-e-nome-utente-con-impronta-digitale-vettore-image448007642.htmlRF2H0TE8X–Set di schermate di sblocco e accesso su un telefono cellulare. Codice numerico, password e nome utente con impronta digitale - vettore

RF2C7GJ84–Ostersund, Svezia - 17 luglio 2020: Icona dell'app Microsoft Authenticator su uno smartphone. L'app Microsoft Authenticator ti aiuta a dimostrare la tua identità wi

RF2A91XP6–Controllo vocale semplice icona appartamento stile contorno illustrazione.

RF2HN8F3H–Accedere all'icona vettore semplice.

Concetto di sicurezza del computer con un lucchetto su una tastiera del computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-del-computer-con-un-lucchetto-su-una-tastiera-del-computer-portatile-image341815161.html

Concetto di sicurezza del computer con un lucchetto su una tastiera del computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-del-computer-con-un-lucchetto-su-una-tastiera-del-computer-portatile-image341815161.htmlRF2AT30M9–Concetto di sicurezza del computer con un lucchetto su una tastiera del computer portatile

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348138031.html

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348138031.htmlRF2B6B1H3–Sistema di allarme wireless

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza della rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-della-rete-image623012280.html

Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza della rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dispositivo-di-autenticazione-e-accesso-sicuro-securid-rsa-per-la-sicurezza-della-rete-image623012280.htmlRM2Y5GJEG–Dispositivo di autenticazione e accesso sicuro SecurID RSA per la sicurezza della rete

Persona che utilizza la scansione delle impronte digitali sul telefono cellulare per la biometria sicurezza, computer in background Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-persona-che-utilizza-la-scansione-delle-impronte-digitali-sul-telefono-cellulare-per-la-biometria-sicurezza-computer-in-background-129849244.html

Persona che utilizza la scansione delle impronte digitali sul telefono cellulare per la biometria sicurezza, computer in background Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-persona-che-utilizza-la-scansione-delle-impronte-digitali-sul-telefono-cellulare-per-la-biometria-sicurezza-computer-in-background-129849244.htmlRFHF7410–Persona che utilizza la scansione delle impronte digitali sul telefono cellulare per la biometria sicurezza, computer in background

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image68142953.html

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image68142953.htmlRMDXT50W–Lettore di schede in un ufficio sportello per consentire l'accesso

Accesso negato sullo schermo con codici binari Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-sullo-schermo-con-codici-binari-163691861.html

Accesso negato sullo schermo con codici binari Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-negato-sullo-schermo-con-codici-binari-163691861.htmlRFKE8PHW–Accesso negato sullo schermo con codici binari

Avvio di una connessione VPN su uno smartphone. Enfatizza la sicurezza mobile online, la protezione della privacy e l'accesso sicuro a Internet in un moderno conte digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avvio-di-una-connessione-vpn-su-uno-smartphone-enfatizza-la-sicurezza-mobile-online-la-protezione-della-privacy-e-l-accesso-sicuro-a-internet-in-un-moderno-conte-digitale-image615063947.html

Avvio di una connessione VPN su uno smartphone. Enfatizza la sicurezza mobile online, la protezione della privacy e l'accesso sicuro a Internet in un moderno conte digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avvio-di-una-connessione-vpn-su-uno-smartphone-enfatizza-la-sicurezza-mobile-online-la-protezione-della-privacy-e-l-accesso-sicuro-a-internet-in-un-moderno-conte-digitale-image615063947.htmlRF2XMJG9F–Avvio di una connessione VPN su uno smartphone. Enfatizza la sicurezza mobile online, la protezione della privacy e l'accesso sicuro a Internet in un moderno conte digitale

Accesso con cordami formazione in Jakarta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-con-cordami-formazione-in-jakarta-79716409.html

Accesso con cordami formazione in Jakarta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-accesso-con-cordami-formazione-in-jakarta-79716409.htmlRMEHKB2H–Accesso con cordami formazione in Jakarta.

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336979.html

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336979.htmlRFH6812B–Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in

Protezione dei dati per un dispositivo mobile. Illustrazione digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-dei-dati-per-un-dispositivo-mobile-illustrazione-digitale-image563488864.html

Protezione dei dati per un dispositivo mobile. Illustrazione digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-dei-dati-per-un-dispositivo-mobile-illustrazione-digitale-image563488864.htmlRF2RMN3P8–Protezione dei dati per un dispositivo mobile. Illustrazione digitale.

Archiviazione cloud. Concetto di sicurezza dei dati. Cloud computing. Illustrazione di computer Device Vector. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/archiviazione-cloud-concetto-di-sicurezza-dei-dati-cloud-computing-illustrazione-di-computer-device-vector-image364680030.html

Archiviazione cloud. Concetto di sicurezza dei dati. Cloud computing. Illustrazione di computer Device Vector. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/archiviazione-cloud-concetto-di-sicurezza-dei-dati-cloud-computing-illustrazione-di-computer-device-vector-image364680030.htmlRF2C58H2P–Archiviazione cloud. Concetto di sicurezza dei dati. Cloud computing. Illustrazione di computer Device Vector.

Composito Digitale del cloud computing con la forma lucchetto tagliato fuori, il cloud computing sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/composito-digitale-del-cloud-computing-con-la-forma-lucchetto-tagliato-fuori-il-cloud-computing-sicuro-image63581037.html

Composito Digitale del cloud computing con la forma lucchetto tagliato fuori, il cloud computing sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/composito-digitale-del-cloud-computing-con-la-forma-lucchetto-tagliato-fuori-il-cloud-computing-sicuro-image63581037.htmlRFDKCA79–Composito Digitale del cloud computing con la forma lucchetto tagliato fuori, il cloud computing sicuro

Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549530204.html

Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549530204.htmlRF2PX17AM–Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati

Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549655920.html

Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549655920.htmlRF2PX6YMG–Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati

Banca nazionale Card dispositivo di protezione personale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-banca-nazionale-card-dispositivo-di-protezione-personale-29785791.html

Banca nazionale Card dispositivo di protezione personale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-banca-nazionale-card-dispositivo-di-protezione-personale-29785791.htmlRMBMCT27–Banca nazionale Card dispositivo di protezione personale

Mano di donna con portachiavi contro interfono Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mano-di-donna-con-portachiavi-contro-interfono-image631034395.html

Mano di donna con portachiavi contro interfono Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mano-di-donna-con-portachiavi-contro-interfono-image631034395.htmlRF2YJJ2PK–Mano di donna con portachiavi contro interfono

Giovane donna caucasica in abbigliamento formale con scheda di accesso toccando immaginario terminale di sicurezza, isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-donna-caucasica-in-abbigliamento-formale-con-scheda-di-accesso-toccando-immaginario-terminale-di-sicurezza-isolato-su-bianco-173326817.html

Giovane donna caucasica in abbigliamento formale con scheda di accesso toccando immaginario terminale di sicurezza, isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-giovane-donna-caucasica-in-abbigliamento-formale-con-scheda-di-accesso-toccando-immaginario-terminale-di-sicurezza-isolato-su-bianco-173326817.htmlRFM1YM3D–Giovane donna caucasica in abbigliamento formale con scheda di accesso toccando immaginario terminale di sicurezza, isolato su bianco

Un router Wi-Fi sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-router-wi-fi-sicuro-image559853636.html

Un router Wi-Fi sicuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-router-wi-fi-sicuro-image559853636.htmlRF2RERF0M–Un router Wi-Fi sicuro

RF2HN7C6M–Accedere all'icona vettore semplice.

Concetto di sicurezza del computer con un lucchetto su una tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-del-computer-con-un-lucchetto-su-una-tastiera-image341815245.html

Concetto di sicurezza del computer con un lucchetto su una tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-del-computer-con-un-lucchetto-su-una-tastiera-image341815245.htmlRF2AT30R9–Concetto di sicurezza del computer con un lucchetto su una tastiera

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348137980.html

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348137980.htmlRF2B6B1F8–Sistema di allarme wireless

La finestra di accesso. Inserire login e password. Cyber protezione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-finestra-di-accesso-inserire-login-e-password-cyber-protezione-image243762999.html

La finestra di accesso. Inserire login e password. Cyber protezione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-finestra-di-accesso-inserire-login-e-password-cyber-protezione-image243762999.htmlRFT4GA5B–La finestra di accesso. Inserire login e password. Cyber protezione.

Sicurezza informatica su internet con accesso sicuro sito web ed e-mail, protezione per pagamento con carta di credito, lettore di impronte biometrico, cyber security per il personale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-su-internet-con-accesso-sicuro-sito-web-ed-e-mail-protezione-per-pagamento-con-carta-di-credito-lettore-di-impronte-biometrico-cyber-security-per-il-personale-image212757096.html

Sicurezza informatica su internet con accesso sicuro sito web ed e-mail, protezione per pagamento con carta di credito, lettore di impronte biometrico, cyber security per il personale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-su-internet-con-accesso-sicuro-sito-web-ed-e-mail-protezione-per-pagamento-con-carta-di-credito-lettore-di-impronte-biometrico-cyber-security-per-il-personale-image212757096.htmlRFPA3WRM–Sicurezza informatica su internet con accesso sicuro sito web ed e-mail, protezione per pagamento con carta di credito, lettore di impronte biometrico, cyber security per il personale

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image572635287.html

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image572635287.htmlRF2T7HP47–Lettore di schede in un ufficio sportello per consentire l'accesso

Imprenditore mano toccare password login schermo dispositivo, cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-mano-toccare-password-login-schermo-dispositivo-cyber-security-concept-image213804617.html

Imprenditore mano toccare password login schermo dispositivo, cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-mano-toccare-password-login-schermo-dispositivo-cyber-security-concept-image213804617.htmlRFPBRHY5–Imprenditore mano toccare password login schermo dispositivo, cyber security concept

Utilizzo di un'app di connessione VPN su uno smartphone. Mette in evidenza la sicurezza mobile, la protezione della privacy e l'accesso sicuro a Internet in un moderno concetto digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/utilizzo-di-un-app-di-connessione-vpn-su-uno-smartphone-mette-in-evidenza-la-sicurezza-mobile-la-protezione-della-privacy-e-l-accesso-sicuro-a-internet-in-un-moderno-concetto-digitale-image615063963.html

Utilizzo di un'app di connessione VPN su uno smartphone. Mette in evidenza la sicurezza mobile, la protezione della privacy e l'accesso sicuro a Internet in un moderno concetto digitale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/utilizzo-di-un-app-di-connessione-vpn-su-uno-smartphone-mette-in-evidenza-la-sicurezza-mobile-la-protezione-della-privacy-e-l-accesso-sicuro-a-internet-in-un-moderno-concetto-digitale-image615063963.htmlRF2XMJGA3–Utilizzo di un'app di connessione VPN su uno smartphone. Mette in evidenza la sicurezza mobile, la protezione della privacy e l'accesso sicuro a Internet in un moderno concetto digitale

Close-up di mano di una persona di attivazione del sistema di sicurezza della porta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-mano-di-una-persona-di-attivazione-del-sistema-di-sicurezza-della-porta-171826567.html

Close-up di mano di una persona di attivazione del sistema di sicurezza della porta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-di-mano-di-una-persona-di-attivazione-del-sistema-di-sicurezza-della-porta-171826567.htmlRFKYFAF3–Close-up di mano di una persona di attivazione del sistema di sicurezza della porta

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336946.html

Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-3d-rendering-di-una-protezione-della-casa-del-tastierino-del-pannello-di-accesso-con-pulsanti-e-uno-schermo-illuminato-visualizzando-una-pausa-in-124336946.htmlRFH68116–Un 3D rendering di una protezione della casa del tastierino del pannello di accesso con pulsanti e uno schermo illuminato visualizzando una pausa in

RFJMF28N–Mobile Storage sicuro e la relativa icona. Design piatto.

Concetto BYOD portare il proprio dispositivo sicurezza bambini - mani tenendo i computer tablet e dispositivi smartphone silhouette blu - Tutti gli oggetti raggruppati sep Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-byod-portare-il-proprio-dispositivo-sicurezza-bambini-mani-tenendo-i-computer-tablet-e-dispositivi-smartphone-silhouette-blu-tutti-gli-oggetti-raggruppati-sep-image255660586.html

Concetto BYOD portare il proprio dispositivo sicurezza bambini - mani tenendo i computer tablet e dispositivi smartphone silhouette blu - Tutti gli oggetti raggruppati sep Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-byod-portare-il-proprio-dispositivo-sicurezza-bambini-mani-tenendo-i-computer-tablet-e-dispositivi-smartphone-silhouette-blu-tutti-gli-oggetti-raggruppati-sep-image255660586.htmlRFTRX9K6–Concetto BYOD portare il proprio dispositivo sicurezza bambini - mani tenendo i computer tablet e dispositivi smartphone silhouette blu - Tutti gli oggetti raggruppati sep

RFMJ6BGA–Dispositivo mobile di protezione sistema. Mano azienda mobile smart phone con serratura e le icone delle applicazioni. su sfondo blu

Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549387444.html

Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-visualizza-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549387444.htmlRF2PWPN84–Firma che visualizza applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati

Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549522203.html

Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-applicazioni-sicure-word-per-proteggere-il-dispositivo-e-i-suoi-dati-da-accessi-non-autorizzati-image549522203.htmlRF2PX0W4Y–Cartello di testo che mostra applicazioni sicure, Word per proteggere il dispositivo e i suoi dati da accessi non autorizzati

La password sulla barra blu sullo sfondo di business illustrazione, copia spazio banner Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-password-sulla-barra-blu-sullo-sfondo-di-business-illustrazione-copia-spazio-banner-image327413049.html

La password sulla barra blu sullo sfondo di business illustrazione, copia spazio banner Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-password-sulla-barra-blu-sullo-sfondo-di-business-illustrazione-copia-spazio-banner-image327413049.htmlRF2A0JXK5–La password sulla barra blu sullo sfondo di business illustrazione, copia spazio banner

RF2WH0PPC–Medico non riconoscibile che protegge le cartelle cliniche dei pazienti su più dispositivi tramite una rete di computer. Concetto IT per la sicurezza nel settore sanitario

RF2CB3PH1–Icone Wi-Fi impostate. Concetto di interfaccia mobile con simboli vettoriali per Internet

Lettore di impronte digitali della sala macchine frontale - sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-impronte-digitali-della-sala-macchine-frontale-sicurezza-image367140887.html

Lettore di impronte digitali della sala macchine frontale - sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-impronte-digitali-della-sala-macchine-frontale-sicurezza-image367140887.htmlRF2C98KXF–Lettore di impronte digitali della sala macchine frontale - sicurezza

RF2HR6B2K–Accedere all'icona vettore semplice.

Pubblicalo in rosso sul notebook con una password scritta per proteggere le informazioni sui dispositivi digitali. La sicurezza informatica e la privacy proteggono i dati. Codice PIN. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pubblicalo-in-rosso-sul-notebook-con-una-password-scritta-per-proteggere-le-informazioni-sui-dispositivi-digitali-la-sicurezza-informatica-e-la-privacy-proteggono-i-dati-codice-pin-image593303713.html

Pubblicalo in rosso sul notebook con una password scritta per proteggere le informazioni sui dispositivi digitali. La sicurezza informatica e la privacy proteggono i dati. Codice PIN. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pubblicalo-in-rosso-sul-notebook-con-una-password-scritta-per-proteggere-le-informazioni-sui-dispositivi-digitali-la-sicurezza-informatica-e-la-privacy-proteggono-i-dati-codice-pin-image593303713.htmlRF2WD78X9–Pubblicalo in rosso sul notebook con una password scritta per proteggere le informazioni sui dispositivi digitali. La sicurezza informatica e la privacy proteggono i dati. Codice PIN.

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348138029.html

Sistema di allarme wireless Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sistema-di-allarme-wireless-image348138029.htmlRF2B6B1H1–Sistema di allarme wireless

Una mano tiene in mano un lucchetto con impronte digitali. Sfondo nero isolato. Adatto per la pubblicità. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-mano-tiene-in-mano-un-lucchetto-con-impronte-digitali-sfondo-nero-isolato-adatto-per-la-pubblicita-image556666927.html

Una mano tiene in mano un lucchetto con impronte digitali. Sfondo nero isolato. Adatto per la pubblicità. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-mano-tiene-in-mano-un-lucchetto-con-impronte-digitali-sfondo-nero-isolato-adatto-per-la-pubblicita-image556666927.htmlRF2R9JA9K–Una mano tiene in mano un lucchetto con impronte digitali. Sfondo nero isolato. Adatto per la pubblicità.

RF2B72C2B–Cybersicurezza dei sistemi di rete digitali con ingegnere informatico che tocca l'icona dello scudo. Tecnologia informatica protetta da firewall, sicura

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image572635286.html

Lettore di schede in un ufficio sportello per consentire l'accesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lettore-di-schede-in-un-ufficio-sportello-per-consentire-l-accesso-image572635286.htmlRF2T7HP46–Lettore di schede in un ufficio sportello per consentire l'accesso

Attenzione selettiva alla tastiera bianca della cassetta di sicurezza in una stanza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attenzione-selettiva-alla-tastiera-bianca-della-cassetta-di-sicurezza-in-una-stanza-image569777445.html

Attenzione selettiva alla tastiera bianca della cassetta di sicurezza in una stanza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attenzione-selettiva-alla-tastiera-bianca-della-cassetta-di-sicurezza-in-una-stanza-image569777445.htmlRF2T2YGXD–Attenzione selettiva alla tastiera bianca della cassetta di sicurezza in una stanza

Servizio di pagine Web VPN sul display del laptop che visualizza una mappa del mondo con le posizioni VPN. Mette in evidenza l'accesso alla rete globale, la sicurezza online e la privacy prote Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/servizio-di-pagine-web-vpn-sul-display-del-laptop-che-visualizza-una-mappa-del-mondo-con-le-posizioni-vpn-mette-in-evidenza-l-accesso-alla-rete-globale-la-sicurezza-online-e-la-privacy-prote-image615063940.html

Servizio di pagine Web VPN sul display del laptop che visualizza una mappa del mondo con le posizioni VPN. Mette in evidenza l'accesso alla rete globale, la sicurezza online e la privacy prote Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/servizio-di-pagine-web-vpn-sul-display-del-laptop-che-visualizza-una-mappa-del-mondo-con-le-posizioni-vpn-mette-in-evidenza-l-accesso-alla-rete-globale-la-sicurezza-online-e-la-privacy-prote-image615063940.htmlRF2XMJG98–Servizio di pagine Web VPN sul display del laptop che visualizza una mappa del mondo con le posizioni VPN. Mette in evidenza l'accesso alla rete globale, la sicurezza online e la privacy prote