Frode spionistica Immagini Stock

(8,643)Filtri rapidi:

Frode spionistica Immagini Stock

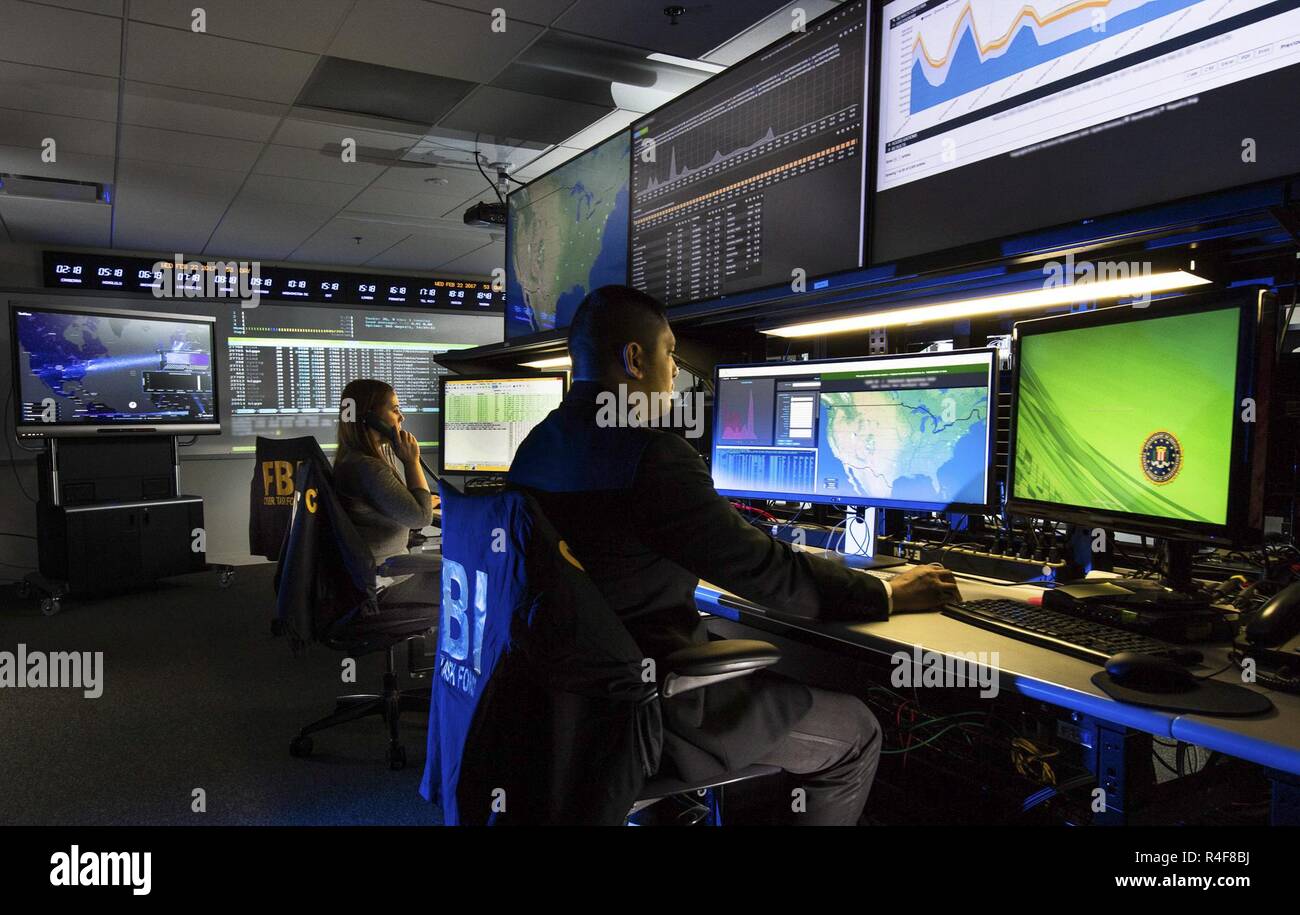

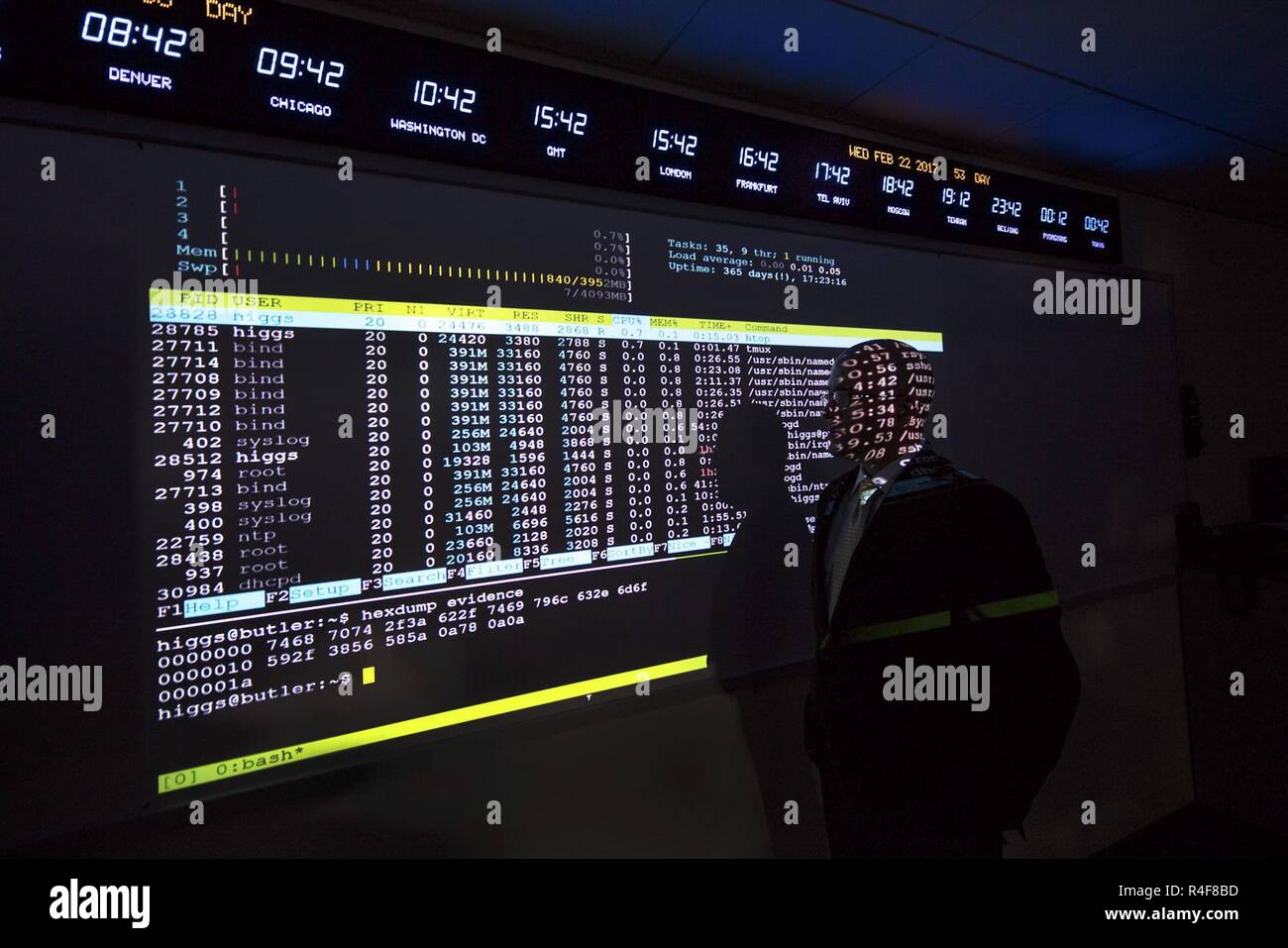

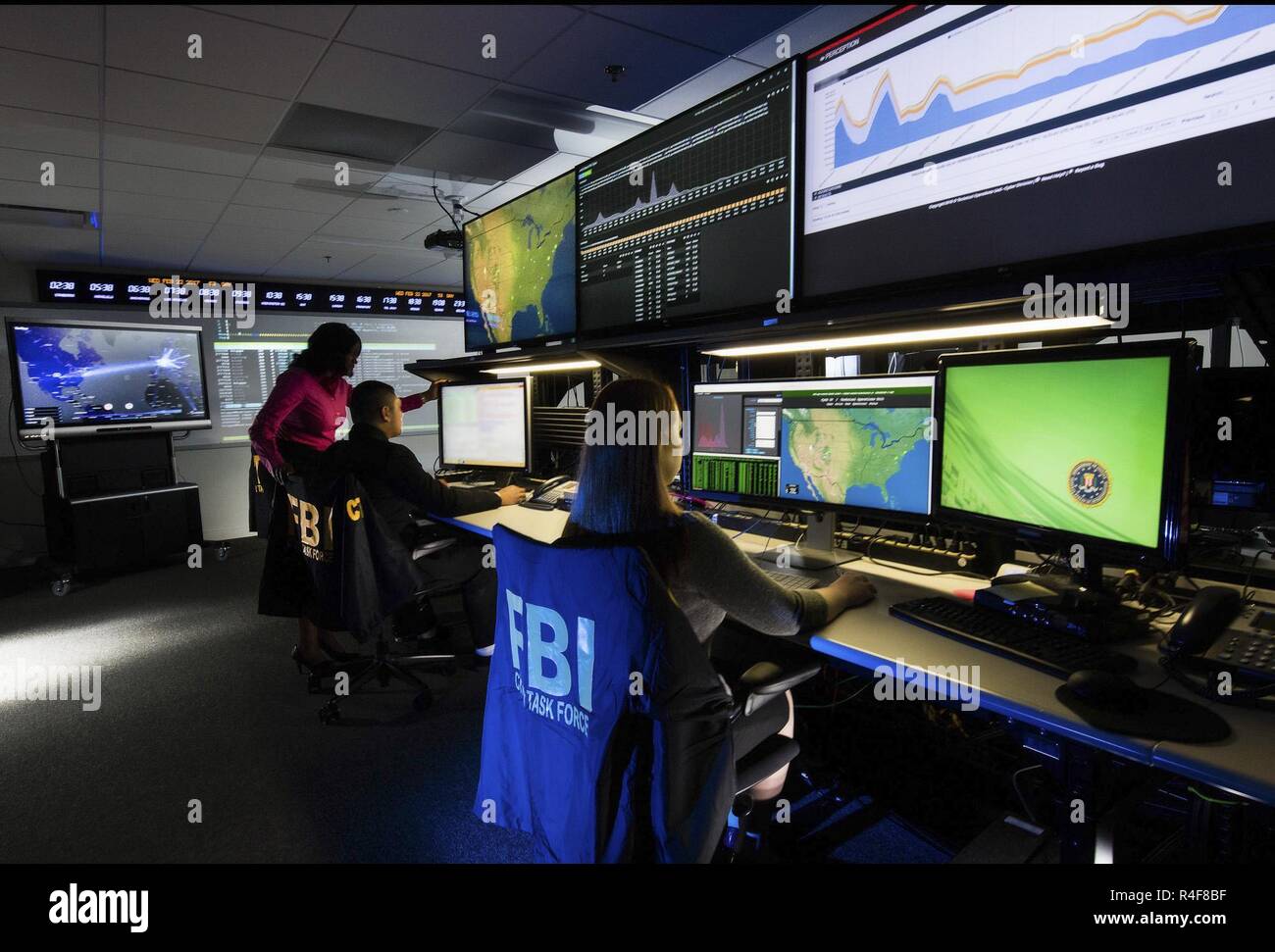

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529286.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529286.htmlRFR4F8BJ–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Forensic Investigator spingendo la criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-forensic-investigator-spingendo-la-criminalita-informatica-168769076.html

Forensic Investigator spingendo la criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-forensic-investigator-spingendo-la-criminalita-informatica-168769076.htmlRFKPG2K0–Forensic Investigator spingendo la criminalità informatica.

Sicuro e concetto di frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicuro-e-concetto-di-frode-image483646930.html

Sicuro e concetto di frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicuro-e-concetto-di-frode-image483646930.htmlRF2K2T0GJ–Sicuro e concetto di frode

Frode o sfondo di spionaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-frode-o-sfondo-di-spionaggio-102439479.html

Frode o sfondo di spionaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-frode-o-sfondo-di-spionaggio-102439479.htmlRFFXJEGR–Frode o sfondo di spionaggio

Sicuro e concetto di frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicuro-e-concetto-di-frode-image343617407.html

Sicuro e concetto di frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicuro-e-concetto-di-frode-image343617407.htmlRM2AY13E7–Sicuro e concetto di frode

Cartello di testo che mostra Cyber Espionage. Foto concettuale ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-cyber-espionage-foto-concettuale-ottenere-segreti-e-informazioni-senza-il-permesso-image547406674.html

Cartello di testo che mostra Cyber Espionage. Foto concettuale ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-cyber-espionage-foto-concettuale-ottenere-segreti-e-informazioni-senza-il-permesso-image547406674.htmlRM2PPGEPA–Cartello di testo che mostra Cyber Espionage. Foto concettuale ottenere segreti e informazioni senza il permesso

Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spionaggio-industriale-parola-concetto-di-cloud-computing-con-una-sicurezza-furto-tag-correlati-100757105.html

Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spionaggio-industriale-parola-concetto-di-cloud-computing-con-una-sicurezza-furto-tag-correlati-100757105.htmlRFFRWTM1–Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati

Un sospetto in cerca uomo in un business suit lavorando su un computer portatile nel buio. Potrebbe essere un hacker, o il governo snooper Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-sospetto-in-cerca-uomo-in-un-business-suit-lavorando-su-un-computer-portatile-nel-buio-potrebbe-essere-un-hacker-o-il-governo-snooper-53633607.html

Un sospetto in cerca uomo in un business suit lavorando su un computer portatile nel buio. Potrebbe essere un hacker, o il governo snooper Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-sospetto-in-cerca-uomo-in-un-business-suit-lavorando-su-un-computer-portatile-nel-buio-potrebbe-essere-un-hacker-o-il-governo-snooper-53633607.htmlRFD3765Y–Un sospetto in cerca uomo in un business suit lavorando su un computer portatile nel buio. Potrebbe essere un hacker, o il governo snooper

Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-sicurezza-online-147281877.html

Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-sicurezza-online-147281877.htmlRMJFH7F1–Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, sicurezza online

Spionaggio industriale. Identificazione di una spia industriale nel team. Minacce alla sicurezza dell'ambiente di lavoro, perdite di informazioni e segreti aziendali rivelati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spionaggio-industriale-identificazione-di-una-spia-industriale-nel-team-minacce-alla-sicurezza-dell-ambiente-di-lavoro-perdite-di-informazioni-e-segreti-aziendali-rivelati-image563438043.html

Spionaggio industriale. Identificazione di una spia industriale nel team. Minacce alla sicurezza dell'ambiente di lavoro, perdite di informazioni e segreti aziendali rivelati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spionaggio-industriale-identificazione-di-una-spia-industriale-nel-team-minacce-alla-sicurezza-dell-ambiente-di-lavoro-perdite-di-informazioni-e-segreti-aziendali-rivelati-image563438043.htmlRF2RMJPY7–Spionaggio industriale. Identificazione di una spia industriale nel team. Minacce alla sicurezza dell'ambiente di lavoro, perdite di informazioni e segreti aziendali rivelati.

Un uomo nasconde il suo volto con una maschera, un concetto sul tema dello spionaggio e dei segreti d'identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-uomo-nasconde-il-suo-volto-con-una-maschera-un-concetto-sul-tema-dello-spionaggio-e-dei-segreti-d-identita-image576310598.html

Un uomo nasconde il suo volto con una maschera, un concetto sul tema dello spionaggio e dei segreti d'identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-uomo-nasconde-il-suo-volto-con-una-maschera-un-concetto-sul-tema-dello-spionaggio-e-dei-segreti-d-identita-image576310598.htmlRF2TDH61A–Un uomo nasconde il suo volto con una maschera, un concetto sul tema dello spionaggio e dei segreti d'identità

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-una-rete-computer-infrastruttura-it-image449127530.html

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-una-rete-computer-infrastruttura-it-image449127530.htmlRM2H2KEMX–Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT

Libro nero. Ufficio nero. Cartoleria nera sul tavolo. Vista dall'alto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/libro-nero-ufficio-nero-cartoleria-nera-sul-tavolo-vista-dall-alto-image417813377.html

Libro nero. Ufficio nero. Cartoleria nera sul tavolo. Vista dall'alto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/libro-nero-ufficio-nero-cartoleria-nera-sul-tavolo-vista-dall-alto-image417813377.htmlRF2F7N169–Libro nero. Ufficio nero. Cartoleria nera sul tavolo. Vista dall'alto.

Maschio di hacker che indossa un top con cappuccio appoggiata su un laptop con spia rossa sullo sfondo. Lo schermo si illumina l'uomo con la barba eseguire Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-maschio-di-hacker-che-indossa-un-top-con-cappuccio-appoggiata-su-un-laptop-con-spia-rossa-sullo-sfondo-lo-schermo-si-illumina-l-uomo-con-la-barba-eseguire-133718565.html

Maschio di hacker che indossa un top con cappuccio appoggiata su un laptop con spia rossa sullo sfondo. Lo schermo si illumina l'uomo con la barba eseguire Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-maschio-di-hacker-che-indossa-un-top-con-cappuccio-appoggiata-su-un-laptop-con-spia-rossa-sullo-sfondo-lo-schermo-si-illumina-l-uomo-con-la-barba-eseguire-133718565.htmlRFHNFBB1–Maschio di hacker che indossa un top con cappuccio appoggiata su un laptop con spia rossa sullo sfondo. Lo schermo si illumina l'uomo con la barba eseguire

Documento di trinciato con Top Secret stampati in rosso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-documento-di-trinciato-con-top-secret-stampati-in-rosso-23366220.html

Documento di trinciato con Top Secret stampati in rosso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-documento-di-trinciato-con-top-secret-stampati-in-rosso-23366220.htmlRFBA0BRT–Documento di trinciato con Top Secret stampati in rosso

Un computer e un file di visualizzazione con informazioni riservate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-e-un-file-di-visualizzazione-con-informazioni-riservate-image384991931.html

Un computer e un file di visualizzazione con informazioni riservate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-computer-e-un-file-di-visualizzazione-con-informazioni-riservate-image384991931.htmlRF2DA9W3R–Un computer e un file di visualizzazione con informazioni riservate

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.html

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.htmlRF2T577T8–Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy.

Gruppo di spie cinesi illustrazione grafica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gruppo-di-spie-cinesi-illustrazione-grafica-image465629313.html

Gruppo di spie cinesi illustrazione grafica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gruppo-di-spie-cinesi-illustrazione-grafica-image465629313.htmlRF2J1F6X9–Gruppo di spie cinesi illustrazione grafica

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821755.html

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821755.htmlRM2R87T8Y–Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013.

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529281.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529281.htmlRFR4F8BD–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Le frodi Web obiettivo concetto contro barbwire Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-frodi-web-obiettivo-concetto-contro-barbwire-image483631275.html

Le frodi Web obiettivo concetto contro barbwire Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-frodi-web-obiettivo-concetto-contro-barbwire-image483631275.htmlRF2K2R8HF–Le frodi Web obiettivo concetto contro barbwire

Imprenditore con maschera uomo d affari con maschera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-con-maschera-uomo-d-affari-con-maschera-image156544444.html

Imprenditore con maschera uomo d affari con maschera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-con-maschera-uomo-d-affari-con-maschera-image156544444.htmlRFK2K610–Imprenditore con maschera uomo d affari con maschera

Le persone ignorano la frode. L'avvolta viene avvolta. Conoscenza dei sistemi di frode penale. Diffidenza di agenti sospetti. Spionaggio. Individui marginali. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-persone-ignorano-la-frode-l-avvolta-viene-avvolta-conoscenza-dei-sistemi-di-frode-penale-diffidenza-di-agenti-sospetti-spionaggio-individui-marginali-image499311857.html

Le persone ignorano la frode. L'avvolta viene avvolta. Conoscenza dei sistemi di frode penale. Diffidenza di agenti sospetti. Spionaggio. Individui marginali. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-persone-ignorano-la-frode-l-avvolta-viene-avvolta-conoscenza-dei-sistemi-di-frode-penale-diffidenza-di-agenti-sospetti-spionaggio-individui-marginali-image499311857.htmlRF2M09HA9–Le persone ignorano la frode. L'avvolta viene avvolta. Conoscenza dei sistemi di frode penale. Diffidenza di agenti sospetti. Spionaggio. Individui marginali.

Donna con maschera nel concetto di divertenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-nel-concetto-di-divertenti-93605971.html

Donna con maschera nel concetto di divertenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-nel-concetto-di-divertenti-93605971.htmlRFFC83AB–Donna con maschera nel concetto di divertenti

Cyber frode word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-frode-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633674.html

Cyber frode word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-frode-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633674.htmlRFPX5REJ–Cyber frode word cloud sfera mano concetto su sfondo bianco.

Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spionaggio-industriale-parola-concetto-di-cloud-computing-con-una-sicurezza-furto-tag-correlati-100703752.html

Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spionaggio-industriale-parola-concetto-di-cloud-computing-con-una-sicurezza-furto-tag-correlati-100703752.htmlRFFRRCJG–Spionaggio industriale parola concetto di cloud computing con una sicurezza furto tag correlati

uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-scatta-foto-di-documenti-con-smartphone-in-connessione-con-lo-spionaggio-industriale-image512416274.html

uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-scatta-foto-di-documenti-con-smartphone-in-connessione-con-lo-spionaggio-industriale-image512416274.htmlRF2MNJG56–uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale

Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, copia dello spazio sul computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-copia-dello-spazio-sul-computer-147281861.html

Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, copia dello spazio sul computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-copia-dello-spazio-sul-computer-147281861.htmlRMJFH7ED–Hacker in una stanza buia che utilizza un laptop, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati, copia dello spazio sul computer

Furto di idee. Spionaggio aziendale o industriale. Proteggere le idee, i diritti di proprietà intellettuale e le informazioni contro i furti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-idee-spionaggio-aziendale-o-industriale-proteggere-le-idee-i-diritti-di-proprieta-intellettuale-e-le-informazioni-contro-i-furti-image567027617.html

Furto di idee. Spionaggio aziendale o industriale. Proteggere le idee, i diritti di proprietà intellettuale e le informazioni contro i furti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-idee-spionaggio-aziendale-o-industriale-proteggere-le-idee-i-diritti-di-proprieta-intellettuale-e-le-informazioni-contro-i-furti-image567027617.htmlRF2RXE9E9–Furto di idee. Spionaggio aziendale o industriale. Proteggere le idee, i diritti di proprietà intellettuale e le informazioni contro i furti.

Capture concettuale Corporate Espionage, Word per forma di spionaggio condotto per scopi commerciali digitando codici di programma difficili, scrivendo nuovo Educational Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/capture-concettuale-corporate-espionage-word-per-forma-di-spionaggio-condotto-per-scopi-commerciali-digitando-codici-di-programma-difficili-scrivendo-nuovo-educational-image447086863.html

Capture concettuale Corporate Espionage, Word per forma di spionaggio condotto per scopi commerciali digitando codici di programma difficili, scrivendo nuovo Educational Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/capture-concettuale-corporate-espionage-word-per-forma-di-spionaggio-condotto-per-scopi-commerciali-digitando-codici-di-programma-difficili-scrivendo-nuovo-educational-image447086863.htmlRF2GYAFRY–Capture concettuale Corporate Espionage, Word per forma di spionaggio condotto per scopi commerciali digitando codici di programma difficili, scrivendo nuovo Educational

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-una-rete-computer-infrastruttura-it-image449127362.html

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-una-rete-computer-infrastruttura-it-image449127362.htmlRM2H2KEEX–Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco una rete, computer, infrastruttura IT

Ragazza lavora sul computer circondato da UFO. Concetto di spionaggio internet e sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ragazza-lavora-sul-computer-circondato-da-ufo-concetto-di-spionaggio-internet-e-sicurezza-image344930499.html

Ragazza lavora sul computer circondato da UFO. Concetto di spionaggio internet e sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ragazza-lavora-sul-computer-circondato-da-ufo-concetto-di-spionaggio-internet-e-sicurezza-image344930499.htmlRF2B14XAB–Ragazza lavora sul computer circondato da UFO. Concetto di spionaggio internet e sicurezza

Arrestati sconvolto hacker o triste criminale di internet è stato preso per essere imprigionato seduta con la mano in manette sul computer codice sfondo, criminalità informatica legge Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/arrestati-sconvolto-hacker-o-triste-criminale-di-internet-e-stato-preso-per-essere-imprigionato-seduta-con-la-mano-in-manette-sul-computer-codice-sfondo-criminalita-informatica-legge-image179743794.html

Arrestati sconvolto hacker o triste criminale di internet è stato preso per essere imprigionato seduta con la mano in manette sul computer codice sfondo, criminalità informatica legge Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/arrestati-sconvolto-hacker-o-triste-criminale-di-internet-e-stato-preso-per-essere-imprigionato-seduta-con-la-mano-in-manette-sul-computer-codice-sfondo-criminalita-informatica-legge-image179743794.htmlRFMCC116–Arrestati sconvolto hacker o triste criminale di internet è stato preso per essere imprigionato seduta con la mano in manette sul computer codice sfondo, criminalità informatica legge

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 129 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-129-image271180919.html

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 129 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-129-image271180919.htmlRFWN5A0R–Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 129

Il volto molto severo di un poliziotto femminile dei servizi segreti. Tasto e spazio di copia bassi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-volto-molto-severo-di-un-poliziotto-femminile-dei-servizi-segreti-tasto-e-spazio-di-copia-bassi-image228304716.html

Il volto molto severo di un poliziotto femminile dei servizi segreti. Tasto e spazio di copia bassi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-volto-molto-severo-di-un-poliziotto-femminile-dei-servizi-segreti-tasto-e-spazio-di-copia-bassi-image228304716.htmlRMR7C4YT–Il volto molto severo di un poliziotto femminile dei servizi segreti. Tasto e spazio di copia bassi.

Generatore Tan per online banking con lucchetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/generatore-tan-per-online-banking-con-lucchetto-image341824057.html

Generatore Tan per online banking con lucchetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/generatore-tan-per-online-banking-con-lucchetto-image341824057.htmlRF2AT3C21–Generatore Tan per online banking con lucchetto

Mano che esce da un chiuso portatile pc cercando di aprire la serratura di una porta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-esce-da-un-chiuso-portatile-pc-cercando-di-aprire-la-serratura-di-una-porta-20635928.html

Mano che esce da un chiuso portatile pc cercando di aprire la serratura di una porta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-esce-da-un-chiuso-portatile-pc-cercando-di-aprire-la-serratura-di-una-porta-20635928.htmlRFB5G19C–Mano che esce da un chiuso portatile pc cercando di aprire la serratura di una porta

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821761.html

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821761.htmlRM2R87T95–Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013.

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529283.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529283.htmlRFR4F8BF–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image548745110.html

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image548745110.htmlRF2PTNDYJ–Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso

Uomo incappucciato lavora con codice di computer, software di hacking, al furto di dati privati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-incappucciato-lavora-con-codice-di-computer-software-di-hacking-al-furto-di-dati-privati-image340081957.html

Uomo incappucciato lavora con codice di computer, software di hacking, al furto di dati privati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-incappucciato-lavora-con-codice-di-computer-software-di-hacking-al-furto-di-dati-privati-image340081957.htmlRF2AN8205–Uomo incappucciato lavora con codice di computer, software di hacking, al furto di dati privati

Bracconaggio dei dipendenti e disgregazione dell'azienda. Corruzione, corruzione e ricatto. Spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bracconaggio-dei-dipendenti-e-disgregazione-dell-azienda-corruzione-corruzione-e-ricatto-spionaggio-industriale-image559860510.html

Bracconaggio dei dipendenti e disgregazione dell'azienda. Corruzione, corruzione e ricatto. Spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bracconaggio-dei-dipendenti-e-disgregazione-dell-azienda-corruzione-corruzione-e-ricatto-spionaggio-industriale-image559860510.htmlRF2RERRP6–Bracconaggio dei dipendenti e disgregazione dell'azienda. Corruzione, corruzione e ricatto. Spionaggio industriale

Donna con maschera nel concetto di divertenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-nel-concetto-di-divertenti-93596553.html

Donna con maschera nel concetto di divertenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-nel-concetto-di-divertenti-93596553.htmlRFFC7KA1–Donna con maschera nel concetto di divertenti

Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-attacchi-informatici-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633670.html

Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-attacchi-informatici-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633670.htmlRFPX5REE–Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco.

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835587.html

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835587.htmlRFW7H5D7–Lo spionaggio aziendale parola concetto di cloud

uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-scatta-foto-di-documenti-con-smartphone-in-connessione-con-lo-spionaggio-industriale-image512416271.html

uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-d-affari-che-scatta-foto-di-documenti-con-smartphone-in-connessione-con-lo-spionaggio-industriale-image512416271.htmlRF2MNJG53–uomo d'affari che scatta foto di documenti con smartphone in connessione con lo spionaggio industriale

Hacker in una stanza buia che utilizza un laptop con un logo rosso per i rischi biologici, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-con-un-logo-rosso-per-i-rischi-biologici-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-147281914.html

Hacker in una stanza buia che utilizza un laptop con un logo rosso per i rischi biologici, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-in-una-stanza-buia-che-utilizza-un-laptop-con-un-logo-rosso-per-i-rischi-biologici-phishing-su-internet-hacking-e-furto-di-informazioni-personali-minacce-alla-sicurezza-dei-dati-147281914.htmlRMJFH7GA–Hacker in una stanza buia che utilizza un laptop con un logo rosso per i rischi biologici, phishing su Internet, hacking e furto di informazioni personali, minacce alla sicurezza dei dati

Spionaggio industriale e finanziario. Informazioni interne o spia interna del team. Minaccia alla sicurezza del luogo di lavoro, informazioni aziendali riservate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spionaggio-industriale-e-finanziario-informazioni-interne-o-spia-interna-del-team-minaccia-alla-sicurezza-del-luogo-di-lavoro-informazioni-aziendali-riservate-image569671748.html

Spionaggio industriale e finanziario. Informazioni interne o spia interna del team. Minaccia alla sicurezza del luogo di lavoro, informazioni aziendali riservate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spionaggio-industriale-e-finanziario-informazioni-interne-o-spia-interna-del-team-minaccia-alla-sicurezza-del-luogo-di-lavoro-informazioni-aziendali-riservate-image569671748.htmlRF2T2PP3G–Spionaggio industriale e finanziario. Informazioni interne o spia interna del team. Minaccia alla sicurezza del luogo di lavoro, informazioni aziendali riservate

Didascalia concettuale Cyber Espionage, Foto concettuale ottenere segreti e informazioni senza il permesso Lady in Uniform Standing Hold Phone virt Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-espionage-foto-concettuale-ottenere-segreti-e-informazioni-senza-il-permesso-lady-in-uniform-standing-hold-phone-virt-image460801660.html

Didascalia concettuale Cyber Espionage, Foto concettuale ottenere segreti e informazioni senza il permesso Lady in Uniform Standing Hold Phone virt Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-cyber-espionage-foto-concettuale-ottenere-segreti-e-informazioni-senza-il-permesso-lady-in-uniform-standing-hold-phone-virt-image460801660.htmlRF2HNK964–Didascalia concettuale Cyber Espionage, Foto concettuale ottenere segreti e informazioni senza il permesso Lady in Uniform Standing Hold Phone virt

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco infrastruttura INFORMATICA di una città, infrastruttura di traffico, Düsseldorf Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-infrastruttura-informatica-di-una-citta-infrastruttura-di-traffico-dusseldorf-image448977062.html

Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco infrastruttura INFORMATICA di una città, infrastruttura di traffico, Düsseldorf Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-cybercrimine-computer-hacker-attacco-infrastruttura-informatica-di-una-citta-infrastruttura-di-traffico-dusseldorf-image448977062.htmlRM2H2CJR2–Immagine simbolica cyber attacco, criminalità informatica, cybercrimine, computer hacker attacco infrastruttura INFORMATICA di una città, infrastruttura di traffico, Düsseldorf

Scandalo segno di protesta significato politico frodi scoperte e spionaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-segno-di-protesta-significato-politico-frodi-scoperte-e-spionaggio-image269976642.html

Scandalo segno di protesta significato politico frodi scoperte e spionaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-segno-di-protesta-significato-politico-frodi-scoperte-e-spionaggio-image269976642.htmlRFWK6DXX–Scandalo segno di protesta significato politico frodi scoperte e spionaggio

Chalk disegno - nessuna frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chalk-disegno-nessuna-frode-47469911.html

Chalk disegno - nessuna frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-chalk-disegno-nessuna-frode-47469911.htmlRFCN6C9Y–Chalk disegno - nessuna frode

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 126 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-126-image271180914.html

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 126 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-126-image271180914.htmlRFWN5A0J–Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 126

Furto aziendale e spionaggio industriale, ladro di dipendenti o crimine aziendale con elementi di illustrazione 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-aziendale-e-spionaggio-industriale-ladro-di-dipendenti-o-crimine-aziendale-con-elementi-di-illustrazione-3d-image426525307.html

Furto aziendale e spionaggio industriale, ladro di dipendenti o crimine aziendale con elementi di illustrazione 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-aziendale-e-spionaggio-industriale-ladro-di-dipendenti-o-crimine-aziendale-con-elementi-di-illustrazione-3d-image426525307.htmlRF2FNWWAK–Furto aziendale e spionaggio industriale, ladro di dipendenti o crimine aziendale con elementi di illustrazione 3D.

Online Banking chip TAN Generator in tedesco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/online-banking-chip-tan-generator-in-tedesco-image341475066.html

Online Banking chip TAN Generator in tedesco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/online-banking-chip-tan-generator-in-tedesco-image341475066.htmlRF2ARFEX2–Online Banking chip TAN Generator in tedesco

Mano che esce da un chiuso portatile pc cercando di rubare una chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-esce-da-un-chiuso-portatile-pc-cercando-di-rubare-una-chiave-20704172.html

Mano che esce da un chiuso portatile pc cercando di rubare una chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-che-esce-da-un-chiuso-portatile-pc-cercando-di-rubare-una-chiave-20704172.htmlRFB5K4AM–Mano che esce da un chiuso portatile pc cercando di rubare una chiave

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821752.html

Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-parlando-al-lancio-di-mega-sito-web-dotcom-mansion-coatesville-auckland-nuova-zelanda-domenica-20-gennaio-2013-image555821752.htmlRM2R87T8T–Kim Dotcom parlando al lancio di Mega sito web, Dotcom Mansion, Coatesville, Auckland, Nuova Zelanda, Domenica 20 gennaio 2013.

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529298.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529298.htmlRFR4F8C2–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image548883672.html

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image548883672.htmlRF2PTYPM8–Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso

PC portatile nero aperto. Giornale aperto senza voci. Luogo per scrivere il testo. Vista dall'alto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pc-portatile-nero-aperto-giornale-aperto-senza-voci-luogo-per-scrivere-il-testo-vista-dall-alto-image435197138.html

PC portatile nero aperto. Giornale aperto senza voci. Luogo per scrivere il testo. Vista dall'alto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pc-portatile-nero-aperto-giornale-aperto-senza-voci-luogo-per-scrivere-il-testo-vista-dall-alto-image435197138.htmlRF2G80XAX–PC portatile nero aperto. Giornale aperto senza voci. Luogo per scrivere il testo. Vista dall'alto.

Un agente ostile diffonde la sua influenza. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco. Collaborazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-agente-ostile-diffonde-la-sua-influenza-drenaggio-dei-dati-da-parte-di-un-utente-interno-manipolazione-e-ricatto-spionaggio-accesso-illegale-attraverso-una-figura-di-spicco-collaborazione-image570791113.html

Un agente ostile diffonde la sua influenza. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco. Collaborazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-agente-ostile-diffonde-la-sua-influenza-drenaggio-dei-dati-da-parte-di-un-utente-interno-manipolazione-e-ricatto-spionaggio-accesso-illegale-attraverso-una-figura-di-spicco-collaborazione-image570791113.htmlRF2T4HNTW–Un agente ostile diffonde la sua influenza. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco. Collaborazione

Uomo con maschera isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-uomo-con-maschera-isolato-su-bianco-82786750.html

Uomo con maschera isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-uomo-con-maschera-isolato-su-bianco-82786750.htmlRFEPK79J–Uomo con maschera isolato su bianco

Il phishing word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222635344.html

Il phishing word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222635344.htmlRFPX5WJ8–Il phishing word cloud sfera mano concetto su sfondo bianco.

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835467.html

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835467.htmlRFW7H58Y–Lo spionaggio aziendale parola concetto di cloud

La frode e il concetto di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-frode-e-il-concetto-di-sicurezza-50676515.html

La frode e il concetto di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-frode-e-il-concetto-di-sicurezza-50676515.htmlRFCXCEBF–La frode e il concetto di sicurezza

Persona in una stanza buia che utilizza un notebook con logo rosso a rischio biologico, phishing su Internet, hacking, furto di informazioni personali e minacce alla sicurezza dei dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-persona-in-una-stanza-buia-che-utilizza-un-notebook-con-logo-rosso-a-rischio-biologico-phishing-su-internet-hacking-furto-di-informazioni-personali-e-minacce-alla-sicurezza-dei-dati-147148654.html

Persona in una stanza buia che utilizza un notebook con logo rosso a rischio biologico, phishing su Internet, hacking, furto di informazioni personali e minacce alla sicurezza dei dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-persona-in-una-stanza-buia-che-utilizza-un-notebook-con-logo-rosso-a-rischio-biologico-phishing-su-internet-hacking-furto-di-informazioni-personali-e-minacce-alla-sicurezza-dei-dati-147148654.htmlRMJFB5H2–Persona in una stanza buia che utilizza un notebook con logo rosso a rischio biologico, phishing su Internet, hacking, furto di informazioni personali e minacce alla sicurezza dei dati

Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-giovane-pericoloso-hacker-con-cappuccio-in-felpa-con-cappuccio-nero-guardando-la-fotocamera-in-posa-con-il-codice-sui-monitor-a-sfondo-rubare-informazioni-cyber-se-image179743788.html

Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-giovane-pericoloso-hacker-con-cappuccio-in-felpa-con-cappuccio-nero-guardando-la-fotocamera-in-posa-con-il-codice-sui-monitor-a-sfondo-rubare-informazioni-cyber-se-image179743788.htmlRFMCC110–Ritratto di giovane pericoloso hacker con cappuccio in felpa con cappuccio nero guardando la fotocamera in posa con il codice sui monitor a sfondo, rubare informazioni, cyber se

Concetto di crimine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-crimine-image483646944.html

Concetto di crimine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-crimine-image483646944.htmlRF2K2T0H4–Concetto di crimine

Immagine simbolica attacco Cybe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, traffico, Aeroporto di Francoforte, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-cybe-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-traffico-aeroporto-di-francoforte-image448977308.html

Immagine simbolica attacco Cybe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, traffico, Aeroporto di Francoforte, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-cybe-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-traffico-aeroporto-di-francoforte-image448977308.htmlRM2H2CK3T–Immagine simbolica attacco Cybe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, traffico, Aeroporto di Francoforte,

Scandalo carattere di segno visualizzazione pubblicizzato incidente o frodi scoperte Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-carattere-di-segno-visualizzazione-pubblicizzato-incidente-o-frodi-scoperte-image270119820.html

Scandalo carattere di segno visualizzazione pubblicizzato incidente o frodi scoperte Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-carattere-di-segno-visualizzazione-pubblicizzato-incidente-o-frodi-scoperte-image270119820.htmlRFWKD0GC–Scandalo carattere di segno visualizzazione pubblicizzato incidente o frodi scoperte

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image237084637.html

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image237084637.htmlRFRNM3TD–Incappucciati pirata informatico di rubare informazioni con il computer portatile

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 136 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-136-image271180548.html

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 136 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-136-image271180548.htmlRFWN59FG–Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 136

Gruppo di spie russe illustrazione grafica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gruppo-di-spie-russe-illustrazione-grafica-image465629559.html

Gruppo di spie russe illustrazione grafica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gruppo-di-spie-russe-illustrazione-grafica-image465629559.htmlRF2J1F773–Gruppo di spie russe illustrazione grafica

Generatore TAN chip bancario online isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/generatore-tan-chip-bancario-online-isolato-image341823947.html

Generatore TAN chip bancario online isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/generatore-tan-chip-bancario-online-isolato-image341823947.htmlRF2AT3BX3–Generatore TAN chip bancario online isolato

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image243425223.html

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image243425223.htmlRFT40Y9Y–Incappucciati pirata informatico di rubare informazioni con il computer portatile

Kim Dotcom, fondatore di Megaupload, arriva alla Corte Suprema per l'appello della Corona affinché gli venga concessa la cauzione in attesa di un procedimento di estradizione, Auckland, Nuova Zelanda, martedì 28 febbraio, 2012. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-fondatore-di-megaupload-arriva-alla-corte-suprema-per-l-appello-della-corona-affinche-gli-venga-concessa-la-cauzione-in-attesa-di-un-procedimento-di-estradizione-auckland-nuova-zelanda-martedi-28-febbraio-2012-image555821749.html

Kim Dotcom, fondatore di Megaupload, arriva alla Corte Suprema per l'appello della Corona affinché gli venga concessa la cauzione in attesa di un procedimento di estradizione, Auckland, Nuova Zelanda, martedì 28 febbraio, 2012. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-fondatore-di-megaupload-arriva-alla-corte-suprema-per-l-appello-della-corona-affinche-gli-venga-concessa-la-cauzione-in-attesa-di-un-procedimento-di-estradizione-auckland-nuova-zelanda-martedi-28-febbraio-2012-image555821749.htmlRM2R87T8N–Kim Dotcom, fondatore di Megaupload, arriva alla Corte Suprema per l'appello della Corona affinché gli venga concessa la cauzione in attesa di un procedimento di estradizione, Auckland, Nuova Zelanda, martedì 28 febbraio, 2012.

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226528617.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226528617.htmlRFR4F7FN–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image549015443.html

Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-cyber-espionage-word-per-ottenere-segreti-e-informazioni-senza-il-permesso-image549015443.htmlRF2PW5PPB–Visualizzazione concettuale Cyber Espionage, Word per ottenere segreti e informazioni senza il permesso

Concetto di furto di dati con incappucciati ladro rubare informazioni sul computer memorizzati nel disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-furto-di-dati-con-incappucciati-ladro-rubare-informazioni-sul-computer-memorizzati-nel-disco-rigido-27096195.html

Concetto di furto di dati con incappucciati ladro rubare informazioni sul computer memorizzati nel disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-furto-di-dati-con-incappucciati-ladro-rubare-informazioni-sul-computer-memorizzati-nel-disco-rigido-27096195.htmlRFBG29D7–Concetto di furto di dati con incappucciati ladro rubare informazioni sul computer memorizzati nel disco rigido

Gli hacker hackerano i dipendenti lavorano attraverso i candidati. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-hackerano-i-dipendenti-lavorano-attraverso-i-candidati-drenaggio-dei-dati-da-parte-di-un-utente-interno-manipolazione-e-ricatto-spionaggio-accesso-illegale-attraverso-una-figura-di-spicco-image561061565.html

Gli hacker hackerano i dipendenti lavorano attraverso i candidati. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-hackerano-i-dipendenti-lavorano-attraverso-i-candidati-drenaggio-dei-dati-da-parte-di-un-utente-interno-manipolazione-e-ricatto-spionaggio-accesso-illegale-attraverso-una-figura-di-spicco-image561061565.htmlRF2RGPFN1–Gli hacker hackerano i dipendenti lavorano attraverso i candidati. Drenaggio dei dati da parte di un utente interno. Manipolazione e ricatto. Spionaggio, accesso illegale attraverso una figura di spicco.

Donna con maschera di ipocrisia concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-di-ipocrisia-concept-82786732.html

Donna con maschera di ipocrisia concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-donna-con-maschera-di-ipocrisia-concept-82786732.htmlRFEPK790–Donna con maschera di ipocrisia concept

Sicurezza di rete cloud di parola e la mano con il concetto di marcatore sul gradiente dello sfondo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-di-rete-cloud-di-parola-e-la-mano-con-il-concetto-di-marcatore-sul-gradiente-dello-sfondo-image222635196.html

Sicurezza di rete cloud di parola e la mano con il concetto di marcatore sul gradiente dello sfondo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-di-rete-cloud-di-parola-e-la-mano-con-il-concetto-di-marcatore-sul-gradiente-dello-sfondo-image222635196.htmlRFPX5WD0–Sicurezza di rete cloud di parola e la mano con il concetto di marcatore sul gradiente dello sfondo.

Concetto di spionaggio, sulla tastiera del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-spionaggio-sulla-tastiera-del-computer-90593939.html

Concetto di spionaggio, sulla tastiera del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-spionaggio-sulla-tastiera-del-computer-90593939.htmlRFF7AWDR–Concetto di spionaggio, sulla tastiera del computer

La frode e il concetto di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-frode-e-il-concetto-di-sicurezza-49219432.html

La frode e il concetto di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-frode-e-il-concetto-di-sicurezza-49219432.htmlRFCT23TT–La frode e il concetto di sicurezza

Berlino, Germania. 09 agosto 2024. Argomento: Criminalità informatica. Un volto con occhiali da sole si riflette in uno schermo a Berlino, 9 agosto 2024. || versione modello credito disponibile: Notizie dpa/Alamy Live Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/berlino-germania-09-agosto-2024-argomento-criminalita-informatica-un-volto-con-occhiali-da-sole-si-riflette-in-uno-schermo-a-berlino-9-agosto-2024-versione-modello-credito-disponibile-notizie-dpa-alamy-live-image617684421.html

Berlino, Germania. 09 agosto 2024. Argomento: Criminalità informatica. Un volto con occhiali da sole si riflette in uno schermo a Berlino, 9 agosto 2024. || versione modello credito disponibile: Notizie dpa/Alamy Live Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/berlino-germania-09-agosto-2024-argomento-criminalita-informatica-un-volto-con-occhiali-da-sole-si-riflette-in-uno-schermo-a-berlino-9-agosto-2024-versione-modello-credito-disponibile-notizie-dpa-alamy-live-image617684421.htmlRM2XTWXNW–Berlino, Germania. 09 agosto 2024. Argomento: Criminalità informatica. Un volto con occhiali da sole si riflette in uno schermo a Berlino, 9 agosto 2024. || versione modello credito disponibile: Notizie dpa/Alamy Live

Pericoloso hacker incappucciato guardando la codifica della telecamera sul computer organizzando cyber attacco ddos, programmatore nel cofano hacking di spionaggio o rubare segreti informa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pericoloso-hacker-incappucciato-guardando-la-codifica-della-telecamera-sul-computer-organizzando-cyber-attacco-ddos-programmatore-nel-cofano-hacking-di-spionaggio-o-rubare-segreti-informa-image179743793.html

Pericoloso hacker incappucciato guardando la codifica della telecamera sul computer organizzando cyber attacco ddos, programmatore nel cofano hacking di spionaggio o rubare segreti informa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pericoloso-hacker-incappucciato-guardando-la-codifica-della-telecamera-sul-computer-organizzando-cyber-attacco-ddos-programmatore-nel-cofano-hacking-di-spionaggio-o-rubare-segreti-informa-image179743793.htmlRFMCC115–Pericoloso hacker incappucciato guardando la codifica della telecamera sul computer organizzando cyber attacco ddos, programmatore nel cofano hacking di spionaggio o rubare segreti informa

RF2MJPPTR–Cyber eye spionaggio grande fratello hacking spia e intelligenza metallo dorato brillare simbolo concetto. Spettacolare luce brillante e riflesso icona astratta

Immagine simbolica attacco di Cibe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Berlino, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-di-cibe-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-berlino-germania-image448977299.html

Immagine simbolica attacco di Cibe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Berlino, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-di-cibe-crimine-informatico-crimine-informatico-hacker-informatici-attaccano-l-infrastruttura-it-di-una-citta-berlino-germania-image448977299.htmlRM2H2CK3F–Immagine simbolica attacco di Cibe, crimine informatico, crimine informatico, hacker informatici attaccano l'infrastruttura IT di una città, Berlino, Germania

Scandalo carattere di segno che mostra pubblicizzato incidente o frodi scoperte Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-carattere-di-segno-che-mostra-pubblicizzato-incidente-o-frodi-scoperte-image269979259.html

Scandalo carattere di segno che mostra pubblicizzato incidente o frodi scoperte Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scandalo-carattere-di-segno-che-mostra-pubblicizzato-incidente-o-frodi-scoperte-image269979259.htmlRFWK6H8B–Scandalo carattere di segno che mostra pubblicizzato incidente o frodi scoperte

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image237084504.html

Incappucciati pirata informatico di rubare informazioni con il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-pirata-informatico-di-rubare-informazioni-con-il-computer-portatile-image237084504.htmlRFRNM3KM–Incappucciati pirata informatico di rubare informazioni con il computer portatile

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 131 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-131-image271180917.html

Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 131 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-penale-foto-lo-spionaggio-industriale-con-imprenditore-mascherato-131-image271180917.htmlRFWN5A0N–Concetto penale foto, lo spionaggio industriale con imprenditore mascherato 131