RISPARMIA FINO AL 30% SUL TUO PRIMO ORDINE, APPLICA IL CODICE:HELLO30

Hacking del computer Foto Stock in Bianco & Nero

(1,437)Pagina 2 di 15

Hacking del computer Foto Stock in Bianco & Nero

RF2N3785A–Pirata informatico con icona del laptop. Illustrazione vettoriale isolata su sfondo bianco

Password hack. Uomini d'affari rompere o hack computer. Gli hacker tengono il laptop e il martello. Pirateria informatica. Hack nel server aziendale. Hack business e rubare informazioni. Criminalità e pericolo. Sicurezza e sicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/password-hack-uomini-d-affari-rompere-o-hack-computer-gli-hacker-tengono-il-laptop-e-il-martello-pirateria-informatica-hack-nel-server-aziendale-hack-business-e-rubare-informazioni-criminalita-e-pericolo-sicurezza-e-sicurezza-image401859765.html

Password hack. Uomini d'affari rompere o hack computer. Gli hacker tengono il laptop e il martello. Pirateria informatica. Hack nel server aziendale. Hack business e rubare informazioni. Criminalità e pericolo. Sicurezza e sicurezza. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/password-hack-uomini-d-affari-rompere-o-hack-computer-gli-hacker-tengono-il-laptop-e-il-martello-pirateria-informatica-hack-nel-server-aziendale-hack-business-e-rubare-informazioni-criminalita-e-pericolo-sicurezza-e-sicurezza-image401859765.htmlRF2E9P86D–Password hack. Uomini d'affari rompere o hack computer. Gli hacker tengono il laptop e il martello. Pirateria informatica. Hack nel server aziendale. Hack business e rubare informazioni. Criminalità e pericolo. Sicurezza e sicurezza.

Concetto di immagine raffigurante la pirateria informatica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-concetto-di-immagine-raffigurante-la-pirateria-informatica-24624596.html

Concetto di immagine raffigurante la pirateria informatica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-concetto-di-immagine-raffigurante-la-pirateria-informatica-24624596.htmlRFBC1MWT–Concetto di immagine raffigurante la pirateria informatica

RF2A8HATJ–La posta spam icona. Il simbolo della busta con parola spam su di esso.

Casella della password in profondità di campo. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-casella-della-password-in-profondita-di-campo-72112140.html

Casella della password in profondità di campo. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-casella-della-password-in-profondita-di-campo-72112140.htmlRFE58YNG–Casella della password in profondità di campo.

RF2E4XYM4–PC desktop con icona lineare di avviso. Simbolo di pericolo del computer. Minaccia per la sicurezza. Illustrazione vettoriale

RF2PK5WJC–Icona protezione computer non sicura. EPS vettoriale stile piatto.

Nimda, Typewriter, tecnologia, Retrofuturismo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/nimda-typewriter-tecnologia-retrofuturismo-image449373427.html

Nimda, Typewriter, tecnologia, Retrofuturismo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/nimda-typewriter-tecnologia-retrofuturismo-image449373427.htmlRM2H32MAY–Nimda, Typewriter, tecnologia, Retrofuturismo

Un uomo si siede ad un computer in una stanza ad un tavolo a nigh programmazione in bianco e nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-a-nigh-programmazione-in-bianco-e-nero-image459606274.html

Un uomo si siede ad un computer in una stanza ad un tavolo a nigh programmazione in bianco e nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-a-nigh-programmazione-in-bianco-e-nero-image459606274.htmlRF2HKMTDP–Un uomo si siede ad un computer in una stanza ad un tavolo a nigh programmazione in bianco e nero

Hacker in guanti bianchi di rubare informazioni su laptop Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hacker-in-guanti-bianchi-di-rubare-informazioni-su-laptop-133896139.html

Hacker in guanti bianchi di rubare informazioni su laptop Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-hacker-in-guanti-bianchi-di-rubare-informazioni-su-laptop-133896139.htmlRFHNRDTY–Hacker in guanti bianchi di rubare informazioni su laptop

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-30831911.html

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-30831911.htmlRFBP4EBK–Tastiera per computer protetti con catena e lucchetto

RF2C6YCRD–Icona Incognito con simbolo del telefono. Spia, ladro, ricerca agente, hacker. Vettore su sfondo bianco isolato. EPS 10

RF2HNEKC8–Icona vettore semplice perdita di dati. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

RF2HFF6YK–Illustrazione dell'icona del vettore virus informatico (laptop)

Pulsante di virus sulla tastiera del computer - concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pulsante-di-virus-sulla-tastiera-del-computer-concetto-96184680.html

Pulsante di virus sulla tastiera del computer - concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pulsante-di-virus-sulla-tastiera-del-computer-concetto-96184680.htmlRFFGDGF4–Pulsante di virus sulla tastiera del computer - concetto

Codice binario del computer di uno e zero visualizzati su uno schermo digitale deformato con numeri a matrice in bianco e nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/codice-binario-del-computer-di-uno-e-zero-visualizzati-su-uno-schermo-digitale-deformato-con-numeri-a-matrice-in-bianco-e-nero-image513430865.html

Codice binario del computer di uno e zero visualizzati su uno schermo digitale deformato con numeri a matrice in bianco e nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/codice-binario-del-computer-di-uno-e-zero-visualizzati-su-uno-schermo-digitale-deformato-con-numeri-a-matrice-in-bianco-e-nero-image513430865.htmlRF2MR8P8H–Codice binario del computer di uno e zero visualizzati su uno schermo digitale deformato con numeri a matrice in bianco e nero

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-la-sua-password-176283613.html

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-la-sua-password-176283613.htmlRFM6PBF9–Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password

Abstract smoky in bianco e nero girato di un hacker davanti al suo computer con volto scuro Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/abstract-smoky-in-bianco-e-nero-girato-di-un-hacker-davanti-al-suo-computer-con-volto-scuro-image334053643.html

Abstract smoky in bianco e nero girato di un hacker davanti al suo computer con volto scuro Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/abstract-smoky-in-bianco-e-nero-girato-di-un-hacker-davanti-al-suo-computer-con-volto-scuro-image334053643.htmlRF2ABDCR7–Abstract smoky in bianco e nero girato di un hacker davanti al suo computer con volto scuro

RFWTFDD0–Icona di hacker, la pirateria, la criminalità informatica

Uomo non rasato vista ritagliata rompere laptop colpire il computer con sfondo grigio martello, danni hardware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-non-rasato-vista-ritagliata-rompere-laptop-colpire-il-computer-con-sfondo-grigio-martello-danni-hardware-image501445022.html

Uomo non rasato vista ritagliata rompere laptop colpire il computer con sfondo grigio martello, danni hardware. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-non-rasato-vista-ritagliata-rompere-laptop-colpire-il-computer-con-sfondo-grigio-martello-danni-hardware-image501445022.htmlRF2M3PP6P–Uomo non rasato vista ritagliata rompere laptop colpire il computer con sfondo grigio martello, danni hardware.

Numeri casuali esadecimali su sfondo trasparente. Simbolico per dati, crittografia, frode e hacking. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/numeri-casuali-esadecimali-su-sfondo-trasparente-simbolico-per-dati-crittografia-frode-e-hacking-image594329101.html

Numeri casuali esadecimali su sfondo trasparente. Simbolico per dati, crittografia, frode e hacking. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/numeri-casuali-esadecimali-su-sfondo-trasparente-simbolico-per-dati-crittografia-frode-e-hacking-image594329101.htmlRF2WEX0R9–Numeri casuali esadecimali su sfondo trasparente. Simbolico per dati, crittografia, frode e hacking.

Laptop con mano reale - il cursore del mouse esce dallo schermo. - la realtà virtuale sta andando a reallity / la mano pericolosa sta andando attaccare da hacke Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/laptop-con-mano-reale-il-cursore-del-mouse-esce-dallo-schermo-la-realta-virtuale-sta-andando-a-reallity-la-mano-pericolosa-sta-andando-attaccare-da-hacke-image391486536.html

Laptop con mano reale - il cursore del mouse esce dallo schermo. - la realtà virtuale sta andando a reallity / la mano pericolosa sta andando attaccare da hacke Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/laptop-con-mano-reale-il-cursore-del-mouse-esce-dallo-schermo-la-realta-virtuale-sta-andando-a-reallity-la-mano-pericolosa-sta-andando-attaccare-da-hacke-image391486536.htmlRF2DMWN20–Laptop con mano reale - il cursore del mouse esce dallo schermo. - la realtà virtuale sta andando a reallity / la mano pericolosa sta andando attaccare da hacke

RF2R8G69M–Immagine icona spyware.

RF2DGFFKC–icona di allarme di hack, segno vettoriale nero con tratti modificabili, illustrazione concettuale

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image384724211.html

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image384724211.htmlRF2D9WKJB–Blocchi di codice di programma che volano nello spazio virtuale

disegno continuo a linea singola dello stereotipo di hacker informatico, illustrazione vettoriale line art Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/disegno-continuo-a-linea-singola-dello-stereotipo-di-hacker-informatico-illustrazione-vettoriale-line-art-image605012672.html

disegno continuo a linea singola dello stereotipo di hacker informatico, illustrazione vettoriale line art Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/disegno-continuo-a-linea-singola-dello-stereotipo-di-hacker-informatico-illustrazione-vettoriale-line-art-image605012672.htmlRF2X48KRC–disegno continuo a linea singola dello stereotipo di hacker informatico, illustrazione vettoriale line art

Worm Welchia, worm Nachi, Virus, sfondo binario, Bianco e nero, Software dannoso Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/worm-welchia-worm-nachi-virus-sfondo-binario-bianco-e-nero-software-dannoso-image417036976.html

Worm Welchia, worm Nachi, Virus, sfondo binario, Bianco e nero, Software dannoso Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/worm-welchia-worm-nachi-virus-sfondo-binario-bianco-e-nero-software-dannoso-image417036976.htmlRM2F6DJWM–Worm Welchia, worm Nachi, Virus, sfondo binario, Bianco e nero, Software dannoso

Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-di-notte-con-illuminazione-blu-e-programmi-image459606542.html

Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-di-notte-con-illuminazione-blu-e-programmi-image459606542.htmlRF2HKMTRA–Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi

Immagine in bianco e nero di imprenditore seduto alla sua scrivania in ufficio la digitazione sulla tastiera del computer. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/immagine-in-bianco-e-nero-di-imprenditore-seduto-alla-sua-scrivania-in-ufficio-la-digitazione-sulla-tastiera-del-computer-image221138311.html

Immagine in bianco e nero di imprenditore seduto alla sua scrivania in ufficio la digitazione sulla tastiera del computer. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/immagine-in-bianco-e-nero-di-imprenditore-seduto-alla-sua-scrivania-in-ufficio-la-digitazione-sulla-tastiera-del-computer-image221138311.htmlRFPRNM4R–Immagine in bianco e nero di imprenditore seduto alla sua scrivania in ufficio la digitazione sulla tastiera del computer.

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-34001679.html

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-34001679.htmlRFBY8WDK–Tastiera per computer protetti con catena e lucchetto

Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-seamless-texture-lettere-casuali-simboli-di-codice-per-computer-il-codice-binario-algoritmo-binario-codice-dei-dati-illustrazione-vettoriale-129689207.html

Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-seamless-texture-lettere-casuali-simboli-di-codice-per-computer-il-codice-binario-algoritmo-binario-codice-dei-dati-illustrazione-vettoriale-129689207.htmlRFHEYRWB–Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale

3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/3d-hacking-i-dati-di-codice-corrente-di-flusso-su-nero-schermo-con-la-digitazione-di-simboli-di-codifica-image249415391.html

3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/3d-hacking-i-dati-di-codice-corrente-di-flusso-su-nero-schermo-con-la-digitazione-di-simboli-di-codifica-image249415391.htmlRFTDNRTF–3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica

RF2HPF1T6–Immagine dell'icona del vettore di frode tramite phishing

Pulsante di virus sulla tastiera del computer - concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pulsante-di-virus-sulla-tastiera-del-computer-concetto-80180186.html

Pulsante di virus sulla tastiera del computer - concetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pulsante-di-virus-sulla-tastiera-del-computer-concetto-80180186.htmlRFEJCEJ2–Pulsante di virus sulla tastiera del computer - concetto

Hacker sul computer in bianco e nero Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-sul-computer-in-bianco-e-nero-image216933505.html

Hacker sul computer in bianco e nero Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/hacker-sul-computer-in-bianco-e-nero-image216933505.htmlRFPGX4W5–Hacker sul computer in bianco e nero

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-i-suoi-dati-176283605.html

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-i-suoi-dati-176283605.htmlRFM6PBF1–Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati

La mascotte di carattere utilizzando il computer portatile. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-mascotte-di-carattere-utilizzando-il-computer-portatile-176713817.html

La mascotte di carattere utilizzando il computer portatile. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-la-mascotte-di-carattere-utilizzando-il-computer-portatile-176713817.htmlRFM7E07N–La mascotte di carattere utilizzando il computer portatile.

RFWTFDKF–Icona di hacker, la pirateria, la criminalità informatica

Web polpo pirata e laptop. poulpe hacker di internet e PC buccaneer devilfish e computer. Occhio patch e tubo di fumo. pirati cap. Ossa e SKU Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/web-polpo-pirata-e-laptop-poulpe-hacker-di-internet-e-pc-buccaneer-devilfish-e-computer-occhio-patch-e-tubo-di-fumo-pirati-cap-ossa-e-sku-image157006823.html

Web polpo pirata e laptop. poulpe hacker di internet e PC buccaneer devilfish e computer. Occhio patch e tubo di fumo. pirati cap. Ossa e SKU Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/web-polpo-pirata-e-laptop-poulpe-hacker-di-internet-e-pc-buccaneer-devilfish-e-computer-occhio-patch-e-tubo-di-fumo-pirati-cap-ossa-e-sku-image157006823.htmlRFK3C7PF–Web polpo pirata e laptop. poulpe hacker di internet e PC buccaneer devilfish e computer. Occhio patch e tubo di fumo. pirati cap. Ossa e SKU

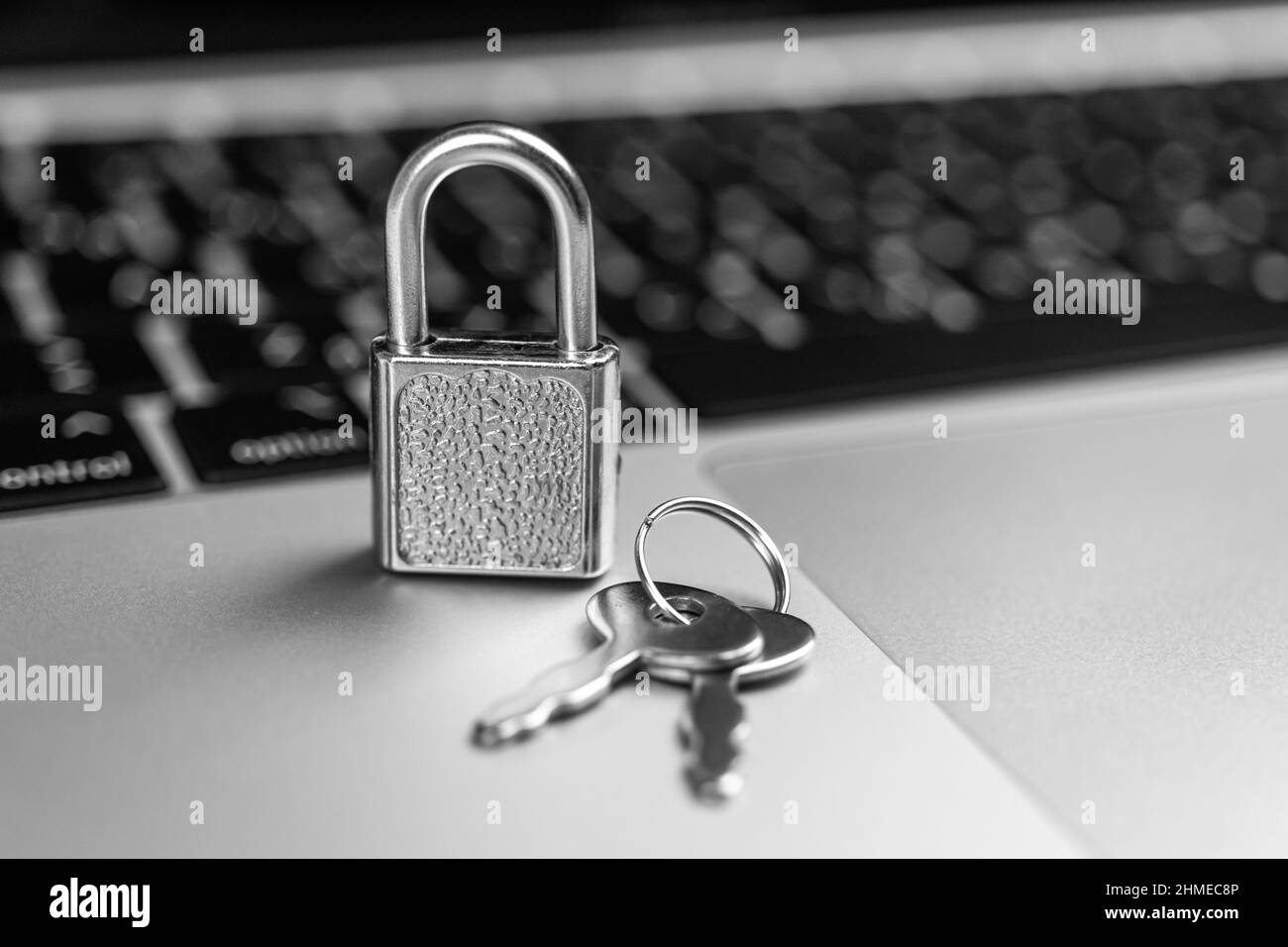

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079670.html

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079670.htmlRF2HMEC8P–Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy

Tasto sulla tastiera del computer, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tasto-sulla-tastiera-del-computer-primo-piano-image355410279.html

Tasto sulla tastiera del computer, primo piano Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tasto-sulla-tastiera-del-computer-primo-piano-image355410279.htmlRF2BJ69C7–Tasto sulla tastiera del computer, primo piano

RF2RAE6FW–Immagine icona spyware.

RF2AP85Y6–Icona lineare di hacking del computer. Guadagno di accesso non valido. Violazione della sicurezza. Malware, ransomware. Phishing, criminalità informatica. Illustrazione a linee sottili. Simbolo del contorno.

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image384463369.html

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image384463369.htmlRF2D9DPXH–Blocchi di codice di programma che volano nello spazio virtuale

RM2BE1EF8–Bamberg, Deutschland. 10 aprile 2020. Bamberg, Germania 10 aprile 2020: Immagini icona - Coronavirus - 04/10/2020 Corona/Coronavirus/Virus/Covid-19/frodi/frodi/crimini informatici/crimini informatici/polizia/frodi online/arresti/polizia/Handscurff/computer/detenzione per truffatori online/truffatori/hacking informatico/criminalità informatica/punizione/reclusione/giudice/ricerca/furto di dati in tutto il mondo/furto di dati/notizie/furto di denaro

Cranio nero su sfondo codice binario in nero e. Bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-codice-binario-in-nero-e-bianco-image416686372.html

Cranio nero su sfondo codice binario in nero e. Bianco Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-codice-binario-in-nero-e-bianco-image416686372.htmlRM2F5WKM4–Cranio nero su sfondo codice binario in nero e. Bianco

Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-di-notte-con-illuminazione-blu-e-programmi-image459606537.html

Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-uomo-si-siede-ad-un-computer-in-una-stanza-ad-un-tavolo-di-notte-con-illuminazione-blu-e-programmi-image459606537.htmlRF2HKMTR5–Un uomo si siede ad un computer in una stanza ad un tavolo di notte con illuminazione blu e programmi

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-illustrazione-vettoriale-image491889324.html

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-illustrazione-vettoriale-image491889324.htmlRF2KG7DRT–Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Illustrazione vettoriale.

Bloccare sulla tastiera Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-bloccare-sulla-tastiera-33681831.html

Bloccare sulla tastiera Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-bloccare-sulla-tastiera-33681831.htmlRFBXP9EF–Bloccare sulla tastiera

Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-seamless-texture-lettere-casuali-simboli-di-codice-per-computer-il-codice-binario-algoritmo-binario-codice-dei-dati-illustrazione-vettoriale-129689203.html

Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-seamless-texture-lettere-casuali-simboli-di-codice-per-computer-il-codice-binario-algoritmo-binario-codice-dei-dati-illustrazione-vettoriale-129689203.htmlRFHEYRW7–Seamless texture. Lettere casuali, simboli di codice per computer. Il codice binario, algoritmo binario, codice dei dati. Illustrazione Vettoriale

3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/3d-hacking-i-dati-di-codice-corrente-di-flusso-su-nero-schermo-con-la-digitazione-di-simboli-di-codifica-image249415388.html

3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/3d-hacking-i-dati-di-codice-corrente-di-flusso-su-nero-schermo-con-la-digitazione-di-simboli-di-codifica-image249415388.htmlRFTDNRTC–3D'hacking i dati di codice corrente di flusso su nero. Schermo con la digitazione di simboli di codifica

Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cavallo-di-troia-con-la-vite-senza-fine-all-interno-computer-virus-simbolo-grunge-pennello-asciutto-illustrazione-vettoriale-image235920920.html

Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cavallo-di-troia-con-la-vite-senza-fine-all-interno-computer-virus-simbolo-grunge-pennello-asciutto-illustrazione-vettoriale-image235920920.htmlRFRKR3F4–Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale.

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548697018.html

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548697018.htmlRF2PTK8J2–Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore

RF2JGY5NW–Protezione e protezione hacking icona .

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-la-sua-password-176283616.html

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-la-sua-password-176283616.htmlRFM6PBFC–Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare la sua password

Vista laterale di un hacker femmina che sottrava informazioni da più computer - rendering 3d Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-di-un-hacker-femmina-che-sottrava-informazioni-da-piu-computer-rendering-3d-image401911732.html

Vista laterale di un hacker femmina che sottrava informazioni da più computer - rendering 3d Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-laterale-di-un-hacker-femmina-che-sottrava-informazioni-da-piu-computer-rendering-3d-image401911732.htmlRF2E9TJEC–Vista laterale di un hacker femmina che sottrava informazioni da più computer - rendering 3d

RFWTFDHN–Icona di hacker, la pirateria, la criminalità informatica

RF2G6NB3M–Hacker con icona del portatile isolata su sfondo bianco

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079766.html

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079766.htmlRF2HMECC6–Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy

Concetto di sicurezza informatica: Blocco della tastiera del computer Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-blocco-della-tastiera-del-computer-image355410261.html

Concetto di sicurezza informatica: Blocco della tastiera del computer Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-blocco-della-tastiera-del-computer-image355410261.htmlRF2BJ69BH–Concetto di sicurezza informatica: Blocco della tastiera del computer

La cibercriminalità, un laptop hacker, scrive i codici per accedere a utenti non autorizzati di cose, un modo illegittimo, hacker, criminalità, cyber Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-cibercriminalita-un-laptop-hacker-scrive-i-codici-per-accedere-a-utenti-non-autorizzati-di-cose-un-modo-illegittimo-hacker-criminalita-cyber-image207886028.html

La cibercriminalità, un laptop hacker, scrive i codici per accedere a utenti non autorizzati di cose, un modo illegittimo, hacker, criminalità, cyber Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/la-cibercriminalita-un-laptop-hacker-scrive-i-codici-per-accedere-a-utenti-non-autorizzati-di-cose-un-modo-illegittimo-hacker-criminalita-cyber-image207886028.htmlRFP260N0–La cibercriminalità, un laptop hacker, scrive i codici per accedere a utenti non autorizzati di cose, un modo illegittimo, hacker, criminalità, cyber

RF2AP7RRA–Computer hacking gesso icona. Guadagno di accesso non valido. Violazione della sicurezza. Malware, ransomware. Phishing, criminalità informatica. Pratica dannosa. Schema fraudolento. I

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image389775799.html

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image389775799.htmlRF2DJ3R07–Blocchi di codice di programma che volano nello spazio virtuale

RFK6YYJH–Cyber ladro carattere avatar con monitor

Attacco DDoS, attacco Denial-of-Service, Typewriter, tecnologia, Retrofuturismo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/attacco-ddos-attacco-denial-of-service-typewriter-tecnologia-retrofuturismo-image449371554.html

Attacco DDoS, attacco Denial-of-Service, Typewriter, tecnologia, Retrofuturismo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/attacco-ddos-attacco-denial-of-service-typewriter-tecnologia-retrofuturismo-image449371554.htmlRM2H32J02–Attacco DDoS, attacco Denial-of-Service, Typewriter, tecnologia, Retrofuturismo

RF2G57Y4N–Icona del vettore di simbolo del malware per la posta di phishing

Gennaio 28 - disegno di scrittura di mano di stile di Calligraphy per giorno di riservatezza dei dati. Modello vettoriale per banner, poster, maglietta, cartoncino. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/gennaio-28-disegno-di-scrittura-di-mano-di-stile-di-calligraphy-per-giorno-di-riservatezza-dei-dati-modello-vettoriale-per-banner-poster-maglietta-cartoncino-image453351421.html

Gennaio 28 - disegno di scrittura di mano di stile di Calligraphy per giorno di riservatezza dei dati. Modello vettoriale per banner, poster, maglietta, cartoncino. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/gennaio-28-disegno-di-scrittura-di-mano-di-stile-di-calligraphy-per-giorno-di-riservatezza-dei-dati-modello-vettoriale-per-banner-poster-maglietta-cartoncino-image453351421.htmlRF2H9FXA5–Gennaio 28 - disegno di scrittura di mano di stile di Calligraphy per giorno di riservatezza dei dati. Modello vettoriale per banner, poster, maglietta, cartoncino.

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-33758256.html

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-33758256.htmlRFBXWR00–Tastiera per computer protetti con catena e lucchetto

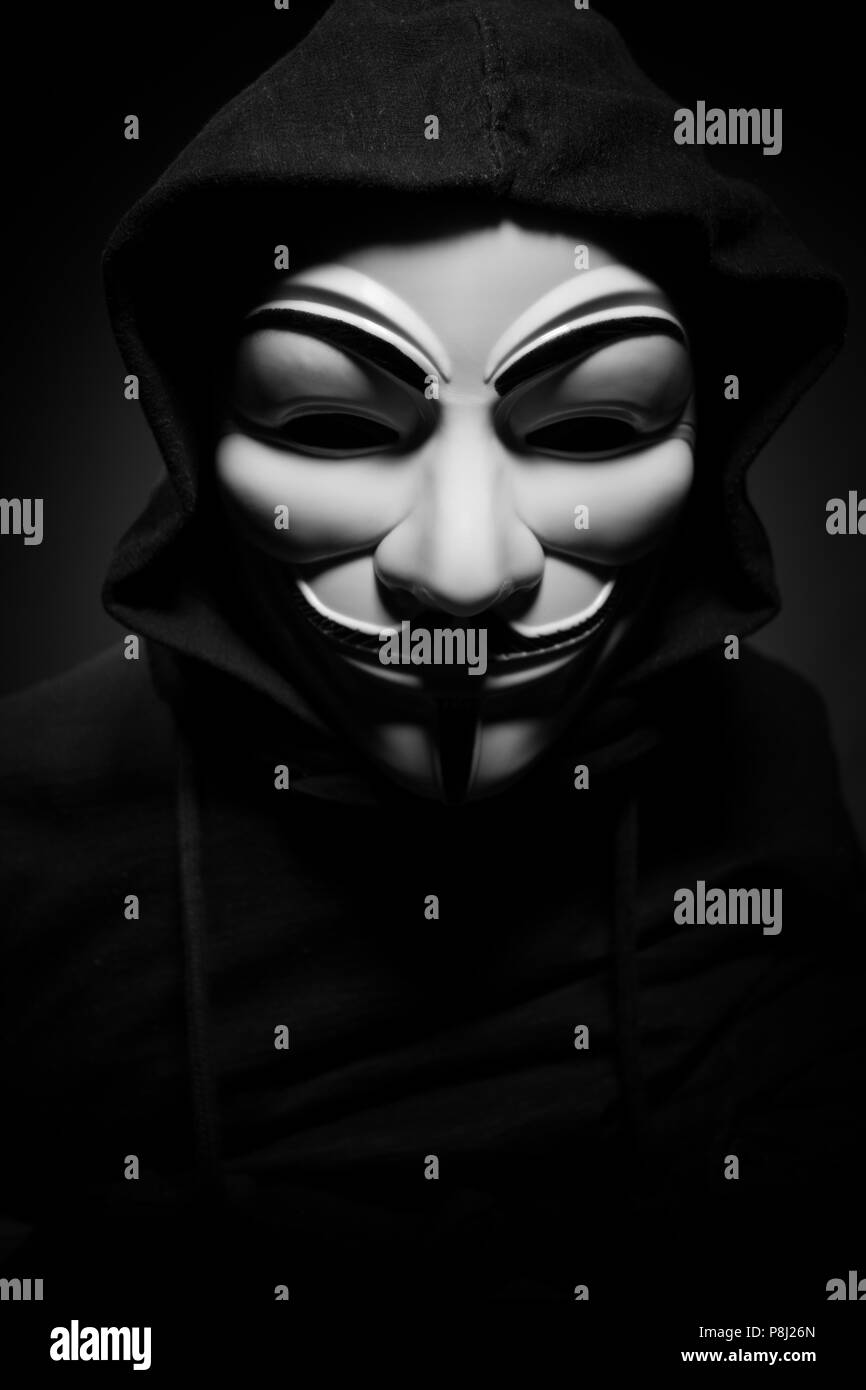

A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/a-san-pietroburgo-russia-25-gennaio-2018-uomo-che-indossa-la-maschera-della-vendetta-questa-maschera-e-un-ben-noto-simbolo-per-la-online-gruppo-hacktivist-anonimo-image211838556.html

A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/a-san-pietroburgo-russia-25-gennaio-2018-uomo-che-indossa-la-maschera-della-vendetta-questa-maschera-e-un-ben-noto-simbolo-per-la-online-gruppo-hacktivist-anonimo-image211838556.htmlRFP8J26M–A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo

Calcolatore binario codice, sullo sfondo di programmazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-binario-codice-sullo-sfondo-di-programmazione-135342548.html

Calcolatore binario codice, sullo sfondo di programmazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-binario-codice-sullo-sfondo-di-programmazione-135342548.htmlRFHT5APC–Calcolatore binario codice, sullo sfondo di programmazione

Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cavallo-di-troia-con-la-vite-senza-fine-all-interno-computer-virus-simbolo-grunge-pennello-asciutto-illustrazione-vettoriale-image235201193.html

Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cavallo-di-troia-con-la-vite-senza-fine-all-interno-computer-virus-simbolo-grunge-pennello-asciutto-illustrazione-vettoriale-image235201193.htmlRFRJJ9EH–Cavallo di Troia con la vite senza fine all'interno. Computer virus simbolo. Grunge pennello asciutto illustrazione vettoriale.

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548837116.html

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548837116.htmlRF2PTWK9G–Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore

Pezzi di carta strappati con la parola la cibercriminalità. Concetto di immagine. Primo piano. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pezzi-di-carta-strappati-con-la-parola-la-cibercriminalita-concetto-di-immagine-primo-piano-103246000.html

Pezzi di carta strappati con la parola la cibercriminalità. Concetto di immagine. Primo piano. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-pezzi-di-carta-strappati-con-la-parola-la-cibercriminalita-concetto-di-immagine-primo-piano-103246000.htmlRFFYY794–Pezzi di carta strappati con la parola la cibercriminalità. Concetto di immagine. Primo piano.

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-i-suoi-dati-176283602.html

Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-hacker-e-rubare-i-suoi-dati-176283602.htmlRFM6PBEX–Cartoon di uomo o imprenditore lavorando sul computer mentre Hacker è rubare i suoi dati

RF2AN7XF8–Protezione Internet icona linea set. Raccolta di alta qualità contorno nero logo per la progettazione di un sito web e le applicazioni per dispositivi mobili. Illustrazione Vettoriale su un bianco

RFWTFE4H–Icona di hacker, la pirateria, la criminalità informatica

RF2G6CBNC–Hacker con icona del portatile isolata su sfondo bianco

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079419.html

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079419.htmlRF2HMEBYR–Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy

RF2A9WNCG–La pirateria informatica con codice binario vettore icona illustrazione di contorno

Illustrazione di poco gli uomini su una penna. Vettore. Smartphone come esca. Dipendenza dal telefono e Internet. Lo stile lineare. Illustrazione per il sito web o p Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/illustrazione-di-poco-gli-uomini-su-una-penna-vettore-smartphone-come-esca-dipendenza-dal-telefono-e-internet-lo-stile-lineare-illustrazione-per-il-sito-web-o-p-image260745944.html

Illustrazione di poco gli uomini su una penna. Vettore. Smartphone come esca. Dipendenza dal telefono e Internet. Lo stile lineare. Illustrazione per il sito web o p Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/illustrazione-di-poco-gli-uomini-su-una-penna-vettore-smartphone-come-esca-dipendenza-dal-telefono-e-internet-lo-stile-lineare-illustrazione-per-il-sito-web-o-p-image260745944.htmlRFW46034–Illustrazione di poco gli uomini su una penna. Vettore. Smartphone come esca. Dipendenza dal telefono e Internet. Lo stile lineare. Illustrazione per il sito web o p

RF2AP81WH–Icona glifo di hacking del computer. Guadagno di accesso non valido. Violazione della sicurezza. Malware, ransomware. Phishing, criminalità informatica. Schema fraudolento. Simbolo di silhouette. Ne

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image386948067.html

Blocchi di codice di programma che volano nello spazio virtuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/blocchi-di-codice-di-programma-che-volano-nello-spazio-virtuale-image386948067.htmlRF2DDF05R–Blocchi di codice di programma che volano nello spazio virtuale

RFK700FT–Cyber ladro avatar di carattere con il computer portatile

RF2E4Y2M1–Icona lineare di avvertenza del computer portatile. Simbolo di pericolo del computer portatile. Minaccia per la sicurezza. Illustrazione vettoriale

RF2G57Y2T–Notebook con asterisco password schermata di accesso simbolo icona illustrazione vettoriale

Virus hacking bug del software del computer Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-virus-hacking-bug-del-software-del-computer-140798180.html

Virus hacking bug del software del computer Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-virus-hacking-bug-del-software-del-computer-140798180.htmlRFJ51WEC–Virus hacking bug del software del computer

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-32862378.html

Tastiera per computer protetti con catena e lucchetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-protetti-con-catena-e-lucchetto-32862378.htmlRFBWD08A–Tastiera per computer protetti con catena e lucchetto

A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/a-san-pietroburgo-russia-25-gennaio-2018-uomo-che-indossa-la-maschera-della-vendetta-questa-maschera-e-un-ben-noto-simbolo-per-la-online-gruppo-hacktivist-anonimo-image211838557.html

A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/a-san-pietroburgo-russia-25-gennaio-2018-uomo-che-indossa-la-maschera-della-vendetta-questa-maschera-e-un-ben-noto-simbolo-per-la-online-gruppo-hacktivist-anonimo-image211838557.htmlRFP8J26N–A San Pietroburgo - Russia - 25 Gennaio 2018 - uomo che indossa la maschera della vendetta. Questa maschera è un ben noto simbolo per la online gruppo hacktivist anonimo

Tenendo il mondo online e il boccale di birra con lui. Tastiera del computer operatore. Utente di computer di bere birra in outdoor cafe. Uomo Barbuto lavorando sul computer portatile. Computer e tecnologia dell'informazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tenendo-il-mondo-online-e-il-boccale-di-birra-con-lui-tastiera-del-computer-operatore-utente-di-computer-di-bere-birra-in-outdoor-cafe-uomo-barbuto-lavorando-sul-computer-portatile-computer-e-tecnologia-dell-informazione-image256763593.html

Tenendo il mondo online e il boccale di birra con lui. Tastiera del computer operatore. Utente di computer di bere birra in outdoor cafe. Uomo Barbuto lavorando sul computer portatile. Computer e tecnologia dell'informazione. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tenendo-il-mondo-online-e-il-boccale-di-birra-con-lui-tastiera-del-computer-operatore-utente-di-computer-di-bere-birra-in-outdoor-cafe-uomo-barbuto-lavorando-sul-computer-portatile-computer-e-tecnologia-dell-informazione-image256763593.htmlRFTWMGG9–Tenendo il mondo online e il boccale di birra con lui. Tastiera del computer operatore. Utente di computer di bere birra in outdoor cafe. Uomo Barbuto lavorando sul computer portatile. Computer e tecnologia dell'informazione.

Computer in una foresta Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-computer-in-una-foresta-34762042.html

Computer in una foresta Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-computer-in-una-foresta-34762042.htmlRMC0FF9E–Computer in una foresta

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548967422.html

Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-giovane-uomo-in-piedi-vicino-a-computer-che-hacking-il-sistema-operativo-interno-pirata-informatico-maschile-sospetto-vicino-a-computer-portatili-e-gadget-protezione-del-dispositivo-vettore-image548967422.htmlRF2PW3HFA–Un giovane uomo in piedi vicino a computer che hacking il sistema operativo interno. Pirata informatico maschile sospetto vicino a computer portatili e gadget. Protezione del dispositivo. Vettore

Ritratto dell'uomo, illustrazione del concetto della matrice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ritratto-dell-uomo-illustrazione-del-concetto-della-matrice-image415010257.html

Ritratto dell'uomo, illustrazione del concetto della matrice Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ritratto-dell-uomo-illustrazione-del-concetto-della-matrice-image415010257.htmlRF2F359PW–Ritratto dell'uomo, illustrazione del concetto della matrice

Cartoon di uomo o imprenditore lavorando sul computer mentre gli hacker non può violare il proprio firewall Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-gli-hacker-non-puo-violare-il-proprio-firewall-176283647.html

Cartoon di uomo o imprenditore lavorando sul computer mentre gli hacker non può violare il proprio firewall Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-cartoon-di-uomo-o-imprenditore-lavorando-sul-computer-mentre-gli-hacker-non-puo-violare-il-proprio-firewall-176283647.htmlRFM6PBGF–Cartoon di uomo o imprenditore lavorando sul computer mentre gli hacker non può violare il proprio firewall

RF2N37ANE–Hacker con le icone del laptop. Illustrazione vettoriale isolata su sfondo bianco

RFWTFE78–Icona di hacker, la pirateria, la criminalità informatica

RF2G6CJEX–Hacker con icona del portatile isolata su sfondo bianco

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079585.html

Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/concetto-di-sicurezza-informatica-lucchetto-sulla-tastiera-del-computer-computer-portatile-in-ufficio-sicurezza-informatica-e-background-sulla-privacy-image460079585.htmlRF2HMEC5N–Concetto di sicurezza informatica. Lucchetto sulla tastiera del computer, computer portatile in ufficio. Sicurezza informatica e background sulla privacy

IOT cyber security concetto del lucchetto. Sicurezza dei dati personali Internet delle cose smart home cyber attacco. Attacco Hacker pericolo firewall sistema di innovazione Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/iot-cyber-security-concetto-del-lucchetto-sicurezza-dei-dati-personali-internet-delle-cose-smart-home-cyber-attacco-attacco-hacker-pericolo-firewall-sistema-di-innovazione-image240575370.html

IOT cyber security concetto del lucchetto. Sicurezza dei dati personali Internet delle cose smart home cyber attacco. Attacco Hacker pericolo firewall sistema di innovazione Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/iot-cyber-security-concetto-del-lucchetto-sicurezza-dei-dati-personali-internet-delle-cose-smart-home-cyber-attacco-attacco-hacker-pericolo-firewall-sistema-di-innovazione-image240575370.htmlRFRYB49E–IOT cyber security concetto del lucchetto. Sicurezza dei dati personali Internet delle cose smart home cyber attacco. Attacco Hacker pericolo firewall sistema di innovazione

RFTDN2TY–Visite al sito icona ; l'icona del puntatore - senza scrupoli acquisizione di visite al sito

RF2AP81MF–Tipi di truffa icone glifo impostato. Eredità, affitto casa schema fraudolento. Pirateria informatica. Occupazione di lavaggio. Criminalità Informatica. Truffa finanziaria. Silhouette

Risultati della ricerca per Hacking del computer Foto e Immagini Stock in Bianco & Nero (1,437)

Pagina 2 di 15