Hacking di internet Immagini Stock

(79,511)Filtri rapidi:

Hacking di internet Immagini Stock

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240176.html

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240176.htmlRFG1GFBC–Hacker tramite computer portatile. L'hacking Internet.

Il computer utente, hacker, siede conspiratorially, esterno in un bus shelter, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-computer-utente-hacker-siede-conspiratorially-esterno-in-un-bus-shelter-con-un-computer-portatile-immagine-di-simbolo-computer-la-criminalita-su-internet-39347780.html

Il computer utente, hacker, siede conspiratorially, esterno in un bus shelter, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-computer-utente-hacker-siede-conspiratorially-esterno-in-un-bus-shelter-con-un-computer-portatile-immagine-di-simbolo-computer-la-criminalita-su-internet-39347780.htmlRMC80CDT–Il computer utente, hacker, siede conspiratorially, esterno in un bus shelter, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet.

Computer Hacking significato processore Hacked e Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-hacking-significato-processore-hacked-e-internet-87714940.html

Computer Hacking significato processore Hacked e Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-hacking-significato-processore-hacked-e-internet-87714940.htmlRFF2KN8C–Computer Hacking significato processore Hacked e Internet

Hacking su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacking-su-internet-image343623526.html

Hacking su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacking-su-internet-image343623526.htmlRM2AY1B8P–Hacking su Internet

Esperto di sicurezza informatica che si occupi della protezione di rete e dei dati su computer portatili contro la criminalità digitale. Tecnologia per la privacy su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/esperto-di-sicurezza-informatica-che-si-occupi-della-protezione-di-rete-e-dei-dati-su-computer-portatili-contro-la-criminalita-digitale-tecnologia-per-la-privacy-su-internet-image447818488.html

Esperto di sicurezza informatica che si occupi della protezione di rete e dei dati su computer portatili contro la criminalità digitale. Tecnologia per la privacy su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/esperto-di-sicurezza-informatica-che-si-occupi-della-protezione-di-rete-e-dei-dati-su-computer-portatili-contro-la-criminalita-digitale-tecnologia-per-la-privacy-su-internet-image447818488.htmlRF2H0FW1C–Esperto di sicurezza informatica che si occupi della protezione di rete e dei dati su computer portatili contro la criminalità digitale. Tecnologia per la privacy su Internet.

La sicurezza della tecnologia di concetto di protezione da un virus di computer o internet hacking con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-sicurezza-della-tecnologia-di-concetto-di-protezione-da-un-virus-di-computer-o-internet-hacking-con-3d-illustrazione-degli-elementi-image243614549.html

La sicurezza della tecnologia di concetto di protezione da un virus di computer o internet hacking con 3D'illustrazione degli elementi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-sicurezza-della-tecnologia-di-concetto-di-protezione-da-un-virus-di-computer-o-internet-hacking-con-3d-illustrazione-degli-elementi-image243614549.htmlRFT49GRH–La sicurezza della tecnologia di concetto di protezione da un virus di computer o internet hacking con 3D'illustrazione degli elementi.

Ricerca Hacking di crescita mediante telefono Mobile Device Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-ricerca-hacking-di-crescita-mediante-telefono-mobile-device-77798794.html

Ricerca Hacking di crescita mediante telefono Mobile Device Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-ricerca-hacking-di-crescita-mediante-telefono-mobile-device-77798794.htmlRFEEG14A–Ricerca Hacking di crescita mediante telefono Mobile Device

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-image177755265.html

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-image177755265.htmlRFM95CJ9–Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,

Truffa tramite phishing, attacco tramite hacker su un'illustrazione vettoriale dello smartphone. Attacco di hacker a dati, phishing e reati di hacking Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/truffa-tramite-phishing-attacco-tramite-hacker-su-un-illustrazione-vettoriale-dello-smartphone-attacco-di-hacker-a-dati-phishing-e-reati-di-hacking-image383411184.html

Truffa tramite phishing, attacco tramite hacker su un'illustrazione vettoriale dello smartphone. Attacco di hacker a dati, phishing e reati di hacking Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/truffa-tramite-phishing-attacco-tramite-hacker-su-un-illustrazione-vettoriale-dello-smartphone-attacco-di-hacker-a-dati-phishing-e-reati-di-hacking-image383411184.htmlRF2D7NTTG–Truffa tramite phishing, attacco tramite hacker su un'illustrazione vettoriale dello smartphone. Attacco di hacker a dati, phishing e reati di hacking

INTERNET HACKING rosso timbro di gomma su uno sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-hacking-rosso-timbro-di-gomma-su-uno-sfondo-bianco-73300234.html

INTERNET HACKING rosso timbro di gomma su uno sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-hacking-rosso-timbro-di-gomma-su-uno-sfondo-bianco-73300234.htmlRFE7735E–INTERNET HACKING rosso timbro di gomma su uno sfondo bianco.

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice un Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-un-140769001.html

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice un Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-un-140769001.htmlRFJ50G89–Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice un

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-image185065909.html

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-image185065909.htmlRFMN2DCN–Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image453212009.html

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image453212009.htmlRF2H99GF5–Furto online di denaro elettronico, hacking e crimine su Internet

Minaccia alla rete concept Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/minaccia-alla-rete-concept-image225951371.html

Minaccia alla rete concept Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/minaccia-alla-rete-concept-image225951371.htmlRFR3GY7R–Minaccia alla rete concept

Lucchetto di sicurezza si è fusa con alta tecnologia elementi di design. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-di-sicurezza-si-e-fusa-con-alta-tecnologia-elementi-di-design-3d-illustrazione-image212266263.html

Lucchetto di sicurezza si è fusa con alta tecnologia elementi di design. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-di-sicurezza-si-e-fusa-con-alta-tecnologia-elementi-di-design-3d-illustrazione-image212266263.htmlRFP99FNY–Lucchetto di sicurezza si è fusa con alta tecnologia elementi di design. 3D'illustrazione.

Spy eye programma Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spy-eye-programma-image235945995.html

Spy eye programma Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spy-eye-programma-image235945995.htmlRFRKT7EK–Spy eye programma

RF2EAEGDX–Simbolo virus rilevato, protezione di computer e dispositivi mobili, attacco informatico, antivirus e icona worm digitale. Uomo d'affari tocca il display ologramma in mano.

Uomo che utilizza il computer e la programmazione per interrompere il codice. Minaccia alla sicurezza informatica. Sicurezza di Internet e di rete. Furto di informazioni private. Persona che utilizza te Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-che-utilizza-il-computer-e-la-programmazione-per-interrompere-il-codice-minaccia-alla-sicurezza-informatica-sicurezza-di-internet-e-di-rete-furto-di-informazioni-private-persona-che-utilizza-te-image544713751.html

Uomo che utilizza il computer e la programmazione per interrompere il codice. Minaccia alla sicurezza informatica. Sicurezza di Internet e di rete. Furto di informazioni private. Persona che utilizza te Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-che-utilizza-il-computer-e-la-programmazione-per-interrompere-il-codice-minaccia-alla-sicurezza-informatica-sicurezza-di-internet-e-di-rete-furto-di-informazioni-private-persona-che-utilizza-te-image544713751.htmlRF2PJ5RXF–Uomo che utilizza il computer e la programmazione per interrompere il codice. Minaccia alla sicurezza informatica. Sicurezza di Internet e di rete. Furto di informazioni private. Persona che utilizza te

Puntamento a mano astratta la tecnologia moderna della schermata del codice di programmazione con avviso di violazione del sistema. Virus, malware, cyber-attacco e cyber-se su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/puntamento-a-mano-astratta-la-tecnologia-moderna-della-schermata-del-codice-di-programmazione-con-avviso-di-violazione-del-sistema-virus-malware-cyber-attacco-e-cyber-se-su-internet-image487934665.html

Puntamento a mano astratta la tecnologia moderna della schermata del codice di programmazione con avviso di violazione del sistema. Virus, malware, cyber-attacco e cyber-se su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/puntamento-a-mano-astratta-la-tecnologia-moderna-della-schermata-del-codice-di-programmazione-con-avviso-di-violazione-del-sistema-virus-malware-cyber-attacco-e-cyber-se-su-internet-image487934665.htmlRF2K9R9J1–Puntamento a mano astratta la tecnologia moderna della schermata del codice di programmazione con avviso di violazione del sistema. Virus, malware, cyber-attacco e cyber-se su Internet

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240134.html

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240134.htmlRFG1GF9X–Hacker tramite computer portatile. L'hacking Internet.

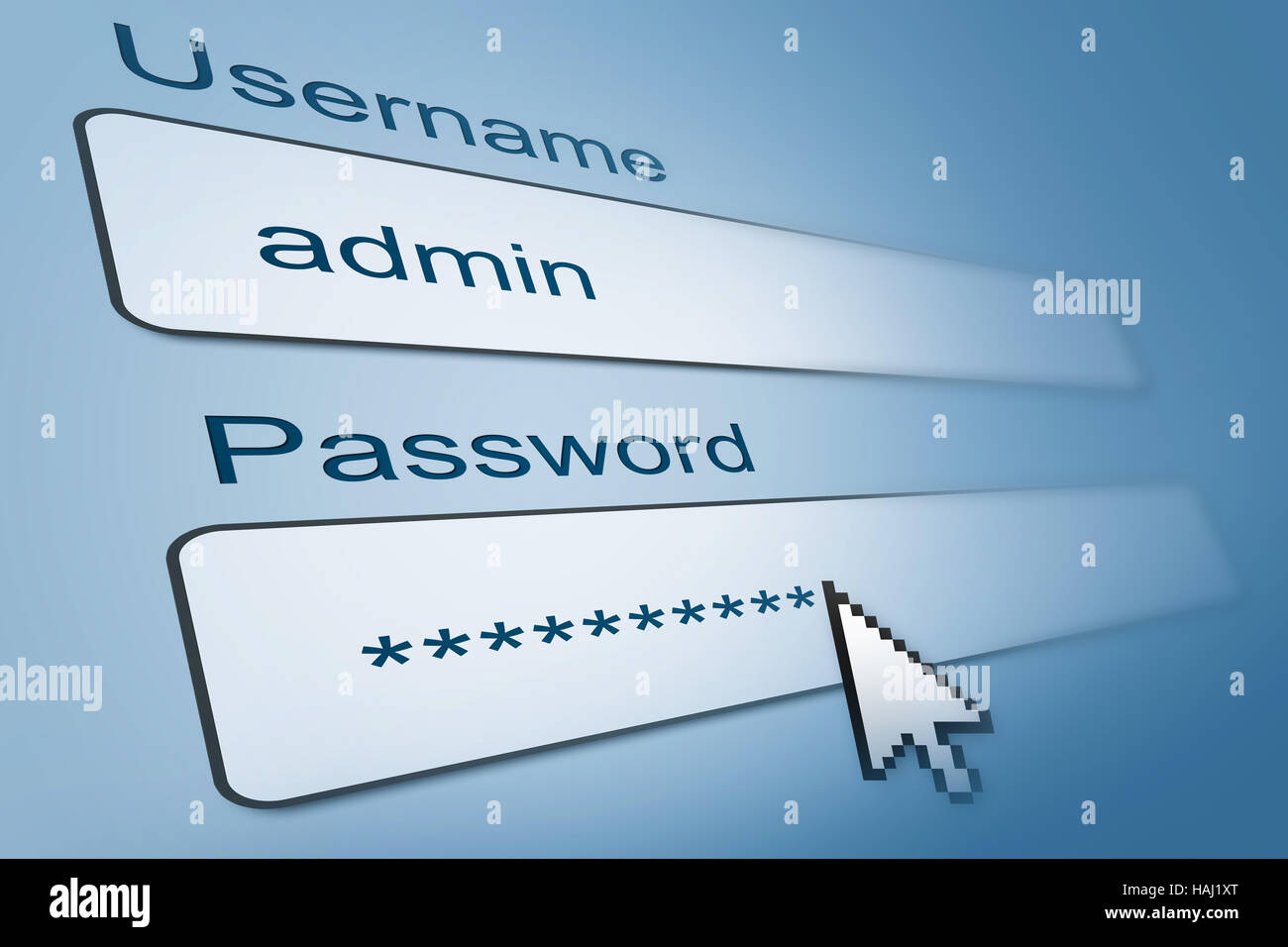

Effettuare il login con username e password nel browser internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-effettuare-il-login-con-username-e-password-nel-browser-internet-127015808.html

Effettuare il login con username e password nel browser internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-effettuare-il-login-con-username-e-password-nel-browser-internet-127015808.htmlRFHAJ1XT–Effettuare il login con username e password nel browser internet

Internet Hacking indicando il World Wide Web e sito Web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-hacking-indicando-il-world-wide-web-e-sito-web-87807558.html

Internet Hacking indicando il World Wide Web e sito Web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-hacking-indicando-il-world-wide-web-e-sito-web-87807558.htmlRFF2RYC6–Internet Hacking indicando il World Wide Web e sito Web

In realtà un aumento di un ignoto criminale informatico utilizzando un blu brillante display HUD per internet hacking e di attività illecite Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/in-realta-un-aumento-di-un-ignoto-criminale-informatico-utilizzando-un-blu-brillante-display-hud-per-internet-hacking-e-di-attivita-illecite-image152011356.html

In realtà un aumento di un ignoto criminale informatico utilizzando un blu brillante display HUD per internet hacking e di attività illecite Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/in-realta-un-aumento-di-un-ignoto-criminale-informatico-utilizzando-un-blu-brillante-display-hud-per-internet-hacking-e-di-attivita-illecite-image152011356.htmlRFJR8M10–In realtà un aumento di un ignoto criminale informatico utilizzando un blu brillante display HUD per internet hacking e di attività illecite

Le informazioni sensibili frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-informazioni-sensibili-frase-composta-da-metallico-blocchi-di-stampa-in-rilievo-sulla-scheda-pc-sfondo-image213203277.html

Le informazioni sensibili frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-informazioni-sensibili-frase-composta-da-metallico-blocchi-di-stampa-in-rilievo-sulla-scheda-pc-sfondo-image213203277.htmlRFPAT6XN–Le informazioni sensibili frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo

Hacker internet security concept come segreto incappucciati codificatore internet computer hacking dati come una tecnologia il concetto di rischio in un 3d illustrazione dello stile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-internet-security-concept-come-segreto-incappucciati-codificatore-internet-computer-hacking-dati-come-una-tecnologia-il-concetto-di-rischio-in-un-3d-illustrazione-dello-stile-165018263.html

Hacker internet security concept come segreto incappucciati codificatore internet computer hacking dati come una tecnologia il concetto di rischio in un 3d illustrazione dello stile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-internet-security-concept-come-segreto-incappucciati-codificatore-internet-computer-hacking-dati-come-una-tecnologia-il-concetto-di-rischio-in-un-3d-illustrazione-dello-stile-165018263.htmlRFKGD6DB–Hacker internet security concept come segreto incappucciati codificatore internet computer hacking dati come una tecnologia il concetto di rischio in un 3d illustrazione dello stile.

Attacco Hacker - iscrizione sul blu pulsante della tastiera. 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-attacco-hacker-iscrizione-sul-blu-pulsante-della-tastiera-3d-133921595.html

Attacco Hacker - iscrizione sul blu pulsante della tastiera. 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-attacco-hacker-iscrizione-sul-blu-pulsante-della-tastiera-3d-133921595.htmlRFHNTJA3–Attacco Hacker - iscrizione sul blu pulsante della tastiera. 3D.

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-image177755290.html

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-image177755290.htmlRFM95CK6–Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,

Hacker incappucciati in dark room eseguendo un cyber attacco per un accesso sicuro a rubare i dati su internet, lo schermo del computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-incappucciati-in-dark-room-eseguendo-un-cyber-attacco-per-un-accesso-sicuro-a-rubare-i-dati-su-internet-lo-schermo-del-computer-portatile-image159002816.html

Hacker incappucciati in dark room eseguendo un cyber attacco per un accesso sicuro a rubare i dati su internet, lo schermo del computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-incappucciati-in-dark-room-eseguendo-un-cyber-attacco-per-un-accesso-sicuro-a-rubare-i-dati-su-internet-lo-schermo-del-computer-portatile-image159002816.htmlRFK6K5M0–Hacker incappucciati in dark room eseguendo un cyber attacco per un accesso sicuro a rubare i dati su internet, lo schermo del computer portatile

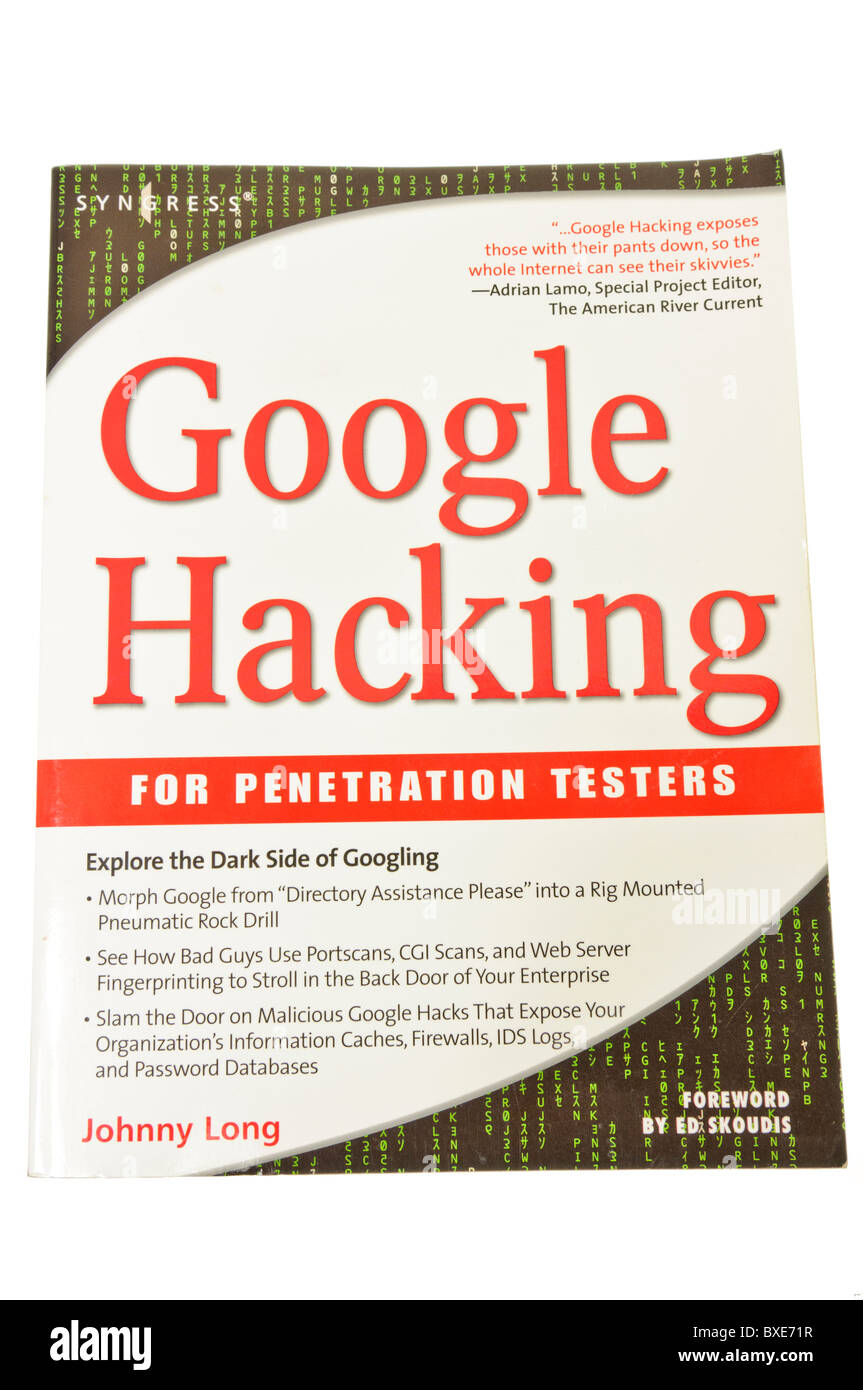

"Google hacking' prenota per l'uso di Google per la pirateria su internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-google-hacking-prenota-per-l-uso-di-google-per-la-pirateria-su-internet-33504291.html

"Google hacking' prenota per l'uso di Google per la pirateria su internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-google-hacking-prenota-per-l-uso-di-google-per-la-pirateria-su-internet-33504291.htmlRMBXE71R–"Google hacking' prenota per l'uso di Google per la pirateria su internet

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768988.html

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768988.htmlRFJ50G7T–Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-image184954800.html

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-image184954800.htmlRFMMWBMG–Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image452511563.html

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image452511563.htmlRF2H85K37–Furto online di denaro elettronico, hacking e crimine su Internet

Concetto di frode elettorale e le mani su una tastiera, parole tedesche Wahlbetrug, il che significa che la frode elettorale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-frode-elettorale-e-le-mani-su-una-tastiera-parole-tedesche-wahlbetrug-il-che-significa-che-la-frode-elettorale-image327919672.html

Concetto di frode elettorale e le mani su una tastiera, parole tedesche Wahlbetrug, il che significa che la frode elettorale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-frode-elettorale-e-le-mani-su-una-tastiera-parole-tedesche-wahlbetrug-il-che-significa-che-la-frode-elettorale-image327919672.htmlRF2A1E0TT–Concetto di frode elettorale e le mani su una tastiera, parole tedesche Wahlbetrug, il che significa che la frode elettorale

Hacked (DARK) - mani al computer con codice binario sovrapposto con la parola 'HACKED' al centro dell'immagine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacked-dark-mani-al-computer-con-codice-binario-sovrapposto-con-la-parola-hacked-al-centro-dell-immagine-image458569154.html

Hacked (DARK) - mani al computer con codice binario sovrapposto con la parola 'HACKED' al centro dell'immagine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacked-dark-mani-al-computer-con-codice-binario-sovrapposto-con-la-parola-hacked-al-centro-dell-immagine-image458569154.htmlRF2HJ1HHP–Hacked (DARK) - mani al computer con codice binario sovrapposto con la parola 'HACKED' al centro dell'immagine

Internet delle cose il concetto di sicurezza illustrata a mano azienda moderne smart phone con sensori collegati in oggetti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-delle-cose-il-concetto-di-sicurezza-illustrata-a-mano-azienda-moderne-smart-phone-con-sensori-collegati-in-oggetti-95546934.html

Internet delle cose il concetto di sicurezza illustrata a mano azienda moderne smart phone con sensori collegati in oggetti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-internet-delle-cose-il-concetto-di-sicurezza-illustrata-a-mano-azienda-moderne-smart-phone-con-sensori-collegati-in-oggetti-95546934.htmlRFFFCF2E–Internet delle cose il concetto di sicurezza illustrata a mano azienda moderne smart phone con sensori collegati in oggetti.

RF2EAEGHF–Simbolo del virus, protezione del computer, attacco informatico, antivirus, worm digitale e icona di bug. Illustrazione del rendering 3d del concetto astratto futuristico.

Identificazione della sicurezza informatica, impronte digitali e circuiti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/identificazione-della-sicurezza-informatica-impronte-digitali-e-circuiti-image559478458.html

Identificazione della sicurezza informatica, impronte digitali e circuiti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/identificazione-della-sicurezza-informatica-impronte-digitali-e-circuiti-image559478458.htmlRM2RE6CDE–Identificazione della sicurezza informatica, impronte digitali e circuiti

il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-laptop-e-in-catene-e-un-bel-lucchetto-rosso-chiuso-accesso-limitato-ai-dati-sito-per-adulti-image345694380.html

il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-laptop-e-in-catene-e-un-bel-lucchetto-rosso-chiuso-accesso-limitato-ai-dati-sito-per-adulti-image345694380.htmlRF2B2BMKT–il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti.

Bełchatow, Polonia - Dicembre 06, 2015: un uomo che indossa la maschera della Vendetta - simbolo per la online gruppo hacktivist anonimo. Backg nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-belchatow-polonia-dicembre-06-2015-un-uomo-che-indossa-la-maschera-della-vendetta-simbolo-per-la-online-gruppo-hacktivist-anonimo-backg-nero-104240221.html

Bełchatow, Polonia - Dicembre 06, 2015: un uomo che indossa la maschera della Vendetta - simbolo per la online gruppo hacktivist anonimo. Backg nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-belchatow-polonia-dicembre-06-2015-un-uomo-che-indossa-la-maschera-della-vendetta-simbolo-per-la-online-gruppo-hacktivist-anonimo-backg-nero-104240221.htmlRFG1GFD1–Bełchatow, Polonia - Dicembre 06, 2015: un uomo che indossa la maschera della Vendetta - simbolo per la online gruppo hacktivist anonimo. Backg nero

Vita digitale - codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vita-digitale-codice-binario-169663445.html

Vita digitale - codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vita-digitale-codice-binario-169663445.htmlRFKT0RCN–Vita digitale - codice binario

Hacking Internet mostra World Wide Web e la rete vulnerabile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-internet-mostra-world-wide-web-e-la-rete-vulnerabile-87808306.html

Hacking Internet mostra World Wide Web e la rete vulnerabile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-internet-mostra-world-wide-web-e-la-rete-vulnerabile-87808306.htmlRFF2T0AX–Hacking Internet mostra World Wide Web e la rete vulnerabile

Massa del volto misterioso e sconosciuto incappucciati persone con facce invisibili e uno sfondo nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/massa-del-volto-misterioso-e-sconosciuto-incappucciati-persone-con-facce-invisibili-e-uno-sfondo-nero-image152011693.html

Massa del volto misterioso e sconosciuto incappucciati persone con facce invisibili e uno sfondo nero Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/massa-del-volto-misterioso-e-sconosciuto-incappucciati-persone-con-facce-invisibili-e-uno-sfondo-nero-image152011693.htmlRFJR8MD1–Massa del volto misterioso e sconosciuto incappucciati persone con facce invisibili e uno sfondo nero

Poliziotti in miniatura ispezione portatile. La pirateria web internet e concetto di hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/poliziotti-in-miniatura-ispezione-portatile-la-pirateria-web-internet-e-concetto-di-hacking-image483619780.html

Poliziotti in miniatura ispezione portatile. La pirateria web internet e concetto di hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/poliziotti-in-miniatura-ispezione-portatile-la-pirateria-web-internet-e-concetto-di-hacking-image483619780.htmlRF2K2PNY0–Poliziotti in miniatura ispezione portatile. La pirateria web internet e concetto di hacking

Sfuggire a Internet come social media e la grande psicologia tecnologica di come la tecnologia influenza la società e hacker o simbolo di hacking in un'illustrazione 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sfuggire-a-internet-come-social-media-e-la-grande-psicologia-tecnologica-di-come-la-tecnologia-influenza-la-societa-e-hacker-o-simbolo-di-hacking-in-un-illustrazione-3d-image385305500.html

Sfuggire a Internet come social media e la grande psicologia tecnologica di come la tecnologia influenza la società e hacker o simbolo di hacking in un'illustrazione 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sfuggire-a-internet-come-social-media-e-la-grande-psicologia-tecnologica-di-come-la-tecnologia-influenza-la-societa-e-hacker-o-simbolo-di-hacking-in-un-illustrazione-3d-image385305500.htmlRF2DAT52M–Sfuggire a Internet come social media e la grande psicologia tecnologica di come la tecnologia influenza la società e hacker o simbolo di hacking in un'illustrazione 3D.

Attacco Hacker - testo in rosso sul quadrante di orologio. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-attacco-hacker-testo-in-rosso-sul-quadrante-di-orologio-3d-illustrazione-117593309.html

Attacco Hacker - testo in rosso sul quadrante di orologio. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-attacco-hacker-testo-in-rosso-sul-quadrante-di-orologio-3d-illustrazione-117593309.htmlRFGR8RD1–Attacco Hacker - testo in rosso sul quadrante di orologio. 3D'illustrazione.

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-169012243.html

Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-169012243.htmlRFKPY4RF–Incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,

Display concettuale sistema di sicurezza informatica. Tecniche di concetto di Internet per proteggere i computer da hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/display-concettuale-sistema-di-sicurezza-informatica-tecniche-di-concetto-di-internet-per-proteggere-i-computer-da-hacking-image547418307.html

Display concettuale sistema di sicurezza informatica. Tecniche di concetto di Internet per proteggere i computer da hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/display-concettuale-sistema-di-sicurezza-informatica-tecniche-di-concetto-di-internet-per-proteggere-i-computer-da-hacking-image547418307.htmlRM2PPH1HR–Display concettuale sistema di sicurezza informatica. Tecniche di concetto di Internet per proteggere i computer da hacking

Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo blu scuro con denaro e codici, concetto di sicurezza del computer, posta indesiderata Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-vettoriale-di-hacker-con-computer-portatile-hacking-di-internet-su-sfondo-blu-scuro-con-denaro-e-codici-concetto-di-sicurezza-del-computer-posta-indesiderata-image434396044.html

Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo blu scuro con denaro e codici, concetto di sicurezza del computer, posta indesiderata Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-vettoriale-di-hacker-con-computer-portatile-hacking-di-internet-su-sfondo-blu-scuro-con-denaro-e-codici-concetto-di-sicurezza-del-computer-posta-indesiderata-image434396044.htmlRF2G6MCGC–Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo blu scuro con denaro e codici, concetto di sicurezza del computer, posta indesiderata

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768974.html

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768974.htmlRFJ50G7A–Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba

Incappucciati cyber crime hacker tramite telefono cellulare e internet hacking nel cyberspazio per la username e la password,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-cellulare-e-internet-hacking-nel-cyberspazio-per-la-username-e-la-password-online-dei-dati-personali-il-concetto-di-sicurezza-172540281.html

Incappucciati cyber crime hacker tramite telefono cellulare e internet hacking nel cyberspazio per la username e la password,online dei dati personali il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-cellulare-e-internet-hacking-nel-cyberspazio-per-la-username-e-la-password-online-dei-dati-personali-il-concetto-di-sicurezza-172540281.htmlRFM0KTTW–Incappucciati cyber crime hacker tramite telefono cellulare e internet hacking nel cyberspazio per la username e la password,online dei dati personali il concetto di sicurezza.

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image452511564.html

Furto online di denaro elettronico, hacking e crimine su Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-online-di-denaro-elettronico-hacking-e-crimine-su-internet-image452511564.htmlRF2H85K38–Furto online di denaro elettronico, hacking e crimine su Internet

Frode online, concetto di truffa. Criminalità informatica, criminalità informatica in Internet. Hacking di dati riservati. Foto di alta qualità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/frode-online-concetto-di-truffa-criminalita-informatica-criminalita-informatica-in-internet-hacking-di-dati-riservati-foto-di-alta-qualita-image512236893.html

Frode online, concetto di truffa. Criminalità informatica, criminalità informatica in Internet. Hacking di dati riservati. Foto di alta qualità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/frode-online-concetto-di-truffa-criminalita-informatica-criminalita-informatica-in-internet-hacking-di-dati-riservati-foto-di-alta-qualita-image512236893.htmlRF2MNABAN–Frode online, concetto di truffa. Criminalità informatica, criminalità informatica in Internet. Hacking di dati riservati. Foto di alta qualità

Modello di logo di sicurezza per la security della città, sicurezza, prevenzione, furto, industria di Internet, telecamere, protezione della rete, internet, hacking, antivirus Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modello-di-logo-di-sicurezza-per-la-security-della-citta-sicurezza-prevenzione-furto-industria-di-internet-telecamere-protezione-della-rete-internet-hacking-antivirus-image368054669.html

Modello di logo di sicurezza per la security della città, sicurezza, prevenzione, furto, industria di Internet, telecamere, protezione della rete, internet, hacking, antivirus Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/modello-di-logo-di-sicurezza-per-la-security-della-citta-sicurezza-prevenzione-furto-industria-di-internet-telecamere-protezione-della-rete-internet-hacking-antivirus-image368054669.htmlRF2CAP9DH–Modello di logo di sicurezza per la security della città, sicurezza, prevenzione, furto, industria di Internet, telecamere, protezione della rete, internet, hacking, antivirus

Concetto di criminalità su Internet immagini, hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-su-internet-immagini-hacking-image333940432.html

Concetto di criminalità su Internet immagini, hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-su-internet-immagini-hacking-image333940432.htmlRM2AB88C0–Concetto di criminalità su Internet immagini, hacking

RF2EAEGGM–Simbolo del virus, protezione del computer, attacco informatico, antivirus, worm digitale e icona di bug. Illustrazione del rendering 3d del concetto astratto futuristico.

Sicurezza digitale, sicurezza informatica, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-digitale-sicurezza-informatica-sicurezza-online-image456771053.html

Sicurezza digitale, sicurezza informatica, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-digitale-sicurezza-informatica-sicurezza-online-image456771053.htmlRM2HF3M3W–Sicurezza digitale, sicurezza informatica, sicurezza online

il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-laptop-e-in-catene-e-un-bel-lucchetto-rosso-chiuso-accesso-limitato-ai-dati-sito-per-adulti-image345694373.html

il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-laptop-e-in-catene-e-un-bel-lucchetto-rosso-chiuso-accesso-limitato-ai-dati-sito-per-adulti-image345694373.htmlRF2B2BMKH–il laptop è in catene e un bel lucchetto rosso chiuso. Accesso limitato ai dati. Sito per adulti.

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240152.html

Hacker tramite computer portatile. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-tramite-computer-portatile-l-hacking-internet-104240152.htmlRFG1GFAG–Hacker tramite computer portatile. L'hacking Internet.

Concetto di hacking. Manette sulla tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-hacking-manette-sulla-tastiera-140131760.html

Concetto di hacking. Manette sulla tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-hacking-manette-sulla-tastiera-140131760.htmlRFJ3YFDM–Concetto di hacking. Manette sulla tastiera.

Phishing cybercrimine. Gancio di pesca con falso presente. Truffatore o frode furto in internet, hacking cyber crimine Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cybercrimine-gancio-di-pesca-con-falso-presente-truffatore-o-frode-furto-in-internet-hacking-cyber-crimine-image462665544.html

Phishing cybercrimine. Gancio di pesca con falso presente. Truffatore o frode furto in internet, hacking cyber crimine Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cybercrimine-gancio-di-pesca-con-falso-presente-truffatore-o-frode-furto-in-internet-hacking-cyber-crimine-image462665544.htmlRF2HTM6HC–Phishing cybercrimine. Gancio di pesca con falso presente. Truffatore o frode furto in internet, hacking cyber crimine

Donna al telefono mobil in London Street. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-al-telefono-mobil-in-london-street-image596112516.html

Donna al telefono mobil in London Street. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-al-telefono-mobil-in-london-street-image596112516.htmlRM2WHR7GM–Donna al telefono mobil in London Street.

Segno che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-life-hacking-concetto-del-internet-tecniche-semplici-e-intelligenti-nel-realizzare-facilmente-l-operazione-image548232362.html

Segno che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-life-hacking-concetto-del-internet-tecniche-semplici-e-intelligenti-nel-realizzare-facilmente-l-operazione-image548232362.htmlRF2PRX3Y6–Segno che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione

Violazione dei dati nozione come un pirata informatico di rubare informazioni riservate come una sicurezza informatica o computer hacking idea o di phishing su internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-dei-dati-nozione-come-un-pirata-informatico-di-rubare-informazioni-riservate-come-una-sicurezza-informatica-o-computer-hacking-idea-o-di-phishing-su-internet-image328685103.html

Violazione dei dati nozione come un pirata informatico di rubare informazioni riservate come una sicurezza informatica o computer hacking idea o di phishing su internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-dei-dati-nozione-come-un-pirata-informatico-di-rubare-informazioni-riservate-come-una-sicurezza-informatica-o-computer-hacking-idea-o-di-phishing-su-internet-image328685103.htmlRF2A2MW5K–Violazione dei dati nozione come un pirata informatico di rubare informazioni riservate come una sicurezza informatica o computer hacking idea o di phishing su internet.

Manette chiuse sui cavi di rete e la bandiera degli Stati Uniti su sfondo astratto, concetto sul tema della punizione per crimini sulla rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/manette-chiuse-sui-cavi-di-rete-e-la-bandiera-degli-stati-uniti-su-sfondo-astratto-concetto-sul-tema-della-punizione-per-crimini-sulla-rete-image593644824.html

Manette chiuse sui cavi di rete e la bandiera degli Stati Uniti su sfondo astratto, concetto sul tema della punizione per crimini sulla rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/manette-chiuse-sui-cavi-di-rete-e-la-bandiera-degli-stati-uniti-su-sfondo-astratto-concetto-sul-tema-della-punizione-per-crimini-sulla-rete-image593644824.htmlRF2WDPT0T–Manette chiuse sui cavi di rete e la bandiera degli Stati Uniti su sfondo astratto, concetto sul tema della punizione per crimini sulla rete

Incappucciati cyber crime hacker utilizzando tavoletta digitale internet hacking nel cyberspazio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-utilizzando-tavoletta-digitale-internet-hacking-nel-cyberspazio-image207159827.html

Incappucciati cyber crime hacker utilizzando tavoletta digitale internet hacking nel cyberspazio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/incappucciati-cyber-crime-hacker-utilizzando-tavoletta-digitale-internet-hacking-nel-cyberspazio-image207159827.htmlRFP10XD7–Incappucciati cyber crime hacker utilizzando tavoletta digitale internet hacking nel cyberspazio

Hack, parola in lettere di legno lettera dell'alfabeto isolato su sfondo rosso come titolo di bandiera con spazio di copia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hack-parola-in-lettere-di-legno-lettera-dell-alfabeto-isolato-su-sfondo-rosso-come-titolo-di-bandiera-con-spazio-di-copia-image443436899.html

Hack, parola in lettere di legno lettera dell'alfabeto isolato su sfondo rosso come titolo di bandiera con spazio di copia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hack-parola-in-lettere-di-legno-lettera-dell-alfabeto-isolato-su-sfondo-rosso-come-titolo-di-bandiera-con-spazio-di-copia-image443436899.htmlRF2GNC883–Hack, parola in lettere di legno lettera dell'alfabeto isolato su sfondo rosso come titolo di bandiera con spazio di copia

Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo mappa del mondo, concetto di sicurezza del computer, spam e-mail con codici in piano Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-vettoriale-di-hacker-con-computer-portatile-hacking-di-internet-su-sfondo-mappa-del-mondo-concetto-di-sicurezza-del-computer-spam-e-mail-con-codici-in-piano-image434395881.html

Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo mappa del mondo, concetto di sicurezza del computer, spam e-mail con codici in piano Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-vettoriale-di-hacker-con-computer-portatile-hacking-di-internet-su-sfondo-mappa-del-mondo-concetto-di-sicurezza-del-computer-spam-e-mail-con-codici-in-piano-image434395881.htmlRF2G6MCAH–Illustrazione vettoriale di hacker con computer portatile, hacking di Internet su sfondo mappa del mondo, concetto di sicurezza del computer, spam e-mail con codici in piano

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768965.html

Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-doppia-esposizione-di-incappucciati-cyber-crime-hacker-tramite-telefono-mobile-internet-hacking-nel-cyberspazio-online-dei-dati-personali-il-concetto-di-sicurezza-codice-a-matrice-ba-140768965.htmlRFJ50G71–Doppia esposizione di incappucciati cyber crime hacker tramite telefono mobile internet hacking nel cyberspazio,online dei dati personali il concetto di sicurezza.codice a matrice ba

Hacker silhouette di un uomo incappucciato con dati binari e della sicurezza di rete termini Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-silhouette-di-un-uomo-incappucciato-con-dati-binari-e-della-sicurezza-di-rete-termini-126972656.html

Hacker silhouette di un uomo incappucciato con dati binari e della sicurezza di rete termini Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-silhouette-di-un-uomo-incappucciato-con-dati-binari-e-della-sicurezza-di-rete-termini-126972656.htmlRFHAG2WM–Hacker silhouette di un uomo incappucciato con dati binari e della sicurezza di rete termini

Spy. computer laptop. sorveglianza e hacking Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spy-computer-laptop-sorveglianza-e-hacking-image220010647.html

Spy. computer laptop. sorveglianza e hacking Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spy-computer-laptop-sorveglianza-e-hacking-image220010647.htmlRFPNX9R3–Spy. computer laptop. sorveglianza e hacking

Hacker che lavora su un computer del codice con il computer portatile, doppia esposizione con interfaccia digitale intorno a sfondo. la criminalità su internet , hacking e malware conce Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-lavora-su-un-computer-del-codice-con-il-computer-portatile-doppia-esposizione-con-interfaccia-digitale-intorno-a-sfondo-la-criminalita-su-internet-hacking-e-malware-conce-image258729665.html

Hacker che lavora su un computer del codice con il computer portatile, doppia esposizione con interfaccia digitale intorno a sfondo. la criminalità su internet , hacking e malware conce Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-lavora-su-un-computer-del-codice-con-il-computer-portatile-doppia-esposizione-con-interfaccia-digitale-intorno-a-sfondo-la-criminalita-su-internet-hacking-e-malware-conce-image258729665.htmlRFW0X495–Hacker che lavora su un computer del codice con il computer portatile, doppia esposizione con interfaccia digitale intorno a sfondo. la criminalità su internet , hacking e malware conce

Appunti con la crescita Hacking. 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-appunti-con-la-crescita-hacking-3d-140383729.html

Appunti con la crescita Hacking. 3D. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-appunti-con-la-crescita-hacking-3d-140383729.htmlRFJ4B0TH–Appunti con la crescita Hacking. 3D.

La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-hacker-crepe-laptop-illustrazione-vettoriale-eps10-image222970231.html

La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-hacker-crepe-laptop-illustrazione-vettoriale-eps10-image222970231.htmlRFPXN4PF–La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10

RF2EAEGJ2–Simbolo del virus, protezione del computer, attacco informatico, antivirus, worm digitale e icona di bug. Illustrazione del rendering 3d del concetto astratto futuristico.

Sicurezza digitale, sicurezza informatica, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-digitale-sicurezza-informatica-sicurezza-online-image456771022.html

Sicurezza digitale, sicurezza informatica, sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-digitale-sicurezza-informatica-sicurezza-online-image456771022.htmlRM2HF3M2P–Sicurezza digitale, sicurezza informatica, sicurezza online

Hacker su di uno schermo con codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-su-di-uno-schermo-con-codice-binario-139751433.html

Hacker su di uno schermo con codice binario Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-su-di-uno-schermo-con-codice-binario-139751433.htmlRFJ3A6AH–Hacker su di uno schermo con codice binario

Hacker con un cappuccio e un codice binario. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-con-un-cappuccio-e-un-codice-binario-l-hacking-internet-104964346.html

Hacker con un cappuccio e un codice binario. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-con-un-cappuccio-e-un-codice-binario-l-hacking-internet-104964346.htmlRFG2NF2J–Hacker con un cappuccio e un codice binario. L'hacking Internet.

Mani in manette su tastiera. La censura di internet o di hacking. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mani-in-manette-su-tastiera-la-censura-di-internet-o-di-hacking-image216622185.html

Mani in manette su tastiera. La censura di internet o di hacking. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/mani-in-manette-su-tastiera-la-censura-di-internet-o-di-hacking-image216622185.htmlRFPGBYPH–Mani in manette su tastiera. La censura di internet o di hacking.

2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/2d-illustrazione-il-crimine-informatico-e-l-hacking-sulla-privacy-di-internet-sicurezza-della-rete-attacco-informatico-virus-informatico-ransomware-e-malware-concept-image486678330.html

2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/2d-illustrazione-il-crimine-informatico-e-l-hacking-sulla-privacy-di-internet-sicurezza-della-rete-attacco-informatico-virus-informatico-ransomware-e-malware-concept-image486678330.htmlRF2K7P34X–2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept

Barra illuminata e accesso wifi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/barra-illuminata-e-accesso-wifi-image61095873.html

Barra illuminata e accesso wifi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/barra-illuminata-e-accesso-wifi-image61095873.htmlRFDFB4BD–Barra illuminata e accesso wifi.

Cartello di testo che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione -48729 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-life-hacking-concetto-del-internet-tecniche-semplici-e-intelligenti-nel-realizzare-facilmente-l-operazione-48729-image547911276.html

Cartello di testo che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione -48729 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-di-testo-che-mostra-life-hacking-concetto-del-internet-tecniche-semplici-e-intelligenti-nel-realizzare-facilmente-l-operazione-48729-image547911276.htmlRF2PRBEBT–Cartello di testo che mostra Life Hacking. Concetto del Internet tecniche semplici e intelligenti nel realizzare facilmente l'operazione -48729

RF2J5F59T–La guerra digitale e la guerra informatica come una granata di mano dispositivo esplosivo che è pixelated che rappresenta attacco cyber hacking e internet.

Manette chiuse sui cavi di rete e bandiera cinese su sfondo astratto, concetto sul tema della punizione per crimini sulla rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/manette-chiuse-sui-cavi-di-rete-e-bandiera-cinese-su-sfondo-astratto-concetto-sul-tema-della-punizione-per-crimini-sulla-rete-image565927021.html

Manette chiuse sui cavi di rete e bandiera cinese su sfondo astratto, concetto sul tema della punizione per crimini sulla rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/manette-chiuse-sui-cavi-di-rete-e-bandiera-cinese-su-sfondo-astratto-concetto-sul-tema-della-punizione-per-crimini-sulla-rete-image565927021.htmlRF2RTM5K9–Manette chiuse sui cavi di rete e bandiera cinese su sfondo astratto, concetto sul tema della punizione per crimini sulla rete

Tastiera che significa informatica e nuove tecnologie informatiche e Internet. Concetto di attacco hacking informatico. Crypto Dealing, internet. Attacchi informatici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tastiera-che-significa-informatica-e-nuove-tecnologie-informatiche-e-internet-concetto-di-attacco-hacking-informatico-crypto-dealing-internet-attacchi-informatici-image467586849.html

Tastiera che significa informatica e nuove tecnologie informatiche e Internet. Concetto di attacco hacking informatico. Crypto Dealing, internet. Attacchi informatici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tastiera-che-significa-informatica-e-nuove-tecnologie-informatiche-e-internet-concetto-di-attacco-hacking-informatico-crypto-dealing-internet-attacchi-informatici-image467586849.htmlRF2J4MBP9–Tastiera che significa informatica e nuove tecnologie informatiche e Internet. Concetto di attacco hacking informatico. Crypto Dealing, internet. Attacchi informatici

I dati digitali del sistema di sicurezza e protezione. Anonimo il pirata informatico tenta di hacking sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/i-dati-digitali-del-sistema-di-sicurezza-e-protezione-anonimo-il-pirata-informatico-tenta-di-hacking-sul-computer-portatile-image260071801.html

I dati digitali del sistema di sicurezza e protezione. Anonimo il pirata informatico tenta di hacking sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/i-dati-digitali-del-sistema-di-sicurezza-e-protezione-anonimo-il-pirata-informatico-tenta-di-hacking-sul-computer-portatile-image260071801.htmlRFW3386H–I dati digitali del sistema di sicurezza e protezione. Anonimo il pirata informatico tenta di hacking sul computer portatile

Il computer utente, hacker, siede conspiratorially, esterno, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-computer-utente-hacker-siede-conspiratorially-esterno-con-un-computer-portatile-immagine-di-simbolo-computer-la-criminalita-su-internet-39101898.html

Il computer utente, hacker, siede conspiratorially, esterno, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-computer-utente-hacker-siede-conspiratorially-esterno-con-un-computer-portatile-immagine-di-simbolo-computer-la-criminalita-su-internet-39101898.htmlRMC7H6TA–Il computer utente, hacker, siede conspiratorially, esterno, con un computer portatile. Immagine di simbolo, computer-la criminalità su Internet.

Silhouette di computer hacking criminale con cappuccio su Binary Code background - Cyber Crime Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/silhouette-di-computer-hacking-criminale-con-cappuccio-su-binary-code-background-cyber-crime-concept-image459686521.html

Silhouette di computer hacking criminale con cappuccio su Binary Code background - Cyber Crime Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/silhouette-di-computer-hacking-criminale-con-cappuccio-su-binary-code-background-cyber-crime-concept-image459686521.htmlRF2HKTERN–Silhouette di computer hacking criminale con cappuccio su Binary Code background - Cyber Crime Concept

concetto di protezione dell'accesso di sicurezza dello smartphone. hacking telefonico da intrusione internet cyber attacco digitale sistema anti-virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-dell-accesso-di-sicurezza-dello-smartphone-hacking-telefonico-da-intrusione-internet-cyber-attacco-digitale-sistema-anti-virus-image478263067.html

concetto di protezione dell'accesso di sicurezza dello smartphone. hacking telefonico da intrusione internet cyber attacco digitale sistema anti-virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-protezione-dell-accesso-di-sicurezza-dello-smartphone-hacking-telefonico-da-intrusione-internet-cyber-attacco-digitale-sistema-anti-virus-image478263067.htmlRF2JP2NBR–concetto di protezione dell'accesso di sicurezza dello smartphone. hacking telefonico da intrusione internet cyber attacco digitale sistema anti-virus.

Cyber criminalità. Attività criminali online. Le frodi su Internet. La criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyber-criminalita-attivita-criminali-online-le-frodi-su-internet-la-criminalita-informatica-126329767.html

Cyber criminalità. Attività criminali online. Le frodi su Internet. La criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyber-criminalita-attivita-criminali-online-le-frodi-su-internet-la-criminalita-informatica-126329767.htmlRMH9EPWB–Cyber criminalità. Attività criminali online. Le frodi su Internet. La criminalità informatica.

Password su internet, touch screen, online cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-password-su-internet-touch-screen-online-cyber-security-concept-165639852.html

Password su internet, touch screen, online cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-password-su-internet-touch-screen-online-cyber-security-concept-165639852.htmlRFKHDF90–Password su internet, touch screen, online cyber security concept

Hacking di crescita. Online il concetto di lavoro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-di-crescita-online-il-concetto-di-lavoro-86707344.html

Hacking di crescita. Online il concetto di lavoro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-di-crescita-online-il-concetto-di-lavoro-86707344.htmlRFF11T2T–Hacking di crescita. Online il concetto di lavoro.

Il pirata informatico all'interno del portatile la criminalità su internet illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-pirata-informatico-all-interno-del-portatile-la-criminalita-su-internet-illustrazione-vettoriale-eps10-image224965291.html

Il pirata informatico all'interno del portatile la criminalità su internet illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-pirata-informatico-all-interno-del-portatile-la-criminalita-su-internet-illustrazione-vettoriale-eps10-image224965291.htmlRFR201EK–Il pirata informatico all'interno del portatile la criminalità su internet illustrazione vettoriale EPS10

RF2EAEGHH–Simbolo del virus, protezione del computer, attacco informatico, antivirus, worm digitale e icona di bug. Illustrazione del rendering 3d del concetto astratto futuristico.

Una mano guantata raggiungendo fuori attraverso un laptop, indicando una criminalità informatica o furto di Internet mentre si utilizza Internet media. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-mano-guantata-raggiungendo-fuori-attraverso-un-laptop-indicando-una-criminalita-informatica-o-furto-di-internet-mentre-si-utilizza-internet-media-130022055.html

Una mano guantata raggiungendo fuori attraverso un laptop, indicando una criminalità informatica o furto di Internet mentre si utilizza Internet media. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-mano-guantata-raggiungendo-fuori-attraverso-un-laptop-indicando-una-criminalita-informatica-o-furto-di-internet-mentre-si-utilizza-internet-media-130022055.htmlRFHFF0CR–Una mano guantata raggiungendo fuori attraverso un laptop, indicando una criminalità informatica o furto di Internet mentre si utilizza Internet media.

Smettere di Hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-smettere-di-hacking-80996923.html

Smettere di Hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-smettere-di-hacking-80996923.htmlRFEKNMB7–Smettere di Hacking

Hacker con un cappuccio e un codice binario. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-con-un-cappuccio-e-un-codice-binario-l-hacking-internet-104240168.html

Hacker con un cappuccio e un codice binario. L'hacking Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-con-un-cappuccio-e-un-codice-binario-l-hacking-internet-104240168.htmlRFG1GFB4–Hacker con un cappuccio e un codice binario. L'hacking Internet.

Hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-75497836.html

Hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacking-75497836.htmlRFEAR678–Hacking

2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/2d-illustrazione-il-crimine-informatico-e-l-hacking-sulla-privacy-di-internet-sicurezza-della-rete-attacco-informatico-virus-informatico-ransomware-e-malware-concept-image486678282.html

2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/2d-illustrazione-il-crimine-informatico-e-l-hacking-sulla-privacy-di-internet-sicurezza-della-rete-attacco-informatico-virus-informatico-ransomware-e-malware-concept-image486678282.htmlRF2K7P336–2D illustrazione il crimine informatico e l'hacking sulla privacy di Internet. Sicurezza della rete, attacco informatico, virus informatico, ransomware e malware Concept

Barra illuminata e accesso wifi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/barra-illuminata-e-accesso-wifi-image60997875.html

Barra illuminata e accesso wifi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/barra-illuminata-e-accesso-wifi-image60997875.htmlRFDF6KBF–Barra illuminata e accesso wifi.

Segno di scrittura a mano Bio Hacking. Concetto di Internet che sfrutta il materiale genetico sperimentalmente senza riguardo agli standard etici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-di-scrittura-a-mano-bio-hacking-concetto-di-internet-che-sfrutta-il-materiale-genetico-sperimentalmente-senza-riguardo-agli-standard-etici-image550320344.html

Segno di scrittura a mano Bio Hacking. Concetto di Internet che sfrutta il materiale genetico sperimentalmente senza riguardo agli standard etici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-di-scrittura-a-mano-bio-hacking-concetto-di-internet-che-sfrutta-il-materiale-genetico-sperimentalmente-senza-riguardo-agli-standard-etici-image550320344.htmlRF2PY9760–Segno di scrittura a mano Bio Hacking. Concetto di Internet che sfrutta il materiale genetico sperimentalmente senza riguardo agli standard etici