Ladro di posta Immagini Stock Ritagliate

(442)Ladro di posta Immagini Stock Ritagliate

Furto oltre il concetto di internet con una mano poping fuori dello schermo per rubare un salvadanaio, isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-oltre-il-concetto-di-internet-con-una-mano-poping-fuori-dello-schermo-per-rubare-un-salvadanaio-isolato-su-sfondo-bianco-image66072464.html

Furto oltre il concetto di internet con una mano poping fuori dello schermo per rubare un salvadanaio, isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-oltre-il-concetto-di-internet-con-una-mano-poping-fuori-dello-schermo-per-rubare-un-salvadanaio-isolato-su-sfondo-bianco-image66072464.htmlRFDRDT2T–Furto oltre il concetto di internet con una mano poping fuori dello schermo per rubare un salvadanaio, isolato su sfondo bianco

Hacker nel cofano senza faccia con computer portatile isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-nel-cofano-senza-faccia-con-computer-portatile-isolato-su-sfondo-bianco-image224710969.html

Hacker nel cofano senza faccia con computer portatile isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-nel-cofano-senza-faccia-con-computer-portatile-isolato-su-sfondo-bianco-image224710969.htmlRFR1GD3N–Hacker nel cofano senza faccia con computer portatile isolato su sfondo bianco

I messaggi di posta elettronica di phishing banconota - Concetto di spam Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-messaggi-di-posta-elettronica-di-phishing-banconota-concetto-di-spam-177176769.html

I messaggi di posta elettronica di phishing banconota - Concetto di spam Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-messaggi-di-posta-elettronica-di-phishing-banconota-concetto-di-spam-177176769.htmlRFM872NN–I messaggi di posta elettronica di phishing banconota - Concetto di spam

RF2GXF6KN–Attività criminale set di icone in stile semplice isolato su sfondo bianco

computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-124698018.html

computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-124698018.htmlRFH6TDGJ–computer

RF2C2J12M–icona di posta che vola e punta con ladro 3d, illustrazione con sfondo bianco isolato

RFGK29TF–Immagine che mostra l'icona del messaggio

Rilevato malware nella posta di phishing, arte vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rilevato-malware-nella-posta-di-phishing-arte-vettoriale-image417188706.html

Rilevato malware nella posta di phishing, arte vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rilevato-malware-nella-posta-di-phishing-arte-vettoriale-image417188706.htmlRF2F6MGCJ–Rilevato malware nella posta di phishing, arte vettoriale

Agganciata su carta di credito, la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-agganciata-su-carta-di-credito-la-frode-104265040.html

Agganciata su carta di credito, la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-agganciata-su-carta-di-credito-la-frode-104265040.htmlRFG1HK3C–Agganciata su carta di credito, la frode

Cyber-phishing. Account non protetti, identità dell'account di furto. Attacco di violazione dei social media, truffa hacker su e-mail o frode ai dati concetto di vettore utter Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-phishing-account-non-protetti-identita-dell-account-di-furto-attacco-di-violazione-dei-social-media-truffa-hacker-su-e-mail-o-frode-ai-dati-concetto-di-vettore-utter-image449657174.html

Cyber-phishing. Account non protetti, identità dell'account di furto. Attacco di violazione dei social media, truffa hacker su e-mail o frode ai dati concetto di vettore utter Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-phishing-account-non-protetti-identita-dell-account-di-furto-attacco-di-violazione-dei-social-media-truffa-hacker-su-e-mail-o-frode-ai-dati-concetto-di-vettore-utter-image449657174.htmlRF2H3FJ8P–Cyber-phishing. Account non protetti, identità dell'account di furto. Attacco di violazione dei social media, truffa hacker su e-mail o frode ai dati concetto di vettore utter

Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-attacchi-informatici-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633670.html

Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-attacchi-informatici-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222633670.htmlRFPX5REE–Gli attacchi informatici word cloud sfera mano concetto su sfondo bianco.

Rapinatore hacking è un sistema o rubare una password. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rapinatore-hacking-e-un-sistema-o-rubare-una-password-image333595439.html

Rapinatore hacking è un sistema o rubare una password. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rapinatore-hacking-e-un-sistema-o-rubare-una-password-image333595439.htmlRF2AAMGAR–Rapinatore hacking è un sistema o rubare una password.

Concetto di phishing. Ladro con una maschera dietro una carta di credito. Frode e furto di dati bancari Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-ladro-con-una-maschera-dietro-una-carta-di-credito-frode-e-furto-di-dati-bancari-image462177792.html

Concetto di phishing. Ladro con una maschera dietro una carta di credito. Frode e furto di dati bancari Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-ladro-con-una-maschera-dietro-una-carta-di-credito-frode-e-furto-di-dati-bancari-image462177792.htmlRF2HRX0DM–Concetto di phishing. Ladro con una maschera dietro una carta di credito. Frode e furto di dati bancari

Divertente cartone animato di un ladro che sbircia dall'interno di una busta, truffa, concetto di e-mail di phishing Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/divertente-cartone-animato-di-un-ladro-che-sbircia-dall-interno-di-una-busta-truffa-concetto-di-e-mail-di-phishing-image601107564.html

Divertente cartone animato di un ladro che sbircia dall'interno di una busta, truffa, concetto di e-mail di phishing Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/divertente-cartone-animato-di-un-ladro-che-sbircia-dall-interno-di-una-busta-truffa-concetto-di-e-mail-di-phishing-image601107564.htmlRF2WWXPR8–Divertente cartone animato di un ladro che sbircia dall'interno di una busta, truffa, concetto di e-mail di phishing

Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-disegnato-a-mano-o-hacker-in-concept-cyber-security-in-stile-piatto-isolato-sullo-sfondo-image574460670.html

Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-disegnato-a-mano-o-hacker-in-concept-cyber-security-in-stile-piatto-isolato-sullo-sfondo-image574460670.htmlRF2TAGXCE–Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo

Interrompi e-mail spam. Nessuna e-mail nella casella e-mail. Crimine informatico. Concetto di virus, pirateria, hacking e sicurezza, per rubare i dati. Busta con spam. SPAMM Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/interrompi-e-mail-spam-nessuna-e-mail-nella-casella-e-mail-crimine-informatico-concetto-di-virus-pirateria-hacking-e-sicurezza-per-rubare-i-dati-busta-con-spam-spamm-image544702061.html

Interrompi e-mail spam. Nessuna e-mail nella casella e-mail. Crimine informatico. Concetto di virus, pirateria, hacking e sicurezza, per rubare i dati. Busta con spam. SPAMM Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/interrompi-e-mail-spam-nessuna-e-mail-nella-casella-e-mail-crimine-informatico-concetto-di-virus-pirateria-hacking-e-sicurezza-per-rubare-i-dati-busta-con-spam-spamm-image544702061.htmlRF2PJ5911–Interrompi e-mail spam. Nessuna e-mail nella casella e-mail. Crimine informatico. Concetto di virus, pirateria, hacking e sicurezza, per rubare i dati. Busta con spam. SPAMM

Rubare pacchi e danneggiare il confezionamento delle merci in magazzino, isolato su fondo bianco. Furto e problemi di sicurezza del carico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rubare-pacchi-e-danneggiare-il-confezionamento-delle-merci-in-magazzino-isolato-su-fondo-bianco-furto-e-problemi-di-sicurezza-del-carico-image526773880.html

Rubare pacchi e danneggiare il confezionamento delle merci in magazzino, isolato su fondo bianco. Furto e problemi di sicurezza del carico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rubare-pacchi-e-danneggiare-il-confezionamento-delle-merci-in-magazzino-isolato-su-fondo-bianco-furto-e-problemi-di-sicurezza-del-carico-image526773880.htmlRF2NH0HCT–Rubare pacchi e danneggiare il confezionamento delle merci in magazzino, isolato su fondo bianco. Furto e problemi di sicurezza del carico

ladro virus hacker vestito di maschera scura rubato giallo grande cartella con blocco illustrazione vettoriale schizzo doodle mano disegnata isolata su sfondo bianco Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-virus-hacker-vestito-di-maschera-scura-rubato-giallo-grande-cartella-con-blocco-illustrazione-vettoriale-schizzo-doodle-mano-disegnata-isolata-su-sfondo-bianco-image384752725.html

ladro virus hacker vestito di maschera scura rubato giallo grande cartella con blocco illustrazione vettoriale schizzo doodle mano disegnata isolata su sfondo bianco Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-virus-hacker-vestito-di-maschera-scura-rubato-giallo-grande-cartella-con-blocco-illustrazione-vettoriale-schizzo-doodle-mano-disegnata-isolata-su-sfondo-bianco-image384752725.htmlRF2D9Y00N–ladro virus hacker vestito di maschera scura rubato giallo grande cartella con blocco illustrazione vettoriale schizzo doodle mano disegnata isolata su sfondo bianco

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56799693.html

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56799693.htmlRFD8BCGD–Il segno @ è parte integrante di indirizzi di posta elettronica.

Furto oltre il concetto di Internet con una mano poping fuori dello schermo per rubare una carta di credito, isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-oltre-il-concetto-di-internet-con-una-mano-poping-fuori-dello-schermo-per-rubare-una-carta-di-credito-isolato-su-sfondo-bianco-image66072354.html

Furto oltre il concetto di Internet con una mano poping fuori dello schermo per rubare una carta di credito, isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-oltre-il-concetto-di-internet-con-una-mano-poping-fuori-dello-schermo-per-rubare-una-carta-di-credito-isolato-su-sfondo-bianco-image66072354.htmlRFDRDRXX–Furto oltre il concetto di Internet con una mano poping fuori dello schermo per rubare una carta di credito, isolato su sfondo bianco

Guy in il cofano con la protezione del notebook su città sullo sfondo. Mixed media, concetto di hacker Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/guy-in-il-cofano-con-la-protezione-del-notebook-su-citta-sullo-sfondo-mixed-media-concetto-di-hacker-image224710982.html

Guy in il cofano con la protezione del notebook su città sullo sfondo. Mixed media, concetto di hacker Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/guy-in-il-cofano-con-la-protezione-del-notebook-su-citta-sullo-sfondo-mixed-media-concetto-di-hacker-image224710982.htmlRFR1GD46–Guy in il cofano con la protezione del notebook su città sullo sfondo. Mixed media, concetto di hacker

Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-e-mail-internet-threat-protection-3d-rendering-mostra-attenzione-contro-la-posta-elettronica-di-phishing-per-rubare-le-informazioni-sulle-identita-image214616975.html

Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-e-mail-internet-threat-protection-3d-rendering-mostra-attenzione-contro-la-posta-elettronica-di-phishing-per-rubare-le-informazioni-sulle-identita-image214616975.htmlRFPD4J3Y–Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità

Ladro in notebook. Rapina online. Furto di Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-in-notebook-rapina-online-furto-di-internet-image470893012.html

Ladro in notebook. Rapina online. Furto di Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-in-notebook-rapina-online-furto-di-internet-image470893012.htmlRF2JA30RG–Ladro in notebook. Rapina online. Furto di Internet

RF2E53583–Attività di hacker icone di virus spam e computer e-mail impostate isolate illustrazione vettoriale

RF2K1R8M8–Messaggio pericoloso. Icona del logo del vettore di errore e-mail. Busta con punto esclamativo. Errore segnale e allarme, simbolo di pericolo allarme. Lettera, avviso

Illustrazione del vettore di furto dei pacchi postali. Ladro di cartoni animati che si allontana di nascosto dalla scatola di cartone, ladro maschile con maschera e felpa con cappuccio che porta via la confezione di carta rubata dal magazzino o dal negozio per rubare Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-del-vettore-di-furto-dei-pacchi-postali-ladro-di-cartoni-animati-che-si-allontana-di-nascosto-dalla-scatola-di-cartone-ladro-maschile-con-maschera-e-felpa-con-cappuccio-che-porta-via-la-confezione-di-carta-rubata-dal-magazzino-o-dal-negozio-per-rubare-image569256431.html

Illustrazione del vettore di furto dei pacchi postali. Ladro di cartoni animati che si allontana di nascosto dalla scatola di cartone, ladro maschile con maschera e felpa con cappuccio che porta via la confezione di carta rubata dal magazzino o dal negozio per rubare Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/illustrazione-del-vettore-di-furto-dei-pacchi-postali-ladro-di-cartoni-animati-che-si-allontana-di-nascosto-dalla-scatola-di-cartone-ladro-maschile-con-maschera-e-felpa-con-cappuccio-che-porta-via-la-confezione-di-carta-rubata-dal-magazzino-o-dal-negozio-per-rubare-image569256431.htmlRF2T23TAR–Illustrazione del vettore di furto dei pacchi postali. Ladro di cartoni animati che si allontana di nascosto dalla scatola di cartone, ladro maschile con maschera e felpa con cappuccio che porta via la confezione di carta rubata dal magazzino o dal negozio per rubare

Gancio sulla scheda ID con credenziali di accesso. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gancio-sulla-scheda-id-con-credenziali-di-accesso-3d-illustrazione-image234167083.html

Gancio sulla scheda ID con credenziali di accesso. 3D'illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gancio-sulla-scheda-id-con-credenziali-di-accesso-3d-illustrazione-image234167083.htmlRFRGY6E3–Gancio sulla scheda ID con credenziali di accesso. 3D'illustrazione.

Schizzo ladro uomo scatola di contenimento inviati o che arrivano in Mail. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-scatola-di-contenimento-inviati-o-che-arrivano-in-mail-image261009438.html

Schizzo ladro uomo scatola di contenimento inviati o che arrivano in Mail. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-scatola-di-contenimento-inviati-o-che-arrivano-in-mail-image261009438.htmlRFW4J05J–Schizzo ladro uomo scatola di contenimento inviati o che arrivano in Mail.

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139393.html

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139393.htmlRFKDBHXW–Gancio di pesce con segno di posta elettronica isolato

Il phishing word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222635344.html

Il phishing word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222635344.htmlRFPX5WJ8–Il phishing word cloud sfera mano concetto su sfondo bianco.

La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-hacker-crepe-laptop-illustrazione-vettoriale-eps10-image222970231.html

La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10 Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-hacker-crepe-laptop-illustrazione-vettoriale-eps10-image222970231.htmlRFPXN4PF–La criminalità su internet hacker crepe laptop illustrazione vettoriale EPS10

RF2HNEGF9–Semplice icona vettore phishing. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

Raccolta di illustrazioni piatte sulla sicurezza informatica e sui crimini Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/raccolta-di-illustrazioni-piatte-sulla-sicurezza-informatica-e-sui-crimini-image622033705.html

Raccolta di illustrazioni piatte sulla sicurezza informatica e sui crimini Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/raccolta-di-illustrazioni-piatte-sulla-sicurezza-informatica-e-sui-crimini-image622033705.htmlRF2Y4029D–Raccolta di illustrazioni piatte sulla sicurezza informatica e sui crimini

Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-disegnato-a-mano-o-hacker-in-concept-cyber-security-in-stile-piatto-isolato-sullo-sfondo-image574460372.html

Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-disegnato-a-mano-o-hacker-in-concept-cyber-security-in-stile-piatto-isolato-sullo-sfondo-image574460372.htmlRF2TAGX1T–Ladro disegnato a mano o hacker in Concept Cyber Security in stile piatto isolato sullo sfondo

RF2HNAMG4–Semplice icona vettore phishing. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

Concetto di phishing. Carta di credito pescata da un gancio. Allarme truffa furto dati bancari Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-carta-di-credito-pescata-da-un-gancio-allarme-truffa-furto-dati-bancari-image462194142.html

Concetto di phishing. Carta di credito pescata da un gancio. Allarme truffa furto dati bancari Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-carta-di-credito-pescata-da-un-gancio-allarme-truffa-furto-dati-bancari-image462194142.htmlRF2HRXN9J–Concetto di phishing. Carta di credito pescata da un gancio. Allarme truffa furto dati bancari

Un vettore cartoon che rappresenta una mano umana a saltare da un monitor del PC e di mantenimento di un legno asta di phishing con una lettera chiusa appesi come esca. Spa Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-vettore-cartoon-che-rappresenta-una-mano-umana-a-saltare-da-un-monitor-del-pc-e-di-mantenimento-di-un-legno-asta-di-phishing-con-una-lettera-chiusa-appesi-come-esca-spa-177176741.html

Un vettore cartoon che rappresenta una mano umana a saltare da un monitor del PC e di mantenimento di un legno asta di phishing con una lettera chiusa appesi come esca. Spa Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-un-vettore-cartoon-che-rappresenta-una-mano-umana-a-saltare-da-un-monitor-del-pc-e-di-mantenimento-di-un-legno-asta-di-phishing-con-una-lettera-chiusa-appesi-come-esca-spa-177176741.htmlRFM872MN–Un vettore cartoon che rappresenta una mano umana a saltare da un monitor del PC e di mantenimento di un legno asta di phishing con una lettera chiusa appesi come esca. Spa

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56795603.html

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56795603.htmlRFD8B7AB–Il segno @ è parte integrante di indirizzi di posta elettronica.

Concetto di phishing e hacking su Internet. Attacco informatico. Illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-e-hacking-su-internet-attacco-informatico-illustrazione-vettoriale-image487367558.html

Concetto di phishing e hacking su Internet. Attacco informatico. Illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-phishing-e-hacking-su-internet-attacco-informatico-illustrazione-vettoriale-image487367558.htmlRF2K8WE86–Concetto di phishing e hacking su Internet. Attacco informatico. Illustrazione vettoriale

hacker nel cofano con computer portatile isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-nel-cofano-con-computer-portatile-isolato-su-sfondo-bianco-image342088070.html

hacker nel cofano con computer portatile isolato su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-nel-cofano-con-computer-portatile-isolato-su-sfondo-bianco-image342088070.htmlRF2ATFCR2–hacker nel cofano con computer portatile isolato su sfondo bianco

Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-e-mail-internet-threat-protection-3d-rendering-mostra-attenzione-contro-la-posta-elettronica-di-phishing-per-rubare-le-informazioni-sulle-identita-image214617607.html

Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-phishing-e-mail-internet-threat-protection-3d-rendering-mostra-attenzione-contro-la-posta-elettronica-di-phishing-per-rubare-le-informazioni-sulle-identita-image214617607.htmlRFPD4JXF–Il phishing E-mail Internet Threat Protection 3D Rendering mostra attenzione contro la posta elettronica di phishing per rubare le informazioni sulle identità

Ladro in notebook. Rapina online. Furto di Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-in-notebook-rapina-online-furto-di-internet-image470892599.html

Ladro in notebook. Rapina online. Furto di Internet Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ladro-in-notebook-rapina-online-furto-di-internet-image470892599.htmlRF2JA308R–Ladro in notebook. Rapina online. Furto di Internet

RF2E4HTFN–Attività di hacker icone di virus spam e computer e-mail impostate isolate illustrazione vettoriale

RF2XHTYHJ–icona dagger, logo lineare, set di marchi in bianco e nero per il web

RF2E4J9TF–Icone flat hacker insieme con file infetti e-mail spam virus e bug isolato vettore illustrazione

RF2XHNWKK–Icona del pugnale vettore grafico linea nera in bianco e nero segno di raccolta del set di contorni

Schizzo ladro uomo package di contenimento per inviare o ricevere in Mail. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-package-di-contenimento-per-inviare-o-ricevere-in-mail-image261009480.html

Schizzo ladro uomo package di contenimento per inviare o ricevere in Mail. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-package-di-contenimento-per-inviare-o-ricevere-in-mail-image261009480.htmlRFW4J074–Schizzo ladro uomo package di contenimento per inviare o ricevere in Mail.

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139409.html

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139409.htmlRFKDBHYD–Gancio di pesce con segno di posta elettronica isolato

La protezione dei dati cloud parola sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dei-dati-cloud-parola-sfera-mano-concetto-su-sfondo-bianco-image222633802.html

La protezione dei dati cloud parola sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dei-dati-cloud-parola-sfera-mano-concetto-su-sfondo-bianco-image222633802.htmlRFPX5RK6–La protezione dei dati cloud parola sfera mano concetto su sfondo bianco.

RF2XHCJ5J–Protezione dall'icona di attacco simbolo vettoriale o collezione di set di segni in bianco e nero

On line il concetto di frode, gancio tenendo premuto segno di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-on-line-il-concetto-di-frode-gancio-tenendo-premuto-segno-di-posta-elettronica-144155585.html

On line il concetto di frode, gancio tenendo premuto segno di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-on-line-il-concetto-di-frode-gancio-tenendo-premuto-segno-di-posta-elettronica-144155585.htmlRFJAERWN–On line il concetto di frode, gancio tenendo premuto segno di posta elettronica.

Pacchetto di illustrazione piatta di protezione e sicurezza informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pacchetto-di-illustrazione-piatta-di-protezione-e-sicurezza-informatica-image622033678.html

Pacchetto di illustrazione piatta di protezione e sicurezza informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pacchetto-di-illustrazione-piatta-di-protezione-e-sicurezza-informatica-image622033678.htmlRF2Y4028E–Pacchetto di illustrazione piatta di protezione e sicurezza informatica

RF2XH111D–il logo dell'icona del pugnale indica il contorno vettoriale in bianco e nero

RF2XG518T–Insieme di logo vettoriali dell'icona di phishing per l'interfaccia utente dell'app Web

Il phishing banconota - Concetto di spam Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-phishing-banconota-concetto-di-spam-177176761.html

Il phishing banconota - Concetto di spam Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-phishing-banconota-concetto-di-spam-177176761.htmlRFM872ND–Il phishing banconota - Concetto di spam

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56791155.html

Il segno @ è parte integrante di indirizzi di posta elettronica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-segno-e-parte-integrante-di-indirizzi-di-posta-elettronica-56791155.htmlRFD8B1KF–Il segno @ è parte integrante di indirizzi di posta elettronica.

RF2XHE4FJ–Icona del pugnale simbolo vettoriale o collezione di set di segni in bianco e nero

RF2GPFYEE–Icona Lockpick

Agganciare la scheda ID con le credenziali di accesso. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/agganciare-la-scheda-id-con-le-credenziali-di-accesso-illustrazione-3d-image483545499.html

Agganciare la scheda ID con le credenziali di accesso. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/agganciare-la-scheda-id-con-le-credenziali-di-accesso-illustrazione-3d-image483545499.htmlRF2K2KB63–Agganciare la scheda ID con le credenziali di accesso. Illustrazione 3D

Disegno a mano, Uomo con laptop Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-disegno-a-mano-uomo-con-laptop-127418153.html

Disegno a mano, Uomo con laptop Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-disegno-a-mano-uomo-con-laptop-127418153.htmlRMHB8B49–Disegno a mano, Uomo con laptop

RF2GPJK4H–Attività criminali impostare le icone stile grunge

Background aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-background-aziendale-114392306.html

Background aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-background-aziendale-114392306.htmlRFGJ30FE–Background aziendale

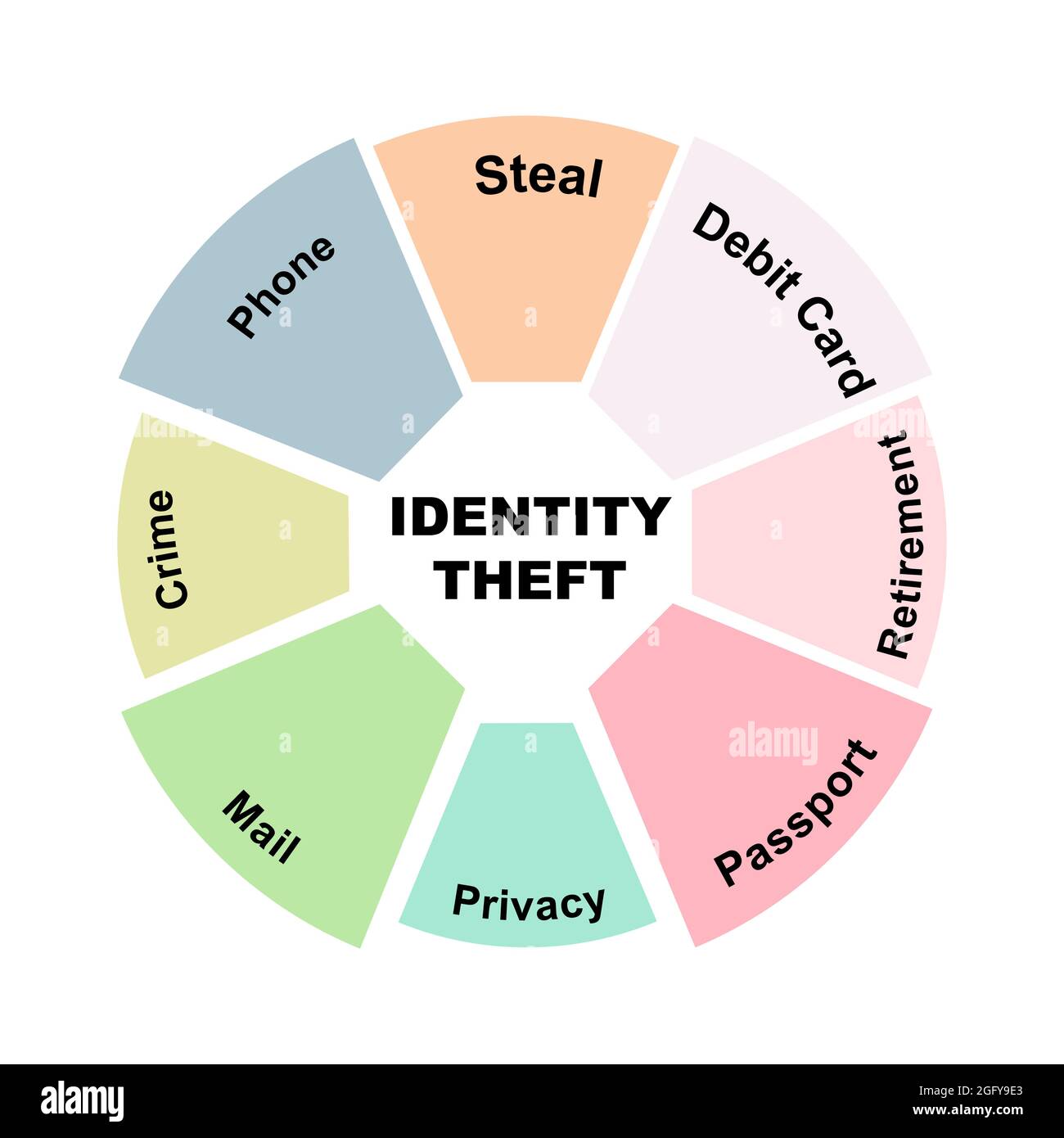

Concetto di diagramma con testo e parole chiave di Identity Theft. EPS 10 isolato su sfondo bianco Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-diagramma-con-testo-e-parole-chiave-di-identity-theft-eps-10-isolato-su-sfondo-bianco-image440079195.html

Concetto di diagramma con testo e parole chiave di Identity Theft. EPS 10 isolato su sfondo bianco Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-diagramma-con-testo-e-parole-chiave-di-identity-theft-eps-10-isolato-su-sfondo-bianco-image440079195.htmlRF2GFY9E3–Concetto di diagramma con testo e parole chiave di Identity Theft. EPS 10 isolato su sfondo bianco

RF2WMX1HX–Icona della linea di frode. Spia, ladro o hacker. Simbolo di cyber hack. Vettore

Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-frode-con-i-dati-degli-utenti-sui-social-network-internet-phishing-password-hacked-criminalita-informatica-e-criminalita-un-ladro-su-un-web-site-in-linea-sul-image434976057.html

Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-frode-con-i-dati-degli-utenti-sui-social-network-internet-phishing-password-hacked-criminalita-informatica-e-criminalita-un-ladro-su-un-web-site-in-linea-sul-image434976057.htmlRF2G7JTB5–Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139404.html

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139404.htmlRFKDBHY8–Gancio di pesce con segno di posta elettronica isolato

Internet Security word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/internet-security-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634944.html

Internet Security word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/internet-security-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634944.htmlRFPX5W40–Internet Security word cloud sfera mano concetto su sfondo bianco.

Schizzo ladro uomo presentando grande busta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-presentando-grande-busta-image261009468.html

Schizzo ladro uomo presentando grande busta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-presentando-grande-busta-image261009468.htmlRFW4J06M–Schizzo ladro uomo presentando grande busta.

Email Security word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/email-security-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634171.html

Email Security word cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/email-security-word-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634171.htmlRFPX5T4B–Email Security word cloud sfera mano concetto su sfondo bianco.

3D render di un simpatico cartoon ninja assassin tenendo una lettera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/3d-render-di-un-simpatico-cartoon-ninja-assassin-tenendo-una-lettera-image256594340.html

3D render di un simpatico cartoon ninja assassin tenendo una lettera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/3d-render-di-un-simpatico-cartoon-ninja-assassin-tenendo-una-lettera-image256594340.htmlRFTWCTKG–3D render di un simpatico cartoon ninja assassin tenendo una lettera

Gancio da pesca in acciaio inox vicino alla carta di credito oro in plastica nera con chip su sfondo bianco. rendering 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gancio-da-pesca-in-acciaio-inox-vicino-alla-carta-di-credito-oro-in-plastica-nera-con-chip-su-sfondo-bianco-rendering-3d-image487968039.html

Gancio da pesca in acciaio inox vicino alla carta di credito oro in plastica nera con chip su sfondo bianco. rendering 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gancio-da-pesca-in-acciaio-inox-vicino-alla-carta-di-credito-oro-in-plastica-nera-con-chip-su-sfondo-bianco-rendering-3d-image487968039.htmlRF2K9TT5Y–Gancio da pesca in acciaio inox vicino alla carta di credito oro in plastica nera con chip su sfondo bianco. rendering 3D

Furto di denaro online. Ladro ruba denaro da gadget. Internet rubare carta bancaria. Scassinatore e smartphone Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-denaro-online-ladro-ruba-denaro-da-gadget-internet-rubare-carta-bancaria-scassinatore-e-smartphone-image454286857.html

Furto di denaro online. Ladro ruba denaro da gadget. Internet rubare carta bancaria. Scassinatore e smartphone Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-denaro-online-ladro-ruba-denaro-da-gadget-internet-rubare-carta-bancaria-scassinatore-e-smartphone-image454286857.htmlRF2HB2FEH–Furto di denaro online. Ladro ruba denaro da gadget. Internet rubare carta bancaria. Scassinatore e smartphone

RFM1RM8J–Furto di identità le icone di set

RFPRCT0J–Il pirata informatico di rubare informazioni di carattere avatar

Una linea di pesce e un gancio sollevano una fattura di cento dollari da un portafoglio in questa illustrazione 3-d circa le frodi e gli schemi di phishing. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-linea-di-pesce-e-un-gancio-sollevano-una-fattura-di-cento-dollari-da-un-portafoglio-in-questa-illustrazione-3-d-circa-le-frodi-e-gli-schemi-di-phishing-image428970538.html

Una linea di pesce e un gancio sollevano una fattura di cento dollari da un portafoglio in questa illustrazione 3-d circa le frodi e gli schemi di phishing. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-linea-di-pesce-e-un-gancio-sollevano-una-fattura-di-cento-dollari-da-un-portafoglio-in-questa-illustrazione-3-d-circa-le-frodi-e-gli-schemi-di-phishing-image428970538.htmlRF2FWW88A–Una linea di pesce e un gancio sollevano una fattura di cento dollari da un portafoglio in questa illustrazione 3-d circa le frodi e gli schemi di phishing.

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image214617439.html

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image214617439.htmlRFPD4JMF–Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish

Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-di-dati-con-gancio-da-pesca-laptop-sicurezza-del-internet-illustrazione-dello-stock-vettoriale-image440387873.html

Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-di-dati-con-gancio-da-pesca-laptop-sicurezza-del-internet-illustrazione-dello-stock-vettoriale-image440387873.htmlRF2GGDB69–Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image212277701.html

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image212277701.htmlRFP9A2AD–Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish

Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-di-dati-con-gancio-da-pesca-laptop-sicurezza-del-internet-illustrazione-dello-stock-vettoriale-image440388496.html

Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-di-dati-con-gancio-da-pesca-laptop-sicurezza-del-internet-illustrazione-dello-stock-vettoriale-image440388496.htmlRF2GGDC0G–Attacco informatico. Phishing di dati con gancio da pesca, laptop, sicurezza del Internet. Illustrazione dello stock vettoriale

RF2GPJE4R–Set di vettori icone criminali

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image212277534.html

Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/messaggio-di-phishing-mail-alert-identita-rendering-3d-mostra-il-furto-dannoso-di-id-e-dettagli-bancari-da-informazioni-phish-image212277534.htmlRFP9A24E–Messaggio di Phishing mail Alert identità Rendering 3d mostra il furto dannoso di Id e dettagli bancari da informazioni Phish

Cassaforte di sicurezza locker pattern, stile semplice Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cassaforte-di-sicurezza-locker-pattern-stile-semplice-image444142730.html

Cassaforte di sicurezza locker pattern, stile semplice Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cassaforte-di-sicurezza-locker-pattern-stile-semplice-image444142730.htmlRF2GPGCGA–Cassaforte di sicurezza locker pattern, stile semplice

RF2WMWXG6–Icona della linea di frode. Spia, ladro o hacker. Simbolo di cyber hack. Vettore

RF2GR7D1B–Hacking set di icone isometrica 3d style

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139408.html

Gancio di pesce con segno di posta elettronica isolato Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-gancio-di-pesce-con-segno-di-posta-elettronica-isolato-163139408.htmlRFKDBHYC–Gancio di pesce con segno di posta elettronica isolato

Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-frode-con-i-dati-degli-utenti-sui-social-network-internet-phishing-password-hacked-criminalita-informatica-e-criminalita-un-ladro-su-un-web-site-in-linea-sul-image469378449.html

Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-hacker-frode-con-i-dati-degli-utenti-sui-social-network-internet-phishing-password-hacked-criminalita-informatica-e-criminalita-un-ladro-su-un-web-site-in-linea-sul-image469378449.htmlRF2J7J101–Attacco hacker. Frode con i dati degli utenti sui social network. Internet phishing, password hacked. Criminalità informatica e criminalità. Un ladro su un Web site in linea sul

Schizzo ladro uomo con grande busta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-con-grande-busta-image261009459.html

Schizzo ladro uomo con grande busta. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/schizzo-ladro-uomo-con-grande-busta-image261009459.htmlRFW4J06B–Schizzo ladro uomo con grande busta.

La protezione dei dati cloud parola sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dei-dati-cloud-parola-sfera-mano-concetto-su-sfondo-bianco-image222633801.html

La protezione dei dati cloud parola sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dei-dati-cloud-parola-sfera-mano-concetto-su-sfondo-bianco-image222633801.htmlRFPX5RK5–La protezione dei dati cloud parola sfera mano concetto su sfondo bianco.

Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-dati-con-gancio-da-pesca-laptop-sicurezza-internet-illustrazione-di-stock-vettoriale-image387340128.html

Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-dati-con-gancio-da-pesca-laptop-sicurezza-internet-illustrazione-di-stock-vettoriale-image387340128.htmlRF2DE4T80–Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale.

RF2EFNN4P–Sfondo hacker con il carattere criminale del computer di fronte al computer con le icone del pittogramma di frode di rete isolata illustrazione vettoriale

Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-dati-con-gancio-da-pesca-laptop-sicurezza-internet-illustrazione-di-stock-vettoriale-image387340014.html

Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-phishing-dati-con-gancio-da-pesca-laptop-sicurezza-internet-illustrazione-di-stock-vettoriale-image387340014.htmlRF2DE4T3X–Attacco informatico. Phishing dati con gancio da pesca, laptop, sicurezza internet. Illustrazione di stock vettoriale.

RFM1RM80–Furto di identità le icone di set

RFPRCRYJ–Il pirata informatico di rubare informazioni di carattere avatar

Set di immagini concettuali isolate di fili di virus informatici frode password rottura e cyberterrorismo pittogrammi vettore illustrazione Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-immagini-concettuali-isolate-di-fili-di-virus-informatici-frode-password-rottura-e-cyberterrorismo-pittogrammi-vettore-illustrazione-image405614883.html

Set di immagini concettuali isolate di fili di virus informatici frode password rottura e cyberterrorismo pittogrammi vettore illustrazione Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/set-di-immagini-concettuali-isolate-di-fili-di-virus-informatici-frode-password-rottura-e-cyberterrorismo-pittogrammi-vettore-illustrazione-image405614883.htmlRF2EFW9WR–Set di immagini concettuali isolate di fili di virus informatici frode password rottura e cyberterrorismo pittogrammi vettore illustrazione

Cyber-scammer. Hacker con computer portatili hacking sicurezza computer, phishing online dati personali, internet crimine frode truffa, denaro virtuale ladro hacker digitale swindler, splendida illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-scammer-hacker-con-computer-portatili-hacking-sicurezza-computer-phishing-online-dati-personali-internet-crimine-frode-truffa-denaro-virtuale-ladro-hacker-digitale-swindler-splendida-illustrazione-vettoriale-image452661579.html

Cyber-scammer. Hacker con computer portatili hacking sicurezza computer, phishing online dati personali, internet crimine frode truffa, denaro virtuale ladro hacker digitale swindler, splendida illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-scammer-hacker-con-computer-portatili-hacking-sicurezza-computer-phishing-online-dati-personali-internet-crimine-frode-truffa-denaro-virtuale-ladro-hacker-digitale-swindler-splendida-illustrazione-vettoriale-image452661579.htmlRF2H8CECY–Cyber-scammer. Hacker con computer portatili hacking sicurezza computer, phishing online dati personali, internet crimine frode truffa, denaro virtuale ladro hacker digitale swindler, splendida illustrazione vettoriale

RF2GXF6K6–Icone di attività criminali disposte in stile contorno isolato su sfondo bianco

RF2C7YBD9–Icona del virus e-mail. Elemento semplice della raccolta di sicurezza Internet. Creative Email Virus icona per web design, modelli, infografiche e altro ancora

Concetto di ricatto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-ricatto-51848048.html

Concetto di ricatto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-ricatto-51848048.htmlRFD09TM0–Concetto di ricatto.

RF2XMAKXF–E-mail di avviso di phishing. Icona del vettore pixel Perfect