Recupero ransomware Immagini Stock

(311)Filtri rapidi:

Pagina 1 di 4

Recupero ransomware Immagini Stock

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-147249403.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-147249403.htmlRFJFFP37–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285671.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285671.htmlRMJFHCAF–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262994915.html

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262994915.htmlRMW7TCKF–Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image614754519.html

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image614754519.htmlRF2XM4DJF–Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale.

Accesso negato, Virus, ransomware, Illustrazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/accesso-negato-virus-ransomware-illustrazione-image396989003.html

Accesso negato, Virus, ransomware, Illustrazione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/accesso-negato-virus-ransomware-illustrazione-image396989003.htmlRM2E1TBEK–Accesso negato, Virus, ransomware, Illustrazione

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image616184364.html

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image616184364.htmlRF2XPDHCC–Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale.

RM2BAG228–L'icona dell'app mobile Microsoft OneDrive viene visualizzata su uno smartphone. OneDrive è la soluzione di servizio di archiviazione cloud personale di Microsoft per l'hosting di file.

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image613915054.html

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-image613915054.htmlRF2XJP6WJ–Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale.

RM2BAG0DK–L'icona dell'app mobile Microsoft OneDrive viene visualizzata su uno smartphone. OneDrive è la soluzione di servizio di archiviazione cloud personale di Microsoft per l'hosting di file.

RF2JPA866–icona della linea di backup del nastro, simbolo di contorno, illustrazione vettoriale, simbolo del concetto

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image369003075.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image369003075.htmlRF2CC9F57–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

Il concetto di computer malware che consente di crittografare i file di dati e chiede soldi per recuperare i file Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-concetto-di-computer-malware-che-consente-di-crittografare-i-file-di-dati-e-chiede-soldi-per-recuperare-i-file-139402135.html

Il concetto di computer malware che consente di crittografare i file di dati e chiede soldi per recuperare i file Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-concetto-di-computer-malware-che-consente-di-crittografare-i-file-di-dati-e-chiede-soldi-per-recuperare-i-file-139402135.htmlRFJ2P8RK–Il concetto di computer malware che consente di crittografare i file di dati e chiede soldi per recuperare i file

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-vettoriale-image613800240.html

Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale vettoriale. Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sicurezza-informatica-nelle-infografiche-aziendali-schizzo-della-mappa-mentale-vettoriale-image613800240.htmlRF2XJH0D4–Sicurezza informatica nelle infografiche aziendali, schizzo della mappa mentale vettoriale.

RF2XFP96G–Icone di Niconico Douga, Dwango e Kadokawa. Niconico è stato colpito da un massiccio attacco informatico l'8 giugno, che ha disabilitato l'accesso a più servizi

Ricerca delle minacce gestita - Proactive Cybersecurity Service che neutralizza le minacce all'interno di una rete digitale - illustrazione concettuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ricerca-delle-minacce-gestita-proactive-cybersecurity-service-che-neutralizza-le-minacce-all-interno-di-una-rete-digitale-illustrazione-concettuale-image594363276.html

Ricerca delle minacce gestita - Proactive Cybersecurity Service che neutralizza le minacce all'interno di una rete digitale - illustrazione concettuale Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/ricerca-delle-minacce-gestita-proactive-cybersecurity-service-che-neutralizza-le-minacce-all-interno-di-una-rete-digitale-illustrazione-concettuale-image594363276.htmlRF2WEYGBT–Ricerca delle minacce gestita - Proactive Cybersecurity Service che neutralizza le minacce all'interno di una rete digitale - illustrazione concettuale

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta da parte della Colonial Pipeline Co. Ransomware attacchi mentre parla durante una conferenza stampa presso il Dipartimento di Giustizia di Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-da-parte-della-colonial-pipeline-co-ransomware-attacchi-mentre-parla-durante-una-conferenza-stampa-presso-il-dipartimento-di-giustizia-di-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512817.html

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta da parte della Colonial Pipeline Co. Ransomware attacchi mentre parla durante una conferenza stampa presso il Dipartimento di Giustizia di Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-da-parte-della-colonial-pipeline-co-ransomware-attacchi-mentre-parla-durante-una-conferenza-stampa-presso-il-dipartimento-di-giustizia-di-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512817.htmlRM2G21301–Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta da parte della Colonial Pipeline Co. Ransomware attacchi mentre parla durante una conferenza stampa presso il Dipartimento di Giustizia di Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News

Un attacco mirato agli affari. Onere fiscale, debito. Corruzione e concorrenza sleale. Cambiamenti nel mercato e uscita di attività non competitive Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-attacco-mirato-agli-affari-onere-fiscale-debito-corruzione-e-concorrenza-sleale-cambiamenti-nel-mercato-e-uscita-di-attivita-non-competitive-image615568318.html

Un attacco mirato agli affari. Onere fiscale, debito. Corruzione e concorrenza sleale. Cambiamenti nel mercato e uscita di attività non competitive Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-attacco-mirato-agli-affari-onere-fiscale-debito-corruzione-e-concorrenza-sleale-cambiamenti-nel-mercato-e-uscita-di-attivita-non-competitive-image615568318.htmlRF2XNDFJP–Un attacco mirato agli affari. Onere fiscale, debito. Corruzione e concorrenza sleale. Cambiamenti nel mercato e uscita di attività non competitive

tecnico femminile maturo durante la misurazione della tensione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tecnico-femminile-maturo-durante-la-misurazione-della-tensione-image346179319.html

tecnico femminile maturo durante la misurazione della tensione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/tecnico-femminile-maturo-durante-la-misurazione-della-tensione-image346179319.htmlRF2B35R73–tecnico femminile maturo durante la misurazione della tensione

RF2JN5KF0–Icona infrastruttura critica. Icona monocromatica Simple Cybercrime per modelli, web design e infografiche

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-137436037.html

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-137436037.htmlRFHYGN1W–Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285777.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285777.htmlRMJFHCE9–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262994987.html

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262994987.htmlRMW7TCP3–Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes

RF2NH149H–Cyber attacchi icona rossa concetto

Infezione rilevata, computer Virus, ransomware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/infezione-rilevata-computer-virus-ransomware-image396922765.html

Infezione rilevata, computer Virus, ransomware Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/infezione-rilevata-computer-virus-ransomware-image396922765.htmlRM2E1NB11–Infezione rilevata, computer Virus, ransomware

RF2P5CT9Y–illustrazione dell'icona dei servizi di ripristino ransomware al neon

RF2X2GCC6–Icone Cyber Attack, Lock e Ranking Star Line. Per applicazioni Web, stampa. Icone di linea. Vettore

RF2PNKJW3–Raccolta di icone della linea di difesa malware. Antivirus, Firewall, crittografia, protezione, protezione, Rilevamento, vettore di prevenzione e illustrazione lineare

RF2XH8W9X–Icona grafica a linee di una fiamma accanto a una cartella di file, che rappresenta la perdita di dati

RF2JP590K–icona della linea di memorizzazione dati duplicata, simbolo di contorno, illustrazione vettoriale, simbolo concettuale

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image385339438.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image385339438.htmlRF2DAWMAP–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PP6PA3–Set di icone lineari per la prevenzione del malware. Firewall, antivirus, crittografia, applicazione di patch, rilevamento, Sandbox, Phishing line Vector e Concept Signs. Ransomware

RF2H0MWPB–100 icone internet impostate. Illustrazione di 100 icone Internet vettore isolato su sfondo bianco

RF2XFP9AF–Icone di Niconico Douga, Dwango e Kadokawa. Niconico è stato colpito da un massiccio attacco informatico l'8 giugno, che ha disabilitato l'accesso a più servizi

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512821.html

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512821.htmlRM2G21305–Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News

Femmina tecnico utilizzando il misuratore di tensione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/femmina-tecnico-utilizzando-il-misuratore-di-tensione-image327573554.html

Femmina tecnico utilizzando il misuratore di tensione Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/femmina-tecnico-utilizzando-il-misuratore-di-tensione-image327573554.htmlRF2A0X7BE–Femmina tecnico utilizzando il misuratore di tensione

RF2K423C2–Icona infrastruttura critica. 3d illustrazione dalla collezione di cybercriminalità. Creative Critical Infrastructure 3D icona per la progettazione Web, modelli

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133634421.html

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133634421.htmlRFHNBG1W–Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285873.html

Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-logo-biohazard-virus-ransomware-concetto-di-attacco-147285873.htmlRMJFHCHN–Calcolatore rosso scheda madre con logo biohazard ( virus ransomware concetto di attacco)

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262992577.html

Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/vista-del-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-del-sichuan-di-chengdu-southwes-image262992577.htmlRMW7T9M1–Vista del software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia del Sichuan di Chengdu, southwes

RF2NH6YBF–Icona del concetto di attacchi informatici

Avviso di sicurezza, cranio ransomware su sfondo binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/avviso-di-sicurezza-cranio-ransomware-su-sfondo-binario-image396922362.html

Avviso di sicurezza, cranio ransomware su sfondo binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/avviso-di-sicurezza-cranio-ransomware-su-sfondo-binario-image396922362.htmlRM2E1NAEJ–Avviso di sicurezza, cranio ransomware su sfondo binario

RF2H7HFHE–servizi di recupero ransomware icona glifo vettore illustrazione

RF2PNKCHM–Raccolta di icone della riga di gestione delle minacce. Rischio, sicurezza, vulnerabilità, attacco, risposta, Valutazione, vettore di rilevamento e illustrazione lineare

RF2XM89RF–Semplice icona di un laptop che mostra una cartella eliminata, che rappresenta la perdita di dati

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image406930027.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image406930027.htmlRF2EJ17B7–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PP39KX–Set di icone lineari per la prevenzione del malware. Firewall, antivirus, crittografia, applicazione di patch, rilevamento, Sandbox, Phishing line Vector e Concept Signs. Ransomware

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512820.html

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512820.htmlRM2G21304–Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News

RF2JHJD78–Icona infrastruttura critica. Icona monocromatica Simple Cybercrime per modelli, web design e infografiche

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-146776462.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-146776462.htmlRFJEP6TE–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-il-logo-di-bloccaggio-sul-microprocessore-cyberattack-concetto-147285815.html

Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto) Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-calcolatore-rosso-scheda-madre-con-il-logo-di-bloccaggio-sul-microprocessore-cyberattack-concetto-147285815.htmlRMJFHCFK–Calcolatore rosso scheda madre con il logo di bloccaggio sul microprocessore ( cyberattack concetto)

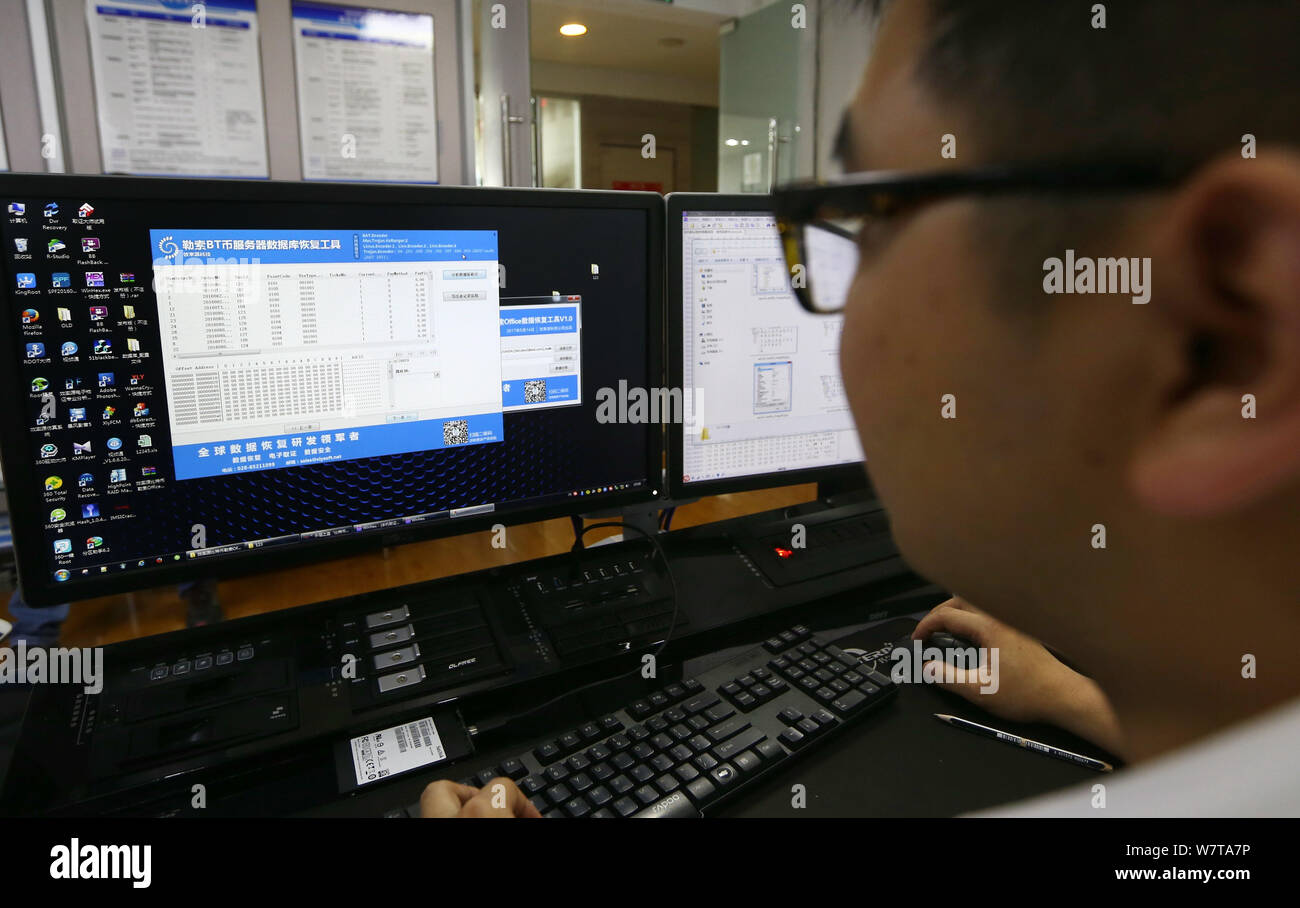

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262993018.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262993018.htmlRMW7TA7P–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281877.html

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281877.htmlRMJFH7F1–Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia

I file sono crittografati, ransomware Skull su sfondo binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/i-file-sono-crittografati-ransomware-skull-su-sfondo-binario-image396919348.html

I file sono crittografati, ransomware Skull su sfondo binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/i-file-sono-crittografati-ransomware-skull-su-sfondo-binario-image396919348.htmlRM2E1N6K0–I file sono crittografati, ransomware Skull su sfondo binario

RF2NJ2G35–Cyber attacchi icona del concetto gradiente rosso

RF2WKB1RW–illustrazione vettoriale icona isometrica dei servizi di ripristino ransomware

RF2PP5DA7–Collezione di icone della linea di cybersicurezza. Crittografia, malware, firewall, DDoS, hacktivismo, Autenticazione, phishing vettoriale e illustrazione lineare

Il worm cartoon scorre in una cartella del computer, rappresentando il concetto di malware che infetta un sistema Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-worm-cartoon-scorre-in-una-cartella-del-computer-rappresentando-il-concetto-di-malware-che-infetta-un-sistema-image613006403.html

Il worm cartoon scorre in una cartella del computer, rappresentando il concetto di malware che infetta un sistema Illustrazione Vettorialehttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/il-worm-cartoon-scorre-in-una-cartella-del-computer-rappresentando-il-concetto-di-malware-che-infetta-un-sistema-image613006403.htmlRF2XH8RWR–Il worm cartoon scorre in una cartella del computer, rappresentando il concetto di malware che infetta un sistema

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image384660291.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image384660291.htmlRF2D9PP3F–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PP15GP–Set di icone lineari per la prevenzione del malware. Firewall, antivirus, crittografia, applicazione di patch, rilevamento, Sandbox, Phishing line Vector e Concept Signs. Ransomware

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512990.html

Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/washington-stati-uniti-07-giugno-2021-il-vice-procuratore-generale-degli-stati-uniti-lisa-monaco-annuncia-il-recupero-di-milioni-di-dollari-di-criptovaluta-dal-colonial-pipeline-co-ransomware-attacchi-come-lei-parla-durante-una-conferenza-stampa-con-il-vice-direttore-dell-fbi-paul-abbate-e-il-procuratore-degli-stati-uniti-per-il-distretto-settentrionale-della-california-stephanie-hinds-al-dipartimento-di-giustizia-a-washington-lunedi-7-giugno-2021-foto-in-piscina-di-jonathan-ernst-upi-credit-upi-alamy-live-news-image431512990.htmlRM2G21366–Washington, Stati Uniti. 07 giugno 2021. Il vice procuratore generale degli Stati Uniti Lisa Monaco annuncia il recupero di milioni di dollari di criptovaluta dal Colonial Pipeline Co. Ransomware attacchi come lei parla durante una conferenza stampa con il vice direttore dell'FBI Paul Abbate e il procuratore degli Stati Uniti per il distretto settentrionale della California Stephanie Hinds al Dipartimento di Giustizia a Washington, lunedì 7 giugno 2021. Foto in piscina di Jonathan Ernst/UPI Credit: UPI/Alamy Live News

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133634419.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133634419.htmlRFHNBG1R–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262998378.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262998378.htmlRMW7TH36–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281861.html

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281861.htmlRMJFH7ED–Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia

Cranio nero su sfondo codice binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-codice-binario-image396922817.html

Cranio nero su sfondo codice binario Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-codice-binario-image396922817.htmlRM2E1NB2W–Cranio nero su sfondo codice binario

RF2H7GDJX–ransomware servizi di recupero linea icona vettore illustrazione

RF2PNKW3A–Raccolta di icone della riga dell'architettura aziendale. Firewall, crittografia, malware, antivirus, autenticazione, Applicazione di patch, vettore di intrusione e lineare

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image398607784.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image398607784.htmlRF2E4E488–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PNYG8N–Icone lineari per la sicurezza informatica. Crittografia, firewall, malware, autenticazione, intrusione, Phishing, vettore di linea ransomware e segnali concettuali

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133297740.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-133297740.htmlRFHMT6HG–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997453.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997453.htmlRMW7TFX5–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281914.html

Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-persona-dietro-un-computer-portatile-con-il-logo-per-rifiuti-a-rischio-biologico-in-una-stanza-buia-147281914.htmlRMJFH7GA–Persona dietro un computer portatile con il logo per rifiuti a rischio biologico in una stanza buia

Sistema infetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sistema-infetto-image397045977.html

Sistema infetto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/sistema-infetto-image397045977.htmlRM2E1Y05D–Sistema infetto

Anonimo persona dietro un computer portatile con sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-sfondo-nero-149525838.html

Anonimo persona dietro un computer portatile con sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-sfondo-nero-149525838.htmlRMJK7DME–Anonimo persona dietro un computer portatile con sfondo nero

RF2HTDMNB–servizi di recupero ransomware immagine vettoriale icona a colori

RF2PNH2XD–Raccolta delle icone della linea di sicurezza dei dati. Crittografia, autenticazione, firewall, intrusione, malware, Patch, vettore di sicurezza informatica e illustrazione lineare

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image376731133.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image376731133.htmlRF2CTWGB9–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PP64RC–Icone lineari per la sicurezza informatica. Crittografia, firewall, malware, autenticazione, intrusione, Phishing, vettore di linea ransomware e segnali concettuali

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-139465879.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-139465879.htmlRFJ2W647–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997236.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997236.htmlRMW7TFJC–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Il cranio con le ossa e il disco rigido dal computer, cyber security concetto, virus, malware, ransomware, Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-cranio-con-le-ossa-e-il-disco-rigido-dal-computer-cyber-security-concetto-virus-malware-ransomware-139596076.html

Il cranio con le ossa e il disco rigido dal computer, cyber security concetto, virus, malware, ransomware, Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-il-cranio-con-le-ossa-e-il-disco-rigido-dal-computer-cyber-security-concetto-virus-malware-ransomware-139596076.htmlRFJ33464–Il cranio con le ossa e il disco rigido dal computer, cyber security concetto, virus, malware, ransomware,

Cranio nero su sfondo blu codice binario con occhi rossi luminosi in uno stile astratto distorto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-blu-codice-binario-con-occhi-rossi-luminosi-in-uno-stile-astratto-distorto-image448687815.html

Cranio nero su sfondo blu codice binario con occhi rossi luminosi in uno stile astratto distorto Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/cranio-nero-su-sfondo-blu-codice-binario-con-occhi-rossi-luminosi-in-uno-stile-astratto-distorto-image448687815.htmlRM2H1YDTR–Cranio nero su sfondo blu codice binario con occhi rossi luminosi in uno stile astratto distorto

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio, la privacy del computer contro simili ransomware wannacry Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-la-privacy-del-computer-contro-simili-ransomware-wannacry-133297743.html

Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio, la privacy del computer contro simili ransomware wannacry Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulanza-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-la-privacy-del-computer-contro-simili-ransomware-wannacry-133297743.htmlRFHMT6HK–Ambulanza su hard disk o hdd - backup dati, sicuro e concetto di salvataggio, la privacy del computer contro simili ransomware wannacry

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526121.html

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526121.htmlRMJK7E2H–Anonimo persona dietro un computer portatile con matrice codice circondato lui.

RF2HRA0WB–ransomware servizi di recupero linea icona vettore illustrazione

Anonimo persona dietro un computer portatile con sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-sfondo-nero-149526271.html

Anonimo persona dietro un computer portatile con sfondo nero Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-sfondo-nero-149526271.htmlRMJK7E7Y–Anonimo persona dietro un computer portatile con sfondo nero

RF2PNJMJD–Collezione di icone della linea di difesa informatica. Firewall, crittografia, malware, antivirus, autenticazione, Applicazione di patch, vettore di intrusione e illustrazione lineare

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image361969740.html

Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/imprenditore-azienda-lampadina-con-disaster-recovery-iscrizione-sicurezza-online-idea-concept-image361969740.htmlRF2C0W42M–Imprenditore azienda lampadina con DISASTER RECOVERY iscrizione, sicurezza online idea concept

RF2PP1BB3–Icone lineari per la sicurezza informatica. Crittografia, firewall, malware, autenticazione, intrusione, Phishing, vettore di linea ransomware e segnali concettuali

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262998484.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262998484.htmlRMW7TH70–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-135192493.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-135192493.htmlRFHRXFB9–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

RF2H7DRRK–servizi di recupero ransomware immagine vettoriale icona a colori

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526217.html

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526217.htmlRMJK7E61–Anonimo persona dietro un computer portatile con matrice codice circondato lui.

RF2PNG49E–Collezione di icone della linea di sicurezza Nerk. Crittografia, Firewall, criminalità informatica, biometria, sorveglianza, Autenticazione, vettore virus e illustrazione lineare

Uomo d'affari che tiene una lampadina, concetto di sicurezza online Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-tiene-una-lampadina-concetto-di-sicurezza-online-image473230302.html

Uomo d'affari che tiene una lampadina, concetto di sicurezza online Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/uomo-d-affari-che-tiene-una-lampadina-concetto-di-sicurezza-online-image473230302.htmlRF2JDWE26–Uomo d'affari che tiene una lampadina, concetto di sicurezza online

RF2PP4AXF–Set di icone lineari del software di protezione. Protezione, sicurezza informatica, crittografia, firewall, antivirus, Antimalware, linee per la privacy e segnaletica concettuale

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997224.html

Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/un-ingegnere-cinese-presenta-il-software-per-recuperare-i-file-crittografati-da-virus-wannacry-alla-chiave-di-recupero-laboratorio-della-provincia-di-sichuan-in-ch-image262997224.htmlRMW7TFJ0–Un ingegnere cinese presenta il software per recuperare i file crittografati da virus ''WannaCry'' alla chiave di recupero laboratorio della provincia di Sichuan in ch

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-135606151.html

Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-ambulance-elicotteri-o-il-tritatutto-su-hard-disk-o-hdd-backup-dati-sicuro-e-concetto-di-salvataggio-135606151.htmlRFHTHB0R–Ambulance elicotteri o il tritatutto su hard disk o hdd - backup dati, sicuro e concetto di salvataggio

RF2P5K9Y1–immagine dell'icona del neon per il ripristino della password

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526381.html

Anonimo persona dietro un computer portatile con matrice codice circondato lui. Foto Stockhttps://www.alamy.it/licenses-and-pricing/?v=1https://www.alamy.it/foto-immagine-anonimo-persona-dietro-un-computer-portatile-con-matrice-codice-circondato-lui-149526381.htmlRMJK7EBW–Anonimo persona dietro un computer portatile con matrice codice circondato lui.

RF2PNMRW1–Raccolta di icone della linea di difesa delle informazioni. Crittografia, firewall, sicurezza informatica, privacy, hacker, Violazione, vettore malware e illustrazione lineare

Risultati della ricerca per Recupero ransomware Foto Stock e Immagini (311)

Pagina 1 di 4