Spionaggio di internet Immagini Stock

(6,812)Filtri rapidi:

Spionaggio di internet Immagini Stock

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209639057.html

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209639057.htmlRFP51TN5–Lucchetto come un simbolo di sicurezza su Internet

L'hacker sta puntando il dito contro un codice binario su uno sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-hacker-sta-puntando-il-dito-contro-un-codice-binario-su-uno-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-image565965662.html

L'hacker sta puntando il dito contro un codice binario su uno sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-hacker-sta-puntando-il-dito-contro-un-codice-binario-su-uno-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-image565965662.htmlRF2RTNXYA–L'hacker sta puntando il dito contro un codice binario su uno sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio.

Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-fotocamera-chiusa-in-mano-la-paura-di-spionaggio-la-protezione-dei-dati-la-sicurezza-mobile-image239078223.html

Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-fotocamera-chiusa-in-mano-la-paura-di-spionaggio-la-protezione-dei-dati-la-sicurezza-mobile-image239078223.htmlRFRTXXKY–Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile.

Scrittura a mano testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-testo-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550289221.html

Scrittura a mano testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-testo-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550289221.htmlRF2PY7RED–Scrittura a mano testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori

Hacker con codifica su computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codifica-su-computer-portatile-in-camera-oscura-image207954384.html

Hacker con codifica su computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codifica-su-computer-portatile-in-camera-oscura-image207954384.htmlRFP293X8–Hacker con codifica su computer portatile in camera oscura

Segno che mostra Sneak Peek, Internet Concept per vedere prima ufficialmente presentato o rilasciato al pubblico Abstract lavorando insieme per risultati migliori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-sneak-peek-internet-concept-per-vedere-prima-ufficialmente-presentato-o-rilasciato-al-pubblico-abstract-lavorando-insieme-per-risultati-migliori-image447042365.html

Segno che mostra Sneak Peek, Internet Concept per vedere prima ufficialmente presentato o rilasciato al pubblico Abstract lavorando insieme per risultati migliori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-sneak-peek-internet-concept-per-vedere-prima-ufficialmente-presentato-o-rilasciato-al-pubblico-abstract-lavorando-insieme-per-risultati-migliori-image447042365.htmlRF2GY8F2N–Segno che mostra Sneak Peek, Internet Concept per vedere prima ufficialmente presentato o rilasciato al pubblico Abstract lavorando insieme per risultati migliori

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835467.html

Lo spionaggio aziendale parola concetto di cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-spionaggio-aziendale-parola-concetto-di-cloud-image262835467.htmlRFW7H58Y–Lo spionaggio aziendale parola concetto di cloud

Didascalia di testo che presenta l'ingrediente segreto. Internet Concept tecnica speciale o materiali utilizzati da un'azienda nella produzione dei suoi prodotti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-l-ingrediente-segreto-internet-concept-tecnica-speciale-o-materiali-utilizzati-da-un-azienda-nella-produzione-dei-suoi-prodotti-image547459099.html

Didascalia di testo che presenta l'ingrediente segreto. Internet Concept tecnica speciale o materiali utilizzati da un'azienda nella produzione dei suoi prodotti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-di-testo-che-presenta-l-ingrediente-segreto-internet-concept-tecnica-speciale-o-materiali-utilizzati-da-un-azienda-nella-produzione-dei-suoi-prodotti-image547459099.htmlRM2PPJWJK–Didascalia di testo che presenta l'ingrediente segreto. Internet Concept tecnica speciale o materiali utilizzati da un'azienda nella produzione dei suoi prodotti

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634100.html

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634100.htmlRF2A7F6K0–Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile

Codice binario, lente di ingrandimento mostra fare marcia indietro sfruttare backdoor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-fare-marcia-indietro-sfruttare-backdoor-image159227040.html

Codice binario, lente di ingrandimento mostra fare marcia indietro sfruttare backdoor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-fare-marcia-indietro-sfruttare-backdoor-image159227040.htmlRFK71BM0–Codice binario, lente di ingrandimento mostra fare marcia indietro sfruttare backdoor

Hacker in unifrorm militare su Dark web, cyberwar concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-unifrorm-militare-su-dark-web-cyberwar-concetto-image469632520.html

Hacker in unifrorm militare su Dark web, cyberwar concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-unifrorm-militare-su-dark-web-cyberwar-concetto-image469632520.htmlRF2J81H20–Hacker in unifrorm militare su Dark web, cyberwar concetto.

Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-sicurezza-informatica-attacchi-informatici-in-tutto-il-mondo-criminalita-informatica-attacchi-informatici-digitali-hacker-furto-di-dati-spionaggio-malware-attacchi-di-phishing-image624316684.html

Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-sicurezza-informatica-attacchi-informatici-in-tutto-il-mondo-criminalita-informatica-attacchi-informatici-digitali-hacker-furto-di-dati-spionaggio-malware-attacchi-di-phishing-image624316684.htmlRF2Y7M28C–Immagine simbolica, sicurezza informatica, attacchi informatici in tutto il mondo, criminalità informatica, attacchi INFORMATICI digitali, hacker, furto di dati, spionaggio, malware, attacchi di phishing

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-essen-germania-image448976917.html

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-essen-germania-image448976917.htmlRM2H2CJHW–Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania

Spy digitale su internet. Tipografia nella parte anteriore del codice digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spy-digitale-su-internet-tipografia-nella-parte-anteriore-del-codice-digitale-169414838.html

Spy digitale su internet. Tipografia nella parte anteriore del codice digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spy-digitale-su-internet-tipografia-nella-parte-anteriore-del-codice-digitale-169414838.htmlRFKRHE9X–Spy digitale su internet. Tipografia nella parte anteriore del codice digitale.

Laptop e mani in nero Guanti in pelle di close-up. Spazio di copia sul display buio. Idea di hacking, lo spionaggio, il sabotaggio, sicurezza, il PILR. Isolato su blu. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-e-mani-in-nero-guanti-in-pelle-di-close-up-spazio-di-copia-sul-display-buio-idea-di-hacking-lo-spionaggio-il-sabotaggio-sicurezza-il-pilr-isolato-su-blu-image185713981.html

Laptop e mani in nero Guanti in pelle di close-up. Spazio di copia sul display buio. Idea di hacking, lo spionaggio, il sabotaggio, sicurezza, il PILR. Isolato su blu. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-e-mani-in-nero-guanti-in-pelle-di-close-up-spazio-di-copia-sul-display-buio-idea-di-hacking-lo-spionaggio-il-sabotaggio-sicurezza-il-pilr-isolato-su-blu-image185713981.htmlRFMP4025–Laptop e mani in nero Guanti in pelle di close-up. Spazio di copia sul display buio. Idea di hacking, lo spionaggio, il sabotaggio, sicurezza, il PILR. Isolato su blu.

TECNOLOGIE, NOTIZIE FALSE E SPIONAGGIO INDUSTRIALE. Fogli di carta con spille con bandiere nazionali. Stati Uniti d'America, Russia e Cina Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tecnologie-notizie-false-e-spionaggio-industriale-fogli-di-carta-con-spille-con-bandiere-nazionali-stati-uniti-d-america-russia-e-cina-image382510246.html

TECNOLOGIE, NOTIZIE FALSE E SPIONAGGIO INDUSTRIALE. Fogli di carta con spille con bandiere nazionali. Stati Uniti d'America, Russia e Cina Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tecnologie-notizie-false-e-spionaggio-industriale-fogli-di-carta-con-spille-con-bandiere-nazionali-stati-uniti-d-america-russia-e-cina-image382510246.htmlRF2D68RM6–TECNOLOGIE, NOTIZIE FALSE E SPIONAGGIO INDUSTRIALE. Fogli di carta con spille con bandiere nazionali. Stati Uniti d'America, Russia e Cina

Parola di spionaggio cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-cloud-sfera-mano-concetto-su-sfondo-bianco-image228390055.html

Parola di spionaggio cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-cloud-sfera-mano-concetto-su-sfondo-bianco-image228390055.htmlRFR7G1RK–Parola di spionaggio cloud sfera mano concetto su sfondo bianco.

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-image359257615.html

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-image359257615.htmlRF2BTDGN3–Vista ravvicinata della fotocamera web coperta con nastro.

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899390.html

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899390.htmlRMT6C3JP–La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638840.html

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638840.htmlRFP51TDC–Lucchetto come un simbolo di sicurezza su Internet

Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-lavorano-al-telefono-al-buio-il-concetto-di-sicurezza-delle-informazioni-nella-rete-internet-e-di-spionaggio-delle-informazioni-attacco-di-virus-attacco-hacker-image565920708.html

Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-lavorano-al-telefono-al-buio-il-concetto-di-sicurezza-delle-informazioni-nella-rete-internet-e-di-spionaggio-delle-informazioni-attacco-di-virus-attacco-hacker-image565920708.htmlRF2RTKWHT–Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker.

Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-fotocamera-chiusa-in-mano-la-paura-di-spionaggio-la-protezione-dei-dati-la-sicurezza-mobile-image239078220.html

Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-con-fotocamera-chiusa-in-mano-la-paura-di-spionaggio-la-protezione-dei-dati-la-sicurezza-mobile-image239078220.htmlRFRTXXKT–Telefono cellulare con fotocamera chiusa in mano. La paura di spionaggio, la protezione dei dati. La sicurezza mobile.

Visualizzazione concettuale Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550311518.html

Visualizzazione concettuale Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550311518.htmlRF2PY8RXP–Visualizzazione concettuale Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori

Hacker in cuffia la digitazione sul computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-cuffia-la-digitazione-sul-computer-portatile-in-camera-oscura-image187031722.html

Hacker in cuffia la digitazione sul computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-cuffia-la-digitazione-sul-computer-portatile-in-camera-oscura-image187031722.htmlRFMT80TA–Hacker in cuffia la digitazione sul computer portatile in camera oscura

Ingresso non autorizzato nel sistema. Attacco di hacker, violazione della sicurezza. Collegamento debole. Vulnerabilità del sistema. Perdita di dati e spionaggio industriale. Sabotaggio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ingresso-non-autorizzato-nel-sistema-attacco-di-hacker-violazione-della-sicurezza-collegamento-debole-vulnerabilita-del-sistema-perdita-di-dati-e-spionaggio-industriale-sabotaggio-image478499227.html

Ingresso non autorizzato nel sistema. Attacco di hacker, violazione della sicurezza. Collegamento debole. Vulnerabilità del sistema. Perdita di dati e spionaggio industriale. Sabotaggio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ingresso-non-autorizzato-nel-sistema-attacco-di-hacker-violazione-della-sicurezza-collegamento-debole-vulnerabilita-del-sistema-perdita-di-dati-e-spionaggio-industriale-sabotaggio-image478499227.htmlRF2JPDEJ3–Ingresso non autorizzato nel sistema. Attacco di hacker, violazione della sicurezza. Collegamento debole. Vulnerabilità del sistema. Perdita di dati e spionaggio industriale. Sabotaggio.

Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spia-pistola-per-fusti-spionaggio-media-guerra-criminalita-indagine-computer-propaganda-di-guerra-ibrida-negozio-di-armi-per-il-commercio-di-armi-protezione-dei-dati-di-sicurezza-della-difesa-image485254794.html

Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spia-pistola-per-fusti-spionaggio-media-guerra-criminalita-indagine-computer-propaganda-di-guerra-ibrida-negozio-di-armi-per-il-commercio-di-armi-protezione-dei-dati-di-sicurezza-della-difesa-image485254794.htmlRF2K5D7CA–Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa

Copia pirata,la pirateria internet,Spionaggio online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-copia-pirata-la-pirateria-internet-spionaggio-online-72764313.html

Copia pirata,la pirateria internet,Spionaggio online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-copia-pirata-la-pirateria-internet-spionaggio-online-72764313.htmlRFE6AKHD–Copia pirata,la pirateria internet,Spionaggio online

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634089.html

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634089.htmlRF2A7F6JH–Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227027.html

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227027.htmlRFK71BKF–Il codice binario, la protezione della password, tenendo fuori con le pinzette

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image469632639.html

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image469632639.htmlRF2J81H67–Hacker americano in unifrorm militare su Dark web, concetto di cyberwar.

RFR1GKNC–Immagine dell'icona a forma di lucchetto sulla tastiera del computer il tasto

Immagine simbolica attacco di Cybe, criminalità informatica, criminalità informatica, hacker informatici attaccano l'infrastruttura INFORMATICA di una città, porto container Maasvlake, Rotterdam, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-di-cybe-criminalita-informatica-criminalita-informatica-hacker-informatici-attaccano-l-infrastruttura-informatica-di-una-citta-porto-container-maasvlake-rotterdam-image448977446.html

Immagine simbolica attacco di Cybe, criminalità informatica, criminalità informatica, hacker informatici attaccano l'infrastruttura INFORMATICA di una città, porto container Maasvlake, Rotterdam, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-attacco-di-cybe-criminalita-informatica-criminalita-informatica-hacker-informatici-attaccano-l-infrastruttura-informatica-di-una-citta-porto-container-maasvlake-rotterdam-image448977446.htmlRM2H2CK8P–Immagine simbolica attacco di Cybe, criminalità informatica, criminalità informatica, hacker informatici attaccano l'infrastruttura INFORMATICA di una città, porto container Maasvlake, Rotterdam,

Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/afro-american-hacker-con-nessun-volto-nelle-tenebre-interrompe-l-accesso-a-rubare-informazioni-e-infettare-i-computer-e-i-sistemi-image178970517.html

Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/afro-american-hacker-con-nessun-volto-nelle-tenebre-interrompe-l-accesso-a-rubare-informazioni-e-infettare-i-computer-e-i-sistemi-image178970517.htmlRFMB4PM5–Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi.

Donna seduta del cofano e lavorare al computer portatile come un hacker. Esecuzione di malware sul computer in internet con malevola sorriso sul suo viso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-seduta-del-cofano-e-lavorare-al-computer-portatile-come-un-hacker-esecuzione-di-malware-sul-computer-in-internet-con-malevola-sorriso-sul-suo-viso-image225166724.html

Donna seduta del cofano e lavorare al computer portatile come un hacker. Esecuzione di malware sul computer in internet con malevola sorriso sul suo viso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-seduta-del-cofano-e-lavorare-al-computer-portatile-come-un-hacker-esecuzione-di-malware-sul-computer-in-internet-con-malevola-sorriso-sul-suo-viso-image225166724.htmlRFR296CM–Donna seduta del cofano e lavorare al computer portatile come un hacker. Esecuzione di malware sul computer in internet con malevola sorriso sul suo viso

Computer virus trasferimento in PC desktop tramite internet linea LAN. doppia esposizione shot del retro di un computer e in rosso i codici binari. hacker spywar virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-virus-trasferimento-in-pc-desktop-tramite-internet-linea-lan-doppia-esposizione-shot-del-retro-di-un-computer-e-in-rosso-i-codici-binari-hacker-spywar-virus-image260220871.html

Computer virus trasferimento in PC desktop tramite internet linea LAN. doppia esposizione shot del retro di un computer e in rosso i codici binari. hacker spywar virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-virus-trasferimento-in-pc-desktop-tramite-internet-linea-lan-doppia-esposizione-shot-del-retro-di-un-computer-e-in-rosso-i-codici-binari-hacker-spywar-virus-image260220871.htmlRFW3A2AF–Computer virus trasferimento in PC desktop tramite internet linea LAN. doppia esposizione shot del retro di un computer e in rosso i codici binari. hacker spywar virus

Parola di spionaggio il cloud e la mano con il concetto di marcatore su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-il-cloud-e-la-mano-con-il-concetto-di-marcatore-su-sfondo-bianco-image228390054.html

Parola di spionaggio il cloud e la mano con il concetto di marcatore su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-il-cloud-e-la-mano-con-il-concetto-di-marcatore-su-sfondo-bianco-image228390054.htmlRFR7G1RJ–Parola di spionaggio il cloud e la mano con il concetto di marcatore su sfondo bianco.

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-image359257607.html

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-image359257607.htmlRF2BTDGMR–Vista ravvicinata della fotocamera web coperta con nastro.

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899612.html

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899612.htmlRMT6C3XM–La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209639036.html

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209639036.htmlRFP51TMC–Lucchetto come un simbolo di sicurezza su Internet

Hacker con un cartello di protezione dei dati su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Attacco di virus. Hacker Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-un-cartello-di-protezione-dei-dati-su-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-attacco-di-virus-hacker-image565920706.html

Hacker con un cartello di protezione dei dati su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Attacco di virus. Hacker Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-un-cartello-di-protezione-dei-dati-su-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-attacco-di-virus-hacker-image565920706.htmlRF2RTKWHP–Hacker con un cartello di protezione dei dati su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Attacco di virus. Hacker

Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-asian-hacker-hacking-computer-di-rete-con-il-computer-portatile-nel-buio-cyber-security-concept-167514893.html

Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-asian-hacker-hacking-computer-di-rete-con-il-computer-portatile-nel-buio-cyber-security-concept-167514893.htmlRFKMEXXN–Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept

Cartello che mostra Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-che-mostra-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550463676.html

Cartello che mostra Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartello-che-mostra-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550463676.htmlRF2PYFP10–Cartello che mostra Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori

Hacker in auricolari digitazione sul computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-auricolari-digitazione-sul-computer-portatile-in-camera-oscura-image211753950.html

Hacker in auricolari digitazione sul computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-auricolari-digitazione-sul-computer-portatile-in-camera-oscura-image211753950.htmlRFP8E692–Hacker in auricolari digitazione sul computer portatile in camera oscura

Le spie minacciano di intercettare il flusso della corrispondenza. Crittografia e blockchain. Spionaggio industriale e finanziario. Minaccia di perdita di personale d Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-spie-minacciano-di-intercettare-il-flusso-della-corrispondenza-crittografia-e-blockchain-spionaggio-industriale-e-finanziario-minaccia-di-perdita-di-personale-d-image505142842.html

Le spie minacciano di intercettare il flusso della corrispondenza. Crittografia e blockchain. Spionaggio industriale e finanziario. Minaccia di perdita di personale d Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-spie-minacciano-di-intercettare-il-flusso-della-corrispondenza-crittografia-e-blockchain-spionaggio-industriale-e-finanziario-minaccia-di-perdita-di-personale-d-image505142842.htmlRF2M9R6RP–Le spie minacciano di intercettare il flusso della corrispondenza. Crittografia e blockchain. Spionaggio industriale e finanziario. Minaccia di perdita di personale d

Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spia-pistola-per-fusti-spionaggio-media-guerra-criminalita-indagine-computer-propaganda-di-guerra-ibrida-negozio-di-armi-per-il-commercio-di-armi-protezione-dei-dati-di-sicurezza-della-difesa-image485254829.html

Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spia-pistola-per-fusti-spionaggio-media-guerra-criminalita-indagine-computer-propaganda-di-guerra-ibrida-negozio-di-armi-per-il-commercio-di-armi-protezione-dei-dati-di-sicurezza-della-difesa-image485254829.htmlRF2K5D7DH–Spia. Pistola per fusti. Spionaggio. Media guerra criminalità indagine computer. Propaganda di guerra ibrida. Negozio di armi per il commercio di armi. Protezione dei dati di sicurezza della difesa

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.html

Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-o-sviluppatore-di-codice-con-laptop-sviluppo-di-malware-giochi-o-siti-web-criminale-informatico-programmatore-ingegnere-o-codificatore-software-antifrode-o-privacy-image571175256.htmlRF2T577T8–Hacker o sviluppatore di codice con laptop. Sviluppo di malware, giochi o siti Web. Criminale informatico, programmatore, ingegnere o codificatore. Software antifrode o privacy.

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634090.html

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634090.htmlRF2A7F6JJ–Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227013.html

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227013.htmlRFK71BK1–Il codice binario, la protezione della password, tenendo fuori con le pinzette

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image469632489.html

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image469632489.htmlRF2J81H0W–Hacker americano in unifrorm militare su Dark web, concetto di cyberwar.

Grande fratello la sorveglianza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-grande-fratello-la-sorveglianza-87868936.html

Grande fratello la sorveglianza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-grande-fratello-la-sorveglianza-87868936.htmlRFF2XNM8–Grande fratello la sorveglianza

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-colonia-germania-image448976761.html

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-colonia-germania-image448976761.htmlRM2H2CJC9–Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania

Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/afro-american-hacker-con-nessun-volto-nelle-tenebre-interrompe-l-accesso-a-rubare-informazioni-e-infettare-i-computer-e-i-sistemi-image178970504.html

Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/afro-american-hacker-con-nessun-volto-nelle-tenebre-interrompe-l-accesso-a-rubare-informazioni-e-infettare-i-computer-e-i-sistemi-image178970504.htmlRFMB4PKM–Afro American hacker con nessun volto nelle tenebre, interrompe l'accesso a rubare informazioni e infettare i computer e i sistemi.

Bomba virtuale su un tasto di bombe auf einer Computertaste Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bomba-virtuale-su-un-tasto-di-bombe-auf-einer-computertaste-16329185.html

Bomba virtuale su un tasto di bombe auf einer Computertaste Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bomba-virtuale-su-un-tasto-di-bombe-auf-einer-computertaste-16329185.htmlRMATJ9CJ–Bomba virtuale su un tasto di bombe auf einer Computertaste

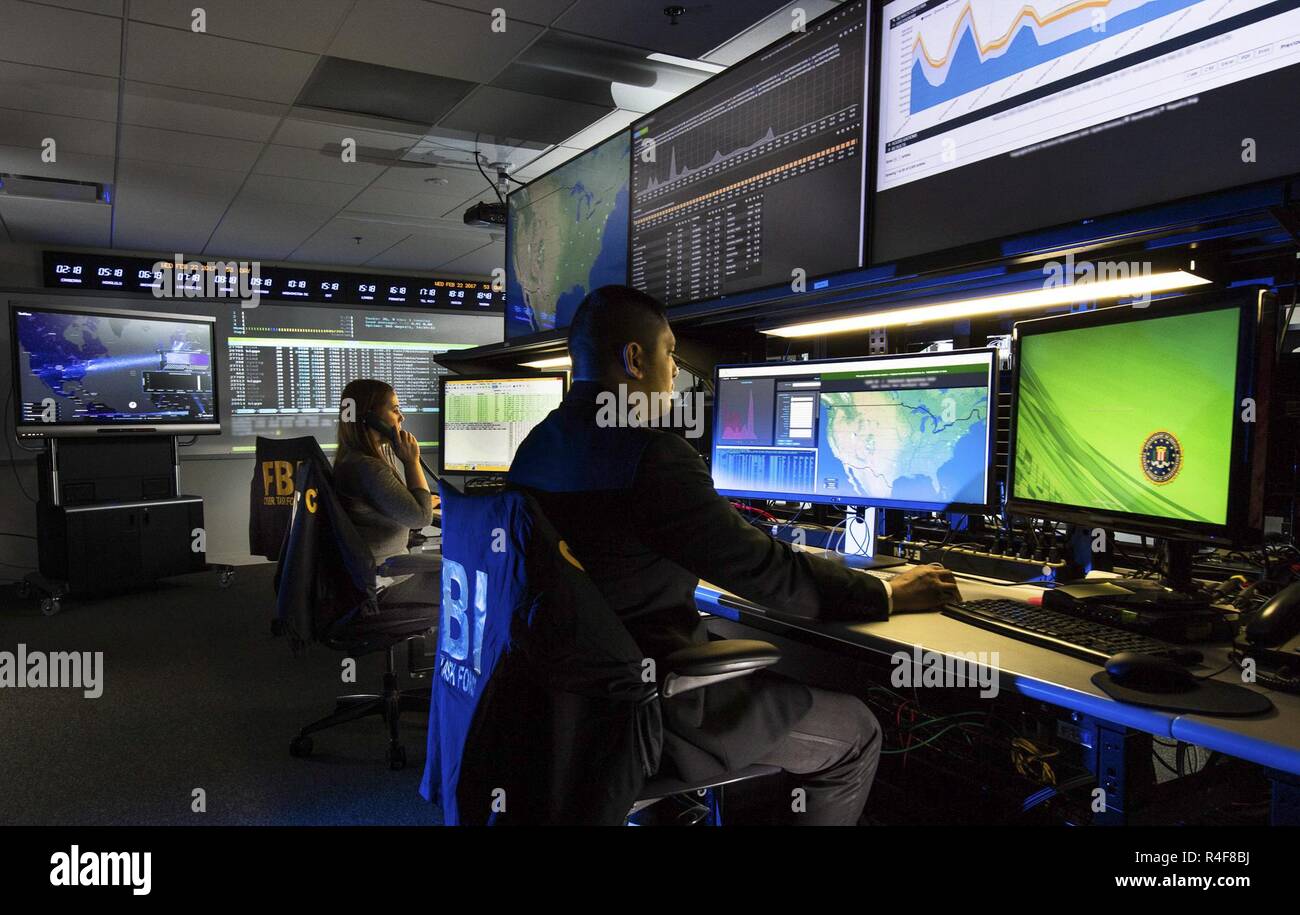

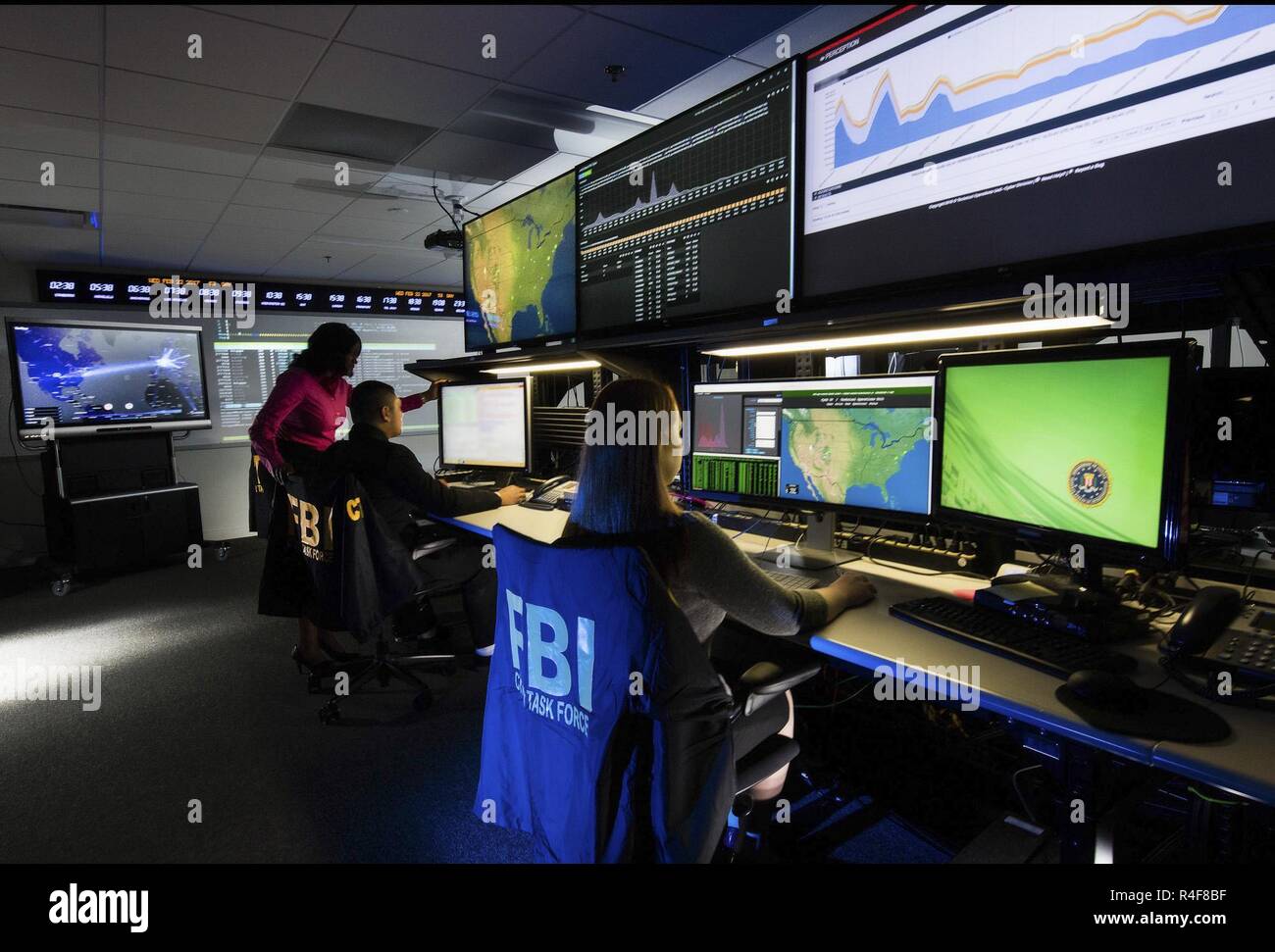

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529286.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529286.htmlRFR4F8BJ–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Parola di spionaggio cloud la scrittura a mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-cloud-la-scrittura-a-mano-concetto-su-sfondo-bianco-image228390056.html

Parola di spionaggio cloud la scrittura a mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/parola-di-spionaggio-cloud-la-scrittura-a-mano-concetto-su-sfondo-bianco-image228390056.htmlRFR7G1RM–Parola di spionaggio cloud la scrittura a mano concetto su sfondo bianco.

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-138017550.html

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-138017550.htmlRFJ0F6P6–Vista ravvicinata della fotocamera web coperta con nastro.

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899389.html

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899389.htmlRMT6C3JN–La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638747.html

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638747.htmlRFP51TA3–Lucchetto come un simbolo di sicurezza su Internet

L'hacker punta la penna al centro della luce verde su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Spion di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-hacker-punta-la-penna-al-centro-della-luce-verde-su-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-spion-di-rete-image565965661.html

L'hacker punta la penna al centro della luce verde su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Spion di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-hacker-punta-la-penna-al-centro-della-luce-verde-su-sfondo-scuro-concetto-di-sicurezza-delle-informazioni-nelle-reti-internet-e-nello-spionaggio-spion-di-rete-image565965661.htmlRF2RTNXY9–L'hacker punta la penna al centro della luce verde su sfondo scuro. Concetto di sicurezza delle informazioni nelle reti Internet e nello spionaggio. Spion di rete

Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-asian-hacker-hacking-computer-di-rete-con-il-computer-portatile-nel-buio-cyber-security-concept-167514890.html

Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-asian-hacker-hacking-computer-di-rete-con-il-computer-portatile-nel-buio-cyber-security-concept-167514890.htmlRFKMEXXJ–Asian hacker hacking computer di rete con il computer portatile nel buio. cyber security concept

Ispirazione mostrando segno Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-mostrando-segno-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550430071.html

Ispirazione mostrando segno Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-mostrando-segno-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550430071.htmlRF2PYE74R–Ispirazione mostrando segno Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori

Hacker con codifica su computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codifica-su-computer-portatile-in-camera-oscura-image187031287.html

Hacker con codifica su computer portatile in camera oscura Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-codifica-su-computer-portatile-in-camera-oscura-image187031287.htmlRFMT808R–Hacker con codifica su computer portatile in camera oscura

Una protezione affidabile riflette tutti gli attacchi. Hacker e cyber-attacco, firewall. Guerra ibrida. Furto di dati e spionaggio industriale. Sicurezza e sicurezza, hig Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-protezione-affidabile-riflette-tutti-gli-attacchi-hacker-e-cyber-attacco-firewall-guerra-ibrida-furto-di-dati-e-spionaggio-industriale-sicurezza-e-sicurezza-hig-image484787188.html

Una protezione affidabile riflette tutti gli attacchi. Hacker e cyber-attacco, firewall. Guerra ibrida. Furto di dati e spionaggio industriale. Sicurezza e sicurezza, hig Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-protezione-affidabile-riflette-tutti-gli-attacchi-hacker-e-cyber-attacco-firewall-guerra-ibrida-furto-di-dati-e-spionaggio-industriale-sicurezza-e-sicurezza-hig-image484787188.htmlRF2K4KY04–Una protezione affidabile riflette tutti gli attacchi. Hacker e cyber-attacco, firewall. Guerra ibrida. Furto di dati e spionaggio industriale. Sicurezza e sicurezza, hig

Immagine di più schermate del computer, lucchetto di sicurezza online sul pirata informatico che utilizza il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-piu-schermate-del-computer-lucchetto-di-sicurezza-online-sul-pirata-informatico-che-utilizza-il-computer-image608765698.html

Immagine di più schermate del computer, lucchetto di sicurezza online sul pirata informatico che utilizza il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-piu-schermate-del-computer-lucchetto-di-sicurezza-online-sul-pirata-informatico-che-utilizza-il-computer-image608765698.htmlRF2XABJT2–Immagine di più schermate del computer, lucchetto di sicurezza online sul pirata informatico che utilizza il computer

privacy policy, spionaggio, spionaggio online, privacy policy, spy Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/privacy-policy-spionaggio-spionaggio-online-privacy-policy-spy-image455905215.html

privacy policy, spionaggio, spionaggio online, privacy policy, spy Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/privacy-policy-spionaggio-spionaggio-online-privacy-policy-spy-image455905215.htmlRF2HDM7N3–privacy policy, spionaggio, spionaggio online, privacy policy, spy

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634088.html

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634088.htmlRF2A7F6JG–Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-163675215.html

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-163675215.htmlRFKE81BB–Il codice binario, la protezione della password, tenendo fuori con le pinzette

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image468825622.html

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image468825622.htmlRF2J6MRT6–Hacker americano in unifrorm militare su Dark web, concetto di cyberwar.

Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-giovane-uomo-tiene-in-mano-una-minuscola-scheda-di-memoria-spazio-di-testo-image619073191.html

Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-giovane-uomo-tiene-in-mano-una-minuscola-scheda-di-memoria-spazio-di-testo-image619073191.htmlRM2XY564R–Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-essen-germania-image448976922.html

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-essen-germania-image448976922.htmlRM2H2CJJ2–Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Essen, Germania

Le operazioni di intelligence globale degli Stati Uniti su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-operazioni-di-intelligence-globale-degli-stati-uniti-su-internet-image345563899.html

Le operazioni di intelligence globale degli Stati Uniti su Internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-operazioni-di-intelligence-globale-degli-stati-uniti-su-internet-image345563899.htmlRF2B25P7R–Le operazioni di intelligence globale degli Stati Uniti su Internet.

Bundesadler tedesco su un tasto Bundesadler auf Tastatur Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bundesadler-tedesco-su-un-tasto-bundesadler-auf-tastatur-16329015.html

Bundesadler tedesco su un tasto Bundesadler auf Tastatur Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bundesadler-tedesco-su-un-tasto-bundesadler-auf-tastatur-16329015.htmlRMATJ8XG–Bundesadler tedesco su un tasto Bundesadler auf Tastatur

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529281.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529281.htmlRFR4F8BD–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

La criminalità su Internet la parola cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-la-parola-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634931.html

La criminalità su Internet la parola cloud sfera mano concetto su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-criminalita-su-internet-la-parola-cloud-sfera-mano-concetto-su-sfondo-bianco-image222634931.htmlRFPX5W3F–La criminalità su Internet la parola cloud sfera mano concetto su sfondo bianco.

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-138017549.html

Vista ravvicinata della fotocamera web coperta con nastro. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-vista-ravvicinata-della-fotocamera-web-coperta-con-nastro-138017549.htmlRFJ0F6P5–Vista ravvicinata della fotocamera web coperta con nastro.

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899616.html

La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-tastiera-del-computer-e-un-lucchetto-come-un-simbolo-di-sicurezza-internet-image244899616.htmlRMT6C3XT–La tastiera del computer e un lucchetto come un simbolo di sicurezza Internet

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638685.html

Lucchetto come un simbolo di sicurezza su Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-come-un-simbolo-di-sicurezza-su-internet-image209638685.htmlRFP51T7W–Lucchetto come un simbolo di sicurezza su Internet

Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-lavorano-al-telefono-al-buio-il-concetto-di-sicurezza-delle-informazioni-nella-rete-internet-e-di-spionaggio-delle-informazioni-attacco-di-virus-attacco-hacker-image565920707.html

Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-hacker-lavorano-al-telefono-al-buio-il-concetto-di-sicurezza-delle-informazioni-nella-rete-internet-e-di-spionaggio-delle-informazioni-attacco-di-virus-attacco-hacker-image565920707.htmlRF2RTKWHR–Gli hacker lavorano al telefono al buio. Il concetto di sicurezza delle informazioni nella rete Internet e di spionaggio delle informazioni. Attacco di virus. Attacco hacker.

Hacker in una felpa con cappuccio scuro seduto davanti a un notebook. Calcolatore attacco sulla privacy Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-una-felpa-con-cappuccio-scuro-seduto-davanti-a-un-notebook-calcolatore-attacco-sulla-privacy-image177755293.html

Hacker in una felpa con cappuccio scuro seduto davanti a un notebook. Calcolatore attacco sulla privacy Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-in-una-felpa-con-cappuccio-scuro-seduto-davanti-a-un-notebook-calcolatore-attacco-sulla-privacy-image177755293.htmlRFM95CK9–Hacker in una felpa con cappuccio scuro seduto davanti a un notebook. Calcolatore attacco sulla privacy

Scrittura visualizzazione testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-visualizzazione-testo-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550428787.html

Scrittura visualizzazione testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-visualizzazione-testo-sabotage-concetto-di-internet-distruzione-degli-strumenti-e-dei-materiali-di-un-datore-di-lavoro-da-parte-dei-lavoratori-image550428787.htmlRF2PYE5EY–Scrittura visualizzazione testo Sabotage. Concetto di Internet distruzione degli strumenti e dei materiali di un datore di lavoro da parte dei lavoratori

Hacker con il computer e la cuffia auricolare nella stanza buia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-il-computer-e-la-cuffia-auricolare-nella-stanza-buia-image208026981.html

Hacker con il computer e la cuffia auricolare nella stanza buia Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-con-il-computer-e-la-cuffia-auricolare-nella-stanza-buia-image208026981.htmlRFP2CCF1–Hacker con il computer e la cuffia auricolare nella stanza buia

Virus ed e-mail. Programmi dannosi. Protezione e scansione della corrispondenza per individuare codici dannosi. Protezione informatica. Perdita di dati. Spionaggio e Spyin Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-ed-e-mail-programmi-dannosi-protezione-e-scansione-della-corrispondenza-per-individuare-codici-dannosi-protezione-informatica-perdita-di-dati-spionaggio-e-spyin-image594749236.html

Virus ed e-mail. Programmi dannosi. Protezione e scansione della corrispondenza per individuare codici dannosi. Protezione informatica. Perdita di dati. Spionaggio e Spyin Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-ed-e-mail-programmi-dannosi-protezione-e-scansione-della-corrispondenza-per-individuare-codici-dannosi-protezione-informatica-perdita-di-dati-spionaggio-e-spyin-image594749236.htmlRF2WFH4M4–Virus ed e-mail. Programmi dannosi. Protezione e scansione della corrispondenza per individuare codici dannosi. Protezione informatica. Perdita di dati. Spionaggio e Spyin

RF2JP52Y4–icona della linea di spionaggio delle perdite di dati, simbolo del contorno, illustrazione del vettore, simbolo del concetto

cranio, crimine informatico, pirateria su internet, teschi, crimini informatici, pirateria su internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cranio-crimine-informatico-pirateria-su-internet-teschi-crimini-informatici-pirateria-su-internet-image456065419.html

cranio, crimine informatico, pirateria su internet, teschi, crimini informatici, pirateria su internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cranio-crimine-informatico-pirateria-su-internet-teschi-crimini-informatici-pirateria-su-internet-image456065419.htmlRF2HDYG2K–cranio, crimine informatico, pirateria su internet, teschi, crimini informatici, pirateria su internet

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634093.html

Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/imprenditore-rappresentativo-di-un-abito-e-cravatta-ma-in-una-maschera-con-un-passamontagna-che-copre-il-suo-volto-e-impegnata-nel-furto-tramite-internet-da-un-computer-portatile-image331634093.htmlRF2A7F6JN–Imprenditore rappresentativo di un abito e cravatta, ma in una maschera con un passamontagna che copre il suo volto è impegnata nel furto tramite Internet da un computer portatile

Immagine dell'avviso di cyber attacco sullo scudo di sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-dell-avviso-di-cyber-attacco-sullo-scudo-di-sicurezza-online-image608765679.html

Immagine dell'avviso di cyber attacco sullo scudo di sicurezza online Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-dell-avviso-di-cyber-attacco-sullo-scudo-di-sicurezza-online-image608765679.htmlRF2XABJRB–Immagine dell'avviso di cyber attacco sullo scudo di sicurezza online

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image468825737.html

Hacker americano in unifrorm militare su Dark web, concetto di cyberwar. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-americano-in-unifrorm-militare-su-dark-web-concetto-di-cyberwar-image468825737.htmlRF2J6MT09–Hacker americano in unifrorm militare su Dark web, concetto di cyberwar.

Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-giovane-uomo-tiene-in-mano-una-minuscola-scheda-di-memoria-spazio-di-testo-image619448465.html

Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-giovane-uomo-tiene-in-mano-una-minuscola-scheda-di-memoria-spazio-di-testo-image619448465.htmlRM2XYP8RD–Il giovane uomo tiene in mano una minuscola scheda di memoria, spazio di testo

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-colonia-germania-image448976843.html

Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-cyber-attacco-criminalita-informatica-criminalita-informatica-hacker-informatici-attacco-l-infrastruttura-it-di-una-citta-colonia-germania-image448976843.htmlRM2H2CJF7–Immagine simbolica cyber attacco, criminalità informatica, criminalità informatica, hacker informatici attacco l'infrastruttura IT di una città, Colonia, Germania

Rappresentazione di international cyber attacco, un tentativo da parte di hacker per danneggiare o distruggere un computer di rete o di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-di-international-cyber-attacco-un-tentativo-da-parte-di-hacker-per-danneggiare-o-distruggere-un-computer-di-rete-o-di-sistema-image212981856.html

Rappresentazione di international cyber attacco, un tentativo da parte di hacker per danneggiare o distruggere un computer di rete o di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-di-international-cyber-attacco-un-tentativo-da-parte-di-hacker-per-danneggiare-o-distruggere-un-computer-di-rete-o-di-sistema-image212981856.htmlRMPAE4ET–Rappresentazione di international cyber attacco, un tentativo da parte di hacker per danneggiare o distruggere un computer di rete o di sistema

bel tecnico che indica un disco rigido rotto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bel-tecnico-che-indica-un-disco-rigido-rotto-image525776940.html

bel tecnico che indica un disco rigido rotto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bel-tecnico-che-indica-un-disco-rigido-rotto-image525776940.htmlRF2NFB5RT–bel tecnico che indica un disco rigido rotto

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529283.html

Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ufficio-federale-dell-inchiesta-fbi-gli-agenti-lavorano-al-computer-in-ufficio-di-presidenza-della-cyber-crimini-divisione-il-fbi-cyber-division-e-un-ufficio-federale-di-investigazione-di-divisione-che-capi-lo-sforzo-nazionale-di-indagare-e-perseguire-i-reati-commessi-attraverso-internet-incluso-il-cyber-in-base-al-terrorismo-spionaggio-computer-di-intrusioni-e-grandi-cyber-frodi-questa-divisione-del-fbi-usa-le-informazioni-che-raccoglie-durante-l-inchiesta-per-informare-il-pubblico-delle-attuali-tendenze-nel-cyber-crime-ufficio-federale-di-indagine-si-concentra-intorno-a-tre-priorita-principali-computer-intrusion-furto-di-identita-e-frodi-cyber-image226529283.htmlRFR4F8BF–Ufficio federale dell'inchiesta - FBI - gli agenti lavorano al computer in ufficio di presidenza della cyber crimini divisione. Il FBI Cyber Division è un Ufficio federale di investigazione di divisione che capi lo sforzo nazionale di indagare e perseguire i reati commessi attraverso Internet, incluso il "cyber in base al terrorismo, spionaggio, computer di intrusioni e grandi cyber frodi." Questa divisione del FBI usa le informazioni che raccoglie durante l'inchiesta per informare il pubblico delle attuali tendenze nel cyber crime.Ufficio federale di indagine si concentra intorno a tre priorità principali: computer intrusion, furto di identità e frodi cyber.

Kim Dotcom arriva per essere incontrato dai media prima del lancio della campagna elettorale del Mana Internet Party, che ha fondato per assumere l'attuale governo. Ha parlato del suo piano per abbattere il governo e delle sue precedenti esperienze di hacking. L'evento tenutosi alla Western Springs High School di Auckland è stato organizzato in collaborazione con il suo Internet Party e con il Mana Party con il quale ha formato un'alleanza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kim-dotcom-arriva-per-essere-incontrato-dai-media-prima-del-lancio-della-campagna-elettorale-del-mana-internet-party-che-ha-fondato-per-assumere-l-attuale-governo-ha-parlato-del-suo-piano-per-abbattere-il-governo-e-delle-sue-precedenti-esperienze-di-hacking-l-evento-tenutosi-alla-western-springs-high-school-di-auckland-e-stato-organizzato-in-collaborazione-con-il-suo-internet-party-e-con-il-mana-party-con-il-quale-ha-formato-un-alleanza-image555821796.html