Violazione della sicurezza Immagini Stock

(24,839)Filtri rapidi:

Pagina 1 di 249

Violazione della sicurezza Immagini Stock

RFR193PW–Violazione della sicurezza, system hacked avviso con red rotto icona a forma di lucchetto che mostra dati non sicuri sotto cyberattack, accesso vulnerabile, compromessa la password, vi

Hacker durante il cavid19 coronavirus pandemia con parole violazione della sicurezza e dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-durante-il-cavid19-coronavirus-pandemia-con-parole-violazione-della-sicurezza-e-dati-image359261977.html

Hacker durante il cavid19 coronavirus pandemia con parole violazione della sicurezza e dati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-durante-il-cavid19-coronavirus-pandemia-con-parole-violazione-della-sicurezza-e-dati-image359261977.htmlRF2BTDP8W–Hacker durante il cavid19 coronavirus pandemia con parole violazione della sicurezza e dati

Sicurezza dei dati il concetto di violazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-dei-dati-il-concetto-di-violazione-image217201583.html

Sicurezza dei dati il concetto di violazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-dei-dati-il-concetto-di-violazione-image217201583.htmlRMPHAARB–Sicurezza dei dati il concetto di violazione

Violazione della sicurezza messaggio sullo schermo del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-violazione-della-sicurezza-messaggio-sullo-schermo-del-computer-81549939.html

Violazione della sicurezza messaggio sullo schermo del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-violazione-della-sicurezza-messaggio-sullo-schermo-del-computer-81549939.htmlRMEMJWNR–Violazione della sicurezza messaggio sullo schermo del computer

Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-screen-grab-del-segretario-della-casa-david-blunkett-che-parla-alla-camera-dei-comuni-londra-per-quanto-riguarda-la-violazione-della-sicurezza-al-21-compleanno-del-principe-william-festa-nel-fine-settimana-blunkett-ha-detto-ai-comuni-che-a-nome-del-governo-e-della-camera-voleva-esprimere-il-suo-profondo-rammarico-alla-famiglia-reale-per-la-violazione-della-sicurezza-di-sabato-al-castello-di-windsor-107261759.html

Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-screen-grab-del-segretario-della-casa-david-blunkett-che-parla-alla-camera-dei-comuni-londra-per-quanto-riguarda-la-violazione-della-sicurezza-al-21-compleanno-del-principe-william-festa-nel-fine-settimana-blunkett-ha-detto-ai-comuni-che-a-nome-del-governo-e-della-camera-voleva-esprimere-il-suo-profondo-rammarico-alla-famiglia-reale-per-la-violazione-della-sicurezza-di-sabato-al-castello-di-windsor-107261759.htmlRMG6E5D3–Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor

Mano inserire thumb drive USB nel computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-inserire-thumb-drive-usb-nel-computer-50068482.html

Mano inserire thumb drive USB nel computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-inserire-thumb-drive-usb-nel-computer-50068482.htmlRFCWCPT2–Mano inserire thumb drive USB nel computer

Codice sorgente Java del framework del logger di eventi log4j su uno schermo in primo piano con focus selettivo. La violazione della sicurezza nel Log4J / Log4Shell è una di Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-java-del-framework-del-logger-di-eventi-log4j-su-uno-schermo-in-primo-piano-con-focus-selettivo-la-violazione-della-sicurezza-nel-log4j-log4shell-e-una-di-image454038050.html

Codice sorgente Java del framework del logger di eventi log4j su uno schermo in primo piano con focus selettivo. La violazione della sicurezza nel Log4J / Log4Shell è una di Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-java-del-framework-del-logger-di-eventi-log4j-su-uno-schermo-in-primo-piano-con-focus-selettivo-la-violazione-della-sicurezza-nel-log4j-log4shell-e-una-di-image454038050.htmlRF2HAK64J–Codice sorgente Java del framework del logger di eventi log4j su uno schermo in primo piano con focus selettivo. La violazione della sicurezza nel Log4J / Log4Shell è una di

Visualizzazione concettuale violazione della sicurezza. Incidente di panoramica aziendale che determina l'accesso non autorizzato dei colleghi ai dati, ottenendo un lavoro di squadra che ottiene un guadagno finanziario di successo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-violazione-della-sicurezza-incidente-di-panoramica-aziendale-che-determina-l-accesso-non-autorizzato-dei-colleghi-ai-dati-ottenendo-un-lavoro-di-squadra-che-ottiene-un-guadagno-finanziario-di-successo-image483684291.html

Visualizzazione concettuale violazione della sicurezza. Incidente di panoramica aziendale che determina l'accesso non autorizzato dei colleghi ai dati, ottenendo un lavoro di squadra che ottiene un guadagno finanziario di successo. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-violazione-della-sicurezza-incidente-di-panoramica-aziendale-che-determina-l-accesso-non-autorizzato-dei-colleghi-ai-dati-ottenendo-un-lavoro-di-squadra-che-ottiene-un-guadagno-finanziario-di-successo-image483684291.htmlRF2K2WM6Y–Visualizzazione concettuale violazione della sicurezza. Incidente di panoramica aziendale che determina l'accesso non autorizzato dei colleghi ai dati, ottenendo un lavoro di squadra che ottiene un guadagno finanziario di successo.

Violazione della sicurezza nella scrittura del testo. Incidente fotografico concettuale che si traduce in accesso non autorizzato di data frame decorato con fiori colorati e Foliage disposti in modo armonioso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-nella-scrittura-del-testo-incidente-fotografico-concettuale-che-si-traduce-in-accesso-non-autorizzato-di-data-frame-decorato-con-fiori-colorati-e-foliage-disposti-in-modo-armonioso-image483683689.html

Violazione della sicurezza nella scrittura del testo. Incidente fotografico concettuale che si traduce in accesso non autorizzato di data frame decorato con fiori colorati e Foliage disposti in modo armonioso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-nella-scrittura-del-testo-incidente-fotografico-concettuale-che-si-traduce-in-accesso-non-autorizzato-di-data-frame-decorato-con-fiori-colorati-e-foliage-disposti-in-modo-armonioso-image483683689.htmlRF2K2WKDD–Violazione della sicurezza nella scrittura del testo. Incidente fotografico concettuale che si traduce in accesso non autorizzato di data frame decorato con fiori colorati e Foliage disposti in modo armonioso.

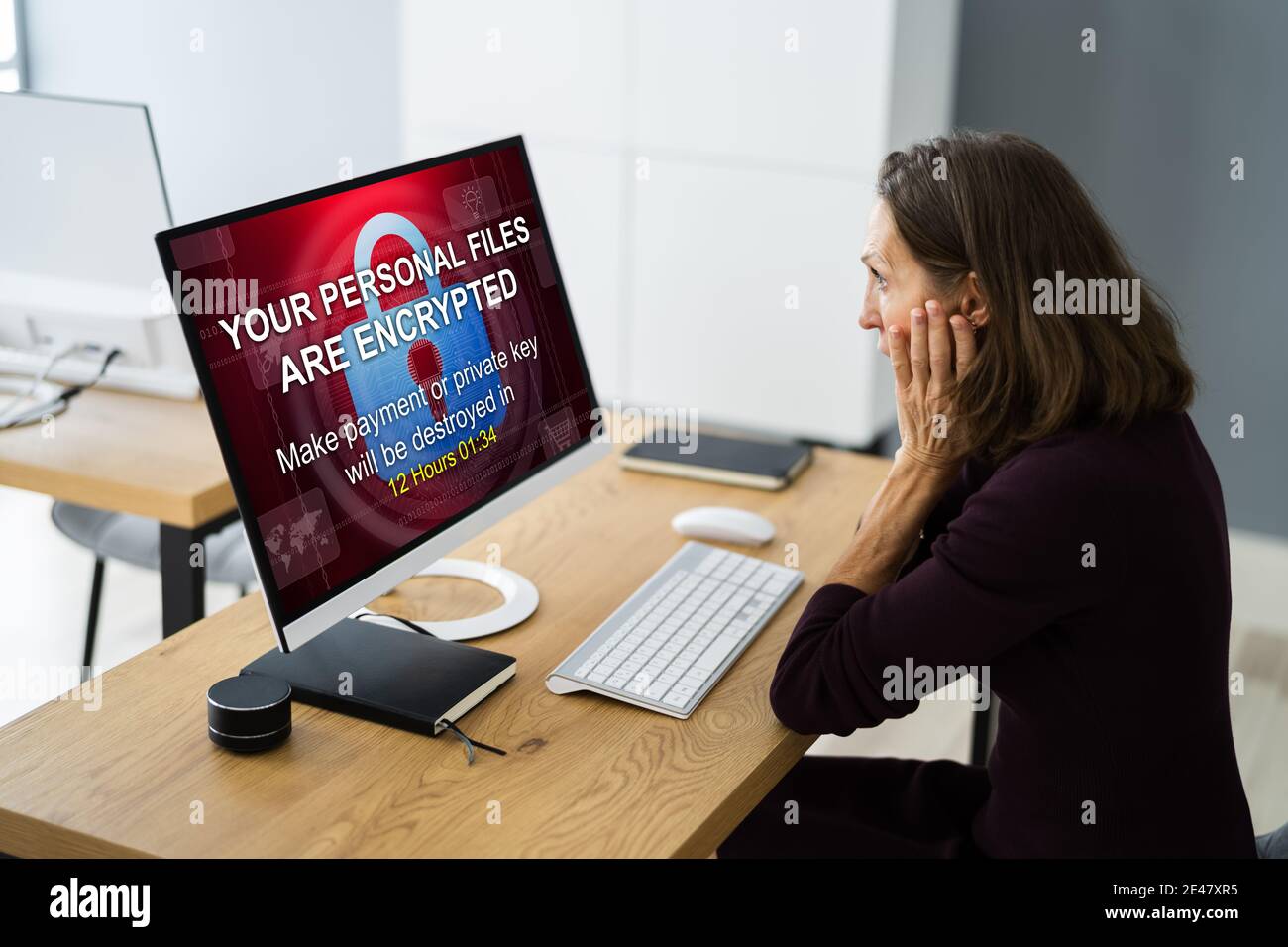

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image479296526.html

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image479296526.htmlRF2JRNRH2–Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza

Violazione della sicurezza concetto con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-concetto-con-volto-incappucciato-persona-maschile-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image187479640.html

Violazione della sicurezza concetto con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-concetto-con-volto-incappucciato-persona-maschile-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image187479640.htmlRFMW0C5C–Violazione della sicurezza concetto con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri

Una vista dettagliata di una tastiera moderna che evidenzia i tasti invio e ritorno sotto una retroilluminazione blu. Strumenti hacker, virus, violazione dei dati, violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-vista-dettagliata-di-una-tastiera-moderna-che-evidenzia-i-tasti-invio-e-ritorno-sotto-una-retroilluminazione-blu-strumenti-hacker-virus-violazione-dei-dati-violazione-della-sicurezza-image610280548.html

Una vista dettagliata di una tastiera moderna che evidenzia i tasti invio e ritorno sotto una retroilluminazione blu. Strumenti hacker, virus, violazione dei dati, violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-vista-dettagliata-di-una-tastiera-moderna-che-evidenzia-i-tasti-invio-e-ritorno-sotto-una-retroilluminazione-blu-strumenti-hacker-virus-violazione-dei-dati-violazione-della-sicurezza-image610280548.htmlRF2XCTK1T–Una vista dettagliata di una tastiera moderna che evidenzia i tasti invio e ritorno sotto una retroilluminazione blu. Strumenti hacker, virus, violazione dei dati, violazione della sicurezza

Barriera di confine concetto persone 3d rendering immagine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-barriera-di-confine-concetto-persone-3d-rendering-immagine-133305262.html

Barriera di confine concetto persone 3d rendering immagine Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-barriera-di-confine-concetto-persone-3d-rendering-immagine-133305262.htmlRFHMTG66–Barriera di confine concetto persone 3d rendering immagine

Close-up della mano di un uomo in possesso di un telefono cellulare per aprire il sito web di Credit Bureau Equifax, con il testo sul sito a leggere 'Equifax Sicurezza Informatica incidente', che forniscono passaggi per i consumatori a prendere a seguito di una violazione della protezione presso la società, San Ramon, California, 28 settembre 2017. () Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-della-mano-di-un-uomo-in-possesso-di-un-telefono-cellulare-per-aprire-il-sito-web-di-credit-bureau-equifax-con-il-testo-sul-sito-a-leggere-equifax-sicurezza-informatica-incidente-che-forniscono-passaggi-per-i-consumatori-a-prendere-a-seguito-di-una-violazione-della-protezione-presso-la-societa-san-ramon-california-28-settembre-2017-170790286.html

Close-up della mano di un uomo in possesso di un telefono cellulare per aprire il sito web di Credit Bureau Equifax, con il testo sul sito a leggere 'Equifax Sicurezza Informatica incidente', che forniscono passaggi per i consumatori a prendere a seguito di una violazione della protezione presso la società, San Ramon, California, 28 settembre 2017. () Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-close-up-della-mano-di-un-uomo-in-possesso-di-un-telefono-cellulare-per-aprire-il-sito-web-di-credit-bureau-equifax-con-il-testo-sul-sito-a-leggere-equifax-sicurezza-informatica-incidente-che-forniscono-passaggi-per-i-consumatori-a-prendere-a-seguito-di-una-violazione-della-protezione-presso-la-societa-san-ramon-california-28-settembre-2017-170790286.htmlRMKWT4N2–Close-up della mano di un uomo in possesso di un telefono cellulare per aprire il sito web di Credit Bureau Equifax, con il testo sul sito a leggere 'Equifax Sicurezza Informatica incidente', che forniscono passaggi per i consumatori a prendere a seguito di una violazione della protezione presso la società, San Ramon, California, 28 settembre 2017. ()

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839282.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839282.htmlRF2JEW6RE–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Nozione di violazione della sicurezza o di hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-nozione-di-violazione-della-sicurezza-o-di-hacking-54865868.html

Nozione di violazione della sicurezza o di hacking Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-nozione-di-violazione-della-sicurezza-o-di-hacking-54865868.htmlRFD579Y8–Nozione di violazione della sicurezza o di hacking

Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-presenza-non-autorizzata-all-interno-dell-area-e-un-segno-di-violazione-della-sicurezza-image342883750.html

Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-presenza-non-autorizzata-all-interno-dell-area-e-un-segno-di-violazione-della-sicurezza-image342883750.htmlRF2AWRKM6–Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza

frase di violazione della sicurezza realizzata in letterpress metallizzato su sfondo jeans scuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/frase-di-violazione-della-sicurezza-realizzata-in-letterpress-metallizzato-su-sfondo-jeans-scuro-image572762483.html

frase di violazione della sicurezza realizzata in letterpress metallizzato su sfondo jeans scuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/frase-di-violazione-della-sicurezza-realizzata-in-letterpress-metallizzato-su-sfondo-jeans-scuro-image572762483.htmlRF2T7RGAY–frase di violazione della sicurezza realizzata in letterpress metallizzato su sfondo jeans scuro

Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-autori-degli-attacchi-infiltrano-la-rete-aziendale-attraverso-un-dipendente-reclutato-sicurezza-informatica-spionaggio-industriale-violazione-della-sicurezza-corruzione-e-assistenza-image456252669.html

Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-autori-degli-attacchi-infiltrano-la-rete-aziendale-attraverso-un-dipendente-reclutato-sicurezza-informatica-spionaggio-industriale-violazione-della-sicurezza-corruzione-e-assistenza-image456252669.htmlRF2HE82X5–Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza

Violazione della sicurezza di avvertimento sulla schermata dello smartphone durante l'uso di hotspot wifi pubblici, dispositivo infettato dal virus in internet o malware dopo cyberattack, frodi al Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-di-avvertimento-sulla-schermata-dello-smartphone-durante-l-uso-di-hotspot-wifi-pubblici-dispositivo-infettato-dal-virus-in-internet-o-malware-dopo-cyberattack-frodi-al-image185383394.html

Violazione della sicurezza di avvertimento sulla schermata dello smartphone durante l'uso di hotspot wifi pubblici, dispositivo infettato dal virus in internet o malware dopo cyberattack, frodi al Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-di-avvertimento-sulla-schermata-dello-smartphone-durante-l-uso-di-hotspot-wifi-pubblici-dispositivo-infettato-dal-virus-in-internet-o-malware-dopo-cyberattack-frodi-al-image185383394.htmlRFMNGXBE–Violazione della sicurezza di avvertimento sulla schermata dello smartphone durante l'uso di hotspot wifi pubblici, dispositivo infettato dal virus in internet o malware dopo cyberattack, frodi al

Ransomware virus informatico. Internet Security Threat Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ransomware-virus-informatico-internet-security-threat-image232382557.html

Ransomware virus informatico. Internet Security Threat Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ransomware-virus-informatico-internet-security-threat-image232382557.htmlRFRE1X91–Ransomware virus informatico. Internet Security Threat

Violazione della sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-del-computer-image388642708.html

Violazione della sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-del-computer-image388642708.htmlRF2DG85MM–Violazione della sicurezza del computer

Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-sicurezza-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515432.html

Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-sicurezza-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515432.htmlRMRT18T8–Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News

Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-screen-grab-del-segretario-della-casa-david-blunkett-che-parla-alla-camera-dei-comuni-londra-per-quanto-riguarda-la-violazione-della-sicurezza-al-21-compleanno-del-principe-william-festa-nel-fine-settimana-blunkett-ha-detto-ai-comuni-che-a-nome-del-governo-e-della-camera-voleva-esprimere-il-suo-profondo-rammarico-alla-famiglia-reale-per-la-violazione-della-sicurezza-di-sabato-al-castello-di-windsor-107261755.html

Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-screen-grab-del-segretario-della-casa-david-blunkett-che-parla-alla-camera-dei-comuni-londra-per-quanto-riguarda-la-violazione-della-sicurezza-al-21-compleanno-del-principe-william-festa-nel-fine-settimana-blunkett-ha-detto-ai-comuni-che-a-nome-del-governo-e-della-camera-voleva-esprimere-il-suo-profondo-rammarico-alla-famiglia-reale-per-la-violazione-della-sicurezza-di-sabato-al-castello-di-windsor-107261755.htmlRMG6E5CY–Screen grab del Segretario della Casa David Blunkett che parla alla Camera dei Comuni, Londra per quanto riguarda la violazione della sicurezza al 21 ° compleanno del Principe William festa nel fine settimana. * Blunkett ha detto ai Comuni che, a nome del governo e della Camera, voleva esprimere il suo profondo rammarico alla Famiglia reale per la violazione della sicurezza di sabato al Castello di Windsor

Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/smartphone-con-parole-ransomware-e-bitcoin-sfocati-e-logo-kaseya-sul-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-united-image434357127.html

Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/smartphone-con-parole-ransomware-e-bitcoin-sfocati-e-logo-kaseya-sul-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-united-image434357127.htmlRF2G6JJXF–Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United

RF2M4WNJW–Blocco e sblocco dell'icona del lucchetto. Concetto di violazione della sicurezza, attacco di hacker, perdita di dati accesso non autorizzato

Visualizzazione concettuale violazione della sicurezza. Incidente di idea di business che provoca l'accesso non autorizzato dei dati Hand Holding Panel Board visualizzati le ultime strategie di crescita finanziaria. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-violazione-della-sicurezza-incidente-di-idea-di-business-che-provoca-l-accesso-non-autorizzato-dei-dati-hand-holding-panel-board-visualizzati-le-ultime-strategie-di-crescita-finanziaria-image483685452.html

Visualizzazione concettuale violazione della sicurezza. Incidente di idea di business che provoca l'accesso non autorizzato dei dati Hand Holding Panel Board visualizzati le ultime strategie di crescita finanziaria. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-violazione-della-sicurezza-incidente-di-idea-di-business-che-provoca-l-accesso-non-autorizzato-dei-dati-hand-holding-panel-board-visualizzati-le-ultime-strategie-di-crescita-finanziaria-image483685452.htmlRF2K2WNMC–Visualizzazione concettuale violazione della sicurezza. Incidente di idea di business che provoca l'accesso non autorizzato dei dati Hand Holding Panel Board visualizzati le ultime strategie di crescita finanziaria.

Firma che mostra una violazione di sicurezza. Parola per incidente che causa l'accesso non autorizzato ai dati lavoratore di ufficio maschile che utilizza la tecnologia disponibile forniture per ufficio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-mostra-una-violazione-di-sicurezza-parola-per-incidente-che-causa-l-accesso-non-autorizzato-ai-dati-lavoratore-di-ufficio-maschile-che-utilizza-la-tecnologia-disponibile-forniture-per-ufficio-image483679068.html

Firma che mostra una violazione di sicurezza. Parola per incidente che causa l'accesso non autorizzato ai dati lavoratore di ufficio maschile che utilizza la tecnologia disponibile forniture per ufficio. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-che-mostra-una-violazione-di-sicurezza-parola-per-incidente-che-causa-l-accesso-non-autorizzato-ai-dati-lavoratore-di-ufficio-maschile-che-utilizza-la-tecnologia-disponibile-forniture-per-ufficio-image483679068.htmlRF2K2WDGC–Firma che mostra una violazione di sicurezza. Parola per incidente che causa l'accesso non autorizzato ai dati lavoratore di ufficio maschile che utilizza la tecnologia disponibile forniture per ufficio.

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image481928697.html

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image481928697.htmlRF2K01MY5–Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza

Donna che utilizza un computer con interfaccia VR di avviso di violazione della sicurezza. Sicurezza informatica tecnologia aziendale per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-computer-con-interfaccia-vr-di-avviso-di-violazione-della-sicurezza-sicurezza-informatica-tecnologia-aziendale-per-la-protezione-dei-dati-image490215748.html

Donna che utilizza un computer con interfaccia VR di avviso di violazione della sicurezza. Sicurezza informatica tecnologia aziendale per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-computer-con-interfaccia-vr-di-avviso-di-violazione-della-sicurezza-sicurezza-informatica-tecnologia-aziendale-per-la-protezione-dei-dati-image490215748.htmlRF2KDF758–Donna che utilizza un computer con interfaccia VR di avviso di violazione della sicurezza. Sicurezza informatica tecnologia aziendale per la protezione dei dati.

Avviso di violazione dei dati lettera da Equifax Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-dei-dati-lettera-da-equifax-image234288778.html

Avviso di violazione dei dati lettera da Equifax Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-dei-dati-lettera-da-equifax-image234288778.htmlRMRH4NMA–Avviso di violazione dei dati lettera da Equifax

Information Security Concept: Nota gialla con una semplice password collegata a una tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/information-security-concept-nota-gialla-con-una-semplice-password-collegata-a-una-tastiera-image562608291.html

Information Security Concept: Nota gialla con una semplice password collegata a una tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/information-security-concept-nota-gialla-con-una-semplice-password-collegata-a-una-tastiera-image562608291.htmlRF2RK90H7–Information Security Concept: Nota gialla con una semplice password collegata a una tastiera.

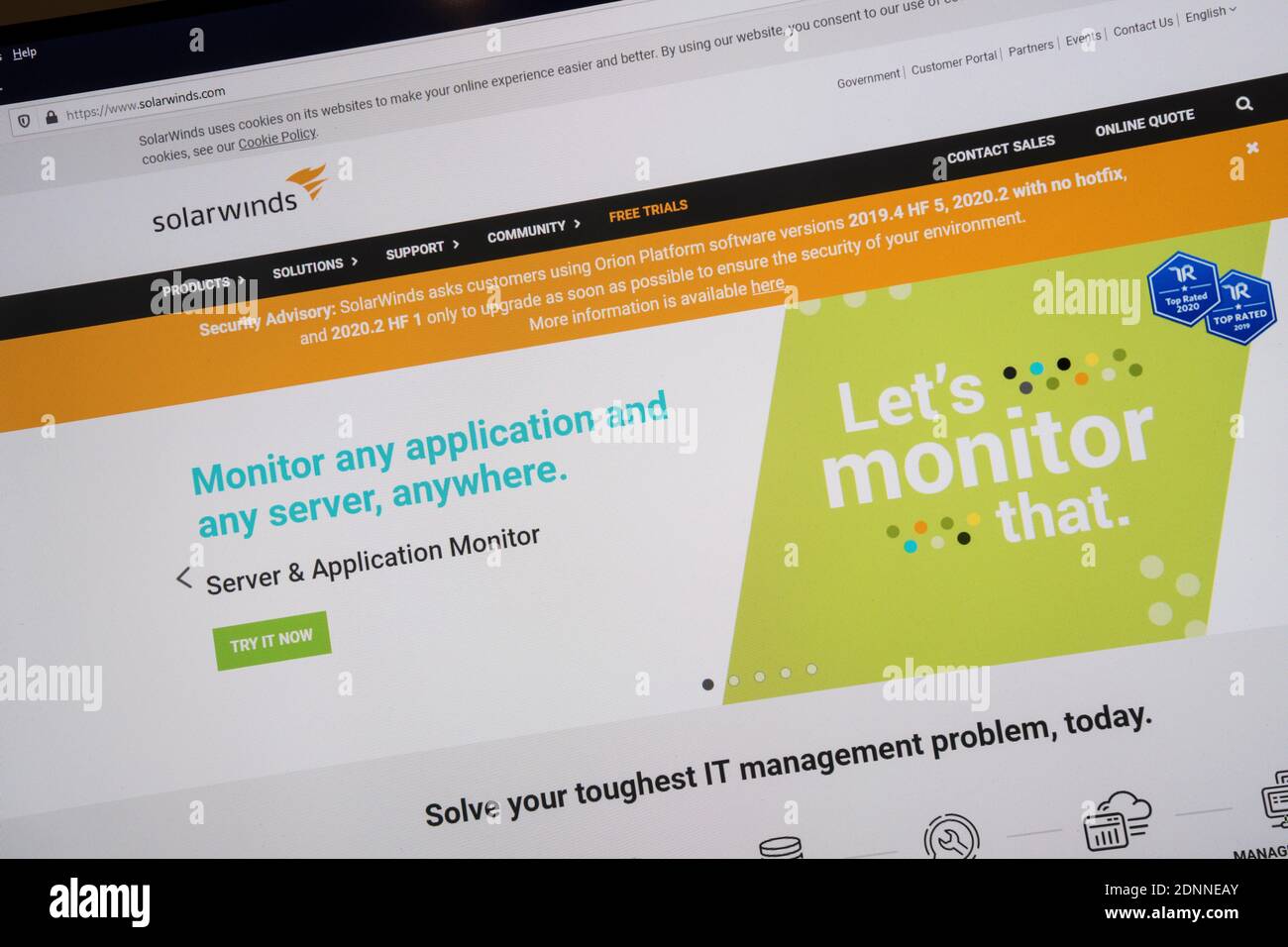

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008440.html

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008440.htmlRM2DNNENC–Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione.

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839301.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839301.htmlRF2JEW6T5–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Business, tecnologia Internet e il concetto di rete. Giovane imprenditrice lavorando sul suo tablet in ufficio del futuro, selezionare Security Breach su t Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditrice-lavorando-sul-suo-tablet-in-ufficio-del-futuro-selezionare-security-breach-su-t-image228652446.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditrice lavorando sul suo tablet in ufficio del futuro, selezionare Security Breach su t Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditrice-lavorando-sul-suo-tablet-in-ufficio-del-futuro-selezionare-security-breach-su-t-image228652446.htmlRMR800EP–Business, tecnologia Internet e il concetto di rete. Giovane imprenditrice lavorando sul suo tablet in ufficio del futuro, selezionare Security Breach su t

Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-presenza-non-autorizzata-all-interno-dell-area-e-un-segno-di-violazione-della-sicurezza-image342883588.html

Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/una-presenza-non-autorizzata-all-interno-dell-area-e-un-segno-di-violazione-della-sicurezza-image342883588.htmlRF2AWRKEC–Una presenza non autorizzata all'interno dell'area è un segno di violazione della sicurezza

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image405115737.html

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image405115737.htmlRF2EF2H75–Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza

Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-autori-degli-attacchi-infiltrano-la-rete-aziendale-attraverso-un-dipendente-reclutato-sicurezza-informatica-spionaggio-industriale-violazione-della-sicurezza-corruzione-e-assistenza-image449569229.html

Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/gli-autori-degli-attacchi-infiltrano-la-rete-aziendale-attraverso-un-dipendente-reclutato-sicurezza-informatica-spionaggio-industriale-violazione-della-sicurezza-corruzione-e-assistenza-image449569229.htmlRF2H3BJ3W–Gli autori degli attacchi infiltrano la rete aziendale attraverso un dipendente reclutato. Sicurezza informatica. Spionaggio industriale. Violazione della sicurezza. Corruzione e assistenza

Violazione della sicurezza di avvertimento sulla schermata dello smartphone, dispositivo infettato dal virus in internet o malware dopo cyberattack da hacker, avviso di frode con lucchetto rosso ho Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-di-avvertimento-sulla-schermata-dello-smartphone-dispositivo-infettato-dal-virus-in-internet-o-malware-dopo-cyberattack-da-hacker-avviso-di-frode-con-lucchetto-rosso-ho-image185067426.html

Violazione della sicurezza di avvertimento sulla schermata dello smartphone, dispositivo infettato dal virus in internet o malware dopo cyberattack da hacker, avviso di frode con lucchetto rosso ho Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-di-avvertimento-sulla-schermata-dello-smartphone-dispositivo-infettato-dal-virus-in-internet-o-malware-dopo-cyberattack-da-hacker-avviso-di-frode-con-lucchetto-rosso-ho-image185067426.htmlRFMN2FAX–Violazione della sicurezza di avvertimento sulla schermata dello smartphone, dispositivo infettato dal virus in internet o malware dopo cyberattack da hacker, avviso di frode con lucchetto rosso ho

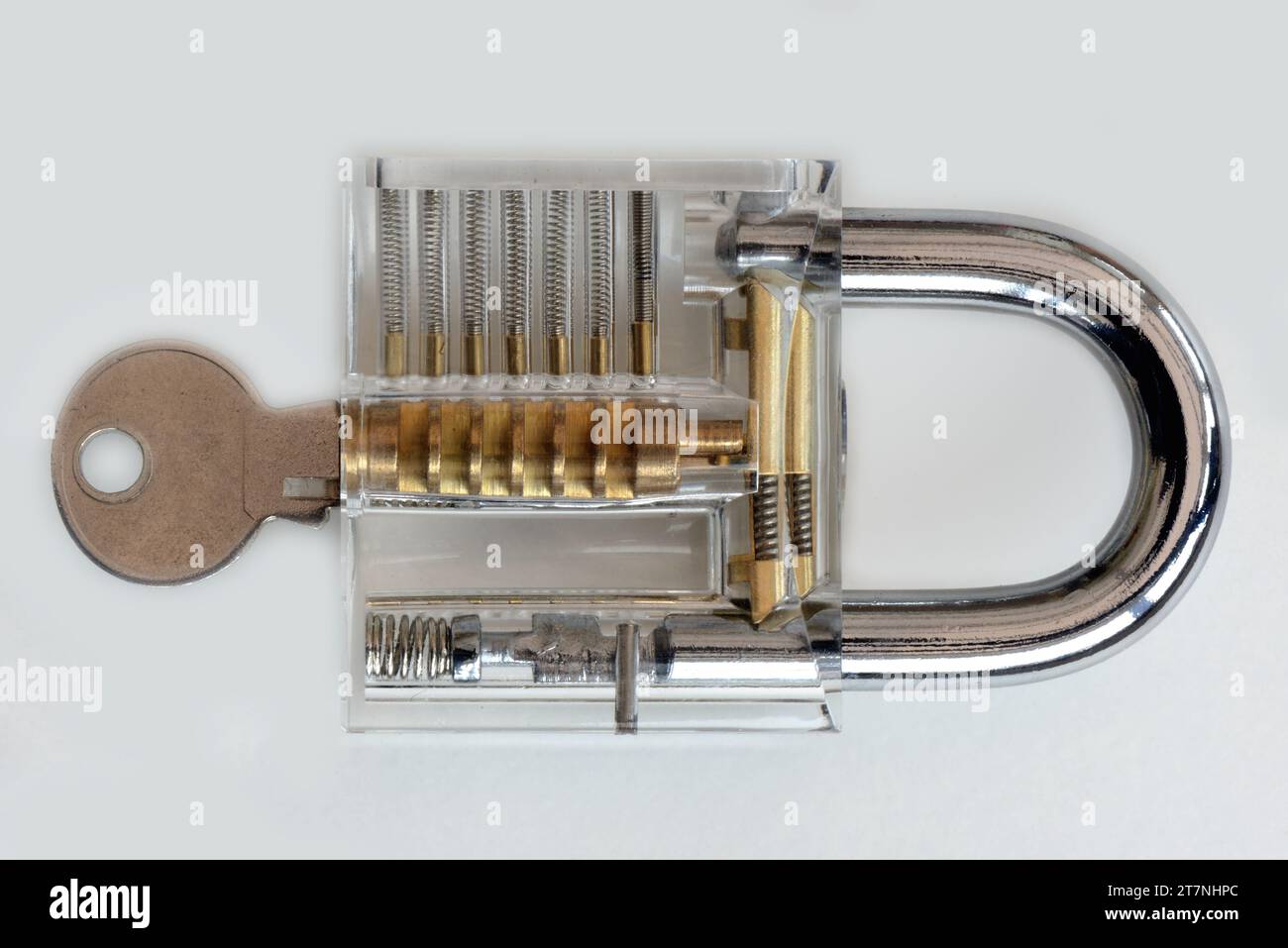

Un lucchetto trasparente trasparente trasparente in plastica con chiave su sfondo neutro che denota il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-lucchetto-trasparente-trasparente-trasparente-in-plastica-con-chiave-su-sfondo-neutro-che-denota-il-concetto-di-sicurezza-image572719684.html

Un lucchetto trasparente trasparente trasparente in plastica con chiave su sfondo neutro che denota il concetto di sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-lucchetto-trasparente-trasparente-trasparente-in-plastica-con-chiave-su-sfondo-neutro-che-denota-il-concetto-di-sicurezza-image572719684.htmlRM2T7NHPC–Un lucchetto trasparente trasparente trasparente in plastica con chiave su sfondo neutro che denota il concetto di sicurezza.

La rottura di un lucchetto sulla parte superiore di una tastiera di computer per rappresentare il concetto di computer una violazione della protezione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-rottura-di-un-lucchetto-sulla-parte-superiore-di-una-tastiera-di-computer-per-rappresentare-il-concetto-di-computer-una-violazione-della-protezione-image619390481.html

La rottura di un lucchetto sulla parte superiore di una tastiera di computer per rappresentare il concetto di computer una violazione della protezione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-rottura-di-un-lucchetto-sulla-parte-superiore-di-una-tastiera-di-computer-per-rappresentare-il-concetto-di-computer-una-violazione-della-protezione-image619390481.htmlRM2XYKJTH–La rottura di un lucchetto sulla parte superiore di una tastiera di computer per rappresentare il concetto di computer una violazione della protezione

Londra, Regno Unito. 27 feb 2019. In una violazione della protezione, la porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-protezione-la-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515436.html

Londra, Regno Unito. 27 feb 2019. In una violazione della protezione, la porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-protezione-la-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515436.htmlRMRT18TC–Londra, Regno Unito. 27 feb 2019. In una violazione della protezione, la porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News

La scena all'aeroporto di Stansted, Essex, dopo che un team di due persone del giornale Mirror girava liberamente intorno a un jet Boeing 737 passeggeri in fase di manutenzione all'aeroporto, sostenendo che avrebbero potuto nascondere una bomba su di esso. * il governo e l'industria dell'aviazione stavano affrontando nuove richieste di inasprire la sicurezza aerea dopo che i giornalisti hanno passato un ufficio di sicurezza senza essere stati chiesti per l'identificazione e sono saliti in un aereo appartenente alla linea aerea di taglio-prezzo Go. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-scena-all-aeroporto-di-stansted-essex-dopo-che-un-team-di-due-persone-del-giornale-mirror-girava-liberamente-intorno-a-un-jet-boeing-737-passeggeri-in-fase-di-manutenzione-all-aeroporto-sostenendo-che-avrebbero-potuto-nascondere-una-bomba-su-di-esso-il-governo-e-l-industria-dell-aviazione-stavano-affrontando-nuove-richieste-di-inasprire-la-sicurezza-aerea-dopo-che-i-giornalisti-hanno-passato-un-ufficio-di-sicurezza-senza-essere-stati-chiesti-per-l-identificazione-e-sono-saliti-in-un-aereo-appartenente-alla-linea-aerea-di-taglio-prezzo-go-106721608.html

La scena all'aeroporto di Stansted, Essex, dopo che un team di due persone del giornale Mirror girava liberamente intorno a un jet Boeing 737 passeggeri in fase di manutenzione all'aeroporto, sostenendo che avrebbero potuto nascondere una bomba su di esso. * il governo e l'industria dell'aviazione stavano affrontando nuove richieste di inasprire la sicurezza aerea dopo che i giornalisti hanno passato un ufficio di sicurezza senza essere stati chiesti per l'identificazione e sono saliti in un aereo appartenente alla linea aerea di taglio-prezzo Go. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-scena-all-aeroporto-di-stansted-essex-dopo-che-un-team-di-due-persone-del-giornale-mirror-girava-liberamente-intorno-a-un-jet-boeing-737-passeggeri-in-fase-di-manutenzione-all-aeroporto-sostenendo-che-avrebbero-potuto-nascondere-una-bomba-su-di-esso-il-governo-e-l-industria-dell-aviazione-stavano-affrontando-nuove-richieste-di-inasprire-la-sicurezza-aerea-dopo-che-i-giornalisti-hanno-passato-un-ufficio-di-sicurezza-senza-essere-stati-chiesti-per-l-identificazione-e-sono-saliti-in-un-aereo-appartenente-alla-linea-aerea-di-taglio-prezzo-go-106721608.htmlRMG5HGE0–La scena all'aeroporto di Stansted, Essex, dopo che un team di due persone del giornale Mirror girava liberamente intorno a un jet Boeing 737 passeggeri in fase di manutenzione all'aeroporto, sostenendo che avrebbero potuto nascondere una bomba su di esso. * il governo e l'industria dell'aviazione stavano affrontando nuove richieste di inasprire la sicurezza aerea dopo che i giornalisti hanno passato un ufficio di sicurezza senza essere stati chiesti per l'identificazione e sono saliti in un aereo appartenente alla linea aerea di taglio-prezzo Go.

Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/smartphone-con-parole-ransomware-e-bitcoin-sfocati-e-logo-kaseya-sul-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-united-image434357129.html

Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/smartphone-con-parole-ransomware-e-bitcoin-sfocati-e-logo-kaseya-sul-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-united-image434357129.htmlRF2G6JJXH–Smartphone con parole RANSOMWARE e bitcoin sfocati e logo Kaseya sul computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, United

MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa su Twitter. NiceHash è un cripto-mining marketplace che collega i venditori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-montreal-canada-7-dicembre-2017-nicehash-violazione-della-sicurezza-comunicato-stampa-su-twitter-nicehash-e-un-cripto-mining-marketplace-che-collega-i-venditori-167512916.html

MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa su Twitter. NiceHash è un cripto-mining marketplace che collega i venditori Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-montreal-canada-7-dicembre-2017-nicehash-violazione-della-sicurezza-comunicato-stampa-su-twitter-nicehash-e-un-cripto-mining-marketplace-che-collega-i-venditori-167512916.htmlRFKMETC4–MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa su Twitter. NiceHash è un cripto-mining marketplace che collega i venditori

Ispirazione che mostra la violazione della sicurezza del segno. Incidente relativo alla panoramica aziendale che determina l'accesso non autorizzato ai dati dei colleghi che disegnano in piedi accanto al grafico proiezione tabella Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-la-violazione-della-sicurezza-del-segno-incidente-relativo-alla-panoramica-aziendale-che-determina-l-accesso-non-autorizzato-ai-dati-dei-colleghi-che-disegnano-in-piedi-accanto-al-grafico-proiezione-tabella-image483344283.html

Ispirazione che mostra la violazione della sicurezza del segno. Incidente relativo alla panoramica aziendale che determina l'accesso non autorizzato ai dati dei colleghi che disegnano in piedi accanto al grafico proiezione tabella Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-la-violazione-della-sicurezza-del-segno-incidente-relativo-alla-panoramica-aziendale-che-determina-l-accesso-non-autorizzato-ai-dati-dei-colleghi-che-disegnano-in-piedi-accanto-al-grafico-proiezione-tabella-image483344283.htmlRF2K2A6FR–Ispirazione che mostra la violazione della sicurezza del segno. Incidente relativo alla panoramica aziendale che determina l'accesso non autorizzato ai dati dei colleghi che disegnano in piedi accanto al grafico proiezione tabella

Didascalia concettuale violazione della sicurezza. Parola per incidente che provoca l'accesso non autorizzato dei dati uomo in possesso di schermo del telefono cellulare che mostra la tecnologia futuristica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-violazione-della-sicurezza-parola-per-incidente-che-provoca-l-accesso-non-autorizzato-dei-dati-uomo-in-possesso-di-schermo-del-telefono-cellulare-che-mostra-la-tecnologia-futuristica-image483450630.html

Didascalia concettuale violazione della sicurezza. Parola per incidente che provoca l'accesso non autorizzato dei dati uomo in possesso di schermo del telefono cellulare che mostra la tecnologia futuristica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-violazione-della-sicurezza-parola-per-incidente-che-provoca-l-accesso-non-autorizzato-dei-dati-uomo-in-possesso-di-schermo-del-telefono-cellulare-che-mostra-la-tecnologia-futuristica-image483450630.htmlRF2K2F25X–Didascalia concettuale violazione della sicurezza. Parola per incidente che provoca l'accesso non autorizzato dei dati uomo in possesso di schermo del telefono cellulare che mostra la tecnologia futuristica.

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image481928720.html

Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-malware-ransomware-computer-aziendale-hacked-violazione-della-sicurezza-image481928720.htmlRF2K01N00–Attacco malware ransomware. Computer aziendale hacked. Violazione della sicurezza

Tablet digitale su sfondo rosso con avviso di violazione della sicurezza sullo schermo. interfaccia di violazione della sicurezza. Sicurezza informatica per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tablet-digitale-su-sfondo-rosso-con-avviso-di-violazione-della-sicurezza-sullo-schermo-interfaccia-di-violazione-della-sicurezza-sicurezza-informatica-per-la-protezione-dei-dati-image501721653.html

Tablet digitale su sfondo rosso con avviso di violazione della sicurezza sullo schermo. interfaccia di violazione della sicurezza. Sicurezza informatica per la protezione dei dati. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/tablet-digitale-su-sfondo-rosso-con-avviso-di-violazione-della-sicurezza-sullo-schermo-interfaccia-di-violazione-della-sicurezza-sicurezza-informatica-per-la-protezione-dei-dati-image501721653.htmlRF2M47B2D–Tablet digitale su sfondo rosso con avviso di violazione della sicurezza sullo schermo. interfaccia di violazione della sicurezza. Sicurezza informatica per la protezione dei dati.

Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/washington-stati-uniti-18-gennaio-2021-le-persone-vengono-evacuate-in-un-altra-parte-del-campidoglio-degli-stati-uniti-durante-una-violazione-della-sicurezza-che-ha-evacuato-la-struttura-poco-dopo-che-i-preparativi-per-la-cerimonia-inaugurale-del-presidente-eletto-joe-biden-sono-iniziati-a-washington-dc-lunedi-18-gennaio-2021-foto-di-david-tulis-upi-credit-upi-alamy-live-news-image397962031.html

Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/washington-stati-uniti-18-gennaio-2021-le-persone-vengono-evacuate-in-un-altra-parte-del-campidoglio-degli-stati-uniti-durante-una-violazione-della-sicurezza-che-ha-evacuato-la-struttura-poco-dopo-che-i-preparativi-per-la-cerimonia-inaugurale-del-presidente-eletto-joe-biden-sono-iniziati-a-washington-dc-lunedi-18-gennaio-2021-foto-di-david-tulis-upi-credit-upi-alamy-live-news-image397962031.htmlRM2E3CMHK–Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News

Il simbolo del lucchetto con word ransomware sul rosso sfondo tecnologico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-simbolo-del-lucchetto-con-word-ransomware-sul-rosso-sfondo-tecnologico-image232382574.html

Il simbolo del lucchetto con word ransomware sul rosso sfondo tecnologico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-simbolo-del-lucchetto-con-word-ransomware-sul-rosso-sfondo-tecnologico-image232382574.htmlRFRE1X9J–Il simbolo del lucchetto con word ransomware sul rosso sfondo tecnologico

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008144.html

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008144.htmlRM2DNNEAT–Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione.

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473838845.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473838845.htmlRF2JEW67W–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Concetto di sicurezza aziendale, la sicurezza delle informazioni da virus, criminalità e attacco. Internet sistema sicuro. Sistema di protezione. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-sicurezza-aziendale-la-sicurezza-delle-informazioni-da-virus-criminalita-e-attacco-internet-sistema-sicuro-sistema-di-protezione-violazione-della-sicurezza-138960920.html

Concetto di sicurezza aziendale, la sicurezza delle informazioni da virus, criminalità e attacco. Internet sistema sicuro. Sistema di protezione. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-sicurezza-aziendale-la-sicurezza-delle-informazioni-da-virus-criminalita-e-attacco-internet-sistema-sicuro-sistema-di-protezione-violazione-della-sicurezza-138960920.htmlRMJ22620–Concetto di sicurezza aziendale, la sicurezza delle informazioni da virus, criminalità e attacco. Internet sistema sicuro. Sistema di protezione. Violazione della sicurezza

Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-stetoscopio-rosso-con-unita-disco-rigido-interna-hdd-contiene-record-di-stato-e-dati-paziente-sensibili-con-controllo-medico-hardware-e-violazione-dei-dati-di-riposo-image472445405.html

Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-stetoscopio-rosso-con-unita-disco-rigido-interna-hdd-contiene-record-di-stato-e-dati-paziente-sensibili-con-controllo-medico-hardware-e-violazione-dei-dati-di-riposo-image472445405.htmlRF2JCHMX5–Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image415586473.html

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image415586473.htmlRF2F43GP1–Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza

Violazione della sicurezza intrusione nella rete aziendale. Perdita di dati aziendali. Attacco hacker. Protezione multilivello. Cercare la vulnerabilità del software Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-intrusione-nella-rete-aziendale-perdita-di-dati-aziendali-attacco-hacker-protezione-multilivello-cercare-la-vulnerabilita-del-software-image475412770.html

Violazione della sicurezza intrusione nella rete aziendale. Perdita di dati aziendali. Attacco hacker. Protezione multilivello. Cercare la vulnerabilità del software Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/violazione-della-sicurezza-intrusione-nella-rete-aziendale-perdita-di-dati-aziendali-attacco-hacker-protezione-multilivello-cercare-la-vulnerabilita-del-software-image475412770.htmlRF2JHCWRE–Violazione della sicurezza intrusione nella rete aziendale. Perdita di dati aziendali. Attacco hacker. Protezione multilivello. Cercare la vulnerabilità del software

RFR1P10H–Violazione della sicurezza, system hacked, internet cyber attacco avviso con red rotto icona a forma di lucchetto che mostra dati non protette e vulnerabili, accesso compromesse passwo

Cyber security frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyber-security-frase-composta-da-metallico-blocchi-di-stampa-in-rilievo-sulla-scheda-pc-sfondo-165871425.html

Cyber security frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cyber-security-frase-composta-da-metallico-blocchi-di-stampa-in-rilievo-sulla-scheda-pc-sfondo-165871425.htmlRFKHT2KD–Cyber security frase composta da metallico blocchi di stampa in rilievo sulla scheda pc sfondo

Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cyber-sicurezza-violazione-delle-informazioni-online-o-furto-di-identita-telefono-hacked-hacker-e-cellulare-con-dati-ologramma-image349410683.html

Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-cyber-sicurezza-violazione-delle-informazioni-online-o-furto-di-identita-telefono-hacked-hacker-e-cellulare-con-dati-ologramma-image349410683.htmlRF2B8D0TY–Phishing, cyber sicurezza, violazione delle informazioni online o furto di identità. Telefono hacked. Hacker e cellulare con dati ologramma.

Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-sicurezza-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515428.html

Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/londra-regno-unito-27-feb-2019-in-una-violazione-della-sicurezza-porta-a-11-downing-street-e-stata-lasciata-aperta-dopo-phillip-hammond-credito-sinistra-ian-davidson-alamy-live-news-image238515428.htmlRMRT18T4–Londra, Regno Unito. 27 feb 2019. In una violazione della sicurezza porta a 11 Downing Street, è stata lasciata aperta dopo Phillip Hammond credito sinistra: Ian Davidson/Alamy Live News

Foto del file datata 04/09/19 dell'ex ministro dell'immigrazione Caroline Nokes che ha sostenuto le richieste dei lavoratori per un'inchiesta sulla violazione della sicurezza di Suella Braverman, mentre la reazione negativa cresce contro la sua nomina a segretario di casa appena sei giorni dopo che è stata costretta fuori. Data di emissione: Sabato 29 ottobre 2022. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-del-file-datata-04-09-19-dell-ex-ministro-dell-immigrazione-caroline-nokes-che-ha-sostenuto-le-richieste-dei-lavoratori-per-un-inchiesta-sulla-violazione-della-sicurezza-di-suella-braverman-mentre-la-reazione-negativa-cresce-contro-la-sua-nomina-a-segretario-di-casa-appena-sei-giorni-dopo-che-e-stata-costretta-fuori-data-di-emissione-sabato-29-ottobre-2022-image487927233.html

Foto del file datata 04/09/19 dell'ex ministro dell'immigrazione Caroline Nokes che ha sostenuto le richieste dei lavoratori per un'inchiesta sulla violazione della sicurezza di Suella Braverman, mentre la reazione negativa cresce contro la sua nomina a segretario di casa appena sei giorni dopo che è stata costretta fuori. Data di emissione: Sabato 29 ottobre 2022. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-del-file-datata-04-09-19-dell-ex-ministro-dell-immigrazione-caroline-nokes-che-ha-sostenuto-le-richieste-dei-lavoratori-per-un-inchiesta-sulla-violazione-della-sicurezza-di-suella-braverman-mentre-la-reazione-negativa-cresce-contro-la-sua-nomina-a-segretario-di-casa-appena-sei-giorni-dopo-che-e-stata-costretta-fuori-data-di-emissione-sabato-29-ottobre-2022-image487927233.htmlRM2K9R04H–Foto del file datata 04/09/19 dell'ex ministro dell'immigrazione Caroline Nokes che ha sostenuto le richieste dei lavoratori per un'inchiesta sulla violazione della sicurezza di Suella Braverman, mentre la reazione negativa cresce contro la sua nomina a segretario di casa appena sei giorni dopo che è stata costretta fuori. Data di emissione: Sabato 29 ottobre 2022.

Bitcoins e il logo della società Kaseya sfocato sullo schermo del computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, Regno Unito, 6 luglio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-il-logo-della-societa-kaseya-sfocato-sullo-schermo-del-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-regno-unito-6-luglio-image434357113.html

Bitcoins e il logo della società Kaseya sfocato sullo schermo del computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, Regno Unito, 6 luglio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-il-logo-della-societa-kaseya-sfocato-sullo-schermo-del-computer-portatile-concetto-di-attacco-ransomware-e-violazione-della-sicurezza-stafford-regno-unito-6-luglio-image434357113.htmlRF2G6JJX1–Bitcoins e il logo della società Kaseya sfocato sullo schermo del computer portatile. Concetto di attacco ransomware e violazione della sicurezza. Stafford, Regno Unito, 6 luglio

MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa sulla pagina web iniziale. NiceHash è un cripto-mining marketplace che collega sel Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-montreal-canada-7-dicembre-2017-nicehash-violazione-della-sicurezza-comunicato-stampa-sulla-pagina-web-iniziale-nicehash-e-un-cripto-mining-marketplace-che-collega-sel-167512919.html

MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa sulla pagina web iniziale. NiceHash è un cripto-mining marketplace che collega sel Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-montreal-canada-7-dicembre-2017-nicehash-violazione-della-sicurezza-comunicato-stampa-sulla-pagina-web-iniziale-nicehash-e-un-cripto-mining-marketplace-che-collega-sel-167512919.htmlRFKMETC7–MONTREAL, Canada - 7 dicembre 2017: Nicehash violazione della sicurezza comunicato stampa sulla pagina web iniziale. NiceHash è un cripto-mining marketplace che collega sel

Testo che mostra ispirazione violazione della sicurezza. Parola scritta sull'incidente che comporta l'accesso non autorizzato ai dati di colleghi che hanno Meeting discutere future idee di miglioramento del progetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-che-mostra-ispirazione-violazione-della-sicurezza-parola-scritta-sull-incidente-che-comporta-l-accesso-non-autorizzato-ai-dati-di-colleghi-che-hanno-meeting-discutere-future-idee-di-miglioramento-del-progetto-image483679004.html

Testo che mostra ispirazione violazione della sicurezza. Parola scritta sull'incidente che comporta l'accesso non autorizzato ai dati di colleghi che hanno Meeting discutere future idee di miglioramento del progetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-che-mostra-ispirazione-violazione-della-sicurezza-parola-scritta-sull-incidente-che-comporta-l-accesso-non-autorizzato-ai-dati-di-colleghi-che-hanno-meeting-discutere-future-idee-di-miglioramento-del-progetto-image483679004.htmlRF2K2WDE4–Testo che mostra ispirazione violazione della sicurezza. Parola scritta sull'incidente che comporta l'accesso non autorizzato ai dati di colleghi che hanno Meeting discutere future idee di miglioramento del progetto.

Firma di testo che mostra una violazione della sicurezza. Parola scritta sull'incidente che causa l'accesso non autorizzato alla tastiera e al simbolo del computer dati.supporto informativo per la comunicazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-di-testo-che-mostra-una-violazione-della-sicurezza-parola-scritta-sull-incidente-che-causa-l-accesso-non-autorizzato-alla-tastiera-e-al-simbolo-del-computer-dati-supporto-informativo-per-la-comunicazione-image483684235.html

Firma di testo che mostra una violazione della sicurezza. Parola scritta sull'incidente che causa l'accesso non autorizzato alla tastiera e al simbolo del computer dati.supporto informativo per la comunicazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firma-di-testo-che-mostra-una-violazione-della-sicurezza-parola-scritta-sull-incidente-che-causa-l-accesso-non-autorizzato-alla-tastiera-e-al-simbolo-del-computer-dati-supporto-informativo-per-la-comunicazione-image483684235.htmlRF2K2WM4Y–Firma di testo che mostra una violazione della sicurezza. Parola scritta sull'incidente che causa l'accesso non autorizzato alla tastiera e al simbolo del computer dati.supporto informativo per la comunicazione.

Ransomware Cyber Attack Hacker Text. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ransomware-cyber-attack-hacker-text-violazione-della-sicurezza-image398471785.html

Ransomware Cyber Attack Hacker Text. Violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ransomware-cyber-attack-hacker-text-violazione-della-sicurezza-image398471785.htmlRF2E47XR5–Ransomware Cyber Attack Hacker Text. Violazione della sicurezza

Lucchetto rotto ritagliare isolati su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-rotto-ritagliare-isolati-su-sfondo-bianco-image224141967.html

Lucchetto rotto ritagliare isolati su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lucchetto-rotto-ritagliare-isolati-su-sfondo-bianco-image224141967.htmlRMR0JFA7–Lucchetto rotto ritagliare isolati su sfondo bianco

Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/washington-stati-uniti-18-gennaio-2021-le-persone-vengono-evacuate-in-un-altra-parte-del-campidoglio-degli-stati-uniti-durante-una-violazione-della-sicurezza-che-ha-evacuato-la-struttura-poco-dopo-che-i-preparativi-per-la-cerimonia-inaugurale-del-presidente-eletto-joe-biden-sono-iniziati-a-washington-dc-lunedi-18-gennaio-2021-foto-di-david-tulis-upi-credit-upi-alamy-live-news-image397962092.html

Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/washington-stati-uniti-18-gennaio-2021-le-persone-vengono-evacuate-in-un-altra-parte-del-campidoglio-degli-stati-uniti-durante-una-violazione-della-sicurezza-che-ha-evacuato-la-struttura-poco-dopo-che-i-preparativi-per-la-cerimonia-inaugurale-del-presidente-eletto-joe-biden-sono-iniziati-a-washington-dc-lunedi-18-gennaio-2021-foto-di-david-tulis-upi-credit-upi-alamy-live-news-image397962092.htmlRM2E3CMKT–Washington, Stati Uniti. 18 gennaio 2021. Le persone vengono evacuate in un'altra parte del Campidoglio degli Stati Uniti durante una violazione della sicurezza che ha evacuato la struttura poco dopo che i preparativi per la cerimonia inaugurale del presidente eletto Joe Biden sono iniziati a Washington, DC, lunedì 18 gennaio 2021. Foto di David Tulis/UPI Credit: UPI/Alamy Live News

RFKDTHN7–Cyber Icona sicurezza

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008147.html

Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-sito-web-di-solarwinds-fornitori-di-software-di-gestione-della-rete-visualizza-un-avviso-agli-utenti-della-loro-orion-platform-di-scaricare-le-patch-di-sicurezza-in-seguito-a-notizie-che-la-sicurezza-del-software-e-stata-compromessa-si-ritiene-che-gli-hacker-russi-abbiano-introdotto-malware-nel-software-che-fornisce-accesso-remoto-alla-rete-di-un-organizzazione-image392008147.htmlRM2DNNEAY–Il sito Web di SolarWinds, fornitori di software di gestione della rete, visualizza un avviso agli utenti della loro Orion Platform di scaricare le patch di sicurezza in seguito a notizie che la sicurezza del software è stata compromessa. Si ritiene che gli hacker russi abbiano introdotto malware nel software che fornisce accesso remoto alla rete di un'organizzazione.

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839261.html

Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/attacco-informatico-sullo-schermo-del-computer-cyber-attacco-violazione-della-sicurezza-e-hacker-russo-astratto-concetto-3d-con-effetto-di-glitch-uomo-che-digita-la-tastiera-image473839261.htmlRF2JEW6PN–Attacco informatico sullo schermo del computer. Cyber attacco, violazione della sicurezza e hacker russo astratto concetto 3D con effetto di glitch. Uomo che digita la tastiera.

Spiaggia sabbia castello muro di sicurezza metafora proteggere computer e reti da minacce di virus e malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spiaggia-sabbia-castello-muro-di-sicurezza-metafora-proteggere-computer-e-reti-da-minacce-di-virus-e-malware-image411151968.html

Spiaggia sabbia castello muro di sicurezza metafora proteggere computer e reti da minacce di virus e malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/spiaggia-sabbia-castello-muro-di-sicurezza-metafora-proteggere-computer-e-reti-da-minacce-di-virus-e-malware-image411151968.htmlRF2ETWGET–Spiaggia sabbia castello muro di sicurezza metafora proteggere computer e reti da minacce di virus e malware

Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-stetoscopio-rosso-con-unita-disco-rigido-interna-hdd-contiene-record-di-stato-e-dati-paziente-sensibili-con-controllo-medico-hardware-e-violazione-dei-dati-di-riposo-image472445406.html

Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-stetoscopio-rosso-con-unita-disco-rigido-interna-hdd-contiene-record-di-stato-e-dati-paziente-sensibili-con-controllo-medico-hardware-e-violazione-dei-dati-di-riposo-image472445406.htmlRF2JCHMX6–Lo stetoscopio rosso con unità disco rigido interna hdd contiene record di stato e dati paziente sensibili con controllo medico hardware e violazione dei dati di riposo

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image418280007.html

Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-un-giovane-imprenditore-pensa-ai-passi-per-una-crescita-di-successo-la-violazione-della-sicurezza-image418280007.htmlRF2F8E8BK–Business, tecnologia, Internet e concetto di rete. Un giovane imprenditore pensa ai passi per una crescita di successo: La violazione della sicurezza

Concetto di virus attacca il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-virus-attacca-il-computer-53644782.html

Concetto di virus attacca il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-virus-attacca-il-computer-53644782.htmlRFD37MD2–Concetto di virus attacca il computer