Virus di rete Immagini Stock

(116,857)Filtri rapidi:

Virus di rete Immagini Stock

Virus su laptop, malware o vettore di vulnerabilità di rete Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-su-laptop-malware-o-vettore-di-vulnerabilita-di-rete-image342179100.html

Virus su laptop, malware o vettore di vulnerabilità di rete Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-su-laptop-malware-o-vettore-di-vulnerabilita-di-rete-image342179100.htmlRF2ATKGX4–Virus su laptop, malware o vettore di vulnerabilità di rete

Telefono cellulare virus, la protezione del computer da virus di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-virus-la-protezione-del-computer-da-virus-di-rete-image249090122.html

Telefono cellulare virus, la protezione del computer da virus di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/telefono-cellulare-virus-la-protezione-del-computer-da-virus-di-rete-image249090122.htmlRFTD70YP–Telefono cellulare virus, la protezione del computer da virus di rete

RF2X8ED95–Donna in tuta che tiene tablet, mostrando la rete di icone di virus

RF2D93WKG–Vettore di blocco Cyber Security su sfondo blu. Concetto di virus della rete di comunicazione. Icona di comunicazione impostata. Informazione e comunicazione digitale.

RF2T8B1J9–Display isometrico del computer con modulo di accesso di sicurezza e icone mobili di sicurezza, rete, virus, cloud. Ideale per immagini tecniche pulite

5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-e-covid-19-graffiti-surrey-regno-unito-aprile-2020-image355269295.html

5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-e-covid-19-graffiti-surrey-regno-unito-aprile-2020-image355269295.htmlRM2BHYWH3–5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020

Donna che utilizza un notebook con avviso di malware virtuale. Concetto di violazione del sistema. Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-notebook-con-avviso-di-malware-virtuale-concetto-di-violazione-del-sistema-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-image548759404.html

Donna che utilizza un notebook con avviso di malware virtuale. Concetto di violazione del sistema. Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-che-utilizza-un-notebook-con-avviso-di-malware-virtuale-concetto-di-violazione-del-sistema-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-image548759404.htmlRF2PTP464–Donna che utilizza un notebook con avviso di malware virtuale. Concetto di violazione del sistema. Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso.

Premere il tasto Invio sulla tastiera del computer cyber Protezione serratura con chiave sistema di sicurezza tecnologia astratto mondo collegamento digitale cyber security su hi tech Dar Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/premere-il-tasto-invio-sulla-tastiera-del-computer-cyber-protezione-serratura-con-chiave-sistema-di-sicurezza-tecnologia-astratto-mondo-collegamento-digitale-cyber-security-su-hi-tech-dar-image233573896.html

Premere il tasto Invio sulla tastiera del computer cyber Protezione serratura con chiave sistema di sicurezza tecnologia astratto mondo collegamento digitale cyber security su hi tech Dar Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/premere-il-tasto-invio-sulla-tastiera-del-computer-cyber-protezione-serratura-con-chiave-sistema-di-sicurezza-tecnologia-astratto-mondo-collegamento-digitale-cyber-security-su-hi-tech-dar-image233573896.htmlRFRG05TT–Premere il tasto Invio sulla tastiera del computer cyber Protezione serratura con chiave sistema di sicurezza tecnologia astratto mondo collegamento digitale cyber security su hi tech Dar

Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Digital disr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-giovane-uomo-d-affari-che-lavora-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-digital-disr-image397274994.html

Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Digital disr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-giovane-uomo-d-affari-che-lavora-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-digital-disr-image397274994.htmlRF2E29C8J–Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Digital disr

Acker,computer virus cranio concetto. Illustrazione del cranio astratta segno con codici binari su sfondo blu e due stilizzate teste maschio. Concetto per Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/acker-computer-virus-cranio-concetto-illustrazione-del-cranio-astratta-segno-con-codici-binari-su-sfondo-blu-e-due-stilizzate-teste-maschio-concetto-per-image240765590.html

Acker,computer virus cranio concetto. Illustrazione del cranio astratta segno con codici binari su sfondo blu e due stilizzate teste maschio. Concetto per Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/acker-computer-virus-cranio-concetto-illustrazione-del-cranio-astratta-segno-con-codici-binari-su-sfondo-blu-e-due-stilizzate-teste-maschio-concetto-per-image240765590.htmlRFRYKPY2–Acker,computer virus cranio concetto. Illustrazione del cranio astratta segno con codici binari su sfondo blu e due stilizzate teste maschio. Concetto per

Concetto di sicurezza: mano d'uomo toccando smart phone con Virus di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-sicurezza-mano-d-uomo-toccando-smart-phone-con-virus-di-testo-74194341.html

Concetto di sicurezza: mano d'uomo toccando smart phone con Virus di testo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-sicurezza-mano-d-uomo-toccando-smart-phone-con-virus-di-testo-74194341.htmlRFE8KRHW–Concetto di sicurezza: mano d'uomo toccando smart phone con Virus di testo

Sicurezza Internet, servizi di tecnologia cloud, protezione dei dati, insieme di concetti vettoriali. Illustrazione dell'autenticazione e della protezione antivirus, della sicurezza di rete e dell'attività degli hacker Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-internet-servizi-di-tecnologia-cloud-protezione-dei-dati-insieme-di-concetti-vettoriali-illustrazione-dell-autenticazione-e-della-protezione-antivirus-della-sicurezza-di-rete-e-dell-attivita-degli-hacker-image344412035.html

Sicurezza Internet, servizi di tecnologia cloud, protezione dei dati, insieme di concetti vettoriali. Illustrazione dell'autenticazione e della protezione antivirus, della sicurezza di rete e dell'attività degli hacker Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-internet-servizi-di-tecnologia-cloud-protezione-dei-dati-insieme-di-concetti-vettoriali-illustrazione-dell-autenticazione-e-della-protezione-antivirus-della-sicurezza-di-rete-e-dell-attivita-degli-hacker-image344412035.htmlRF2B0991R–Sicurezza Internet, servizi di tecnologia cloud, protezione dei dati, insieme di concetti vettoriali. Illustrazione dell'autenticazione e della protezione antivirus, della sicurezza di rete e dell'attività degli hacker

RF2K26J4W–Insolito emblema arancione isolato. Simbolo di rete. Fregio caldo. Icona del virus. Etichetta della tecnologia dell'innovazione. Logotipo di forma rotonda. Modello del logo della medicina. Bolle vettori astratti su sfondo bianco.

Virus soft 3D internet security. Sicurezza dei dati personali computer di rete software antivirus. Codice di programma hacker alert cyber crime illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-soft-3d-internet-security-sicurezza-dei-dati-personali-computer-di-rete-software-antivirus-codice-di-programma-hacker-alert-cyber-crime-illustrazione-vettoriale-image225162420.html

Virus soft 3D internet security. Sicurezza dei dati personali computer di rete software antivirus. Codice di programma hacker alert cyber crime illustrazione vettoriale Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-soft-3d-internet-security-sicurezza-dei-dati-personali-computer-di-rete-software-antivirus-codice-di-programma-hacker-alert-cyber-crime-illustrazione-vettoriale-image225162420.htmlRFR290Y0–Virus soft 3D internet security. Sicurezza dei dati personali computer di rete software antivirus. Codice di programma hacker alert cyber crime illustrazione vettoriale

Concetto hacker e la criminalità su internet, l'uomo nel buio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-hacker-e-la-criminalita-su-internet-l-uomo-nel-buio-image331705192.html

Concetto hacker e la criminalità su internet, l'uomo nel buio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-hacker-e-la-criminalita-su-internet-l-uomo-nel-buio-image331705192.htmlRF2A7JDA0–Concetto hacker e la criminalità su internet, l'uomo nel buio

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image241039853.html

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image241039853.htmlRFT048P5–Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638235.html

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638235.htmlRFRHMKCY–Abstract rete di collegamento internet con uno sfondo con effetti di movimento

Molte mani sono collegate tramite rete virtuale con diffusione di informazioni o virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/molte-mani-sono-collegate-tramite-rete-virtuale-con-diffusione-di-informazioni-o-virus-image363655041.html

Molte mani sono collegate tramite rete virtuale con diffusione di informazioni o virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/molte-mani-sono-collegate-tramite-rete-virtuale-con-diffusione-di-informazioni-o-virus-image363655041.htmlRF2C3HWM1–Molte mani sono collegate tramite rete virtuale con diffusione di informazioni o virus

Giovane femmina professionale hacker utilizzando la tastiera digitare dati errati nel computer il sistema online e la diffusione globale al furto di informazioni personali. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/giovane-femmina-professionale-hacker-utilizzando-la-tastiera-digitare-dati-errati-nel-computer-il-sistema-online-e-la-diffusione-globale-al-furto-di-informazioni-personali-image599600566.html

Giovane femmina professionale hacker utilizzando la tastiera digitare dati errati nel computer il sistema online e la diffusione globale al furto di informazioni personali. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/giovane-femmina-professionale-hacker-utilizzando-la-tastiera-digitare-dati-errati-nel-computer-il-sistema-online-e-la-diffusione-globale-al-furto-di-informazioni-personali-image599600566.htmlRF2WRE4HX–Giovane femmina professionale hacker utilizzando la tastiera digitare dati errati nel computer il sistema online e la diffusione globale al furto di informazioni personali.

Sicurezza mondo isolato sulla mappa del mondo e sfondo chiaro macchiato. Sicurezza digitale e consapevolezza illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-mondo-isolato-sulla-mappa-del-mondo-e-sfondo-chiaro-macchiato-sicurezza-digitale-e-consapevolezza-illustrazione-image478091106.html

Sicurezza mondo isolato sulla mappa del mondo e sfondo chiaro macchiato. Sicurezza digitale e consapevolezza illustrazione. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-mondo-isolato-sulla-mappa-del-mondo-e-sfondo-chiaro-macchiato-sicurezza-digitale-e-consapevolezza-illustrazione-image478091106.htmlRF2JNPX2A–Sicurezza mondo isolato sulla mappa del mondo e sfondo chiaro macchiato. Sicurezza digitale e consapevolezza illustrazione.

RF2HNEG13–Icona vettore semplice rootkit. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

Immagine delle cellule covid sulla mappa e sui numeri mondiali Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-delle-cellule-covid-sulla-mappa-e-sui-numeri-mondiali-image607598074.html

Immagine delle cellule covid sulla mappa e sui numeri mondiali Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-delle-cellule-covid-sulla-mappa-e-sui-numeri-mondiali-image607598074.htmlRF2X8EDF6–Immagine delle cellule covid sulla mappa e sui numeri mondiali

Immagine del router wireless con tre antenne Wi-Fi e bug che sono stati violati e non sono stati infettati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-del-router-wireless-con-tre-antenne-wi-fi-e-bug-che-sono-stati-violati-e-non-sono-stati-infettati-image458110893.html

Immagine del router wireless con tre antenne Wi-Fi e bug che sono stati violati e non sono stati infettati Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-del-router-wireless-con-tre-antenne-wi-fi-e-bug-che-sono-stati-violati-e-non-sono-stati-infettati-image458110893.htmlRF2HH8N39–Immagine del router wireless con tre antenne Wi-Fi e bug che sono stati violati e non sono stati infettati

Hacker silhouette con codice a matrice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-silhouette-con-codice-a-matrice-image157062860.html

Hacker silhouette con codice a matrice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-silhouette-con-codice-a-matrice-image157062860.htmlRFK3ER7T–Hacker silhouette con codice a matrice

5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-e-covid-19-graffiti-surrey-regno-unito-aprile-2020-image355269256.html

5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020 Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-e-covid-19-graffiti-surrey-regno-unito-aprile-2020-image355269256.htmlRM2BHYWFM–5G e Covid-19 Graffiti. Surrey, Regno Unito. Aprile 2020

Spider in attesa su un recinto di filo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spider-in-attesa-su-un-recinto-di-filo-133447768.html

Spider in attesa su un recinto di filo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-spider-in-attesa-su-un-recinto-di-filo-133447768.htmlRFHN31YM–Spider in attesa su un recinto di filo

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126025571.html

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126025571.htmlRFH90XW7–Virus Spyware Firewall di sicurezza di rete il concetto di sistema

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image616736652.html

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image616736652.htmlRF2XRANW0–Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Cyber Security e cybercrime, avviso di hackeraggio del sistema sul notebook, attacco informatico alla rete informatica, virus, spyware, malware o software dannoso, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-security-e-cybercrime-avviso-di-hackeraggio-del-sistema-sul-notebook-attacco-informatico-alla-rete-informatica-virus-spyware-malware-o-software-dannoso-image575491673.html

Cyber Security e cybercrime, avviso di hackeraggio del sistema sul notebook, attacco informatico alla rete informatica, virus, spyware, malware o software dannoso, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-security-e-cybercrime-avviso-di-hackeraggio-del-sistema-sul-notebook-attacco-informatico-alla-rete-informatica-virus-spyware-malware-o-software-dannoso-image575491673.htmlRF2TC7WE1–Cyber Security e cybercrime, avviso di hackeraggio del sistema sul notebook, attacco informatico alla rete informatica, virus, spyware, malware o software dannoso,

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593169622.html

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593169622.htmlRF2WD15WA–Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672628.html

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672628.htmlRF2XA7C44–Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e.

Ispirazione che mostra segno malattia di coronavirus. Concetto aziendale definito come malattia causata da un nuovo virus SARSCoV2 typewriting accordo di licenza per l'utente finale, digitando Nuova password di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-segno-malattia-di-coronavirus-concetto-aziendale-definito-come-malattia-causata-da-un-nuovo-virus-sarscov2-typewriting-accordo-di-licenza-per-l-utente-finale-digitando-nuova-password-di-rete-image483448564.html

Ispirazione che mostra segno malattia di coronavirus. Concetto aziendale definito come malattia causata da un nuovo virus SARSCoV2 typewriting accordo di licenza per l'utente finale, digitando Nuova password di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-segno-malattia-di-coronavirus-concetto-aziendale-definito-come-malattia-causata-da-un-nuovo-virus-sarscov2-typewriting-accordo-di-licenza-per-l-utente-finale-digitando-nuova-password-di-rete-image483448564.htmlRF2K2EYG4–Ispirazione che mostra segno malattia di coronavirus. Concetto aziendale definito come malattia causata da un nuovo virus SARSCoV2 typewriting accordo di licenza per l'utente finale, digitando Nuova password di rete

Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-tridimensionale-di-grandi-cellule-virali-che-galleggiano-davanti-dei-server-tower-di-rete-che-si-trovano-nella-sala-server-image420227039.html

Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-tridimensionale-di-grandi-cellule-virali-che-galleggiano-davanti-dei-server-tower-di-rete-che-si-trovano-nella-sala-server-image420227039.htmlRF2FBJYTF–Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464601.html

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464601.htmlRF2K2FM0W–Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image240933346.html

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image240933346.htmlRFRYYCXA–Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638254.html

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638254.htmlRFRHMKDJ–Abstract rete di collegamento internet con uno sfondo con effetti di movimento

Computer Internet virus Trojan bug sicurezza di rete sicuro simbolo blu tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-internet-virus-trojan-bug-sicurezza-di-rete-sicuro-simbolo-blu-tastiera-image406751910.html

Computer Internet virus Trojan bug sicurezza di rete sicuro simbolo blu tastiera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-internet-virus-trojan-bug-sicurezza-di-rete-sicuro-simbolo-blu-tastiera-image406751910.htmlRF2EHN45X–Computer Internet virus Trojan bug sicurezza di rete sicuro simbolo blu tastiera

Fotografia macro della spia di rilevamento virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/fotografia-macro-della-spia-di-rilevamento-virus-image345475533.html

Fotografia macro della spia di rilevamento virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/fotografia-macro-della-spia-di-rilevamento-virus-image345475533.htmlRF2B21NFW–Fotografia macro della spia di rilevamento virus.

Pulsante spyware sulla tastiera e numeri di codice. Concetto per l'hacking online e la criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pulsante-spyware-sulla-tastiera-e-numeri-di-codice-concetto-per-l-hacking-online-e-la-criminalita-informatica-image478091114.html

Pulsante spyware sulla tastiera e numeri di codice. Concetto per l'hacking online e la criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pulsante-spyware-sulla-tastiera-e-numeri-di-codice-concetto-per-l-hacking-online-e-la-criminalita-informatica-image478091114.htmlRF2JNPX2J–Pulsante spyware sulla tastiera e numeri di codice. Concetto per l'hacking online e la criminalità informatica.

RF2HNCJCE–Icona vettore semplice rootkit. Modello di disegno del simbolo di illustrazione per l'elemento dell'interfaccia utente mobile Web.

RF2X8E6MJ–Immagine delle icone nei rombo su numeri in loop sullo sfondo astratto

Minaccia distruttiva del team e concetto di sicurezza della rete o responsabilità del rischio di gruppo come simbolo di un partner che mette in pericolo e sabotare il vulnerabile united Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/minaccia-distruttiva-del-team-e-concetto-di-sicurezza-della-rete-o-responsabilita-del-rischio-di-gruppo-come-simbolo-di-un-partner-che-mette-in-pericolo-e-sabotare-il-vulnerabile-united-image592524672.html

Minaccia distruttiva del team e concetto di sicurezza della rete o responsabilità del rischio di gruppo come simbolo di un partner che mette in pericolo e sabotare il vulnerabile united Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/minaccia-distruttiva-del-team-e-concetto-di-sicurezza-della-rete-o-responsabilita-del-rischio-di-gruppo-come-simbolo-di-un-partner-che-mette-in-pericolo-e-sabotare-il-vulnerabile-united-image592524672.htmlRF2WBYR7C–Minaccia distruttiva del team e concetto di sicurezza della rete o responsabilità del rischio di gruppo come simbolo di un partner che mette in pericolo e sabotare il vulnerabile united

Ordinare cibo online. Giovane donna afroamericana con smartphone e carta di credito che acquista la consegna della drogheria Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ordinare-cibo-online-giovane-donna-afroamericana-con-smartphone-e-carta-di-credito-che-acquista-la-consegna-della-drogheria-image477840226.html

Ordinare cibo online. Giovane donna afroamericana con smartphone e carta di credito che acquista la consegna della drogheria Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ordinare-cibo-online-giovane-donna-afroamericana-con-smartphone-e-carta-di-credito-che-acquista-la-consegna-della-drogheria-image477840226.htmlRF2JNBE2A–Ordinare cibo online. Giovane donna afroamericana con smartphone e carta di credito che acquista la consegna della drogheria

Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-american-agenzia-di-intelligence-nsa-image159227056.html

Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-american-agenzia-di-intelligence-nsa-image159227056.htmlRFK71BMG–Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa

Ragazza spy nella maschera nera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-ragazza-spy-nella-maschera-nera-137898561.html

Ragazza spy nella maschera nera Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-ragazza-spy-nella-maschera-nera-137898561.htmlRFJ09R0H–Ragazza spy nella maschera nera

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126070957.html

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126070957.htmlRFH930P5–Virus Spyware Firewall di sicurezza di rete il concetto di sistema

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image612483614.html

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image612483614.htmlRF2XGD12P–Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Concetto di crittografia con infografica protetta da password. La rete Internet protegge la difesa antivirus. Tecnologia di protezione dei dati personali Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-crittografia-con-infografica-protetta-da-password-la-rete-internet-protegge-la-difesa-antivirus-tecnologia-di-protezione-dei-dati-personali-image490927531.html

Concetto di crittografia con infografica protetta da password. La rete Internet protegge la difesa antivirus. Tecnologia di protezione dei dati personali Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-crittografia-con-infografica-protetta-da-password-la-rete-internet-protegge-la-difesa-antivirus-tecnologia-di-protezione-dei-dati-personali-image490927531.htmlRF2KEKK23–Concetto di crittografia con infografica protetta da password. La rete Internet protegge la difesa antivirus. Tecnologia di protezione dei dati personali

Avviso di sistema hackerato su laptop, smartphone. Attacco informatico alla rete informatica, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-sistema-hackerato-su-laptop-smartphone-attacco-informatico-alla-rete-informatica-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593169617.html

Avviso di sistema hackerato su laptop, smartphone. Attacco informatico alla rete informatica, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-sistema-hackerato-su-laptop-smartphone-attacco-informatico-alla-rete-informatica-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593169617.htmlRF2WD15W5–Avviso di sistema hackerato su laptop, smartphone. Attacco informatico alla rete informatica, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672584.html

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672584.htmlRF2XA7C2G–Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e.

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464650.html

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464650.htmlRF2K2FM2J–Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D

Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-tridimensionale-di-grandi-cellule-virali-che-galleggiano-davanti-dei-server-tower-di-rete-che-si-trovano-nella-sala-server-image420139079.html

Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rappresentazione-tridimensionale-di-grandi-cellule-virali-che-galleggiano-davanti-dei-server-tower-di-rete-che-si-trovano-nella-sala-server-image420139079.htmlRF2FBEYK3–Rappresentazione tridimensionale di grandi cellule virali che galleggiano davanti dei server tower di rete che si trovano nella sala server

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464593.html

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464593.htmlRF2K2FM0H–Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image239361600.html

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-image239361600.htmlRFRWBT4G–Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638250.html

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638250.htmlRFRHMKDE–Abstract rete di collegamento internet con uno sfondo con effetti di movimento

RFM9DB05–Massa maglia poligono planet World imprenditori agitare le mani per proteggere le informazioni nel cyberspazio. Imprenditore azienda proteggi schermo icona rete di protezione

RF2PJG6C5–Tecnologia medica e assistenza sanitaria service.Dottore croce bianca di medicina con icone sanitarie sulla rete di interfaccia virtuale. Pandemia virale sviluppare pe

Token SecurID RSA Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/token-securid-rsa-image439485350.html

Token SecurID RSA Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/token-securid-rsa-image439485350.htmlRM2GF081A–Token SecurID RSA

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356539456.html

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356539456.htmlRF2BM1NM0–5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio

Medico maschile caucasico, con indosso un cappotto bianco, che esamina i raggi X, usando il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/medico-maschile-caucasico-con-indosso-un-cappotto-bianco-che-esamina-i-raggi-x-usando-il-computer-image607607190.html

Medico maschile caucasico, con indosso un cappotto bianco, che esamina i raggi X, usando il computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/medico-maschile-caucasico-con-indosso-un-cappotto-bianco-che-esamina-i-raggi-x-usando-il-computer-image607607190.htmlRF2X8EW4P–Medico maschile caucasico, con indosso un cappotto bianco, che esamina i raggi X, usando il computer

Persone Cartoon disegnate a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/persone-cartoon-disegnate-a-mano-con-maschere-di-protezione-e-social-network-image352975694.html

Persone Cartoon disegnate a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/persone-cartoon-disegnate-a-mano-con-maschere-di-protezione-e-social-network-image352975694.htmlRF2BE7C2P–Persone Cartoon disegnate a mano con maschere di protezione e social network

RF2WD6E3C–Cyber Security icon design, Security Sign, intelligenza artificiale, sicurezza della rete Internet, sicurezza della rete,

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227027.html

Il codice binario, la protezione della password, tenendo fuori con le pinzette Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-binario-la-protezione-della-password-tenendo-fuori-con-le-pinzette-image159227027.htmlRFK71BKF–Il codice binario, la protezione della password, tenendo fuori con le pinzette

Rete di computer il concetto di sicurezza su un tovagliolo bianco - hacker, spam, phishing, virus, malware, spyware e altri rischi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-rete-di-computer-il-concetto-di-sicurezza-su-un-tovagliolo-bianco-hacker-spam-phishing-virus-malware-spyware-e-altri-rischi-41750554.html

Rete di computer il concetto di sicurezza su un tovagliolo bianco - hacker, spam, phishing, virus, malware, spyware e altri rischi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-rete-di-computer-il-concetto-di-sicurezza-su-un-tovagliolo-bianco-hacker-spam-phishing-virus-malware-spyware-e-altri-rischi-41750554.htmlRFCBWW76–Rete di computer il concetto di sicurezza su un tovagliolo bianco - hacker, spam, phishing, virus, malware, spyware e altri rischi

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126018689.html

Virus Spyware Firewall di sicurezza di rete il concetto di sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-spyware-firewall-di-sicurezza-di-rete-il-concetto-di-sistema-126018689.htmlRFH90J3D–Virus Spyware Firewall di sicurezza di rete il concetto di sistema

Sicurezza informatica e protezione della rete con esperti di sicurezza informatica che lavorano su Internet ad accesso sicuro per proteggere i server contro la criminalità informatica. Persona che digita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-e-protezione-della-rete-con-esperti-di-sicurezza-informatica-che-lavorano-su-internet-ad-accesso-sicuro-per-proteggere-i-server-contro-la-criminalita-informatica-persona-che-digita-image382683244.html

Sicurezza informatica e protezione della rete con esperti di sicurezza informatica che lavorano su Internet ad accesso sicuro per proteggere i server contro la criminalità informatica. Persona che digita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-e-protezione-della-rete-con-esperti-di-sicurezza-informatica-che-lavorano-su-internet-ad-accesso-sicuro-per-proteggere-i-server-contro-la-criminalita-informatica-persona-che-digita-image382683244.htmlRF2D6GMAM–Sicurezza informatica e protezione della rete con esperti di sicurezza informatica che lavorano su Internet ad accesso sicuro per proteggere i server contro la criminalità informatica. Persona che digita

Hacker femminile professionista che digita il codice del virus sul computer portatile per un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-femminile-professionista-che-digita-il-codice-del-virus-sul-computer-portatile-per-un-attacco-informatico-image482864307.html

Hacker femminile professionista che digita il codice del virus sul computer portatile per un attacco informatico Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-femminile-professionista-che-digita-il-codice-del-virus-sul-computer-portatile-per-un-attacco-informatico-image482864307.htmlRF2K1GA9R–Hacker femminile professionista che digita il codice del virus sul computer portatile per un attacco informatico

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593281407.html

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593281407.htmlRF2WD68DK–Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672045.html

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672045.htmlRF2XA7BB9–Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e.

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464599.html

Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/finestra-a-comparsa-dei-messaggi-di-avviso-virus-tra-i-server-di-rete-in-una-riga-illustrazione-3d-image483464599.htmlRF2K2FM0R–Finestra a comparsa dei messaggi di avviso virus tra i server di rete in una riga. Illustrazione 3D

Illustrazione di un diagramma di virale della rete di contatti da una sorgente Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-illustrazione-di-un-diagramma-di-virale-della-rete-di-contatti-da-una-sorgente-111676579.html

Illustrazione di un diagramma di virale della rete di contatti da una sorgente Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-illustrazione-di-un-diagramma-di-virale-della-rete-di-contatti-da-una-sorgente-111676579.htmlRFGDK8H7–Illustrazione di un diagramma di virale della rete di contatti da una sorgente

Cartoon di uomo o imprenditore guardando nel panico sullo schermo del computer con voi sono stati Hacked messaggio Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartoon-di-uomo-o-imprenditore-guardando-nel-panico-sullo-schermo-del-computer-con-voi-sono-stati-hacked-messaggio-image222734459.html

Cartoon di uomo o imprenditore guardando nel panico sullo schermo del computer con voi sono stati Hacked messaggio Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartoon-di-uomo-o-imprenditore-guardando-nel-panico-sullo-schermo-del-computer-con-voi-sono-stati-hacked-messaggio-image222734459.htmlRFPXAC23–Cartoon di uomo o imprenditore guardando nel panico sullo schermo del computer con voi sono stati Hacked messaggio

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-privacy-del-sistema-illustrazione-vettoriale-image222696641.html

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-privacy-del-sistema-illustrazione-vettoriale-image222696641.htmlRFPX8KRD–Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale.

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638229.html

Abstract rete di collegamento internet con uno sfondo con effetti di movimento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/abstract-rete-di-collegamento-internet-con-uno-sfondo-con-effetti-di-movimento-image234638229.htmlRFRHMKCN–Abstract rete di collegamento internet con uno sfondo con effetti di movimento

Virus Spider in basso stile poly su sfondo blu. Illustrazione vettoriale Web di rete con tecnologia Cybercryme. Internet frode vettore astratto background Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-spider-in-basso-stile-poly-su-sfondo-blu-illustrazione-vettoriale-web-di-rete-con-tecnologia-cybercryme-internet-frode-vettore-astratto-background-image426176840.html

Virus Spider in basso stile poly su sfondo blu. Illustrazione vettoriale Web di rete con tecnologia Cybercryme. Internet frode vettore astratto background Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-spider-in-basso-stile-poly-su-sfondo-blu-illustrazione-vettoriale-web-di-rete-con-tecnologia-cybercryme-internet-frode-vettore-astratto-background-image426176840.htmlRF2FNA0WC–Virus Spider in basso stile poly su sfondo blu. Illustrazione vettoriale Web di rete con tecnologia Cybercryme. Internet frode vettore astratto background

Tastiera per computer con virus chiave di messaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-con-virus-chiave-di-messaggio-96176910.html

Tastiera per computer con virus chiave di messaggio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-tastiera-per-computer-con-virus-chiave-di-messaggio-96176910.htmlRFFGD6HJ–Tastiera per computer con virus chiave di messaggio

Computer virus trojan rete sicurezza online internet web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-virus-trojan-rete-sicurezza-online-internet-web-134957150.html

Computer virus trojan rete sicurezza online internet web Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-computer-virus-trojan-rete-sicurezza-online-internet-web-134957150.htmlRFHRFR66–Computer virus trojan rete sicurezza online internet web

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356539181.html

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356539181.htmlRF2BM1NA5–5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio

RF2XJDWBC–Immagine del testo del virus, rete di connessioni con icone ed elaborazione dati

Personale professionale Cartoon disegnato a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/personale-professionale-cartoon-disegnato-a-mano-con-maschere-di-protezione-e-social-network-image352975689.html

Personale professionale Cartoon disegnato a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/personale-professionale-cartoon-disegnato-a-mano-con-maschere-di-protezione-e-social-network-image352975689.htmlRF2BE7C2H–Personale professionale Cartoon disegnato a mano con maschere di protezione e social network

Protezione della rete 3d. Computer hacker web online bloccare le pagine di pesca e virus sicurezza vettore illustrazioni isometriche Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-della-rete-3d-computer-hacker-web-online-bloccare-le-pagine-di-pesca-e-virus-sicurezza-vettore-illustrazioni-isometriche-image357583430.html

Protezione della rete 3d. Computer hacker web online bloccare le pagine di pesca e virus sicurezza vettore illustrazioni isometriche Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-della-rete-3d-computer-hacker-web-online-bloccare-le-pagine-di-pesca-e-virus-sicurezza-vettore-illustrazioni-isometriche-image357583430.htmlRF2BNN98P–Protezione della rete 3d. Computer hacker web online bloccare le pagine di pesca e virus sicurezza vettore illustrazioni isometriche

Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-american-agenzia-di-intelligence-nsa-image159227052.html

Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-binario-lente-di-ingrandimento-mostra-american-agenzia-di-intelligence-nsa-image159227052.htmlRFK71BMC–Codice binario, lente di ingrandimento mostra American agenzia di intelligence nsa

Concetto di sicurezza digitale del computer e protezione della rete, lucchetto e chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-digitale-del-computer-e-protezione-della-rete-lucchetto-e-chiave-image387265339.html

Concetto di sicurezza digitale del computer e protezione della rete, lucchetto e chiave Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-sicurezza-digitale-del-computer-e-protezione-della-rete-lucchetto-e-chiave-image387265339.htmlRF2DE1CTY–Concetto di sicurezza digitale del computer e protezione della rete, lucchetto e chiave

RF2WC629R–Cyber Security icon design, Security Sign, intelligenza artificiale, sicurezza della rete Internet, sicurezza della rete,

RF2C19E4M–Sicurezza informatica e protezione della rete. Esperto di cybersicurezza che lavora con accesso sicuro su internet. Concetto con icone sullo schermo e sugli edifici degli uffici

Ripresa di una tranquilla autostrada M18 che guarda verso nord verso lo svincolo uno il 4 aprile 2020 durante la pandemia del virus della corona Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ripresa-di-una-tranquilla-autostrada-m18-che-guarda-verso-nord-verso-lo-svincolo-uno-il-4-aprile-2020-durante-la-pandemia-del-virus-della-corona-image352118145.html

Ripresa di una tranquilla autostrada M18 che guarda verso nord verso lo svincolo uno il 4 aprile 2020 durante la pandemia del virus della corona Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ripresa-di-una-tranquilla-autostrada-m18-che-guarda-verso-nord-verso-lo-svincolo-uno-il-4-aprile-2020-durante-la-pandemia-del-virus-della-corona-image352118145.htmlRF2BCTA81–Ripresa di una tranquilla autostrada M18 che guarda verso nord verso lo svincolo uno il 4 aprile 2020 durante la pandemia del virus della corona

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593281412.html

Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-di-violazione-del-sistema-sul-notebook-notebook-attacco-informatico-alla-rete-di-computer-virus-spyware-malware-o-software-dannoso-sicurezza-informatica-e-image593281412.htmlRF2WD68DT–Avviso di violazione del sistema sul notebook (notebook). Attacco informatico alla rete di computer, virus, spyware, malware o software dannoso. Sicurezza informatica e.

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672194.html

Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/avviso-truffa-frode-di-avviso-software-sicurezza-informatica-rilevamento-di-attacchi-informatici-su-reti-di-computer-virus-spyware-malware-software-dannoso-e-image608672194.htmlRF2XA7BGJ–Avviso truffa, frode di avviso software, sicurezza informatica. Rilevamento di attacchi informatici su reti di computer, virus, spyware, malware, software dannoso e.

Concetto digitale di allarme pericolo biologico e simbolo di avvertimento virus. Illustrazione 3d astratta sullo sfondo di rete, cyber-tecnologia e computer. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-digitale-di-allarme-pericolo-biologico-e-simbolo-di-avvertimento-virus-illustrazione-3d-astratta-sullo-sfondo-di-rete-cyber-tecnologia-e-computer-image575868970.html

Concetto digitale di allarme pericolo biologico e simbolo di avvertimento virus. Illustrazione 3d astratta sullo sfondo di rete, cyber-tecnologia e computer. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-digitale-di-allarme-pericolo-biologico-e-simbolo-di-avvertimento-virus-illustrazione-3d-astratta-sullo-sfondo-di-rete-cyber-tecnologia-e-computer-image575868970.htmlRF2TCW2MX–Concetto digitale di allarme pericolo biologico e simbolo di avvertimento virus. Illustrazione 3d astratta sullo sfondo di rete, cyber-tecnologia e computer.

Dati e cyber security concetto di minaccia. Online la criminalità finanziaria, il furto di identità e internet scam. Computer portatile tastiera in Spotlight. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-dati-e-cyber-security-concetto-di-minaccia-online-la-criminalita-finanziaria-il-furto-di-identita-e-internet-scam-computer-portatile-tastiera-in-spotlight-174795142.html

Dati e cyber security concetto di minaccia. Online la criminalità finanziaria, il furto di identità e internet scam. Computer portatile tastiera in Spotlight. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-dati-e-cyber-security-concetto-di-minaccia-online-la-criminalita-finanziaria-il-furto-di-identita-e-internet-scam-computer-portatile-tastiera-in-spotlight-174795142.htmlRFM4AGYJ–Dati e cyber security concetto di minaccia. Online la criminalità finanziaria, il furto di identità e internet scam. Computer portatile tastiera in Spotlight.

Cartoon di uomo o imprenditore seduto nascosto sotto la scrivania con computer con Hacked testo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartoon-di-uomo-o-imprenditore-seduto-nascosto-sotto-la-scrivania-con-computer-con-hacked-testo-image222733207.html

Cartoon di uomo o imprenditore seduto nascosto sotto la scrivania con computer con Hacked testo Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cartoon-di-uomo-o-imprenditore-seduto-nascosto-sotto-la-scrivania-con-computer-con-hacked-testo-image222733207.htmlRFPXAADB–Cartoon di uomo o imprenditore seduto nascosto sotto la scrivania con computer con Hacked testo

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-privacy-del-sistema-illustrazione-vettoriale-image222696624.html

Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale. Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-concetto-di-protezione-la-sicurezza-dei-dati-del-sistema-di-protezione-dello-schermo-di-verifica-cyber-security-e-informazioni-di-protezione-di-rete-o-il-futuro-della-tecnologia-informatica-privacy-del-sistema-illustrazione-vettoriale-image222696624.htmlRFPX8KPT–Il concetto di protezione. La sicurezza dei dati del sistema di protezione dello schermo di verifica. Cyber security e informazioni di protezione di rete o. Il futuro della tecnologia informatica. Privacy del sistema. Illustrazione Vettoriale.

Internet security e protezione della rete concetto, lucchetto e chiave sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/internet-security-e-protezione-della-rete-concetto-lucchetto-e-chiave-sul-computer-portatile-image227453535.html

Internet security e protezione della rete concetto, lucchetto e chiave sul computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/internet-security-e-protezione-della-rete-concetto-lucchetto-e-chiave-sul-computer-portatile-image227453535.htmlRFR61B8F–Internet security e protezione della rete concetto, lucchetto e chiave sul computer portatile

Una giovane donna UK università studenti che lavorano su computer portatile nella sua camera da letto a casa preoccupato di virus di posta bug facebook Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-giovane-donna-uk-universita-studenti-che-lavorano-su-computer-portatile-nella-sua-camera-da-letto-a-casa-preoccupato-di-virus-di-posta-bug-facebook-36090110.html

Una giovane donna UK università studenti che lavorano su computer portatile nella sua camera da letto a casa preoccupato di virus di posta bug facebook Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-una-giovane-donna-uk-universita-studenti-che-lavorano-su-computer-portatile-nella-sua-camera-da-letto-a-casa-preoccupato-di-virus-di-posta-bug-facebook-36090110.htmlRMC2M18E–Una giovane donna UK università studenti che lavorano su computer portatile nella sua camera da letto a casa preoccupato di virus di posta bug facebook

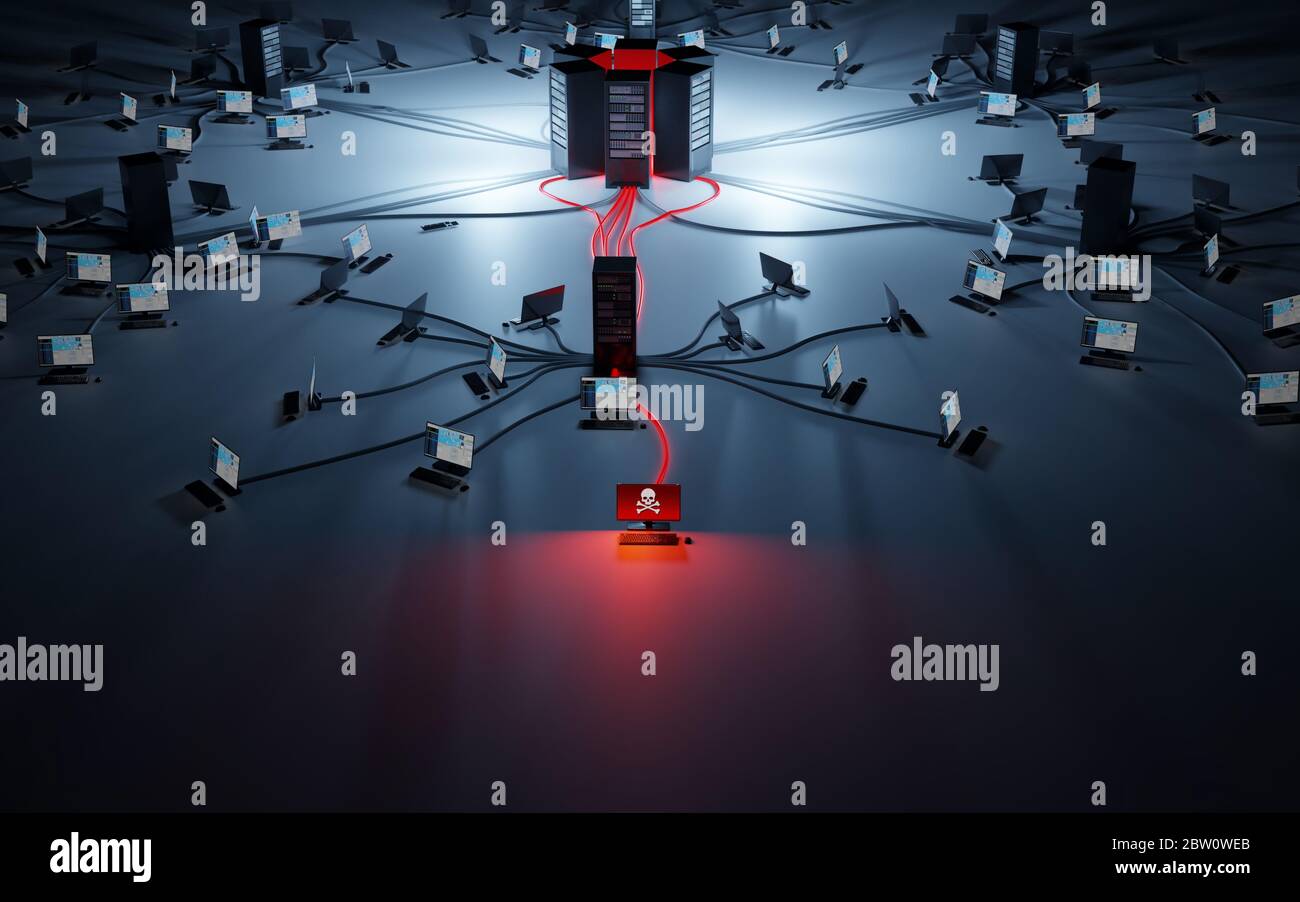

Criminalità informatica, infiltrazione e furto di dati. Violazione della sicurezza di rete. Computer compromesso collegato a una rete. Concetto di rendering 3D digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-informatica-infiltrazione-e-furto-di-dati-violazione-della-sicurezza-di-rete-computer-compromesso-collegato-a-una-rete-concetto-di-rendering-3d-digitale-image359593763.html

Criminalità informatica, infiltrazione e furto di dati. Violazione della sicurezza di rete. Computer compromesso collegato a una rete. Concetto di rendering 3D digitale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-informatica-infiltrazione-e-furto-di-dati-violazione-della-sicurezza-di-rete-computer-compromesso-collegato-a-una-rete-concetto-di-rendering-3d-digitale-image359593763.htmlRF2BW0WEB–Criminalità informatica, infiltrazione e furto di dati. Violazione della sicurezza di rete. Computer compromesso collegato a una rete. Concetto di rendering 3D digitale.

Concetto di Internet computer virus o Trojan online la sicurezza di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-internet-computer-virus-o-trojan-online-la-sicurezza-di-rete-81873225.html

Concetto di Internet computer virus o Trojan online la sicurezza di rete Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-concetto-di-internet-computer-virus-o-trojan-online-la-sicurezza-di-rete-81873225.htmlRFEN5J3N–Concetto di Internet computer virus o Trojan online la sicurezza di rete

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356538883.html

5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/5g-tecnologia-di-rete-di-telefonia-mobile-e-collegamento-al-coronavirus-covid-19-focolaio-image356538883.htmlRF2BM1MYF–5G tecnologia di rete di telefonia mobile e collegamento al coronavirus covid-19 focolaio

Immagine di un globo di una rete di connessioni con numeri e sfondo viola Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-un-globo-di-una-rete-di-connessioni-con-numeri-e-sfondo-viola-image607607188.html

Immagine di un globo di una rete di connessioni con numeri e sfondo viola Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-di-un-globo-di-una-rete-di-connessioni-con-numeri-e-sfondo-viola-image607607188.htmlRF2X8EW4M–Immagine di un globo di una rete di connessioni con numeri e sfondo viola

Personale medico Cartoon disegnato a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/personale-medico-cartoon-disegnato-a-mano-con-maschere-di-protezione-e-social-network-image352975695.html

Personale medico Cartoon disegnato a mano con maschere di protezione e social network Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/personale-medico-cartoon-disegnato-a-mano-con-maschere-di-protezione-e-social-network-image352975695.htmlRF2BE7C2R–Personale medico Cartoon disegnato a mano con maschere di protezione e social network

Sicurezza informatica. Attacco online ddos hacker spam bot virus phishing rete digitale protezione dati vettore isometrico Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-attacco-online-ddos-hacker-spam-bot-virus-phishing-rete-digitale-protezione-dati-vettore-isometrico-image415182068.html

Sicurezza informatica. Attacco online ddos hacker spam bot virus phishing rete digitale protezione dati vettore isometrico Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-informatica-attacco-online-ddos-hacker-spam-bot-virus-phishing-rete-digitale-protezione-dati-vettore-isometrico-image415182068.htmlRF2F3D4Y0–Sicurezza informatica. Attacco online ddos hacker spam bot virus phishing rete digitale protezione dati vettore isometrico