Virus file di programma Immagini Stock

(912)Filtri rapidi:

Virus file di programma Immagini Stock

Visualizzazione concettuale Registrati ora. Parola scritta su Nome in una lista ufficiale arruolarsi per essere un membro Iscriviti astratto digitando nuovo programma antivirus, digitando Internet Virus Lists Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-registrati-ora-parola-scritta-su-nome-in-una-lista-ufficiale-arruolarsi-per-essere-un-membro-iscriviti-astratto-digitando-nuovo-programma-antivirus-digitando-internet-virus-lists-image483423755.html

Visualizzazione concettuale Registrati ora. Parola scritta su Nome in una lista ufficiale arruolarsi per essere un membro Iscriviti astratto digitando nuovo programma antivirus, digitando Internet Virus Lists Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/visualizzazione-concettuale-registrati-ora-parola-scritta-su-nome-in-una-lista-ufficiale-arruolarsi-per-essere-un-membro-iscriviti-astratto-digitando-nuovo-programma-antivirus-digitando-internet-virus-lists-image483423755.htmlRF2K2DRX3–Visualizzazione concettuale Registrati ora. Parola scritta su Nome in una lista ufficiale arruolarsi per essere un membro Iscriviti astratto digitando nuovo programma antivirus, digitando Internet Virus Lists

Uomo che installa il software in un computer portatile al buio di notte. Hacker che carica programmi illegali o che scarica file. Sicurezza informatica, pirateria o concetto di virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-che-installa-il-software-in-un-computer-portatile-al-buio-di-notte-hacker-che-carica-programmi-illegali-o-che-scarica-file-sicurezza-informatica-pirateria-o-concetto-di-virus-image349405306.html

Uomo che installa il software in un computer portatile al buio di notte. Hacker che carica programmi illegali o che scarica file. Sicurezza informatica, pirateria o concetto di virus. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-che-installa-il-software-in-un-computer-portatile-al-buio-di-notte-hacker-che-carica-programmi-illegali-o-che-scarica-file-sicurezza-informatica-pirateria-o-concetto-di-virus-image349405306.htmlRF2B8CP0X–Uomo che installa il software in un computer portatile al buio di notte. Hacker che carica programmi illegali o che scarica file. Sicurezza informatica, pirateria o concetto di virus.

Black Hat Hacker premendo il software dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-black-hat-hacker-premendo-il-software-dannoso-168769054.html

Black Hat Hacker premendo il software dannoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-black-hat-hacker-premendo-il-software-dannoso-168769054.htmlRFKPG2J6–Black Hat Hacker premendo il software dannoso

Allarme Virus (Inglese) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-allarme-virus-inglese-10196133.html

Allarme Virus (Inglese) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-allarme-virus-inglese-10196133.htmlRMA1AC8P–Allarme Virus (Inglese)

Scrittura a mano del testo Virus Bot. Concetto che significa malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-del-testo-virus-bot-concetto-che-significa-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550260223.html

Scrittura a mano del testo Virus Bot. Concetto che significa malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-del-testo-virus-bot-concetto-che-significa-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550260223.htmlRF2PY6EER–Scrittura a mano del testo Virus Bot. Concetto che significa malware autopropagante dannoso progettato per infettare un host

RF2BGP028–Hacker non riconoscibile che utilizza un computer portatile con barra di avanzamento

Malware Software, Typewriter, Retrofuturism, Virus, ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/malware-software-typewriter-retrofuturism-virus-ransomware-image448689448.html

Malware Software, Typewriter, Retrofuturism, Virus, ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/malware-software-typewriter-retrofuturism-virus-ransomware-image448689448.htmlRM2H1YFY4–Malware Software, Typewriter, Retrofuturism, Virus, ransomware

Codice sorgente del virus. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-del-virus-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-code-line-di-importanti-software-per-la-cybersicurezza-image363871493.html

Codice sorgente del virus. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-del-virus-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-code-line-di-importanti-software-per-la-cybersicurezza-image363871493.htmlRF2C3YNPD–Codice sorgente del virus. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza

Virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-image343687191.html

Virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/virus-image343687191.htmlRM2AY48EF–Virus

Codice di computer su uno schermo con un cranio in rappresentanza di un virus di computer / attacco di software dannoso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-codice-di-computer-su-uno-schermo-con-un-cranio-in-rappresentanza-di-un-virus-di-computer-attacco-di-software-dannoso-177629036.html

Codice di computer su uno schermo con un cranio in rappresentanza di un virus di computer / attacco di software dannoso. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-codice-di-computer-su-uno-schermo-con-un-cranio-in-rappresentanza-di-un-virus-di-computer-attacco-di-software-dannoso-177629036.htmlRFM8YKJ4–Codice di computer su uno schermo con un cranio in rappresentanza di un virus di computer / attacco di software dannoso.

File photo datato 10 dicembre 2020 del Rappresentante degli Stati Uniti Liz Cheney (Repubblicano del Wyoming) offre commenti mentre si è Unito al leader della minoranza della Camera degli Stati Uniti Kevin McCarthy (Repubblicano della California) E i repubblicani della Camera per una conferenza stampa sulla necessità di estendere il programma di protezione delle retribuzioni e fornire assistenza alle piccole imprese a Washington, DC, USA. Liz Cheney, il terzo leader repubblicano di più alto rango in Aula, ha dichiarato che voterà per impedire al presidente mercoledì, poiché una crescente coorte di repubblicani si è adoperata per rendere Donald Trump responsabile dell’incitamento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/file-photo-datato-10-dicembre-2020-del-rappresentante-degli-stati-uniti-liz-cheney-repubblicano-del-wyoming-offre-commenti-mentre-si-e-unito-al-leader-della-minoranza-della-camera-degli-stati-uniti-kevin-mccarthy-repubblicano-della-california-e-i-repubblicani-della-camera-per-una-conferenza-stampa-sulla-necessita-di-estendere-il-programma-di-protezione-delle-retribuzioni-e-fornire-assistenza-alle-piccole-imprese-a-washington-dc-usa-liz-cheney-il-terzo-leader-repubblicano-di-piu-alto-rango-in-aula-ha-dichiarato-che-votera-per-impedire-al-presidente-mercoledi-poiche-una-crescente-coorte-di-repubblicani-si-e-adoperata-per-rendere-donald-trump-responsabile-dell-incitamento-image397280928.html

File photo datato 10 dicembre 2020 del Rappresentante degli Stati Uniti Liz Cheney (Repubblicano del Wyoming) offre commenti mentre si è Unito al leader della minoranza della Camera degli Stati Uniti Kevin McCarthy (Repubblicano della California) E i repubblicani della Camera per una conferenza stampa sulla necessità di estendere il programma di protezione delle retribuzioni e fornire assistenza alle piccole imprese a Washington, DC, USA. Liz Cheney, il terzo leader repubblicano di più alto rango in Aula, ha dichiarato che voterà per impedire al presidente mercoledì, poiché una crescente coorte di repubblicani si è adoperata per rendere Donald Trump responsabile dell’incitamento Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/file-photo-datato-10-dicembre-2020-del-rappresentante-degli-stati-uniti-liz-cheney-repubblicano-del-wyoming-offre-commenti-mentre-si-e-unito-al-leader-della-minoranza-della-camera-degli-stati-uniti-kevin-mccarthy-repubblicano-della-california-e-i-repubblicani-della-camera-per-una-conferenza-stampa-sulla-necessita-di-estendere-il-programma-di-protezione-delle-retribuzioni-e-fornire-assistenza-alle-piccole-imprese-a-washington-dc-usa-liz-cheney-il-terzo-leader-repubblicano-di-piu-alto-rango-in-aula-ha-dichiarato-che-votera-per-impedire-al-presidente-mercoledi-poiche-una-crescente-coorte-di-repubblicani-si-e-adoperata-per-rendere-donald-trump-responsabile-dell-incitamento-image397280928.htmlRM2E29KTG–File photo datato 10 dicembre 2020 del Rappresentante degli Stati Uniti Liz Cheney (Repubblicano del Wyoming) offre commenti mentre si è Unito al leader della minoranza della Camera degli Stati Uniti Kevin McCarthy (Repubblicano della California) E i repubblicani della Camera per una conferenza stampa sulla necessità di estendere il programma di protezione delle retribuzioni e fornire assistenza alle piccole imprese a Washington, DC, USA. Liz Cheney, il terzo leader repubblicano di più alto rango in Aula, ha dichiarato che voterà per impedire al presidente mercoledì, poiché una crescente coorte di repubblicani si è adoperata per rendere Donald Trump responsabile dell’incitamento

Virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-80689872.html

Virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-virus-80689872.htmlRFEK7MN4–Virus

Ragazza con impazienza in attesa di download di file, lavorando sul computer portatile di notte slow internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ragazza-con-impazienza-in-attesa-di-download-di-file-lavorando-sul-computer-portatile-di-notte-slow-internet-image340316884.html

Ragazza con impazienza in attesa di download di file, lavorando sul computer portatile di notte slow internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ragazza-con-impazienza-in-attesa-di-download-di-file-lavorando-sul-computer-portatile-di-notte-slow-internet-image340316884.htmlRF2ANJNJC–Ragazza con impazienza in attesa di download di file, lavorando sul computer portatile di notte slow internet

Computer codice di script e sistema di attacchi di hacking. Concettuale di sicurezza online e background di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-codice-di-script-e-sistema-di-attacchi-di-hacking-concettuale-di-sicurezza-online-e-background-di-sicurezza-image221001333.html

Computer codice di script e sistema di attacchi di hacking. Concettuale di sicurezza online e background di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-codice-di-script-e-sistema-di-attacchi-di-hacking-concettuale-di-sicurezza-online-e-background-di-sicurezza-image221001333.htmlRFPRFDCN–Computer codice di script e sistema di attacchi di hacking. Concettuale di sicurezza online e background di sicurezza

Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dati-danneggiati-red-codice-binario-con-pezzi-mancanti-la-tecnologia-del-computer-problema-errore-di-virus-darknet-hacking-e-background-computer-i-dati-linguistici-tr-image226240960.html

Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dati-danneggiati-red-codice-binario-con-pezzi-mancanti-la-tecnologia-del-computer-problema-errore-di-virus-darknet-hacking-e-background-computer-i-dati-linguistici-tr-image226240960.htmlRFR424J8–Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr

Codice di computer e gli attacchi al sistema. Online concettuale sullo sfondo di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-di-computer-e-gli-attacchi-al-sistema-online-concettuale-sullo-sfondo-di-sicurezza-image178798732.html

Codice di computer e gli attacchi al sistema. Online concettuale sullo sfondo di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-di-computer-e-gli-attacchi-al-sistema-online-concettuale-sullo-sfondo-di-sicurezza-image178798732.htmlRFMATYH0–Codice di computer e gli attacchi al sistema. Online concettuale sullo sfondo di sicurezza

SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/santa-clara-ca-usa-ottobre-20-2018-mcafee-corporate-headquarters-building-e-il-logo-del-marchio-mcafee-e-parte-della-intel-divisione-sicurezza-image226760047.html

SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/santa-clara-ca-usa-ottobre-20-2018-mcafee-corporate-headquarters-building-e-il-logo-del-marchio-mcafee-e-parte-della-intel-divisione-sicurezza-image226760047.htmlRFR4WPN3–SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza.

RFG9R6XA–La codifica e lo sviluppo grafico con le parole chiave e le icone sulla lavagna

Disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/disco-rigido-image65951079.html

Disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/disco-rigido-image65951079.htmlRFDR897K–Disco rigido

Donna con problemi con il computer, l'applicazione non riuscita, operatio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-con-problemi-con-il-computer-l-applicazione-non-riuscita-operatio-image156185539.html

Donna con problemi con il computer, l'applicazione non riuscita, operatio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/donna-con-problemi-con-il-computer-l-applicazione-non-riuscita-operatio-image156185539.htmlRFK22T6Y–Donna con problemi con il computer, l'applicazione non riuscita, operatio

Computer Virus Security Focus come sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-virus-security-focus-come-sfondo-image270358415.html

Computer Virus Security Focus come sfondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/computer-virus-security-focus-come-sfondo-image270358415.htmlRFWKRTWK–Computer Virus Security Focus come sfondo

Cestino Papierkorb Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cestino-papierkorb-10895887.html

Cestino Papierkorb Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-cestino-papierkorb-10895887.htmlRMA40PWM–Cestino Papierkorb

Allarme Virus (tedesco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-allarme-virus-tedesco-10196135.html

Allarme Virus (tedesco) Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-allarme-virus-tedesco-10196135.htmlRMA1AC8T–Allarme Virus (tedesco)

Segno che mostra Virus Bot. Panoramica aziendale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-virus-bot-panoramica-aziendale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550248818.html

Segno che mostra Virus Bot. Panoramica aziendale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-virus-bot-panoramica-aziendale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550248818.htmlRF2PY5YYE–Segno che mostra Virus Bot. Panoramica aziendale malware autopropagante dannoso progettato per infettare un host

Grande spazio di archiviazione portatile SD nella mano concetto con una scheda sd blu e un uomo d'affari mano in un vestito suggerendo server cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/grande-spazio-di-archiviazione-portatile-sd-nella-mano-concetto-con-una-scheda-sd-blu-e-un-uomo-d-affari-mano-in-un-vestito-suggerendo-server-cloud-image213093301.html

Grande spazio di archiviazione portatile SD nella mano concetto con una scheda sd blu e un uomo d'affari mano in un vestito suggerendo server cloud Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/grande-spazio-di-archiviazione-portatile-sd-nella-mano-concetto-con-una-scheda-sd-blu-e-un-uomo-d-affari-mano-in-un-vestito-suggerendo-server-cloud-image213093301.htmlRFPAK6K1–Grande spazio di archiviazione portatile SD nella mano concetto con una scheda sd blu e un uomo d'affari mano in un vestito suggerendo server cloud

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image466652966.html

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image466652966.htmlRF2J35THA–Laptop aperto con codice sullo schermo del tavolo

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-131637292.html

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-131637292.htmlRFHJ4GKT–I dettagli delle unità disco rigido aperto

Rete firewall Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rete-firewall-internet-image343615717.html

Rete firewall Internet Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rete-firewall-internet-image343615717.htmlRM2AY119W–Rete firewall Internet

Scrittura di testo Backup Software, Word per creare copie extra esatte di file o interi computer digitando Note mediche Studi scientifici e Treatmen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-di-testo-backup-software-word-per-creare-copie-extra-esatte-di-file-o-interi-computer-digitando-note-mediche-studi-scientifici-e-treatmen-image447184325.html

Scrittura di testo Backup Software, Word per creare copie extra esatte di file o interi computer digitando Note mediche Studi scientifici e Treatmen Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-di-testo-backup-software-word-per-creare-copie-extra-esatte-di-file-o-interi-computer-digitando-note-mediche-studi-scientifici-e-treatmen-image447184325.htmlRF2GYF04N–Scrittura di testo Backup Software, Word per creare copie extra esatte di file o interi computer digitando Note mediche Studi scientifici e Treatmen

Errore irreversibile iscrizione di colore rosso tra il codice digitale su sfondo nero. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/errore-irreversibile-iscrizione-di-colore-rosso-tra-il-codice-digitale-su-sfondo-nero-image477555568.html

Errore irreversibile iscrizione di colore rosso tra il codice digitale su sfondo nero. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/errore-irreversibile-iscrizione-di-colore-rosso-tra-il-codice-digitale-su-sfondo-nero-image477555568.htmlRF2JMXF00–Errore irreversibile iscrizione di colore rosso tra il codice digitale su sfondo nero.

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-hdd-blu-image336123501.html

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-hdd-blu-image336123501.htmlRF2AERMXN–Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu..

Eraser eliminando la parola phishing Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/eraser-eliminando-la-parola-phishing-image449721665.html

Eraser eliminando la parola phishing Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/eraser-eliminando-la-parola-phishing-image449721665.htmlRM2H3JGG1–Eraser eliminando la parola phishing

Il codice sorgente malware crittografa un tipo specifico di file, elenco dell'estensione. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Co Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-sorgente-malware-crittografa-un-tipo-specifico-di-file-elenco-dell-estensione-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-co-image363871487.html

Il codice sorgente malware crittografa un tipo specifico di file, elenco dell'estensione. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Co Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/il-codice-sorgente-malware-crittografa-un-tipo-specifico-di-file-elenco-dell-estensione-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-co-image363871487.htmlRF2C3YNP7–Il codice sorgente malware crittografa un tipo specifico di file, elenco dell'estensione. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Co

Eraser eliminando il concetto di attacchi Denial of Service DDoS Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/eraser-eliminando-il-concetto-di-attacchi-denial-of-service-ddos-image449721488.html

Eraser eliminando il concetto di attacchi Denial of Service DDoS Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/eraser-eliminando-il-concetto-di-attacchi-denial-of-service-ddos-image449721488.htmlRM2H3JG9M–Eraser eliminando il concetto di attacchi Denial of Service DDoS

Astratto tecnologia moderna di programmazione schermo di codice con cranio. Computer Virus, malware e Hacker concetto di attacco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/astratto-tecnologia-moderna-di-programmazione-schermo-di-codice-con-cranio-computer-virus-malware-e-hacker-concetto-di-attacco-image461488166.html

Astratto tecnologia moderna di programmazione schermo di codice con cranio. Computer Virus, malware e Hacker concetto di attacco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/astratto-tecnologia-moderna-di-programmazione-schermo-di-codice-con-cranio-computer-virus-malware-e-hacker-concetto-di-attacco-image461488166.htmlRF2HPPGT6–Astratto tecnologia moderna di programmazione schermo di codice con cranio. Computer Virus, malware e Hacker concetto di attacco.

SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/santa-clara-ca-usa-ottobre-20-2018-mcafee-corporate-headquarters-building-e-il-logo-del-marchio-mcafee-e-parte-della-intel-divisione-sicurezza-image226760043.html

SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/santa-clara-ca-usa-ottobre-20-2018-mcafee-corporate-headquarters-building-e-il-logo-del-marchio-mcafee-e-parte-della-intel-divisione-sicurezza-image226760043.htmlRFR4WPMY–SANTA CLARA, CA/USA - Ottobre 20, 2018: McAfee Corporate Headquarters Building e il logo del marchio. McAfee è parte della Intel Divisione Sicurezza.

RFG9R7J6–La codifica e lo sviluppo grafico con parole chiave e disegna le icone

Harddisk Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/harddisk-image65954973.html

Harddisk Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/harddisk-image65954973.htmlRFDR8E6N–Harddisk

Protezione antivirus, software e programmi per computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-antivirus-software-e-programmi-per-computer-image521138645.html

Protezione antivirus, software e programmi per computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-antivirus-software-e-programmi-per-computer-image521138645.htmlRF2N7RWJD–Protezione antivirus, software e programmi per computer

RMJE6X4K–Icona, cestino, digitalmente,

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image597744657.html

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image597744657.htmlRF2WMDHBD–Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco.

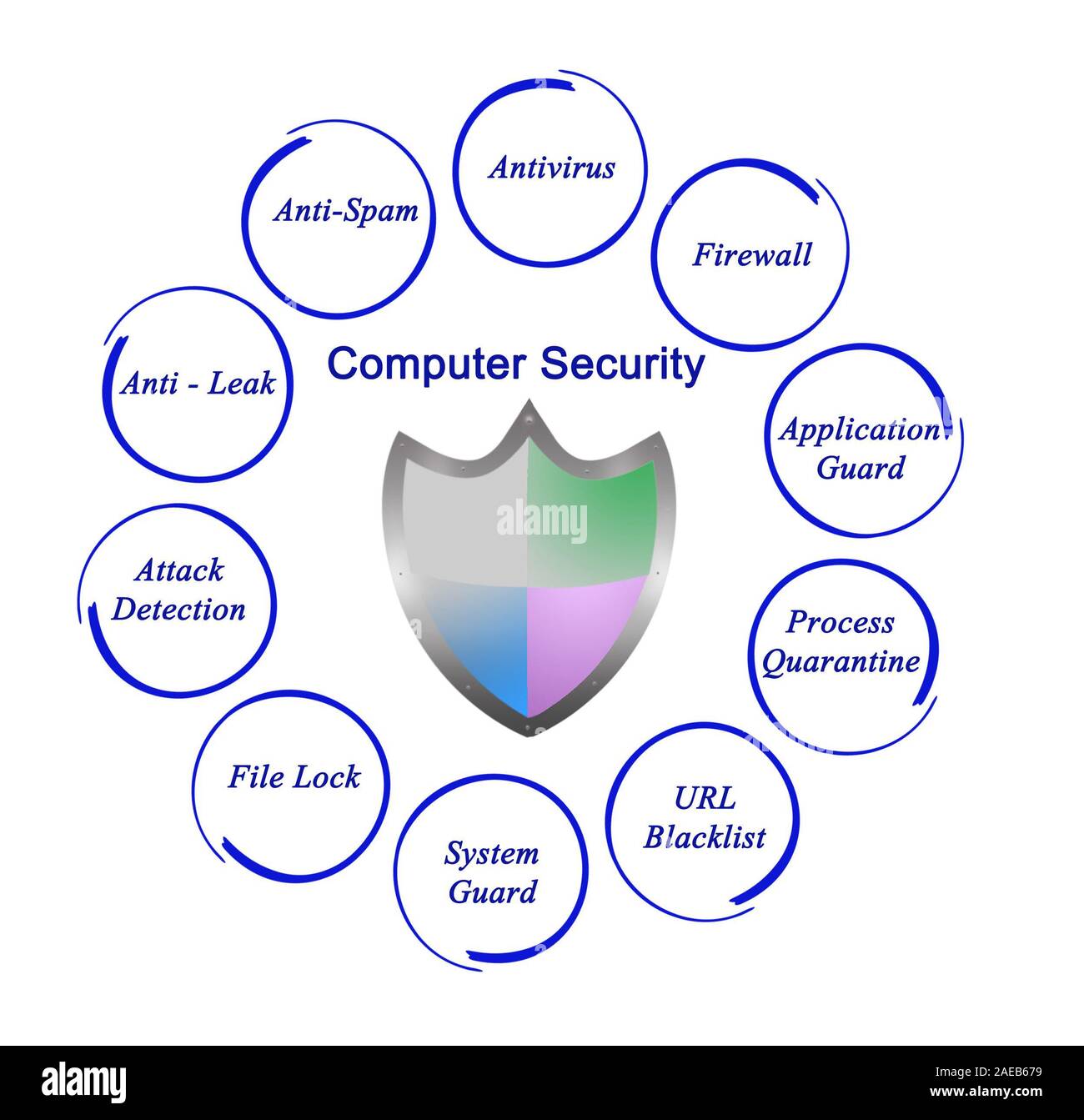

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848557.html

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848557.htmlRF2AEB679–Sicurezza del computer

Scrittura a mano del testo Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-del-testo-virus-bot-foto-concettuale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550261911.html

Scrittura a mano del testo Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-del-testo-virus-bot-foto-concettuale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550261911.htmlRF2PY6GK3–Scrittura a mano del testo Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host

Firmare nessun virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firmare-nessun-virus-image337018348.html

Firmare nessun virus Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/firmare-nessun-virus-image337018348.htmlRF2AG8E9G–Firmare nessun virus

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image466653001.html

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image466653001.htmlRF2J35TJH–Laptop aperto con codice sullo schermo del tavolo

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-131637293.html

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-131637293.htmlRFHJ4GKW–I dettagli delle unità disco rigido aperto

La protezione dal malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dal-malware-image335371446.html

La protezione dal malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dal-malware-image335371446.htmlRF2ADHDKJ–La protezione dal malware

Unità disco rigido da 2,5 e 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-2-5-e-3-5-pollici-131637278.html

Unità disco rigido da 2,5 e 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-2-5-e-3-5-pollici-131637278.htmlRFHJ4GKA–Unità disco rigido da 2,5 e 3,5 pollici

Scrittura visualizzazione testo Backup Software, Word per creare copie extra esatte di file o interi computer due mani tenere la lampada mostrare o presentare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-visualizzazione-testo-backup-software-word-per-creare-copie-extra-esatte-di-file-o-interi-computer-due-mani-tenere-la-lampada-mostrare-o-presentare-image447187356.html

Scrittura visualizzazione testo Backup Software, Word per creare copie extra esatte di file o interi computer due mani tenere la lampada mostrare o presentare Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-visualizzazione-testo-backup-software-word-per-creare-copie-extra-esatte-di-file-o-interi-computer-due-mani-tenere-la-lampada-mostrare-o-presentare-image447187356.htmlRF2GYF410–Scrittura visualizzazione testo Backup Software, Word per creare copie extra esatte di file o interi computer due mani tenere la lampada mostrare o presentare

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Dati di grandi dimensioni.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-dati-di-grandi-dimensioni-image336124347.html

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Dati di grandi dimensioni.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-dati-di-grandi-dimensioni-image336124347.htmlRF2AERP0Y–Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Dati di grandi dimensioni..

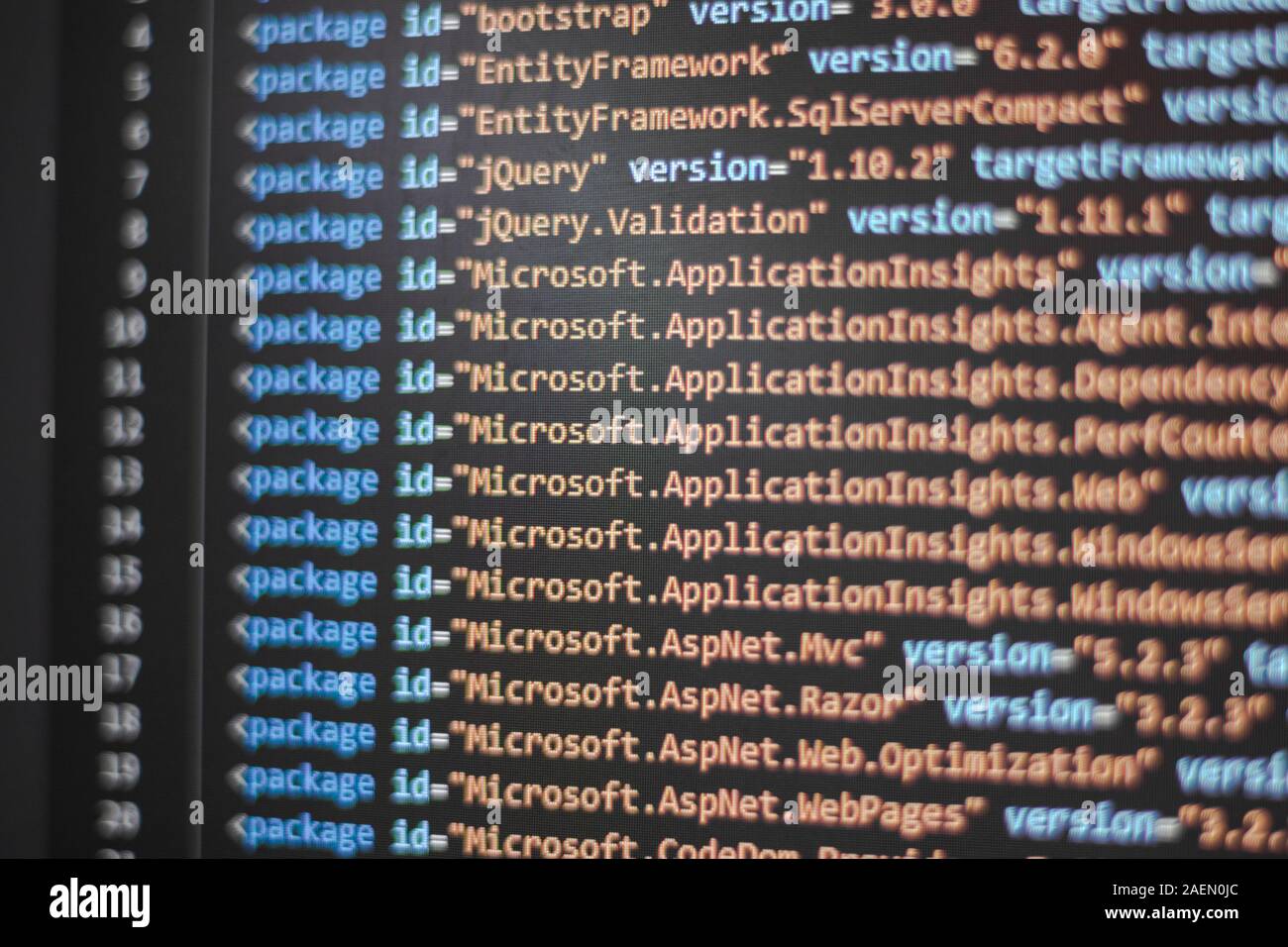

Vista dettagliata del linguaggio di programmazione codice. Importazioni elencate da un pacchetto.Json file che mostra più moderne tecnologie Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-dettagliata-del-linguaggio-di-programmazione-codice-importazioni-elencate-da-un-pacchetto-json-file-che-mostra-piu-moderne-tecnologie-image336063684.html

Vista dettagliata del linguaggio di programmazione codice. Importazioni elencate da un pacchetto.Json file che mostra più moderne tecnologie Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vista-dettagliata-del-linguaggio-di-programmazione-codice-importazioni-elencate-da-un-pacchetto-json-file-che-mostra-piu-moderne-tecnologie-image336063684.htmlRF2AEN0JC–Vista dettagliata del linguaggio di programmazione codice. Importazioni elencate da un pacchetto.Json file che mostra più moderne tecnologie

Codice sorgente ransomware con avviso chiedendo denaro in Bitcoin per decifrare i file. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-ransomware-con-avviso-chiedendo-denaro-in-bitcoin-per-decifrare-i-file-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-image363871497.html

Codice sorgente ransomware con avviso chiedendo denaro in Bitcoin per decifrare i file. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-ransomware-con-avviso-chiedendo-denaro-in-bitcoin-per-decifrare-i-file-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-image363871497.htmlRF2C3YNPH–Codice sorgente ransomware con avviso chiedendo denaro in Bitcoin per decifrare i file. Codice sorgente di script dannoso che crittografa i file sul pc della vittima.

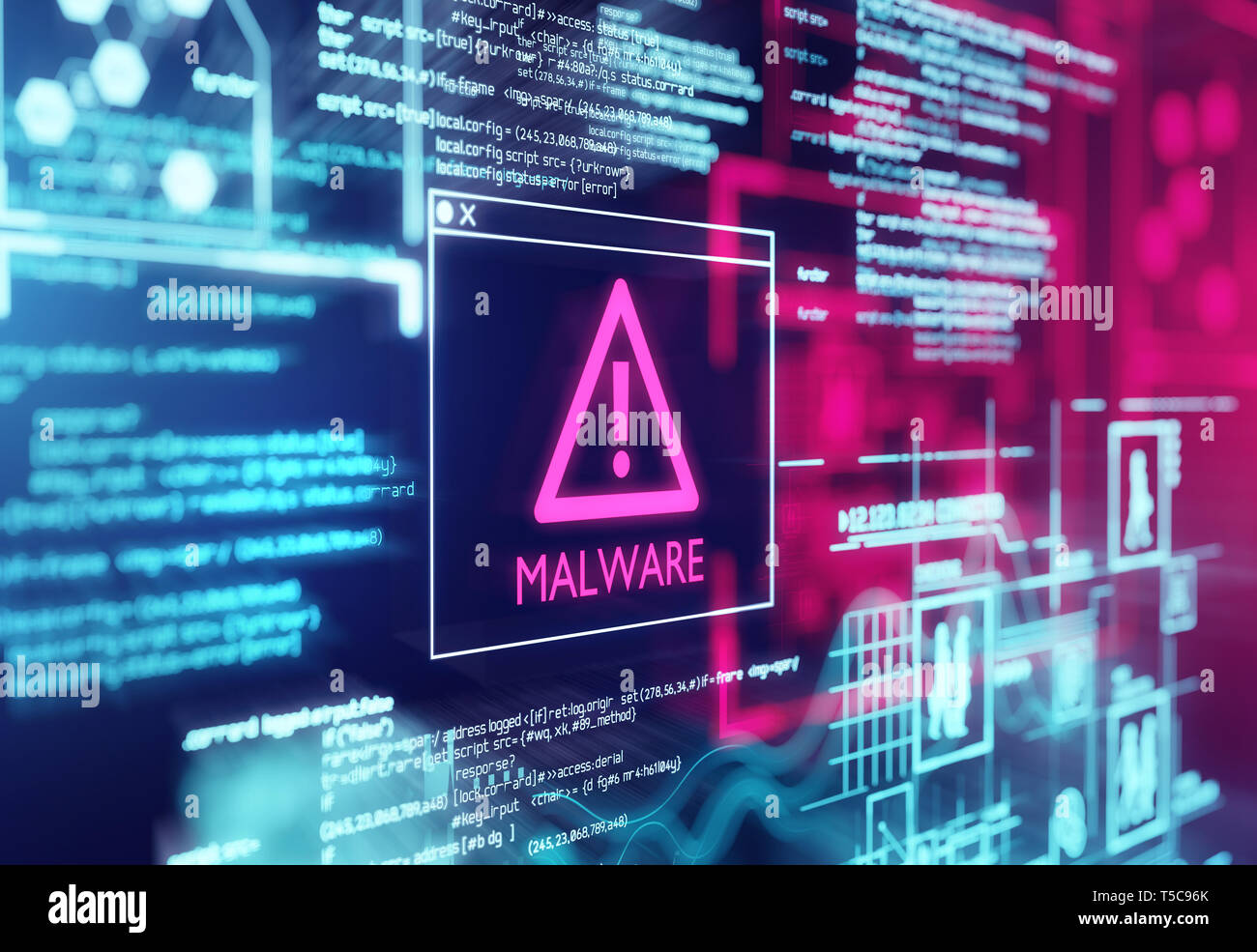

Lo schermo di un computer con il codice di un programma di segnalazione di un malware rilevato il programma di script. 3d illustrazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-schermo-di-un-computer-con-il-codice-di-un-programma-di-segnalazione-di-un-malware-rilevato-il-programma-di-script-3d-illustrazione-image244289099.html

Lo schermo di un computer con il codice di un programma di segnalazione di un malware rilevato il programma di script. 3d illustrazione Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lo-schermo-di-un-computer-con-il-codice-di-un-programma-di-segnalazione-di-un-malware-rilevato-il-programma-di-script-3d-illustrazione-image244289099.htmlRFT5C96K–Lo schermo di un computer con il codice di un programma di segnalazione di un malware rilevato il programma di script. 3d illustrazione

Digitare le mani sulla tastiera di un notebook con un simbolo di avvertimento rosso visualizzato su un'interfaccia virtuale, che indica una minaccia alla sicurezza informatica o un codice di errore del sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitare-le-mani-sulla-tastiera-di-un-notebook-con-un-simbolo-di-avvertimento-rosso-visualizzato-su-un-interfaccia-virtuale-che-indica-una-minaccia-alla-sicurezza-informatica-o-un-codice-di-errore-del-sistema-image621850691.html

Digitare le mani sulla tastiera di un notebook con un simbolo di avvertimento rosso visualizzato su un'interfaccia virtuale, che indica una minaccia alla sicurezza informatica o un codice di errore del sistema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/digitare-le-mani-sulla-tastiera-di-un-notebook-con-un-simbolo-di-avvertimento-rosso-visualizzato-su-un-interfaccia-virtuale-che-indica-una-minaccia-alla-sicurezza-informatica-o-un-codice-di-errore-del-sistema-image621850691.htmlRF2Y3KMW7–Digitare le mani sulla tastiera di un notebook con un simbolo di avvertimento rosso visualizzato su un'interfaccia virtuale, che indica una minaccia alla sicurezza informatica o un codice di errore del sistema

Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ... Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scaricare-un-virus-puo-essere-pericoloso-creature-monsterose-cadono-dal-cielo-mentre-il-programma-antivirus-di-un-uomo-fornisce-protezione-a-un-uomo-e-ai-suoi-image554412904.html

Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ... Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scaricare-un-virus-puo-essere-pericoloso-creature-monsterose-cadono-dal-cielo-mentre-il-programma-antivirus-di-un-uomo-fornisce-protezione-a-un-uomo-e-ai-suoi-image554412904.htmlRF2R5YK8T–Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ...

RFG9R7J3–La codifica e lo sviluppo grafico con parole chiave e disegna le icone

Disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/disco-rigido-image65954889.html

Disco rigido Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/disco-rigido-image65954889.htmlRFDR8E3N–Disco rigido

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/exploit-di-sicurezza-image343910613.html

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/exploit-di-sicurezza-image343910613.htmlRM2AYEDDW–Exploit di sicurezza

Antivirus per proteggere ed eseguire la scansione del sistema PC Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/antivirus-per-proteggere-ed-eseguire-la-scansione-del-sistema-pc-image274487208.html

Antivirus per proteggere ed eseguire la scansione del sistema PC Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/antivirus-per-proteggere-ed-eseguire-la-scansione-del-sistema-pc-image274487208.htmlRFWXFY6G–Antivirus per proteggere ed eseguire la scansione del sistema PC

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image566997085.html

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image566997085.htmlRF2RXCXFW–Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco.

Disco rigido inchiesta isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-disco-rigido-inchiesta-isolato-su-bianco-58843839.html

Disco rigido inchiesta isolato su bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-disco-rigido-inchiesta-isolato-su-bianco-58843839.htmlRFDBMFWK–Disco rigido inchiesta isolato su bianco

Didascalia concettuale Virus Bot. Le aziende mostrano malware che si propagano da soli e che sono progettati per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-virus-bot-le-aziende-mostrano-malware-che-si-propagano-da-soli-e-che-sono-progettati-per-infettare-un-host-image550258726.html

Didascalia concettuale Virus Bot. Le aziende mostrano malware che si propagano da soli e che sono progettati per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/didascalia-concettuale-virus-bot-le-aziende-mostrano-malware-che-si-propagano-da-soli-e-che-sono-progettati-per-infettare-un-host-image550258726.htmlRF2PY6CHA–Didascalia concettuale Virus Bot. Le aziende mostrano malware che si propagano da soli e che sono progettati per infettare un host

Antivirus su schermo touch Telefono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-antivirus-su-schermo-touch-telefono-79816576.html

Antivirus su schermo touch Telefono. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-antivirus-su-schermo-touch-telefono-79816576.htmlRFEHRXT0–Antivirus su schermo touch Telefono.

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image467049529.html

Laptop aperto con codice sullo schermo del tavolo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/laptop-aperto-con-codice-sullo-schermo-del-tavolo-image467049529.htmlRF2J3RXC9–Laptop aperto con codice sullo schermo del tavolo

Peer to Peer P2P per la condivisione di file schema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/peer-to-peer-p2p-per-la-condivisione-di-file-schema-image274598398.html

Peer to Peer P2P per la condivisione di file schema Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/peer-to-peer-p2p-per-la-condivisione-di-file-schema-image274598398.htmlRFWXN11J–Peer to Peer P2P per la condivisione di file schema

La protezione dal malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dal-malware-image337059107.html

La protezione dal malware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-protezione-dal-malware-image337059107.htmlRF2AGAA97–La protezione dal malware

Unità disco rigido da 2,5 e 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-2-5-e-3-5-pollici-133861808.html

Unità disco rigido da 2,5 e 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-2-5-e-3-5-pollici-133861808.htmlRFHNNX2T–Unità disco rigido da 2,5 e 3,5 pollici

Scrittura di testo visualizzazione Backup Software, Internet Concept creare copie extra esatte di file o interi computer uomo in Uniform Standing Holding Table Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-di-testo-visualizzazione-backup-software-internet-concept-creare-copie-extra-esatte-di-file-o-interi-computer-uomo-in-uniform-standing-holding-table-image447200842.html

Scrittura di testo visualizzazione Backup Software, Internet Concept creare copie extra esatte di file o interi computer uomo in Uniform Standing Holding Table Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-di-testo-visualizzazione-backup-software-internet-concept-creare-copie-extra-esatte-di-file-o-interi-computer-uomo-in-uniform-standing-holding-table-image447200842.htmlRF2GYFN6J–Scrittura di testo visualizzazione Backup Software, Internet Concept creare copie extra esatte di file o interi computer uomo in Uniform Standing Holding Table

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-hdd-blu-image336124336.html

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-hdd-blu-image336124336.htmlRF2AERP0G–Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. HDD blu..

La stampa internet security Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-stampa-internet-security-image336343505.html

La stampa internet security Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-stampa-internet-security-image336343505.htmlRF2AF5NG1–La stampa internet security

Aprire il disco rigido. Il concetto di archiviazione dei dati.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-image336127386.html

Aprire il disco rigido. Il concetto di archiviazione dei dati.. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-image336127386.htmlRF2AERWWE–Aprire il disco rigido. Il concetto di archiviazione dei dati..

Vaccino codice ransomware. Evitare la minaccia del cybercrimine attraverso l'applicazione di riparazione del codice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vaccino-codice-ransomware-evitare-la-minaccia-del-cybercrimine-attraverso-l-applicazione-di-riparazione-del-codice-image363871512.html

Vaccino codice ransomware. Evitare la minaccia del cybercrimine attraverso l'applicazione di riparazione del codice Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/vaccino-codice-ransomware-evitare-la-minaccia-del-cybercrimine-attraverso-l-applicazione-di-riparazione-del-codice-image363871512.htmlRF2C3YNR4–Vaccino codice ransomware. Evitare la minaccia del cybercrimine attraverso l'applicazione di riparazione del codice

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848389.html

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848389.htmlRF2AEB619–Sicurezza del computer

Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ... Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scaricare-un-virus-puo-essere-pericoloso-creature-monsterose-cadono-dal-cielo-mentre-il-programma-antivirus-di-un-uomo-fornisce-protezione-a-un-uomo-e-ai-suoi-image554414083.html

Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ... Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scaricare-un-virus-puo-essere-pericoloso-creature-monsterose-cadono-dal-cielo-mentre-il-programma-antivirus-di-un-uomo-fornisce-protezione-a-un-uomo-e-ai-suoi-image554414083.htmlRF2R5YMPY–Scaricare un virus può essere pericoloso. Creature monsterose cadono dal cielo mentre il programma antivirus di un uomo fornisce protezione a un uomo e ai suoi ...

RFG9R7J2–La codifica e lo sviluppo grafico con parole chiave e disegna le icone

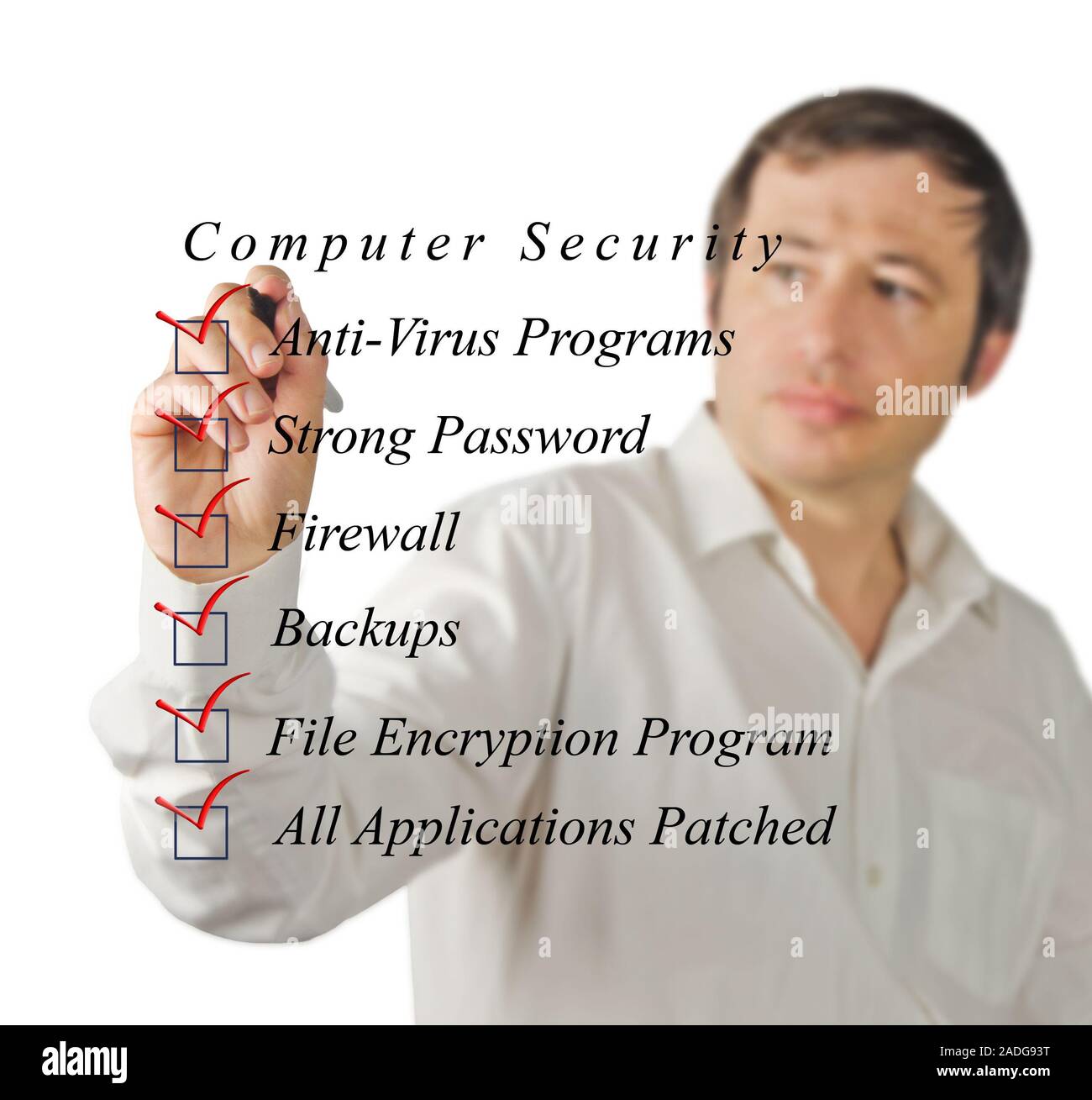

Lista di controllo per la sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lista-di-controllo-per-la-sicurezza-del-computer-image335345916.html

Lista di controllo per la sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lista-di-controllo-per-la-sicurezza-del-computer-image335345916.htmlRF2ADG93T–Lista di controllo per la sicurezza del computer

RF2WWKWT8–Icona errore critico. Finestra messaggio di sistema vecchio stile. Simbolo popup virus. stile piatto.

Scrittura a mano segno Virus Bot. Word for malware autopropagante dannoso progettato per infettare un host digitando descrizioni funzionali del programma, creando nuovo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-segno-virus-bot-word-for-malware-autopropagante-dannoso-progettato-per-infettare-un-host-digitando-descrizioni-funzionali-del-programma-creando-nuovo-image453335417.html

Scrittura a mano segno Virus Bot. Word for malware autopropagante dannoso progettato per infettare un host digitando descrizioni funzionali del programma, creando nuovo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-segno-virus-bot-word-for-malware-autopropagante-dannoso-progettato-per-infettare-un-host-digitando-descrizioni-funzionali-del-programma-creando-nuovo-image453335417.htmlRF2H9F5XH–Scrittura a mano segno Virus Bot. Word for malware autopropagante dannoso progettato per infettare un host digitando descrizioni funzionali del programma, creando nuovo

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image591318494.html

Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bug-su-dischetto-floppy-retro-concetto-di-errore-del-computer-isolato-su-sfondo-bianco-image591318494.htmlRF2WA0TNJ–Bug su dischetto floppy retrò. Concetto di errore del computer. Isolato su sfondo bianco.

Peer to Peer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-peer-to-peer-80712207.html

Peer to Peer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-peer-to-peer-80712207.htmlRFEK8N6R–Peer to Peer

Segno che mostra Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-virus-bot-foto-concettuale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550248676.html

Segno che mostra Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/segno-che-mostra-virus-bot-foto-concettuale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550248676.htmlRF2PY5YPC–Segno che mostra Virus Bot. Foto concettuale malware autopropagante dannoso progettato per infettare un host

Peer to Peer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-peer-to-peer-80708404.html

Peer to Peer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-peer-to-peer-80708404.htmlRFEK8GB0–Peer to Peer

Primo piano del laptop aperto con codice sullo schermo del tavolo. Interni minimal Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/primo-piano-del-laptop-aperto-con-codice-sullo-schermo-del-tavolo-interni-minimal-image465621711.html

Primo piano del laptop aperto con codice sullo schermo del tavolo. Interni minimal Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/primo-piano-del-laptop-aperto-con-codice-sullo-schermo-del-tavolo-interni-minimal-image465621711.htmlRF2J1EW6R–Primo piano del laptop aperto con codice sullo schermo del tavolo. Interni minimal

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image458602977.html

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image458602977.htmlRF2HJ34NN–Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File

Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dati-danneggiati-red-codice-binario-con-pezzi-mancanti-la-tecnologia-del-computer-problema-errore-di-virus-darknet-hacking-e-background-computer-i-dati-linguistici-tr-image247175352.html

Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/dati-danneggiati-red-codice-binario-con-pezzi-mancanti-la-tecnologia-del-computer-problema-errore-di-virus-darknet-hacking-e-background-computer-i-dati-linguistici-tr-image247175352.htmlRFTA3PK4–Dati danneggiati. red codice binario con pezzi mancanti. La tecnologia del computer problema errore di virus darknet hacking e background. computer i dati linguistici tr

Unità disco rigido da 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-3-5-pollici-133861807.html

Unità disco rigido da 3,5 pollici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-unita-disco-rigido-da-3-5-pollici-133861807.htmlRFHNNX2R–Unità disco rigido da 3,5 pollici

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image450016811.html

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image450016811.htmlRF2H4410Y–Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-87183128.html

I dettagli delle unità disco rigido aperto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-i-dettagli-delle-unita-disco-rigido-aperto-87183128.htmlRFF1REY4–I dettagli delle unità disco rigido aperto

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image450017604.html

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image450017604.htmlRF2H44218–Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Testa magnetica sulla superficie del disco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-testa-magnetica-sulla-superficie-del-disco-image336127397.html

Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Testa magnetica sulla superficie del disco. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/aprire-il-disco-rigido-il-concetto-di-archiviazione-dei-dati-array-di-dati-testa-magnetica-sulla-superficie-del-disco-image336127397.htmlRF2AERWWW–Aprire il disco rigido. Il concetto di archiviazione dei dati. Array di dati. Testa magnetica sulla superficie del disco.

Codice sorgente ransomware. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-ransomware-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-code-line-di-importanti-software-per-la-cybersicurezza-image363871509.html

Codice sorgente ransomware. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/codice-sorgente-ransomware-codice-sorgente-di-script-dannoso-che-crittografa-i-file-sul-pc-della-vittima-code-line-di-importanti-software-per-la-cybersicurezza-image363871509.htmlRF2C3YNR1–Codice sorgente ransomware. Codice sorgente di script dannoso che crittografa i file sul pc della vittima. Code line di importanti software per la cybersicurezza

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image435734044.html

Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File Illustrazione Vettorialehttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/novel-coronavirus-programma-di-vaccinazione-illustrazione-come-eps-10-file-image435734044.htmlRF2G8WB64–Novel Coronavirus - programma di vaccinazione - Illustrazione come EPS 10 File

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-exploit-di-sicurezza-80770375.html

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-exploit-di-sicurezza-80770375.htmlRFEKBBC7–Exploit di sicurezza

RFG9R7HY–La codifica e lo sviluppo grafico con parole chiave e disegna le icone

Lista di controllo per la sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lista-di-controllo-per-la-sicurezza-del-computer-image335345939.html

Lista di controllo per la sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/lista-di-controllo-per-la-sicurezza-del-computer-image335345939.htmlRF2ADG94K–Lista di controllo per la sicurezza del computer

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-exploit-di-sicurezza-80692423.html

Exploit di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-exploit-di-sicurezza-80692423.htmlRFEK7T07–Exploit di sicurezza

Direzione cartello stradale con parole di antivirus e problemi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/direzione-cartello-stradale-con-parole-di-antivirus-e-problemi-image336454203.html

Direzione cartello stradale con parole di antivirus e problemi Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/direzione-cartello-stradale-con-parole-di-antivirus-e-problemi-image336454203.htmlRF2AFAPNF–Direzione cartello stradale con parole di antivirus e problemi

Cassetta di sicurezza e il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cassetta-di-sicurezza-e-il-computer-portatile-image241896169.html

Cassetta di sicurezza e il computer portatile Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cassetta-di-sicurezza-e-il-computer-portatile-image241896169.htmlRFT1F90W–Cassetta di sicurezza e il computer portatile

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848346.html

Sicurezza del computer Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/sicurezza-del-computer-image335848346.htmlRF2AEB5YP–Sicurezza del computer

Scrittura a mano segno Virus Bot. Approccio aziendale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-segno-virus-bot-approccio-aziendale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550250879.html

Scrittura a mano segno Virus Bot. Approccio aziendale malware autopropagante dannoso progettato per infettare un host Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/scrittura-a-mano-segno-virus-bot-approccio-aziendale-malware-autopropagante-dannoso-progettato-per-infettare-un-host-image550250879.htmlRF2PY62H3–Scrittura a mano segno Virus Bot. Approccio aziendale malware autopropagante dannoso progettato per infettare un host