Crimine virtuale Immagini Stock

(27,116)Filtri rapidi:

Crimine virtuale Immagini Stock

RFJH2AED–Consulente di sicurezza di toccare una rete di bloccare le icone su uno schermo virtuale, simbolo di sicurezza informatica su internet e la protezione contro la cibercriminalità

Ritratto con luce al neon verde di un uomo in una felpa con cappuccio nel mondo metaverso virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-con-luce-al-neon-verde-di-un-uomo-in-una-felpa-con-cappuccio-nel-mondo-metaverso-virtuale-image567189656.html

Ritratto con luce al neon verde di un uomo in una felpa con cappuccio nel mondo metaverso virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-con-luce-al-neon-verde-di-un-uomo-in-una-felpa-con-cappuccio-nel-mondo-metaverso-virtuale-image567189656.htmlRF2RXNM5C–Ritratto con luce al neon verde di un uomo in una felpa con cappuccio nel mondo metaverso virtuale

Concetto di cybercriminalità con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercriminalita-con-adulti-anziani-tenuti-in-riscatto-mentre-indossano-cuffie-per-realta-virtuale-image490431231.html

Concetto di cybercriminalità con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-cybercriminalita-con-adulti-anziani-tenuti-in-riscatto-mentre-indossano-cuffie-per-realta-virtuale-image490431231.htmlRF2KDW213–Concetto di cybercriminalità con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image419220769.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image419220769.htmlRF2FA14A9–Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168481.html

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168481.htmlRFW37KFD–Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode

Bomba virtuale su un tasto di bombe auf einer Computertaste Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bomba-virtuale-su-un-tasto-di-bombe-auf-einer-computertaste-16329185.html

Bomba virtuale su un tasto di bombe auf einer Computertaste Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bomba-virtuale-su-un-tasto-di-bombe-auf-einer-computertaste-16329185.htmlRMATJ9CJ–Bomba virtuale su un tasto di bombe auf einer Computertaste

La parola rossa 'Cyberwarfare' nascosta nel mezzo di una sequenza di codice binaria. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-parola-rossa-cyberwarfare-nascosta-nel-mezzo-di-una-sequenza-di-codice-binaria-image463148611.html

La parola rossa 'Cyberwarfare' nascosta nel mezzo di una sequenza di codice binaria. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-parola-rossa-cyberwarfare-nascosta-nel-mezzo-di-una-sequenza-di-codice-binaria-image463148611.htmlRF2HWE6NR–La parola rossa 'Cyberwarfare' nascosta nel mezzo di una sequenza di codice binaria.

Imprenditore mano premere il blocco di codice binario, cyber security concept.Communication mondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-imprenditore-mano-premere-il-blocco-di-codice-binario-cyber-security-concept-communication-mondo-173773124.html

Imprenditore mano premere il blocco di codice binario, cyber security concept.Communication mondo Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-imprenditore-mano-premere-il-blocco-di-codice-binario-cyber-security-concept-communication-mondo-173773124.htmlRFM2M1B0–Imprenditore mano premere il blocco di codice binario, cyber security concept.Communication mondo

Imprenditore premendo high tech tipo di pulsanti moderno su un sfondo virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-imprenditore-premendo-high-tech-tipo-di-pulsanti-moderno-su-un-sfondo-virtuale-138962240.html

Imprenditore premendo high tech tipo di pulsanti moderno su un sfondo virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-imprenditore-premendo-high-tech-tipo-di-pulsanti-moderno-su-un-sfondo-virtuale-138962240.htmlRMJ227N4–Imprenditore premendo high tech tipo di pulsanti moderno su un sfondo virtuale

Le manette e Bitcoin moneta. La criminalità con cryptocurrency. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-manette-e-bitcoin-moneta-la-criminalita-con-cryptocurrency-image188410867.html

Le manette e Bitcoin moneta. La criminalità con cryptocurrency. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/le-manette-e-bitcoin-moneta-la-criminalita-con-cryptocurrency-image188410867.htmlRFMXERYF–Le manette e Bitcoin moneta. La criminalità con cryptocurrency.

cyber crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image367680652.html

cyber crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image367680652.htmlRF2CA58BT–cyber crime stampato su cubi di legno

testo cyber crime Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-cyber-crime-image343214723.html

testo cyber crime Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/testo-cyber-crime-image343214723.htmlRF2AXANTK–testo cyber crime

Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crime-cyber-crime-cyber-attack-hacker-con-computer-portatile-in-una-stazione-della-metropolitana-image448977645.html

Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crime-cyber-crime-cyber-attack-hacker-con-computer-portatile-in-una-stazione-della-metropolitana-image448977645.htmlRM2H2CKFW–Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana,

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695070.html

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695070.htmlRMGW30NJ–Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale

Crimine di bitcoin ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-di-bitcoin-ransomware-image503121006.html

Crimine di bitcoin ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-di-bitcoin-ransomware-image503121006.htmlRF2M6F3YA–Crimine di bitcoin ransomware

Uomo hipster con occhiali per realtà virtuale che giocano a sparatutto, puntano la pistola a dito, uccidendo nel cyberspazio utilizzando la tecnologia VR. Studio interno girato isolato su colorato sfondo di luce al neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-hipster-con-occhiali-per-realta-virtuale-che-giocano-a-sparatutto-puntano-la-pistola-a-dito-uccidendo-nel-cyberspazio-utilizzando-la-tecnologia-vr-studio-interno-girato-isolato-su-colorato-sfondo-di-luce-al-neon-image474534989.html

Uomo hipster con occhiali per realtà virtuale che giocano a sparatutto, puntano la pistola a dito, uccidendo nel cyberspazio utilizzando la tecnologia VR. Studio interno girato isolato su colorato sfondo di luce al neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-hipster-con-occhiali-per-realta-virtuale-che-giocano-a-sparatutto-puntano-la-pistola-a-dito-uccidendo-nel-cyberspazio-utilizzando-la-tecnologia-vr-studio-interno-girato-isolato-su-colorato-sfondo-di-luce-al-neon-image474534989.htmlRF2JG0X65–Uomo hipster con occhiali per realtà virtuale che giocano a sparatutto, puntano la pistola a dito, uccidendo nel cyberspazio utilizzando la tecnologia VR. Studio interno girato isolato su colorato sfondo di luce al neon.

Concetto di criminalità su Internet. Manette sulla tastiera del notebook, concetto di cyber-criminalità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-su-internet-manette-sulla-tastiera-del-notebook-concetto-di-cyber-criminalita-image396139794.html

Concetto di criminalità su Internet. Manette sulla tastiera del notebook, concetto di cyber-criminalità Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-su-internet-manette-sulla-tastiera-del-notebook-concetto-di-cyber-criminalita-image396139794.htmlRF2E0DM9P–Concetto di criminalità su Internet. Manette sulla tastiera del notebook, concetto di cyber-criminalità

accesso manuale al ciberspazio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-manuale-al-ciberspazio-image465315185.html

accesso manuale al ciberspazio Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/accesso-manuale-al-ciberspazio-image465315185.htmlRF2J10X7D–accesso manuale al ciberspazio

Hacker informatico con cappuccio usando lo schermo virtuale. Concetto di hacking del database, virus informatici malware e sicurezza informatica. Messa a fuoco selettiva. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-informatico-con-cappuccio-usando-lo-schermo-virtuale-concetto-di-hacking-del-database-virus-informatici-malware-e-sicurezza-informatica-messa-a-fuoco-selettiva-image635827070.html

Hacker informatico con cappuccio usando lo schermo virtuale. Concetto di hacking del database, virus informatici malware e sicurezza informatica. Messa a fuoco selettiva. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-informatico-con-cappuccio-usando-lo-schermo-virtuale-concetto-di-hacking-del-database-virus-informatici-malware-e-sicurezza-informatica-messa-a-fuoco-selettiva-image635827070.htmlRF2YXCBWJ–Hacker informatico con cappuccio usando lo schermo virtuale. Concetto di hacking del database, virus informatici malware e sicurezza informatica. Messa a fuoco selettiva.

La parola criminalità e pensosi imprenditore asiatici rivolta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-parola-criminalita-e-pensosi-imprenditore-asiatici-rivolta-72645253.html

La parola criminalità e pensosi imprenditore asiatici rivolta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-parola-criminalita-e-pensosi-imprenditore-asiatici-rivolta-72645253.htmlRFE657N9–La parola criminalità e pensosi imprenditore asiatici rivolta

Ritratto da studio con luci al neon viola e blu di un uomo afro scioccato utilizzando occhiali per realtà aumentata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-scioccato-utilizzando-occhiali-per-realta-aumentata-image567189612.html

Ritratto da studio con luci al neon viola e blu di un uomo afro scioccato utilizzando occhiali per realtà aumentata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-scioccato-utilizzando-occhiali-per-realta-aumentata-image567189612.htmlRF2RXNM3T–Ritratto da studio con luci al neon viola e blu di un uomo afro scioccato utilizzando occhiali per realtà aumentata

Concetto di criminalità informatica con adulti senior che pagano denaro indossando cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-informatica-con-adulti-senior-che-pagano-denaro-indossando-cuffie-per-realta-virtuale-image490431251.html

Concetto di criminalità informatica con adulti senior che pagano denaro indossando cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-criminalita-informatica-con-adulti-senior-che-pagano-denaro-indossando-cuffie-per-realta-virtuale-image490431251.htmlRF2KDW21R–Concetto di criminalità informatica con adulti senior che pagano denaro indossando cuffie per realtà virtuale

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417206264.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417206264.htmlRF2F6NARM–Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168502.html

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168502.htmlRFW37KG6–Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode

Esperienza di realtà virtuale mondiale con hololens 1 | Controllo Bitcoin moneta in mano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/esperienza-di-realta-virtuale-mondiale-con-hololens-1-controllo-bitcoin-moneta-in-mano-image238891381.html

Esperienza di realtà virtuale mondiale con hololens 1 | Controllo Bitcoin moneta in mano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/esperienza-di-realta-virtuale-mondiale-con-hololens-1-controllo-bitcoin-moneta-in-mano-image238891381.htmlRFRTJCB1–Esperienza di realtà virtuale mondiale con hololens 1 | Controllo Bitcoin moneta in mano

Furto di dati e codici di sicurezza informatica concetto di criminalità digitale che protegge i dati dagli hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-dati-e-codici-di-sicurezza-informatica-concetto-di-criminalita-digitale-che-protegge-i-dati-dagli-hacker-image483651412.html

Furto di dati e codici di sicurezza informatica concetto di criminalità digitale che protegge i dati dagli hacker. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/furto-di-dati-e-codici-di-sicurezza-informatica-concetto-di-criminalita-digitale-che-protegge-i-dati-dagli-hacker-image483651412.htmlRF2K2T68M–Furto di dati e codici di sicurezza informatica concetto di criminalità digitale che protegge i dati dagli hacker.

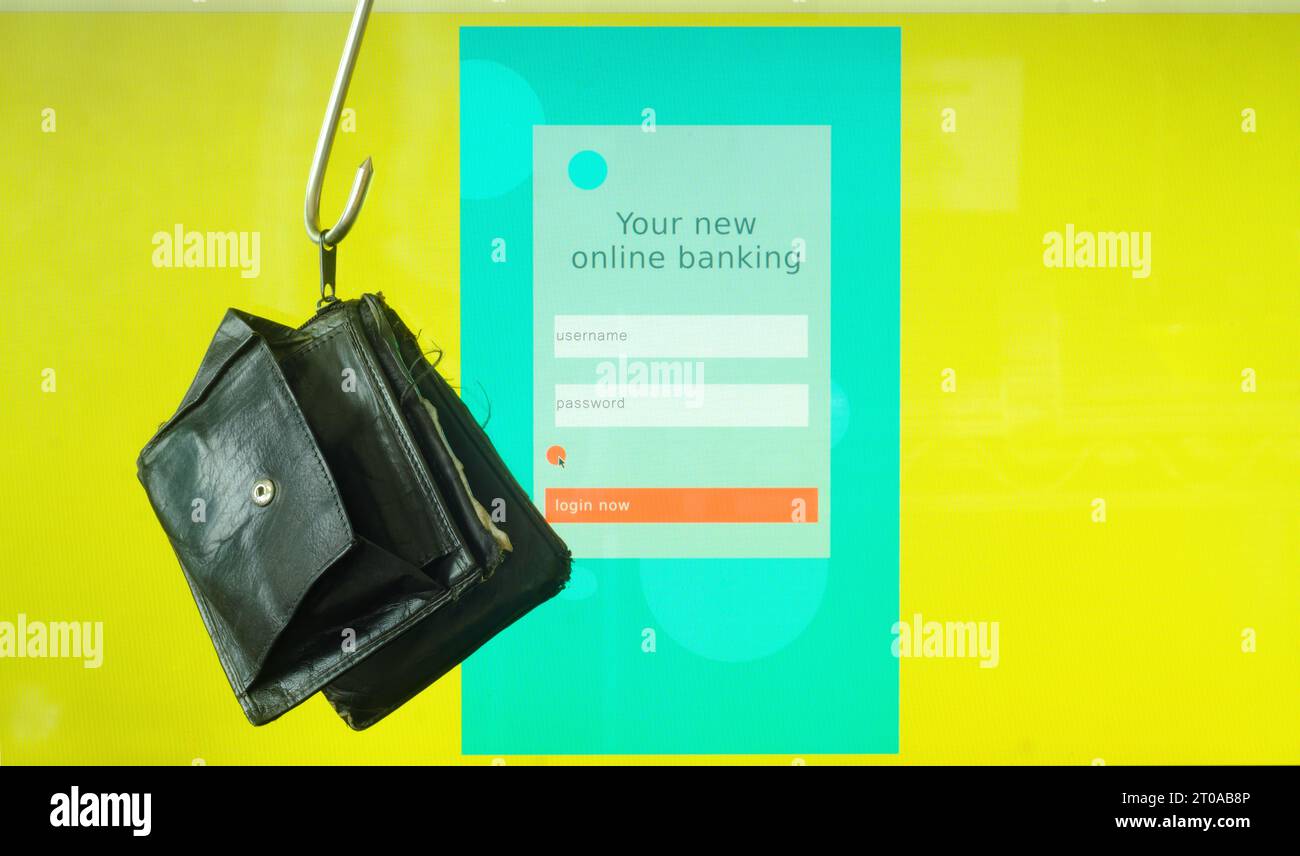

phishing dei dati, big hook e wallet sul display del computer che mostra il sito di phishing online fittizio, cyber crime, concetto di virus informatico, copia gratuita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-dei-dati-big-hook-e-wallet-sul-display-del-computer-che-mostra-il-sito-di-phishing-online-fittizio-cyber-crime-concetto-di-virus-informatico-copia-gratuita-image568170534.html

phishing dei dati, big hook e wallet sul display del computer che mostra il sito di phishing online fittizio, cyber crime, concetto di virus informatico, copia gratuita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/phishing-dei-dati-big-hook-e-wallet-sul-display-del-computer-che-mostra-il-sito-di-phishing-online-fittizio-cyber-crime-concetto-di-virus-informatico-copia-gratuita-image568170534.htmlRF2T0AB8P–phishing dei dati, big hook e wallet sul display del computer che mostra il sito di phishing online fittizio, cyber crime, concetto di virus informatico, copia gratuita

La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-di-business-internet-e-il-concetto-di-rete-giovane-imprenditore-mostra-la-virtuale-sul-display-del-futuro-138962244.html

La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-di-business-internet-e-il-concetto-di-rete-giovane-imprenditore-mostra-la-virtuale-sul-display-del-futuro-138962244.htmlRMJ227N8–La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro

Ispirazione che mostra segni pianificazione dei contenuti. Word per la protezione contro minacce deliberate ai contenuti che le donne tengono una penna e un'abilità di apprendimento tramite Virtual Reality Simulator. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-segni-pianificazione-dei-contenuti-word-per-la-protezione-contro-minacce-deliberate-ai-contenuti-che-le-donne-tengono-una-penna-e-un-abilita-di-apprendimento-tramite-virtual-reality-simulator-image547429272.html

Ispirazione che mostra segni pianificazione dei contenuti. Word per la protezione contro minacce deliberate ai contenuti che le donne tengono una penna e un'abilità di apprendimento tramite Virtual Reality Simulator. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-segni-pianificazione-dei-contenuti-word-per-la-protezione-contro-minacce-deliberate-ai-contenuti-che-le-donne-tengono-una-penna-e-un-abilita-di-apprendimento-tramite-virtual-reality-simulator-image547429272.htmlRM2PPHFHC–Ispirazione che mostra segni pianificazione dei contenuti. Word per la protezione contro minacce deliberate ai contenuti che le donne tengono una penna e un'abilità di apprendimento tramite Virtual Reality Simulator.

cyber crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image368332285.html

cyber crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image368332285.htmlRF2CB6YGD–cyber crime stampato su cubi di legno

Un golden Bitcoin, una moneta virtuale in moneta fisica form visualizzato con manette, illustrazione simbolica per la parte penale di Bitcoin Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-golden-bitcoin-una-moneta-virtuale-in-moneta-fisica-form-visualizzato-con-manette-illustrazione-simbolica-per-la-parte-penale-di-bitcoin-image246735109.html

Un golden Bitcoin, una moneta virtuale in moneta fisica form visualizzato con manette, illustrazione simbolica per la parte penale di Bitcoin Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-golden-bitcoin-una-moneta-virtuale-in-moneta-fisica-form-visualizzato-con-manette-illustrazione-simbolica-per-la-parte-penale-di-bitcoin-image246735109.htmlRFT9BN45–Un golden Bitcoin, una moneta virtuale in moneta fisica form visualizzato con manette, illustrazione simbolica per la parte penale di Bitcoin

Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crime-cyber-crime-cyber-attack-hacker-con-computer-portatile-in-una-stazione-della-metropolitana-image448977636.html

Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crime-cyber-crime-cyber-attack-hacker-con-computer-portatile-in-una-stazione-della-metropolitana-image448977636.htmlRM2H2CKFG–Immagine simbolica computer hacker, computer crime, cyber crime, cyber attack, hacker con computer portatile in una stazione della metropolitana,

Bitcoin e la mano nera sulla tastiera del computer, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-la-mano-nera-sulla-tastiera-del-computer-moneta-virtuale-118695071.html

Bitcoin e la mano nera sulla tastiera del computer, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-la-mano-nera-sulla-tastiera-del-computer-moneta-virtuale-118695071.htmlRMGW30NK–Bitcoin e la mano nera sulla tastiera del computer, moneta virtuale

Crimine di bitcoin del calcolatore Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-di-bitcoin-del-calcolatore-image388653216.html

Crimine di bitcoin del calcolatore Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-di-bitcoin-del-calcolatore-image388653216.htmlRF2DG8K40–Crimine di bitcoin del calcolatore

Uomo con occhiali di realtà virtuale sulla testa gioco sparatutto, puntando la pistola dito e tiro a destra sul bersaglio, indossando gilet denim. Studio interno girato isolato su colorato sfondo di luce al neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-con-occhiali-di-realta-virtuale-sulla-testa-gioco-sparatutto-puntando-la-pistola-dito-e-tiro-a-destra-sul-bersaglio-indossando-gilet-denim-studio-interno-girato-isolato-su-colorato-sfondo-di-luce-al-neon-image459997787.html

Uomo con occhiali di realtà virtuale sulla testa gioco sparatutto, puntando la pistola dito e tiro a destra sul bersaglio, indossando gilet denim. Studio interno girato isolato su colorato sfondo di luce al neon. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/uomo-con-occhiali-di-realta-virtuale-sulla-testa-gioco-sparatutto-puntando-la-pistola-dito-e-tiro-a-destra-sul-bersaglio-indossando-gilet-denim-studio-interno-girato-isolato-su-colorato-sfondo-di-luce-al-neon-image459997787.htmlRF2HMAKTB–Uomo con occhiali di realtà virtuale sulla testa gioco sparatutto, puntando la pistola dito e tiro a destra sul bersaglio, indossando gilet denim. Studio interno girato isolato su colorato sfondo di luce al neon.

Hacker che lavora su un codice. Il codice di programmazione su schermo. La criminalità su internet concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-che-lavora-su-un-codice-il-codice-di-programmazione-su-schermo-la-criminalita-su-internet-concept-161299451.html

Hacker che lavora su un codice. Il codice di programmazione su schermo. La criminalità su internet concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-hacker-che-lavora-su-un-codice-il-codice-di-programmazione-su-schermo-la-criminalita-su-internet-concept-161299451.htmlRFKABR2K–Hacker che lavora su un codice. Il codice di programmazione su schermo. La criminalità su internet concept

Fermare Cyber Crime in tasti rossi sullo sfondo della tastiera high-tech del computer con blocco di sicurezza inciso sulle carte di credito false. Concetto di sicurezza di Internet, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/fermare-cyber-crime-in-tasti-rossi-sullo-sfondo-della-tastiera-high-tech-del-computer-con-blocco-di-sicurezza-inciso-sulle-carte-di-credito-false-concetto-di-sicurezza-di-internet-image414918486.html

Fermare Cyber Crime in tasti rossi sullo sfondo della tastiera high-tech del computer con blocco di sicurezza inciso sulle carte di credito false. Concetto di sicurezza di Internet, Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/fermare-cyber-crime-in-tasti-rossi-sullo-sfondo-della-tastiera-high-tech-del-computer-con-blocco-di-sicurezza-inciso-sulle-carte-di-credito-false-concetto-di-sicurezza-di-internet-image414918486.htmlRF2F314NA–Fermare Cyber Crime in tasti rossi sullo sfondo della tastiera high-tech del computer con blocco di sicurezza inciso sulle carte di credito false. Concetto di sicurezza di Internet,

Pistola e computer portatile. Pistola di tenuta a mano con guanto che mira al giovane che lavora con il computer. Concetto di criminalità informatica, pirateria informatica e furto di informazioni. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pistola-e-computer-portatile-pistola-di-tenuta-a-mano-con-guanto-che-mira-al-giovane-che-lavora-con-il-computer-concetto-di-criminalita-informatica-pirateria-informatica-e-furto-di-informazioni-image439545033.html

Pistola e computer portatile. Pistola di tenuta a mano con guanto che mira al giovane che lavora con il computer. Concetto di criminalità informatica, pirateria informatica e furto di informazioni. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pistola-e-computer-portatile-pistola-di-tenuta-a-mano-con-guanto-che-mira-al-giovane-che-lavora-con-il-computer-concetto-di-criminalita-informatica-pirateria-informatica-e-furto-di-informazioni-image439545033.htmlRF2GF304W–Pistola e computer portatile. Pistola di tenuta a mano con guanto che mira al giovane che lavora con il computer. Concetto di criminalità informatica, pirateria informatica e furto di informazioni.

Rete privata virtuale VPN concetto hack con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rete-privata-virtuale-vpn-concetto-hack-con-volto-incappucciato-persona-maschile-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image188857514.html

Rete privata virtuale VPN concetto hack con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/rete-privata-virtuale-vpn-concetto-hack-con-volto-incappucciato-persona-maschile-chiave-di-basso-di-rosso-e-di-blu-accesa-e-immagine-digitale-effetti-spuri-image188857514.htmlRFMY75K6–Rete privata virtuale VPN concetto hack con volto incappucciato persona maschile, chiave di basso di rosso e di blu accesa e immagine digitale effetti spuri

Ritratto da studio con luci al neon viola e blu di un cyber uomo con occhiali intelligenti futuristici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-cyber-uomo-con-occhiali-intelligenti-futuristici-image567189609.html

Ritratto da studio con luci al neon viola e blu di un cyber uomo con occhiali intelligenti futuristici Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-cyber-uomo-con-occhiali-intelligenti-futuristici-image567189609.htmlRF2RXNM3N–Ritratto da studio con luci al neon viola e blu di un cyber uomo con occhiali intelligenti futuristici

Crimine informatico isolato con adulti senior che pagano denaro mentre indossano cuffie per la realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-informatico-isolato-con-adulti-senior-che-pagano-denaro-mentre-indossano-cuffie-per-la-realta-virtuale-image490519435.html

Crimine informatico isolato con adulti senior che pagano denaro mentre indossano cuffie per la realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-informatico-isolato-con-adulti-senior-che-pagano-denaro-mentre-indossano-cuffie-per-la-realta-virtuale-image490519435.htmlRF2KE12F7–Crimine informatico isolato con adulti senior che pagano denaro mentre indossano cuffie per la realtà virtuale

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417206156.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417206156.htmlRF2F6NAKT–Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168505.html

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168505.htmlRFW37KG9–Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode

Incappucciati cyber crime hacker tramite telefono cellulare blockchain hacking di bitcoins nel cyberspazio.rubare online, sicurezza sul concetto di internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-cellulare-blockchain-hacking-di-bitcoins-nel-cyberspazio-rubare-online-sicurezza-sul-concetto-di-internet-172954356.html

Incappucciati cyber crime hacker tramite telefono cellulare blockchain hacking di bitcoins nel cyberspazio.rubare online, sicurezza sul concetto di internet. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-incappucciati-cyber-crime-hacker-tramite-telefono-cellulare-blockchain-hacking-di-bitcoins-nel-cyberspazio-rubare-online-sicurezza-sul-concetto-di-internet-172954356.htmlRFM1AN18–Incappucciati cyber crime hacker tramite telefono cellulare blockchain hacking di bitcoins nel cyberspazio.rubare online, sicurezza sul concetto di internet.

Ispirazione che mostra il segno non incrociare. Business idea Crossing è proibito pericolo attenzione attenzione a non farlo donna che indossa occhiali di protezione e impara abilità con Virtual Reality Simulator. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-il-segno-non-incrociare-business-idea-crossing-e-proibito-pericolo-attenzione-attenzione-a-non-farlo-donna-che-indossa-occhiali-di-protezione-e-impara-abilita-con-virtual-reality-simulator-image547954034.html

Ispirazione che mostra il segno non incrociare. Business idea Crossing è proibito pericolo attenzione attenzione a non farlo donna che indossa occhiali di protezione e impara abilità con Virtual Reality Simulator. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ispirazione-che-mostra-il-segno-non-incrociare-business-idea-crossing-e-proibito-pericolo-attenzione-attenzione-a-non-farlo-donna-che-indossa-occhiali-di-protezione-e-impara-abilita-con-virtual-reality-simulator-image547954034.htmlRF2PRDCXX–Ispirazione che mostra il segno non incrociare. Business idea Crossing è proibito pericolo attenzione attenzione a non farlo donna che indossa occhiali di protezione e impara abilità con Virtual Reality Simulator.

occhiali per realtà virtuale su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/occhiali-per-realta-virtuale-su-sfondo-bianco-image368714980.html

occhiali per realtà virtuale su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/occhiali-per-realta-virtuale-su-sfondo-bianco-image368714980.htmlRF2CBTBM4–occhiali per realtà virtuale su sfondo bianco

La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-di-business-internet-e-il-concetto-di-rete-giovane-imprenditore-mostra-la-virtuale-sul-display-del-futuro-138962235.html

La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-la-tecnologia-di-business-internet-e-il-concetto-di-rete-giovane-imprenditore-mostra-la-virtuale-sul-display-del-futuro-138962235.htmlRMJ227MY–La tecnologia di Business Internet e il concetto di rete. Giovane imprenditore mostra la virtuale sul display del futuro

Concetto aziendale di indagine. Man preme il pulsante Investigations (indagini) su una schermata virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-aziendale-di-indagine-man-preme-il-pulsante-investigations-indagini-su-una-schermata-virtuale-image491712076.html

Concetto aziendale di indagine. Man preme il pulsante Investigations (indagini) su una schermata virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-aziendale-di-indagine-man-preme-il-pulsante-investigations-indagini-su-una-schermata-virtuale-image491712076.htmlRF2KFYBNG–Concetto aziendale di indagine. Man preme il pulsante Investigations (indagini) su una schermata virtuale

Utilizzo di una rete virtuale. Tecnologia digitale aziendale. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/utilizzo-di-una-rete-virtuale-tecnologia-digitale-aziendale-sicurezza-informatica-image597816828.html

Utilizzo di una rete virtuale. Tecnologia digitale aziendale. Sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/utilizzo-di-una-rete-virtuale-tecnologia-digitale-aziendale-sicurezza-informatica-image597816828.htmlRF2WMGWD0–Utilizzo di una rete virtuale. Tecnologia digitale aziendale. Sicurezza informatica

Questa immagine presenta un'immagine di cyber crimine e numeri su un paesaggio urbano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/questa-immagine-presenta-un-immagine-di-cyber-crimine-e-numeri-su-un-paesaggio-urbano-image605929478.html

Questa immagine presenta un'immagine di cyber crimine e numeri su un paesaggio urbano Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/questa-immagine-presenta-un-immagine-di-cyber-crimine-e-numeri-su-un-paesaggio-urbano-image605929478.htmlRF2X5PD6E–Questa immagine presenta un'immagine di cyber crimine e numeri su un paesaggio urbano

Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crimine-cyber-crimine-cyber-attacco-hacker-con-notebook-di-fronte-a-un-edificio-di-uffici-hacks-in-computer-syst-image448977557.html

Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/immagine-simbolica-computer-hacker-computer-crimine-cyber-crimine-cyber-attacco-hacker-con-notebook-di-fronte-a-un-edificio-di-uffici-hacks-in-computer-syst-image448977557.htmlRM2H2CKCN–Immagine simbolica computer hacker, computer crimine, cyber crimine, cyber attacco, hacker con notebook di fronte a un edificio di uffici, hacks in computer syst

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695059.html

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695059.htmlRMGW30N7–Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale

Professional spingendo il crimine aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-professional-spingendo-il-crimine-aziendale-103621108.html

Professional spingendo il crimine aziendale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-professional-spingendo-il-crimine-aziendale-103621108.htmlRFG0G9NT–Professional spingendo il crimine aziendale

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592637250.html

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592637250.htmlRF2WC4XT2–Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta

Hacker che lavora su un codice in camera oscura. Il codice di programmazione su schermo. La criminalità su internet concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-lavora-su-un-codice-in-camera-oscura-il-codice-di-programmazione-su-schermo-la-criminalita-su-internet-concept-image157802636.html

Hacker che lavora su un codice in camera oscura. Il codice di programmazione su schermo. La criminalità su internet concept Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-lavora-su-un-codice-in-camera-oscura-il-codice-di-programmazione-su-schermo-la-criminalita-su-internet-concept-image157802636.htmlRFK4METC–Hacker che lavora su un codice in camera oscura. Il codice di programmazione su schermo. La criminalità su internet concept

Un giovane hacker che attacca da casa. Ambiente virtuale. Atmosfera scura, più display Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-giovane-hacker-che-attacca-da-casa-ambiente-virtuale-atmosfera-scura-piu-display-image483723575.html

Un giovane hacker che attacca da casa. Ambiente virtuale. Atmosfera scura, più display Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-giovane-hacker-che-attacca-da-casa-ambiente-virtuale-atmosfera-scura-piu-display-image483723575.htmlRF2K2YE9Y–Un giovane hacker che attacca da casa. Ambiente virtuale. Atmosfera scura, più display

Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-in-hood-su-sfondo-scuro-utilizza-la-tastiera-e-lo-schermo-virtuale-per-rompere-il-sistema-di-sicurezza-informatica-image605437787.html

Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-in-hood-su-sfondo-scuro-utilizza-la-tastiera-e-lo-schermo-virtuale-per-rompere-il-sistema-di-sicurezza-informatica-image605437787.htmlRF2X50223–Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica

Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kumamoto-giappone-set-11-2020-docomo-kouza-il-servizio-di-portafoglio-virtuale-di-ntt-docomo-sullo-schermo-di-iphone-image471553703.html

Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kumamoto-giappone-set-11-2020-docomo-kouza-il-servizio-di-portafoglio-virtuale-di-ntt-docomo-sullo-schermo-di-iphone-image471553703.htmlRF2JB53FK–Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone.

Ritratto da studio con luci al neon viola e blu, con una particolare attenzione alla mano di un uomo futuristico con occhiali AR Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-con-una-particolare-attenzione-alla-mano-di-un-uomo-futuristico-con-occhiali-ar-image567189597.html

Ritratto da studio con luci al neon viola e blu, con una particolare attenzione alla mano di un uomo futuristico con occhiali AR Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-con-una-particolare-attenzione-alla-mano-di-un-uomo-futuristico-con-occhiali-ar-image567189597.htmlRF2RXNM39–Ritratto da studio con luci al neon viola e blu, con una particolare attenzione alla mano di un uomo futuristico con occhiali AR

Crimine cibernetico isolato con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-cibernetico-isolato-con-adulti-anziani-tenuti-in-riscatto-mentre-indossano-cuffie-per-realta-virtuale-image490519457.html

Crimine cibernetico isolato con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/crimine-cibernetico-isolato-con-adulti-anziani-tenuti-in-riscatto-mentre-indossano-cuffie-per-realta-virtuale-image490519457.htmlRF2KE12G1–Crimine cibernetico isolato con adulti anziani tenuti in riscatto mentre indossano cuffie per realtà virtuale

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image418598807.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image418598807.htmlRF2F90R1B–Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168482.html

Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-imprenditore-in-un-vestito-e-schermo-con-teschio-pirata-simbolo-ologramma-l-uomo-utilizzando-virtual-display-interface-cyber-attacco-online-la-criminalita-il-furto-e-la-frode-image260168482.htmlRFW37KFE–Un imprenditore in un vestito e schermo con teschio pirata simbolo ologramma. L'uomo utilizzando virtual display interface. Cyber attacco, online la criminalità, il furto e la frode

Ritratto di un soldato galattico che indossa occhiali VR, guardia di sicurezza e ispettore della polizia che utilizza le future tecnologie di realtà virtuale per proteggere la legge Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-un-soldato-galattico-che-indossa-occhiali-vr-guardia-di-sicurezza-e-ispettore-della-polizia-che-utilizza-le-future-tecnologie-di-realta-virtuale-per-proteggere-la-legge-image384200860.html

Ritratto di un soldato galattico che indossa occhiali VR, guardia di sicurezza e ispettore della polizia che utilizza le future tecnologie di realtà virtuale per proteggere la legge Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-di-un-soldato-galattico-che-indossa-occhiali-vr-guardia-di-sicurezza-e-ispettore-della-polizia-che-utilizza-le-future-tecnologie-di-realta-virtuale-per-proteggere-la-legge-image384200860.htmlRF2D91T38–Ritratto di un soldato galattico che indossa occhiali VR, guardia di sicurezza e ispettore della polizia che utilizza le future tecnologie di realtà virtuale per proteggere la legge

Protezione dei dati personali contro gli hacker. Sicurezza accesso a Internet dei dati personali.sicurezza delle informazioni di identificazione e crittografia.uomo che digita login e password sullo schermo virtuale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-dei-dati-personali-contro-gli-hacker-sicurezza-accesso-a-internet-dei-dati-personali-sicurezza-delle-informazioni-di-identificazione-e-crittografia-uomo-che-digita-login-e-password-sullo-schermo-virtuale-image548156177.html

Protezione dei dati personali contro gli hacker. Sicurezza accesso a Internet dei dati personali.sicurezza delle informazioni di identificazione e crittografia.uomo che digita login e password sullo schermo virtuale. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/protezione-dei-dati-personali-contro-gli-hacker-sicurezza-accesso-a-internet-dei-dati-personali-sicurezza-delle-informazioni-di-identificazione-e-crittografia-uomo-che-digita-login-e-password-sullo-schermo-virtuale-image548156177.htmlRF2PRPJP9–Protezione dei dati personali contro gli hacker. Sicurezza accesso a Internet dei dati personali.sicurezza delle informazioni di identificazione e crittografia.uomo che digita login e password sullo schermo virtuale.

occhiali per realtà virtuale su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/occhiali-per-realta-virtuale-su-sfondo-bianco-image368714982.html

occhiali per realtà virtuale su sfondo bianco Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/occhiali-per-realta-virtuale-su-sfondo-bianco-image368714982.htmlRF2CBTBM6–occhiali per realtà virtuale su sfondo bianco

Business, tecnologia Internet e il concetto di rete. Business man lavorando sulla tavoletta del futuro, selezionare sul display virtuale: Login Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-business-tecnologia-internet-e-il-concetto-di-rete-business-man-lavorando-sulla-tavoletta-del-futuro-selezionare-sul-display-virtuale-login-138962242.html

Business, tecnologia Internet e il concetto di rete. Business man lavorando sulla tavoletta del futuro, selezionare sul display virtuale: Login Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-business-tecnologia-internet-e-il-concetto-di-rete-business-man-lavorando-sulla-tavoletta-del-futuro-selezionare-sul-display-virtuale-login-138962242.htmlRMJ227N6–Business, tecnologia Internet e il concetto di rete. Business man lavorando sulla tavoletta del futuro, selezionare sul display virtuale: Login

Infettare un laptop con un virus del computer tramite una scheda di memoria, attacco di virus del computer, hacking, malware, concetto di criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/infettare-un-laptop-con-un-virus-del-computer-tramite-una-scheda-di-memoria-attacco-di-virus-del-computer-hacking-malware-concetto-di-criminalita-informatica-image565244256.html

Infettare un laptop con un virus del computer tramite una scheda di memoria, attacco di virus del computer, hacking, malware, concetto di criminalità informatica. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/infettare-un-laptop-con-un-virus-del-computer-tramite-una-scheda-di-memoria-attacco-di-virus-del-computer-hacking-malware-concetto-di-criminalita-informatica-image565244256.htmlRF2RRH2PT–Infettare un laptop con un virus del computer tramite una scheda di memoria, attacco di virus del computer, hacking, malware, concetto di criminalità informatica.

RF2XH91KK–Concetto di controllo dell'accesso. Uomo d'affari che utilizza uno smartphone mobile con icona di controllo degli accessi virtuali per i dati personali di sicurezza degli accessi. Contr. Accesso automatico

Concetto di tecnologia Crime and Attack di hacker , notebook grigio con schermo nero vuoto e hacker rosso sfocato in uno sfondo rosso scuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-tecnologia-crime-and-attack-di-hacker-notebook-grigio-con-schermo-nero-vuoto-e-hacker-rosso-sfocato-in-uno-sfondo-rosso-scuro-image616213330.html

Concetto di tecnologia Crime and Attack di hacker , notebook grigio con schermo nero vuoto e hacker rosso sfocato in uno sfondo rosso scuro Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/concetto-di-tecnologia-crime-and-attack-di-hacker-notebook-grigio-con-schermo-nero-vuoto-e-hacker-rosso-sfocato-in-uno-sfondo-rosso-scuro-image616213330.htmlRF2XPEXAX–Concetto di tecnologia Crime and Attack di hacker , notebook grigio con schermo nero vuoto e hacker rosso sfocato in uno sfondo rosso scuro

RF2T5JT5B–Primo piano delle mani di un uomo caucasico irriconoscibile che tiene un telefono cellulare mentre può vedere un lucchetto virtuale bloccato sull'HUD rosso.

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695060.html

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695060.htmlRMGW30N8–Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale

Mano virtuale di spinta del pulsante di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-virtuale-di-spinta-del-pulsante-di-sicurezza-103561578.html

Mano virtuale di spinta del pulsante di sicurezza Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-virtuale-di-spinta-del-pulsante-di-sicurezza-103561578.htmlRFG0DHRP–Mano virtuale di spinta del pulsante di sicurezza

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592803747.html

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592803747.htmlRF2WCCF6B–Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta

La mano del medico, chirurgo o infermiere fa clic sull'ologramma virtuale. Blocco sicuro del database, privacy, sicurezza delle informazioni nel settore sanitario. Assicurazione sulla vita, digita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-mano-del-medico-chirurgo-o-infermiere-fa-clic-sull-ologramma-virtuale-blocco-sicuro-del-database-privacy-sicurezza-delle-informazioni-nel-settore-sanitario-assicurazione-sulla-vita-digita-image598883565.html

La mano del medico, chirurgo o infermiere fa clic sull'ologramma virtuale. Blocco sicuro del database, privacy, sicurezza delle informazioni nel settore sanitario. Assicurazione sulla vita, digita Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-mano-del-medico-chirurgo-o-infermiere-fa-clic-sull-ologramma-virtuale-blocco-sicuro-del-database-privacy-sicurezza-delle-informazioni-nel-settore-sanitario-assicurazione-sulla-vita-digita-image598883565.htmlRF2WP9E2N–La mano del medico, chirurgo o infermiere fa clic sull'ologramma virtuale. Blocco sicuro del database, privacy, sicurezza delle informazioni nel settore sanitario. Assicurazione sulla vita, digita

cripto furto cyber attacco ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cripto-furto-cyber-attacco-ransomware-image476088096.html

cripto furto cyber attacco ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cripto-furto-cyber-attacco-ransomware-image476088096.htmlRF2JJFK68–cripto furto cyber attacco ransomware

La parola rossa 'ransomware' nascosta nel mezzo di una sequenza di codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-parola-rossa-ransomware-nascosta-nel-mezzo-di-una-sequenza-di-codice-binario-image463657291.html

La parola rossa 'ransomware' nascosta nel mezzo di una sequenza di codice binario. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/la-parola-rossa-ransomware-nascosta-nel-mezzo-di-una-sequenza-di-codice-binario-image463657291.htmlRF2HX9BGY–La parola rossa 'ransomware' nascosta nel mezzo di una sequenza di codice binario.

Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kumamoto-giappone-set-11-2020-docomo-kouza-il-servizio-di-portafoglio-virtuale-di-ntt-docomo-sullo-schermo-di-iphone-image471553701.html

Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/kumamoto-giappone-set-11-2020-docomo-kouza-il-servizio-di-portafoglio-virtuale-di-ntt-docomo-sullo-schermo-di-iphone-image471553701.htmlRF2JB53FH–Kumamoto / GIAPPONE - Set 11 2020 : Docomo Kouza, il servizio di portafoglio virtuale di NTT Docomo, sullo schermo di iPhone.

Ritratto verticale da studio con luci al neon viola e blu di un uomo afro futuristico con felpa con cappuccio e occhiali intelligenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-verticale-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-futuristico-con-felpa-con-cappuccio-e-occhiali-intelligenti-image567189602.html

Ritratto verticale da studio con luci al neon viola e blu di un uomo afro futuristico con felpa con cappuccio e occhiali intelligenti Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-verticale-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-futuristico-con-felpa-con-cappuccio-e-occhiali-intelligenti-image567189602.htmlRF2RXNM3E–Ritratto verticale da studio con luci al neon viola e blu di un uomo afro futuristico con felpa con cappuccio e occhiali intelligenti

Hacker che tiene un notebook con dati del server di visualizzazione virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-tiene-un-notebook-con-dati-del-server-di-visualizzazione-virtuale-image355159019.html

Hacker che tiene un notebook con dati del server di visualizzazione virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-tiene-un-notebook-con-dati-del-server-di-visualizzazione-virtuale-image355159019.htmlRF2BHPTXK–Hacker che tiene un notebook con dati del server di visualizzazione virtuale

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417824363.html

Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-il-concetto-di-rete-giovane-imprenditore-lavorando-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-criminalita-informatica-image417824363.htmlRF2F7NF6K–Business, tecnologia Internet e il concetto di rete. Giovane imprenditore lavorando su uno schermo virtuale del futuro e vede l'iscrizione: criminalità informatica

Volto di uomo di rottura del sistema di computer di sicurezza. Cyber Crime concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-volto-di-uomo-di-rottura-del-sistema-di-computer-di-sicurezza-cyber-crime-concetto-176052786.html

Volto di uomo di rottura del sistema di computer di sicurezza. Cyber Crime concetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-volto-di-uomo-di-rottura-del-sistema-di-computer-di-sicurezza-cyber-crime-concetto-176052786.htmlRFM6BW3E–Volto di uomo di rottura del sistema di computer di sicurezza. Cyber Crime concetto.

primo piano ritratto di un giovane serio con occhiali vr, realtà virtuale, sorveglianza e monitoraggio utilizzando metodi e tecnologie avanzate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/primo-piano-ritratto-di-un-giovane-serio-con-occhiali-vr-realta-virtuale-sorveglianza-e-monitoraggio-utilizzando-metodi-e-tecnologie-avanzate-image384200736.html

primo piano ritratto di un giovane serio con occhiali vr, realtà virtuale, sorveglianza e monitoraggio utilizzando metodi e tecnologie avanzate Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/primo-piano-ritratto-di-un-giovane-serio-con-occhiali-vr-realta-virtuale-sorveglianza-e-monitoraggio-utilizzando-metodi-e-tecnologie-avanzate-image384200736.htmlRF2D91RXT–primo piano ritratto di un giovane serio con occhiali vr, realtà virtuale, sorveglianza e monitoraggio utilizzando metodi e tecnologie avanzate

L'ispirazione mostra segno la colpa GameA situazione quando le persone tentano di incolparsi a vicenda. Parola scritta su Una situazione in cui si mostra il tentativo di incolpare l'un l'altro uomo d'affari che indossa l'auricolare per realtà virtuale e si diverte con il simulatore. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-ispirazione-mostra-segno-la-colpa-gamea-situazione-quando-le-persone-tentano-di-incolparsi-a-vicenda-parola-scritta-su-una-situazione-in-cui-si-mostra-il-tentativo-di-incolpare-l-un-l-altro-uomo-d-affari-che-indossa-l-auricolare-per-realta-virtuale-e-si-diverte-con-il-simulatore-image548016451.html

L'ispirazione mostra segno la colpa GameA situazione quando le persone tentano di incolparsi a vicenda. Parola scritta su Una situazione in cui si mostra il tentativo di incolpare l'un l'altro uomo d'affari che indossa l'auricolare per realtà virtuale e si diverte con il simulatore. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/l-ispirazione-mostra-segno-la-colpa-gamea-situazione-quando-le-persone-tentano-di-incolparsi-a-vicenda-parola-scritta-su-una-situazione-in-cui-si-mostra-il-tentativo-di-incolpare-l-un-l-altro-uomo-d-affari-che-indossa-l-auricolare-per-realta-virtuale-e-si-diverte-con-il-simulatore-image548016451.htmlRF2PRG8G3–L'ispirazione mostra segno la colpa GameA situazione quando le persone tentano di incolparsi a vicenda. Parola scritta su Una situazione in cui si mostra il tentativo di incolpare l'un l'altro uomo d'affari che indossa l'auricolare per realtà virtuale e si diverte con il simulatore.

RFPGMGPY–Social media e marketing virtuale icone concetto dello schermo.cyber security internet e networking concetto.imprenditore della lavorazione manuale del telefono cellulare sul computer portatile

Business, tecnologia Internet e il concetto di rete. Giovane uomo d affari, lavorando sulla tavoletta del futuro, selezionare sul display virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-business-tecnologia-internet-e-il-concetto-di-rete-giovane-uomo-d-affari-lavorando-sulla-tavoletta-del-futuro-selezionare-sul-display-virtuale-138962246.html

Business, tecnologia Internet e il concetto di rete. Giovane uomo d affari, lavorando sulla tavoletta del futuro, selezionare sul display virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-business-tecnologia-internet-e-il-concetto-di-rete-giovane-uomo-d-affari-lavorando-sulla-tavoletta-del-futuro-selezionare-sul-display-virtuale-138962246.htmlRFJ227NA–Business, tecnologia Internet e il concetto di rete. Giovane uomo d affari, lavorando sulla tavoletta del futuro, selezionare sul display virtuale

Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-su-internet-il-pirata-informatico-puo-raggiungere-lo-schermo-del-notebook-per-rubare-i-dati-cyber-attacco-virus-malware-illegalmente-e-sicurezza-informatica-colorato-luminoso-image491630256.html

Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/criminalita-su-internet-il-pirata-informatico-puo-raggiungere-lo-schermo-del-notebook-per-rubare-i-dati-cyber-attacco-virus-malware-illegalmente-e-sicurezza-informatica-colorato-luminoso-image491630256.htmlRF2KFRKBC–Criminalità su Internet. Il pirata informatico può raggiungere lo schermo del notebook per rubare i dati. Cyber attacco, virus, malware, illegalmente e sicurezza informatica. Colorato luminoso

Bitcoin concetto di sicurezza. Moneta in oro con lucchetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-concetto-di-sicurezza-moneta-in-oro-con-lucchetto-170796576.html

Bitcoin concetto di sicurezza. Moneta in oro con lucchetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-concetto-di-sicurezza-moneta-in-oro-con-lucchetto-170796576.htmlRFKWTCNM–Bitcoin concetto di sicurezza. Moneta in oro con lucchetto

Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-in-hood-su-sfondo-scuro-utilizza-la-tastiera-e-lo-schermo-virtuale-per-rompere-il-sistema-di-sicurezza-informatica-image604780648.html

Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/man-in-hood-su-sfondo-scuro-utilizza-la-tastiera-e-lo-schermo-virtuale-per-rompere-il-sistema-di-sicurezza-informatica-image604780648.htmlRF2X3X3TT–Man in Hood su sfondo scuro utilizza la tastiera e lo schermo virtuale per rompere il sistema di sicurezza informatica

Un uomo d'affari utilizza un computer portatile con simbolo di copyright virtuale per i diritti d'autore e la proprietà intellettuale brevettata. Copyright o concetto di brevetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-uomo-d-affari-utilizza-un-computer-portatile-con-simbolo-di-copyright-virtuale-per-i-diritti-d-autore-e-la-proprieta-intellettuale-brevettata-copyright-o-concetto-di-brevetto-image615413977.html

Un uomo d'affari utilizza un computer portatile con simbolo di copyright virtuale per i diritti d'autore e la proprietà intellettuale brevettata. Copyright o concetto di brevetto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/un-uomo-d-affari-utilizza-un-computer-portatile-con-simbolo-di-copyright-virtuale-per-i-diritti-d-autore-e-la-proprieta-intellettuale-brevettata-copyright-o-concetto-di-brevetto-image615413977.htmlRF2XN6EPH–Un uomo d'affari utilizza un computer portatile con simbolo di copyright virtuale per i diritti d'autore e la proprietà intellettuale brevettata. Copyright o concetto di brevetto.

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695056.html

Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-bitcoin-e-lucchetto-aperto-sul-computer-tastiera-moneta-virtuale-118695056.htmlRMGW30N4–Bitcoin e lucchetto aperto sul computer tastiera, moneta virtuale

Cyber Crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image449775994.html

Cyber Crime stampato su cubi di legno Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cyber-crime-stampato-su-cubi-di-legno-image449775994.htmlRF2H3N1TA–Cyber Crime stampato su cubi di legno

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592804112.html

Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/bitcoins-e-manette-come-simbolo-astratto-del-crimine-che-puo-nascondere-una-cripto-moneta-image592804112.htmlRF2WCCFKC–Bitcoins e manette come simbolo astratto del crimine che può nascondere una cripto moneta

Mano maschio in guanto nero bitcoin detiene isolati su bianco. criminalità e concetto cryptocurrency Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-maschio-in-guanto-nero-bitcoin-detiene-isolati-su-bianco-criminalita-e-concetto-cryptocurrency-166381285.html

Mano maschio in guanto nero bitcoin detiene isolati su bianco. criminalità e concetto cryptocurrency Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/foto-immagine-mano-maschio-in-guanto-nero-bitcoin-detiene-isolati-su-bianco-criminalita-e-concetto-cryptocurrency-166381285.htmlRFKJK90N–Mano maschio in guanto nero bitcoin detiene isolati su bianco. criminalità e concetto cryptocurrency

cripto furto cyber attacco ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cripto-furto-cyber-attacco-ransomware-image476088094.html

cripto furto cyber attacco ransomware Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/cripto-furto-cyber-attacco-ransomware-image476088094.htmlRF2JJFK66–cripto furto cyber attacco ransomware

Hacker che utilizza il codice digitale sullo schermo virtuale al buio. Concetto di criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-utilizza-il-codice-digitale-sullo-schermo-virtuale-al-buio-concetto-di-criminalita-informatica-image515290231.html

Hacker che utilizza il codice digitale sullo schermo virtuale al buio. Concetto di criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-utilizza-il-codice-digitale-sullo-schermo-virtuale-al-buio-concetto-di-criminalita-informatica-image515290231.htmlRF2MX9DXF–Hacker che utilizza il codice digitale sullo schermo virtuale al buio. Concetto di criminalità informatica

Businessman tiene un lucchetto aperto sul palmo.sblocco di un lucchetto virtuale. Concetto di business e metafora tecnologica per cyber attacco, criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/businessman-tiene-un-lucchetto-aperto-sul-palmo-sblocco-di-un-lucchetto-virtuale-concetto-di-business-e-metafora-tecnologica-per-cyber-attacco-criminalita-informatica-image481547084.html

Businessman tiene un lucchetto aperto sul palmo.sblocco di un lucchetto virtuale. Concetto di business e metafora tecnologica per cyber attacco, criminalità informatica Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/businessman-tiene-un-lucchetto-aperto-sul-palmo-sblocco-di-un-lucchetto-virtuale-concetto-di-business-e-metafora-tecnologica-per-cyber-attacco-criminalita-informatica-image481547084.htmlRF2JYCA64–Businessman tiene un lucchetto aperto sul palmo.sblocco di un lucchetto virtuale. Concetto di business e metafora tecnologica per cyber attacco, criminalità informatica

Ritratto da studio con luci al neon viola e blu di un uomo afro futuristico e sorprendente che indossa occhiali per realtà aumentata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-futuristico-e-sorprendente-che-indossa-occhiali-per-realta-aumentata-image567189624.html

Ritratto da studio con luci al neon viola e blu di un uomo afro futuristico e sorprendente che indossa occhiali per realtà aumentata Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/ritratto-da-studio-con-luci-al-neon-viola-e-blu-di-un-uomo-afro-futuristico-e-sorprendente-che-indossa-occhiali-per-realta-aumentata-image567189624.htmlRF2RXNM48–Ritratto da studio con luci al neon viola e blu di un uomo afro futuristico e sorprendente che indossa occhiali per realtà aumentata

Hacker che tiene il telefono con dati del server del display virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-tiene-il-telefono-con-dati-del-server-del-display-virtuale-image353811043.html

Hacker che tiene il telefono con dati del server del display virtuale Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/hacker-che-tiene-il-telefono-con-dati-del-server-del-display-virtuale-image353811043.htmlRF2BFHDGK–Hacker che tiene il telefono con dati del server del display virtuale

Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Protetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-giovane-uomo-d-affari-che-lavora-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-protetto-image419220838.html

Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Protetto Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/business-tecnologia-internet-e-concetto-di-rete-giovane-uomo-d-affari-che-lavora-su-uno-schermo-virtuale-del-futuro-e-vede-l-iscrizione-protetto-image419220838.htmlRF2FA14CP–Business, tecnologia, Internet e concetto di rete. Giovane uomo d'affari che lavora su uno schermo virtuale del futuro e vede l'iscrizione: Protetto

Pirateria cranio haking simbolo, cyber attacco e crimine moneta d'oro in mano concetto astratto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pirateria-cranio-haking-simbolo-cyber-attacco-e-crimine-moneta-d-oro-in-mano-concetto-astratto-image454175019.html

Pirateria cranio haking simbolo, cyber attacco e crimine moneta d'oro in mano concetto astratto. Foto Stockhttps://www.alamy.it/image-license-details/?v=1https://www.alamy.it/pirateria-cranio-haking-simbolo-cyber-attacco-e-crimine-moneta-d-oro-in-mano-concetto-astratto-image454175019.htmlRF2HAWCTB–Pirateria cranio haking simbolo, cyber attacco e crimine moneta d'oro in mano concetto astratto.